|

|

[原创]源码简析之ArtMethod结构与涉及技术介绍

划重点 从上面就可以很清晰的看到一个7.0之前的hook流程:获取函数的入口,得到函数结构体,替换accessflags将方法native化,保存原函数信息在entry_point_fromjni,替换entry_point_from_quick_compiled_code。调用被hook的方法时,首先会跳转替换的方法,然后跳转到entry_point_fromjni所指向的原方法。 感谢分享 |

|

|

|

|

|

[原创]c/c++反混淆方法

感谢分享 |

|

|

[原创]JNI函数动态注册符号恢复脚本

感谢分享 |

|

|

|

|

|

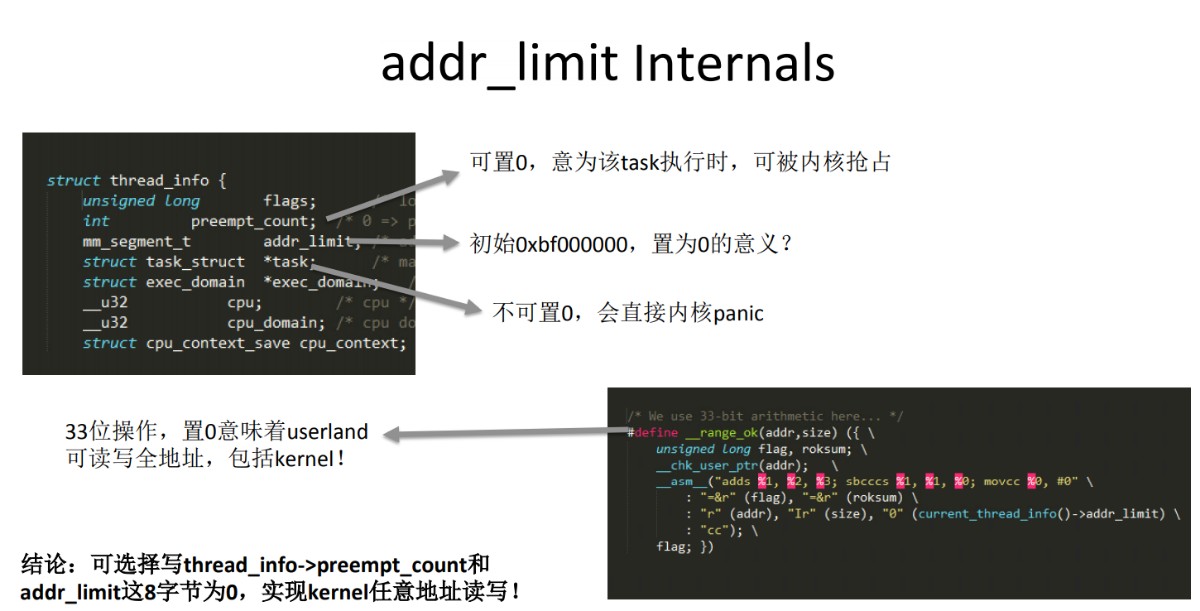

[原创] 从补丁到Root——CVE-2014-4323分析

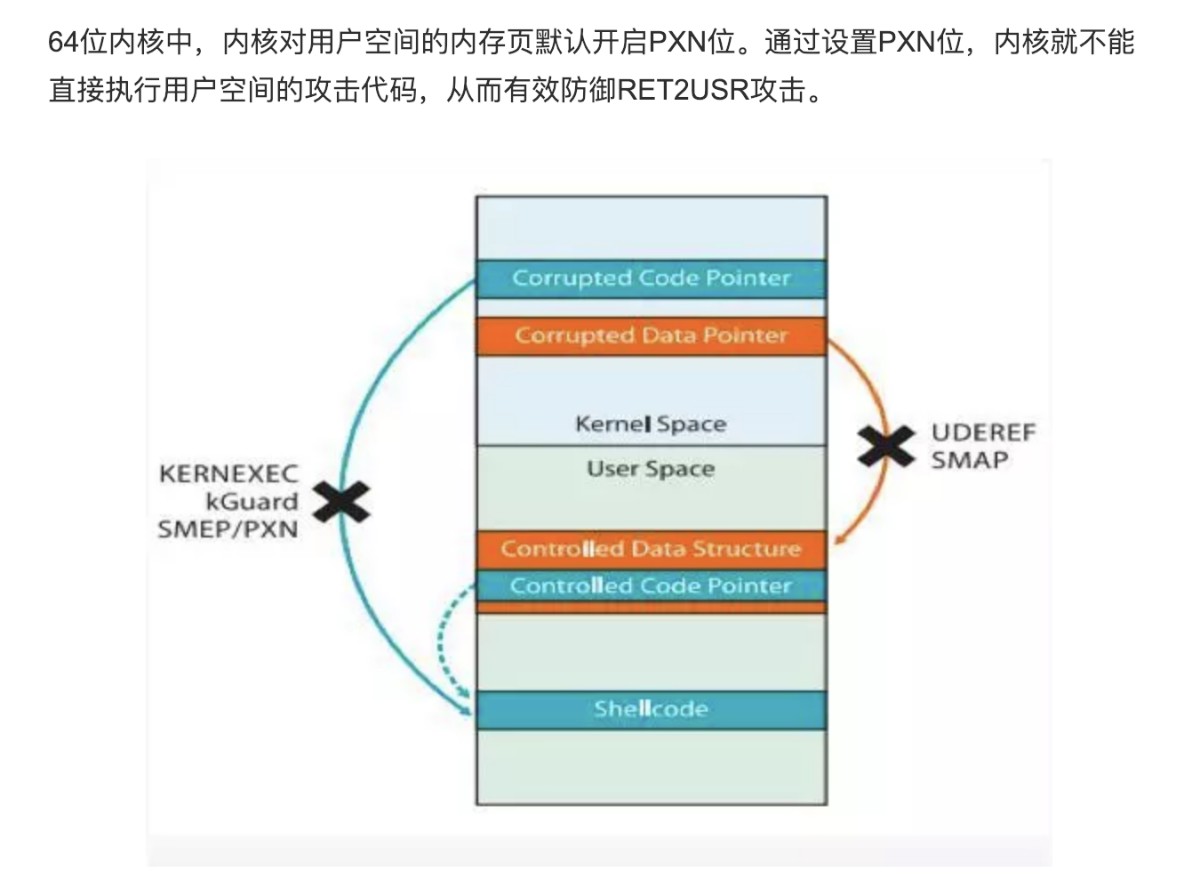

不知道你想表达的是啥?64位的机子是默认开启PXN的,我这里简单的通过判断是多少位,来判断是否开启PXN。

|

|

|

[推荐][分享]fuzzing技术总结

感谢分享 |

|

|

[原创]手写fuzzer实现anti-debugging趣味实验 XD

挺好玩的 感谢分享 |

|

|

[原创][原创]给shellcode找块福地- 通过VDSO绕过PXN

感谢分享 |

|

|

[原创]dex vmp虚拟化

jiangwei的这个 https://blog.csdn.net/jiangwei0910410003/article/details/78070610 是把smali抽出来修改。楼主这个是把smali代码native化。 |

|

|

|

|

|

[原创]利用无线ADB调试设计缺陷监控Android设备

这就是feature |

|

|

[求助] 如何实现真机调试Android内核

赞

最后于 2018-12-21 10:35

被endlif编辑

,原因:

|

|

|

|

|

|

[求助]frida-ps -U报错,求解,谢谢!!

我换了好多个版本依然未解决这个问题 |

|

|

|

|

|

[原创]CVE-2015-3636(pingpong root) android内核 UAF漏洞分析

分析的超详细,感谢好文。 按照文章说的动手自己做了下,搭环境太麻烦。 出现两个问题: 1.好像exp不能直接用 11.https://github.com/4B5F5F4B/Exploits/tree/master/Linux/CVE-2015-3636 2.调试的命令貌似用不了  代码倒是理解了,就是环境配置太麻烦 只能慢慢搞了

最后于 2018-11-21 17:27

被endlif编辑

,原因:

|

|

|

|

|

|

|

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值

已更正

已更正

学习

学习