|

|

[求助]这个壳我已经脱了 输入表也修复了 就是运行不了啊 求高手来看看

ASPACK要是自己没法完全修复请试下用ASPACK的专用脱壳机. |

|

|

[求助]很强大的保护壳

调试器OD被发现了,没得玩了 |

|

|

[求助]请老师帮助,不违论坛规矩,急!谢谢!

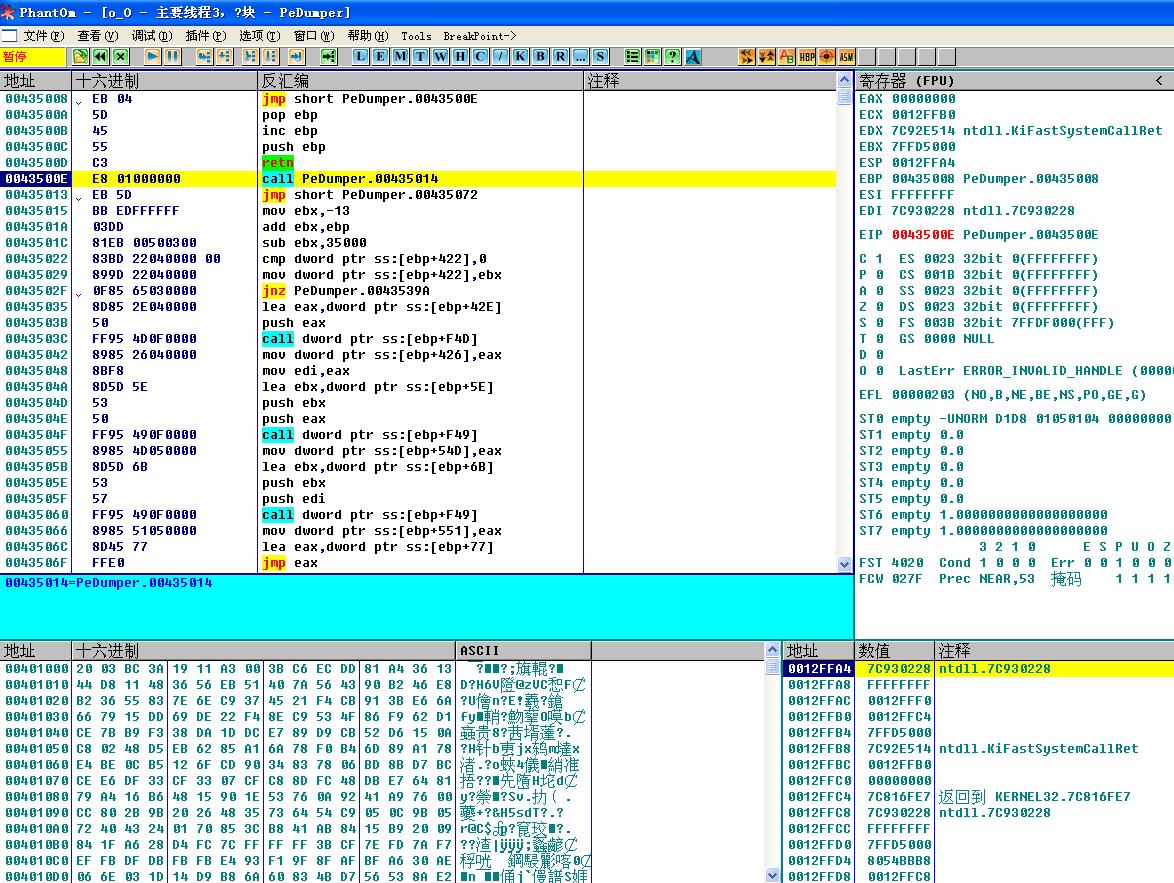

我找了个ASPACK的壳跟着到和你给的代码相似的地方,完整截图一张.你可以参考下OD各窗口的内容. 当前EIP为43500E,各寄存器和堆栈内容和你自己的比较下,通过自己的分析找原因吧.

|

|

|

[原创]本人精心收集的最强脚本

不错,东西不少,就是版本都低了点. |

|

|

[违规帖][求助]遇到一个- -无法破解的壳。

Themida 2.1.010 呵呵,自己去研究下吧.这玩意太奥妙了. |

|

|

[求助]StrongOD这个插件据体要怎么设置?

我就是这样设置的,用来跑TMD的脚本没问题. |

|

|

|

|

|

[求助]themida脱壳,小菜束手无策

没样本,怎么玩呢.还是传个样本吧. |

|

|

|

|

|

Themida/WinLicense 2.1.0.10 的OD调试不行啊,无法下断,到了断点程序就死了

回避掉VM虚拟机,应该可以下断点的.不行的话就手脱再调试. |

|

|

[求助]请老师帮助,不违论坛规矩,急!谢谢!

明显的堆栈问题.你的OD可能没隐藏好.堆栈指针和基址都不对. 你发的第2张图里EIP并不是40D00E,EIP是当前指令行的执行地址,既然对不上,当然不正常了. |

|

|

[讨论]昨天挂了一天才得了2kx

360浏览器开自动刷新,开2页面换着刷,一天挂5小时就够了,正好5KX |

|

|

[求助]请老师帮助,不违论坛规矩,急!谢谢!

而且这个CALL是反跟踪的花指令,不能用F8过的,试着用F7单步步入 F7单步跟下去,看那里出错了.要是F8直接走,程序就执行了,根本就没法分析是哪里出的错. 图上堆栈只有一小部分,粗略估计是在ESP指针之前出的问题. 我找了个ASPACK的程序F7单步跟了下,这段代码和你那例子里的很象吧. 00435008 /EB 04 jmp short PeDumper.0043500E 0043500A |5D pop ebp 0043500B |45 inc ebp 0043500C |55 push ebp 0043500D |C3 retn 0043500E \E8 01000000 call PeDumper.00435014 00435013 EB 5D jmp short PeDumper.00435072 00435015 BB EDFFFFFF mov ebx,-13 0043501A 03DD add ebx,ebp 0043501C 81EB 00500300 sub ebx,35000 00435022 83BD 22040000 00 cmp dword ptr ss:[ebp+422],0 00435029 899D 22040000 mov dword ptr ss:[ebp+422],ebx 0043502F 0F85 65030000 jnz PeDumper.0043539A 00435035 8D85 2E040000 lea eax,dword ptr ss:[ebp+42E] 0043503B 50 push eax |

|

|

|

|

|

[求助]请老师帮助,不违论坛规矩,急!谢谢!

尝试清除UDD目录下的UDD文件和备份的BAK文件,再用OD载入. 而且这个CALL是反跟踪的花指令,不能用F8过的,试着用F7单步步入. 看程序OEP代码象是ASPACK的壳 |

|

|

[原创]应hwlin回应注册程序完全注册码破解全攻略

这是先开程序,输入自己的注册码。配合C32ASM静态分析找断点,用OD下断点,再点注册,就断下来了。这样的步骤。 |

|

|

|

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值