|

|

[求助]请各位大虾帮个忙看看啊 这东西脱壳了也用不了~

http://bbs.pediy.com/showthread.php?t=131186 【求助】请问dump出来数据如何修复? 参考这个文章里我回复的内容去看看,也许对THEMIDA的手脱修复有帮助。里面有介绍被加密部分函数的追踪方法,希望对你有帮助。祝你好运! |

|

|

[求助]请各位大虾帮个忙看看啊 这东西脱壳了也用不了~

你也很粗心呀,LZ发的第2个找IAT的窗口图里就是1FCDA为OEP修复的函数。 |

|

|

[求助]谁帮我看下,这个壳到底有没有脱下来,脱壳后打开失败。

看段名感觉象THEMIDA的 |

|

|

[求助]新人求教 这是什么壳啊 我郁闷了 第一次性高采列的脱壳 研究了2天都无果

IAT修复了,可运行了才算是脱了。但好象听说VMP脱完要修改才能跨平台。我也刚开始研究这壳。 最好贴个程序地址来一起分析。 |

|

|

[求助]请各位大虾帮个忙看看啊 这东西脱壳了也用不了~

明显有个函数加密了,你可以把那个函数的IAT地址上下硬件读写断点跟踪下,就知道是什么函数了 |

|

|

[原创][分享]010 Editor v3.1.3 真正完全汉化几乎无错版本

感谢楼主的辛勤工作,支持汉化 |

|

|

[原创]UddViewer 2.01.汉化版.by.cntrump

支持汉化,顶起来 |

|

|

|

|

|

[求助]请问dump出来数据如何修复?

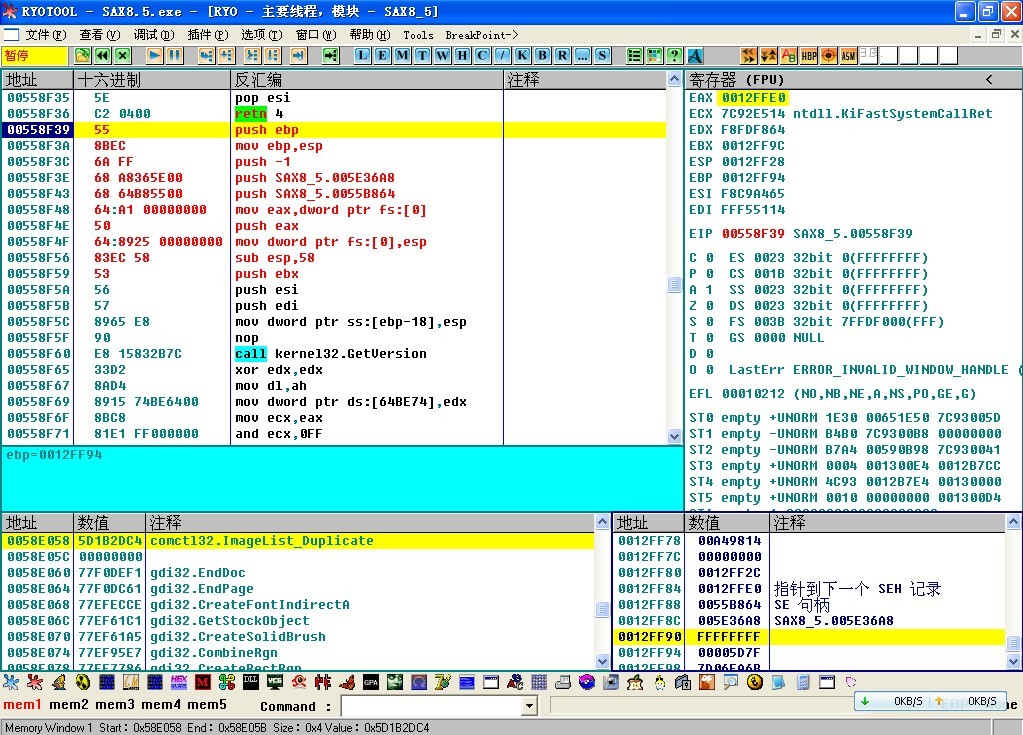

我看了下程序,用脚本确实跟飞了,只能手动跟踪了。通过跟踪,确定了IAT地址内容和OEP处被偷取的代码,才算完全修复。 我找到的IAT部分数据地址: 0058E000 77DAE9F4 advapi32.RegCreateKeyExA 0058E004 77DCBB8D advapi32.RegQueryValueA 0058E008 77DCBCF3 advapi32.RegCreateKeyA 0058E00C 77DAEAE7 advapi32.RegSetValueExA ........ 0058E774 7633C1C1 comdlg32.ChooseFontA 0058E778 00000000 0058E77C 769E320F ole32.OleUninitialize 0058E780 769E0905 ole32.CLSIDFromString 0058E784 769B1BE2 ole32.OleInitialize 0058E788 00000000 需要强调的是,有个函数被加密了,但跟踪后得到真实的函数名 0058E6A4 00775D8A SAX8_5.00775D8A 其实被加密的是这个函数(wsprintfA) 按上面的地址内容为参考修复IAT成功! 但下内存断点进OEP时,遇到了伪指令,确实很费解,如下是我补的OEP代码,程序脱出来就知道是VC程序了,所以按VC程序的OEP头来修复。 00558F39 > 55 push ebp 00558F3A 8BEC mov ebp,esp 00558F3C 6A FF push -1 00558F3E 68 00375E00 push dumped_.005E36A8 00558F43 68 64B85500 push dumped_.0055B864 //上面这三个参数在堆栈里,看截图的堆栈窗部分黄色内容加上面的两行,呵呵 00558F48 64:A1 00000000 mov eax,dword ptr fs:[0] 00558F4E 50 push eax 00558F4F 64:8925 00000000 mov dword ptr fs:[0],esp 00558F56 83EC 58 sub esp,58 00558F59 53 push ebx 这上面的部分是被偷取的代码,下面是FOEP部分 00558F5A 56 push esi 00558F5B 57 push edi 00558F5C 8965 E8 mov dword ptr ss:[ebp-18],esp 00558F5F 90 nop 00558F60 E8 15832B7C call kernel32.GetVersion 补齐OEP处被偷取的代码,并重新定位EIP到00558F39,DUMP之。再修复IAT,完成。检测脱壳后程序可正常执行,收工了!

|

|

|

[求助]一个未知的壳,由节表能否大体判断一下?

非常感谢!又要开始研究VMP了,呵呵 |

|

|

[求助]请问dump出来数据如何修复?

call VAR eval "STARTUP INFO BOX: \r\n\r\n******************** \r\n1 = YES 0 = NO \r\nEnabled! | Disabled!\r\n\r\n********************\r\n\r\n{A1} {version_check} \r\n\r\n{A2} {UseVM} \r\n\r\n{A3} {kill_dd} \r\n\r\n{A4} {highv} \r\n\r\n{A5} {PE_anti_dis} \r\n\r\n{A6} {allocsize} \r\n\r\n******************** \r\n\r\n quosego & LCF-AT" 这是脚本里的参数代码,脚本里有详细的说明,你可以尝试关掉某个参数,看是否可以适应新版本的THEMIDA。 |

|

|

[求助]一个未知的壳,由节表能否大体判断一下?

我也很想知道这种是什么壳,顶起来 |

|

|

[分享]终于有100kx了O(∩_∩)O哈哈~

恭喜哈,终于转正了,继续努力 |

|

|

|

|

|

[求助][求助]中了LPk.DLL

我的QQ微薄里已经说了这种木马了,其实我是手动删除的,很麻烦。你不把RAR文件里的木马LPK。DLL删除,重装N遍系统也没用的。 感染RAR压缩文件的木马诞生,压缩文件不被感染木马和病毒已成为过去!!! 这个LPK。DLL(47K)文件是木马文件,感染后硬盘里所有的RAR文件里都会多个木马的文件。如果LPK。DLL大小不一样就没事,注意文件大小。 手动删除的方法是:打开RAR主程序,选择工具---查找文件,查找LPK。DLL文件,磁盘和文件夹选择一个硬盘的盘符,右边的查找选项全钩上。查找完成了,就一个个定位删除吧,RAR不支持未定位的查找删除功能。 |

|

|

[原创]申请邀请码_手脱tmd学习

确实强大,刚开始学就脱DLL了,呵呵 |

|

|

[求助]请问dump出来数据如何修复?

怎么在UNPACK上也看到一个一样的贴子哈,是楼主发的么? |

|

|

[求助]请问dump出来数据如何修复?

在论坛里多找点THEMIDA和WINLICENSE的OEP修复文章看看,程序的编程语言不同,OEP处被偷取代码的修复方法也不同。步骤我上面已经说清楚了,就看对教程文章的理解和体会了。提醒一下,脚本一般停到FOEP处,这里已经是程序调用的第1个CALL里了,通过跟踪CALL调用的堆栈和寄存器来推断和分析之前被偷取的代码,找真OEP也需要技巧的。熟能生巧而已。 |

|

|

[求助]请问dump出来数据如何修复?

我推荐的这个脚本建议要修改下参数,不然可能有跑飞和被检测到OD的可能 |

|

|

关于最新themida的壳,有些弄不清楚的想请教一下,高手进~~

基本分析这个OEP是猜错了,估计连FOEP都不是,还没到站。 IAT是修复完了,但一般THEMIDA都是有OEP偷取代码的,你贴的这段代码怎么看也不象是OEP偷取代码后的样子。 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值