|

|

[求助]请问dump出来数据如何修复?

脚本过时了,请更换最新支持THEMIDA 2。0的新脚本。 推荐使用“Themida - Winlicense 1.x - 2.x Imports Fixer Edition 1.1 by SnD”的脚本,支持最新的THEMIDA版本。 0077D86D 68 43149F07 push 0x79F1443 //脚本执行完停在这里 0077D872 ^ E9 974CF7FF jmp SAX8_5.006F250E F7过掉这2行后下401000的内存断点,SHIFT+F9执行一下,应该可以到FOEP。 至于IAT的修复,依靠新版本的脚本来完成定位,在FOEP处分析偷取代码,还原后重新加载程序,修复IAT和真OEP处被偷取的代码后,重新定位EIP到真OEP,再DUMP。DUMP时需纠正内存镜象大小,纠正完成后完整转存,再修复IAT即可。 祝你好运! |

|

|

[求助]查查是何壳加密?

两层壳。外面是UPX,里面是另一种壳,应该是yoda's Protector v1.02。 |

|

|

[求助]脱Themida壳

麻烦提供完整的程序,可能是Themida外面改了部分代码伪装壳 |

|

|

[求助]关于Themida/WinLicense V1.8.2.0 脱壳的问题

有的脚本已经过时了,部分新版本的壳有少许改变,需要在论坛里搜索新的脚本支持。 推荐用"Themida - Winlicense 1.x - 2.x Imports Fixer Edition 1.1 by SnD"脚本,可以支持目前最新THEMIDA的版本. |

|

|

关于最新themida的壳,有些弄不清楚的想请教一下,高手进~~

程序贴出来,才好研究的 |

|

|

[求助]寻求帮助脱ASPack 2.12 壳!修正下载地址

尽管脱得不完美,但IAT修复完成了,可运行。文件包里有IAT数据和截图。不过附件太大,需要的可以联系我。 |

|

|

[求助]爆破求助

应该可以直接看到注册码的,爆破和跟踪都可以 |

|

|

[讨论]Themida/WinLicense V1.8.2.0 + -> Oreans Technologies * Sign.By.fly *

TMD已经不是强壳了,现在脚本满天飞,很容易修复正常运行的 |

|

|

[原创]TMD/WL 代码修复讲解

这个文章里修复OEP代码的方法很好,我一般都用这种方法 |

|

|

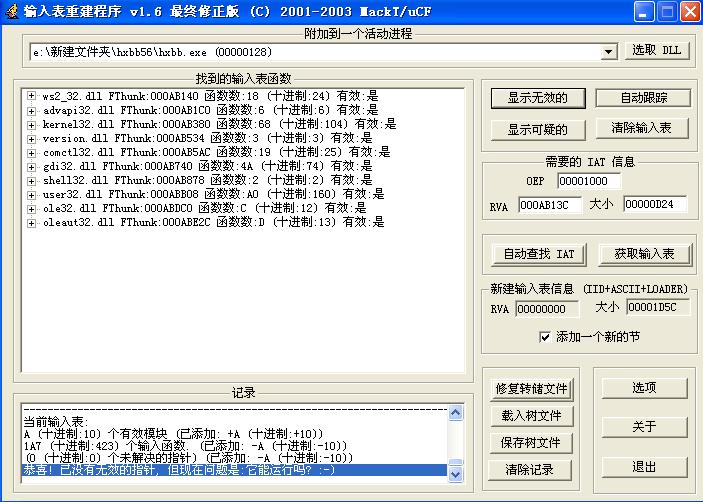

[求助]关于TMDIAT修复的问题,很奇怪.请大侠进来提点一下

使用最新的TMD脚本试下,应该可以完整修复IAT |

|

|

|

|

|

[求助]新学脱壳,想找点手脱TMD的教程

TMD版本太多,用新的脚本脱比较好,推荐使用Themida - Winlicense 1.x - 2.x Imports Fixer Edition 1.1 by SnD的脚本,高低版本通杀。但OEP修复部分比较复杂,还是多看教程吧。 有部分TMD 2.x的Borland Delphi 6.0 - 7.0的OEP比较好修复,但个别程序按教程的方法需要变通才能完整修复OEP,所以还是看个人的研究。 |

|

|

[求助]谁发一份TMD2.1啊?想学手脱tmd 谢谢

现在TMD好多都是跑脚本脱的了,去找几个脚本的文章,也许有例子文件的 |

|

|

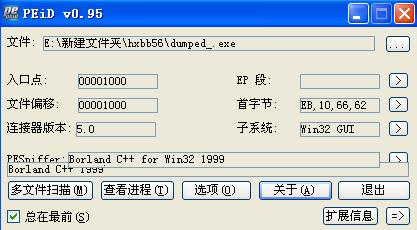

[求助]有大牛帮我辨认一下这是什么壳吗?

看着象是1.8.5.0以后的,也许是2.0.1.0的 |

|

|

|

|

|

[求助][求助]哎,最近几天都在啃这个软件,没啃下来……

Themida 2.0.7.0 以上的版本壳(QQ相册批量下载器 2.4版本),脚本可以跑出来到伪OEP,但完全脱壳需要修复OEP代码才能完全运行,Borland Delphi程序。 |

|

|

[求助]重启验证 追注册码 追到了序列号却没追到注册码 一起追吧

如下地址为关键CALL比对,若跳就注册成功,不跳则注册失败。 0052E6F4 E8 DBC5F4FF call BuickExc.0047ACD4 0052E6F9 84C0 test al,al 0052E6FB 75 0F jnz short BuickExc.0052E70C 但如下部分地址的代码调用了一个外部解码DLL(DEFun.dll),核对输入的注册码Base64Decode 0047AD5C 8B45 E8 mov eax,dword ptr ss:[ebp-18] 0047AD5F E8 F49BF8FF call BuickExc.00404958 0047AD64 E8 DBFDFFFF call BuickExc.0047AB44 ;这里是调用外部解码的DLL 0047AD69 8D45 E8 lea eax,dword ptr ss:[ebp-18] 0047AD6C 8B15 6CDB5300 mov edx,dword ptr ds:[53DB6C] ; BuickExc.0053F238 0047AD72 8B12 mov edx,dword ptr ds:[edx] 0047AD74 E8 B797F8FF call BuickExc.00404530 该核对部分若不清楚算法就不容易逆向得出真注册码的,所以只好简单点,修改一下,就可以爆破。改跳转和改寄存器地址都行,都可以想办法注册成功。 0047AD79 8B45 F0 mov eax,dword ptr ss:[ebp-10] 0047AD7C 8B55 F8 mov edx,dword ptr ss:[ebp-8] 0047AD7F E8 209BF8FF call BuickExc.004048A4 0047AD84 0F85 52010000 jnz BuickExc.0047AEDC 0047AD8A 8B45 EC mov eax,dword ptr ss:[ebp-14] 0047AD8D 8B55 E8 mov edx,dword ptr ss:[ebp-18] 0047AD90 E8 0F9BF8FF call BuickExc.004048A4 0047AD95 0F85 41010000 jnz BuickExc.0047AEDC 实在不想去分析算法了,呵呵 |

|

|

[求助]请大家帮我看看这壳是什么?该怎么拖去?谢谢!

感觉类似E语言的程序. |

|

|

[原创]应hwlin回应注册程序完全注册码破解全攻略

00470E48 8B45 F0 mov eax,dword ptr ss:[ebp-10] ;输入正确的软件序列号值到EAX 00470E4B 8B55 F8 mov edx,dword ptr ss:[ebp-8] ;输入错误的软件序列号值到EDX 00470E4E E8 E135F9FF call ky原文件.00404434 ;比对CALL调用 00470E53 0F85 AF000000 jnz ky原文件.00470F08 ;不相等则跳,GAMEOVER 00470E59 8B45 EC mov eax,dword ptr ss:[ebp-14] ;输入正确的软件注册码值到EAX 00470E5C 8B55 F4 mov edx,dword ptr ss:[ebp-C] ;输入错误的软件注册码值到EDX 00470E5F E8 D035F9FF call ky原文件.00404434 ;比对CALL调用 00470E64 0F85 9E000000 jnz ky原文件.00470F08 ;不相等则跳,GAMEOVER 这里才是关键部分,留意堆栈区域的内容。 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值