|

|

[求助]themida脫殼遇到問題了

现在很少用脚本脱了,因为脚本还原OEP的方法是让VM自己去跑,还原的代码可读性降低,还是有缺陷的。 |

|

|

[求助]WMP壳的IAT还原问题

Tortoiser三十集脱壳教程里的Themida v2.1.2.0手动修复IAT有详细的分析、脚本和视频,绝对会让你满意。 |

|

|

[求助]themida脫殼遇到問題了

清确认OllyDbg.ini文件是否在OD目录中,如果不存在或定位到其它文件名,就会出此错误提示。 |

|

|

[求助]关于OEP修复的问题

先找相同版本未加壳的类似程序取得OEP特征头代码,然后在堆栈里找需要PUSH的数据。 |

|

|

[求助]Themida2.1.8 的壳现在脚本能脱干净么?

用LCF-AT 1.x - 2.x Multi Pro Edition v1.2脚本可以直接跑完自动修复,如果想研究思路可以多跟跟代码看看 |

|

|

[求助]有图,这是什么壳?VMP?

完全是经验,因为用脚本跑TMD的壳比较多,所以看着眼熟。一般是用脚本来跑,绝大部分都可以跑完,只有极少的需要修复OEP和个别被偷掉的函数,这种目前我只遇到一个例子。 |

|

|

[求助]有图,这是什么壳?VMP?

Themida 2.x的壳 00B03000 > 83EC 04 sub esp,4 00B03003 50 push eax 00B03004 53 push ebx 你对比一下首字节代码试试 00B03000 > 83EC 04 sub esp,4 00B03003 50 push eax 00B03004 53 push ebx 00B03005 E8 01000000 call JPR_BOX.00B0300B 00B0300A CC int3 00B0300B 58 pop eax 00B0300C 89C3 mov ebx,eax 00B0300E 40 inc eax 00B0300F 2D 00C00F00 sub eax,0FC000 00B03014 2D 17186000 sub eax,JPR_BOX.00601817 00B03019 05 0C186000 add eax,JPR_BOX.0060180C 00B0301E 803B CC cmp byte ptr ds:[ebx],0CC 00B03021 75 19 jnz short JPR_BOX.00B0303C 00B03023 C603 00 mov byte ptr ds:[ebx],0 00B03026 BB 00100000 mov ebx,1000 00B0302B 68 5C68160C push 0C16685C 00B03030 68 018E670B push 0B678E01 00B03035 53 push ebx 00B03036 50 push eax 00B03037 E8 0A000000 call JPR_BOX.00B03046 00B0303C 83C0 00 add eax,0 00B0303F 894424 08 mov dword ptr ss:[esp+8],eax 00B03043 5B pop ebx 00B03044 58 pop eax 00B03045 C3 retn |

|

|

|

|

|

[求助]TMD脱壳求助,搞了一周不见效果!

既然是学习,就按我说的思路去试试看吧。不要总是做伸手党,有些知识需要自己实践才能理解透彻的。 VC程序的OEP头代码修复的方法我发过教程的,百度上有转载的,可以搜到。 |

|

|

[求助]怎么调试双进程的程序

没什么研究,路过,给个思路。和以前脱穿山甲双进程一样,把双进程变成单进程来调试。 |

|

|

[求助]TMD脱壳求助,搞了一周不见效果!

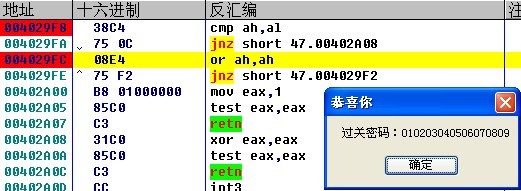

确实是TMD的壳,如下结构为典型的TMD壳开头代码: (跟踪了以下,可以确定是TMD 1.8以上版本的) 0059F000 g> 83EC 04 sub esp,4 0059F003 50 push eax 0059F004 53 push ebx 0059F005 E8 01000000 call get.0059F00B 0059F00A CC int3 0059F00B 58 pop eax 0059F00C 8BD8 mov ebx,eax 0059F00E 40 inc eax 0059F00F 2D 00200A00 sub eax,0A2000 0059F014 2D 2BE85F00 sub eax,5FE82B 0059F019 05 20E85F00 add eax,5FE820 0059F01E 803B CC cmp byte ptr ds:[ebx],0CC 0059F021 75 19 jnz short get.0059F03C 0059F023 C603 00 mov byte ptr ds:[ebx],0 0059F026 BB 00100000 mov ebx,1000 0059F02B 68 0444E562 push 62E54404 0059F030 68 0D53C339 push 39C3530D 0059F035 53 push ebx 0059F036 50 push eax 0059F037 E8 0A000000 call get.0059F046 0059F03C 83C0 00 add eax,0 0059F03F 894424 08 mov dword ptr ss:[esp+8],eax 0059F043 5B pop ebx 0059F044 58 pop eax 0059F045 C3 retn 跟踪到这里就是老版本TMD的壳开始特征代码了(也就是1.8之前的版本) 004FD000 B8 00000000 mov eax,0 004FD005 60 pushad 004FD006 0BC0 or eax,eax 004FD008 74 68 je short get.004FD072 004FD00A E8 00000000 call get.004FD00F 004FD00F 58 pop eax 004FD010 05 53000000 add eax,53 004FD015 8038 E9 cmp byte ptr ds:[eax],0E9 004FD018 75 13 jnz short get.004FD02D 004FD01A 61 popad 004FD01B EB 45 jmp short get.004FD062 004FD01D DB2D 50146500 fld tbyte ptr ds:[651450] 004FD023 FFFF ??? ; 未知命令 004FD025 FFFF ??? ; 未知命令 004FD027 FFFF ??? ; 未知命令 004FD029 FFFF ??? ; 未知命令 004FD02B 3D 40E80000 cmp eax,0E840 004FD030 0000 add byte ptr ds:[eax],al 004FD032 58 pop eax 004FD033 25 00F0FFFF and eax,FFFFF000 004FD038 33FF xor edi,edi 004FD03A 66:BB 195A mov bx,5A19 004FD03E 66:83C3 34 add bx,34 004FD042 66:3918 cmp word ptr ds:[eax],bx 004FD045 75 12 jnz short get.004FD059 开OD,用Themida - Winlicense 1.x - 2.x Imports Fixer Edition 1.1 by SnD脚本直接跑完,得到如下IAT修复数据。 用LPE截取内存镜象,先纠正内存镜象大小,再完整转存;用IAT修复工具修复IAT数据。 IAT的修复数据地址: IAT start: 0041BFFC IAT end: 0041C33C IAT Size: 00000340 这是假OEP入口:(有部分开始代码被偷了,修复请看我以前发的VC程序被偷OEP代码的修复教程) 0041582F 6A 02 push 2 ; The (near) OEP, by quosego/SnD 00415831 FF15 0CC24100 call dword ptr ds:[41C20C] ; msvcrt.__set_app_type 00415837 59 pop ecx 00415838 830D 24FA4200 F>or dword ptr ds:[42FA24],FFFFFFFF 0041583F 830D 28FA4200 F>or dword ptr ds:[42FA28],FFFFFFFF 00415846 FF15 10C24100 call dword ptr ds:[41C210] ; msvcrt.__p__fmode 0041584C 8B0D D8F94200 mov ecx,dword ptr ds:[42F9D8] 00415852 8908 mov dword ptr ds:[eax],ecx 00415854 FF15 14C24100 call dword ptr ds:[41C214] ; msvcrt.__p__commode 0041585A 8B0D D4F94200 mov ecx,dword ptr ds:[42F9D4] 00415860 8908 mov dword ptr ds:[eax],ecx 00415862 A1 18C24100 mov eax,dword ptr ds:[41C218] 00415867 8B00 mov eax,dword ptr ds:[eax] 00415869 A3 20FA4200 mov dword ptr ds:[42FA20],eax 0041586E E8 1C010000 call get.0041598F 00415873 391D 30284200 cmp dword ptr ds:[422830],ebx 00415879 75 0C jnz short get.00415887 0041587B 68 8C594100 push get.0041598C 00415880 FF15 1CC24100 call dword ptr ds:[41C21C] ; msvcrt.__setusermatherr 00415886 59 pop ecx 00415887 E8 EE000000 call get.0041597A 修复完真实OEP被偷的代码,补上修复代码,重定位EIP到修复代码的开始地址,保存修改数据,就完工了。过程不是很详细,望好运。 |

|

|

[原创]TMD加壳VC程序OEP修复_新手学习教材

脚本已经传上来了 |

|

|

|

|

|

[原创][推荐]OllyDBG 数据转换和反汇编代码插件 2011-3-2更新

感谢分享,顶起来,大家一起用 |

|

|

[原创]给ollydbg自动添加注释的插件

确实很不错,非常感谢 |

|

|

[下载]API Monitor V2.0 (Alpha-r5) 汉化版(最后更新:2011.3.1))

非常感谢提供这么好的工具,顶起来,谢谢 |

|

|

[求助]AspStudio.exe 脱壳哪位能帮我脱一下(PECompact 2.x壳)

程序最后多出的附加4字节自校验 |

|

|

[分享]注册机音乐!

非常感谢楼上各位 |

|

|

[求助]请各位大虾帮个忙看看啊 这东西脱壳了也用不了~

我最后的回复里已经修复了。我也试过了,修复后的程序可以运行,确实是完全脱壳修复。 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值