-

-

[分享]学习篇之web安全与基础分享

-

发表于: 2026-4-2 11:57 1231

-

注:该课程可关注vx公众号一起学习:web安全与基础

请求头伪造

行动指南:经bp抓包,修改请求包,重放

核心原理:http的请求头是客户端向服务端传递信息,服务端信任且没有进行校验,攻击者经篡改请求头信息就可绕过客户端

- IP伪造:通过伪造X-Forwarded-For 头,模拟来自特定IP的请求,绕过基于IP的访问控制。例如:X-Forwarded-For: 127.0.0.1

- 来源伪造:伪造Referer头为允许的域名(如Referer:e16K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6%4N6%4N6Q4x3X3g2W2P5r3q4E0M7r3I4W2i4K6u0W2j5$3!0E0i4K6t1&6 或为空,绕过资源的防盗链保护。

- 身份伪造:修改或伪造Cookie值,尝试冒充管理员或其他用户身份,绕过后台的身份认证。例如修改admin=1。

客户端伪造:模拟特定浏览器或爬虫(如User-Agent:Googlebot),触发不同的代码路径或绕过WAF检测

敏感信息泄露

基础操作,为后续漏洞利用打下基础

- 备份文件泄露:常见类型:.rar,.zip,.bak,.swp等临时文件,危害:直接获取源代码及数据库配置

- HTML源码泄露:场景:注释中隐藏API接口、调试信息或敏感路径(隐藏后门页面访问地址、后台登陆访问登录地址、提示信息等)危害:暴露网站结构与逻辑,提供攻击线索

- git泄露:原理:目录中存在.git文件夹导致版本信息泄露,危害:获取完整项目源码及历史提交记录,从中找到历史漏洞和访问信息

- 响应头泄露:信息:Server版本、X-Powered-By技术栈信息,危害:暴露服务器配置,根据版本查找动态漏洞,方便针对性攻击

web安全基础漏洞

最高频漏洞:SQL注入、文件上传、命令执行

SQL注入:构造恶意SQL语句拼接进查询,读取flag、账号密码或数据库敏感信息。

XSS漏洞:插入恶意脚本窃取Cookie或模拟用户操作,获取管理员权限拿到flag。

CSRF漏洞:构造恶意页面诱导点击,冒充用户执行修改密码、获取flag等未授权操作。

文件上传漏洞:绕过文件类型检测上传一句话木马,连接后执行命令读取flag。

文件包含漏洞:利用路径包含读取文件系统、日志或恶意文件,获取源码与flag。

命令执行/代码执行:通过可控参数执行系统命令,直接列出目录、读取flag文件。

弱口令&爆破:账号密码过于简单,或无验证码防护,可通过字典暴力破解登录。

SSRF漏洞:控制服务端访问内网或本地文件,读取flag或探测内网服务。

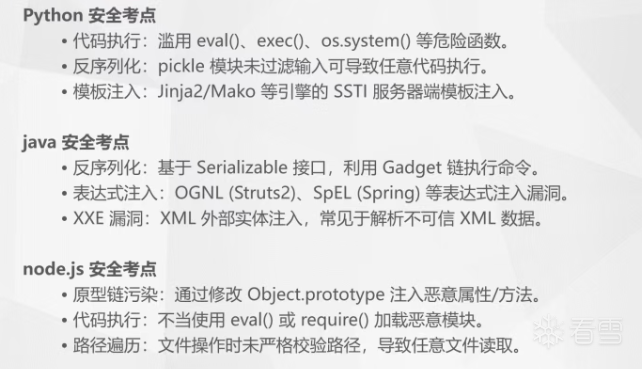

反序列化漏洞(高频考点,phar反序列化前几年常考,pop链最难)

掌握编程语言魔术方法和类的特性概念

非PHP常见考点

ps:本贴作为分享贴,如果有何错误以及问题,欢迎大佬们批评指正!!!

赞赏

他的文章

- [分享]刷封神台_Misc+OSINT靶场 972

- [分享]学习篇之web安全与基础 1726

- [分享]学习篇之web安全与基础分享 1232

赞赏

雪币:

留言: