-

-

[分享]刷封神台_Misc+OSINT靶场

-

发表于: 2026-4-5 23:36 970

-

注:该帖仅做分享,如果有何不妥或者错误,请一起交流

杂项一:图片隐写

step1:打开图片并保存本地,0fbK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8U0p5J5z5e0V1&6z5e0V1&6z5e0R3#2x3U0b7%4x3#2)9J5k6h3y4@1k6U0u0Q4x3X3g2S2M7h3I4S2j5W2)9J5k6h3y4F1i4K6u0r3j5%4c8X3i4K6u0V1x3g2)9J5k6h3A6H3k6H3`.`.

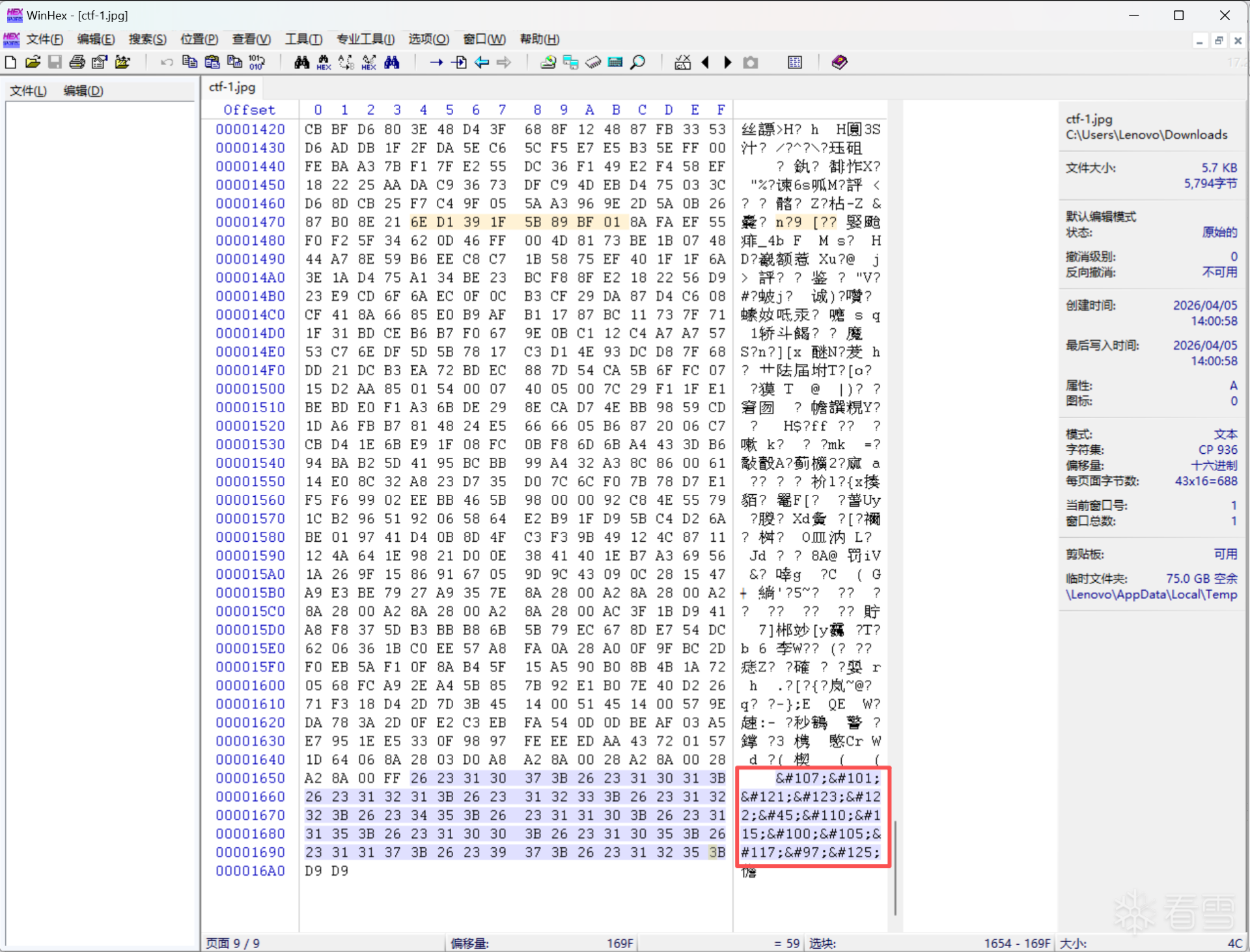

step2:winhex打开图片,可见编码以&#开头,标志性Unicode编码

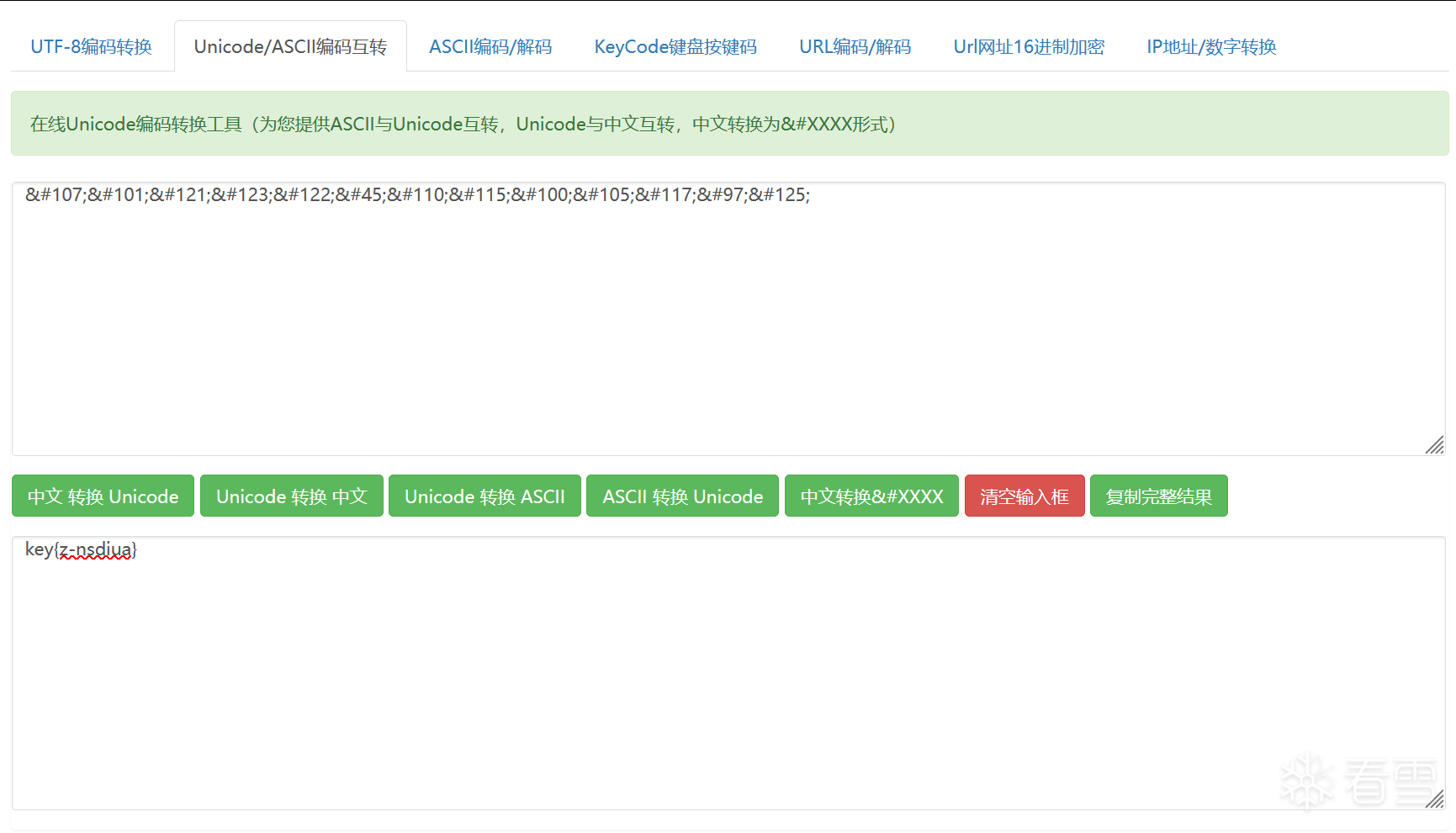

step3:使用在线网站解码,网站:f7fK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3A6K6L8$3&6K6i4K6u0W2j5$3&6Q4x3V1k6#2L8X3W2U0L8$3c8W2

杂项二:密文在这里,看看你是否能解开

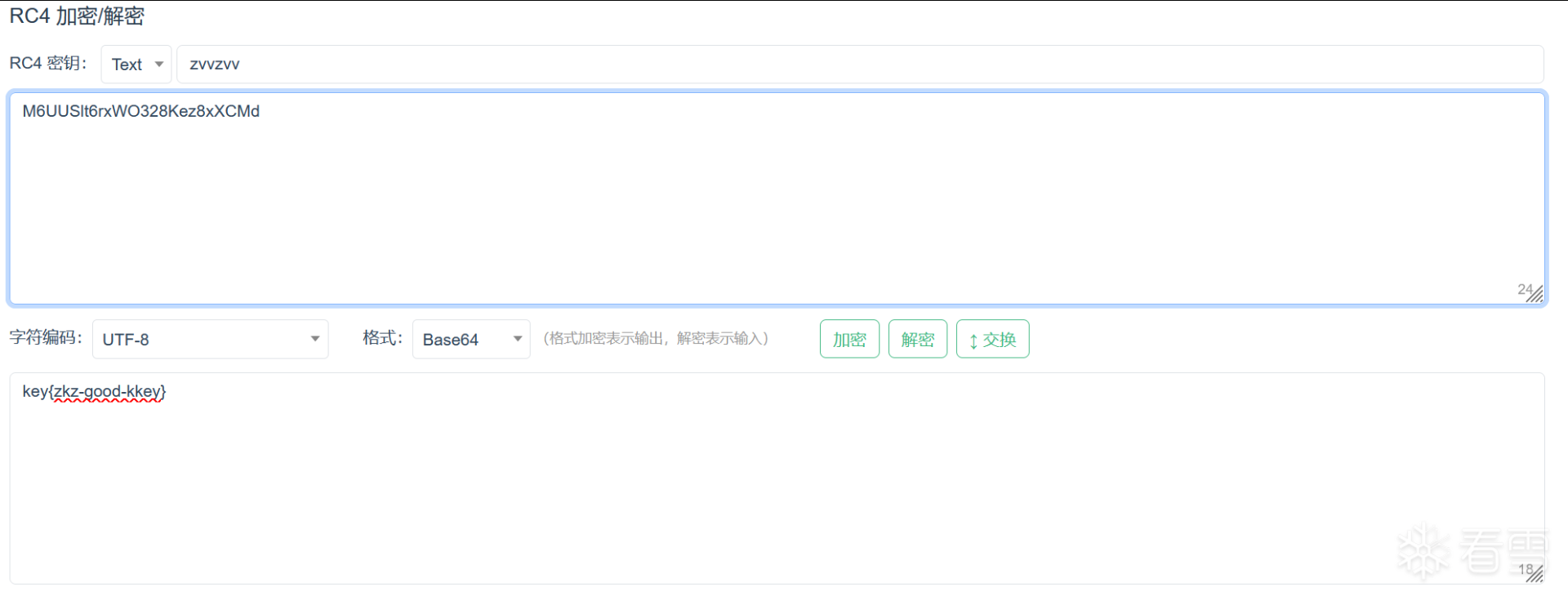

step1:题目_M6UUSlt6rxWO328Kez8xXCMd,这是一段RC4加密,但是我总是解不开呢,这时有一个声音在你耳边响起,rtygcvb ,ujmko,ujmko,他代表什么意思呢?

查看键盘位置结合题目提示_重复敲击两次,密码是6位数

step2:rtygcvb=z,ujmko=v。密钥:zvvzvv

杂项三:一段特殊的ascii密文

#step1:对照ascii表格,经查阅可得83-13=70=f,121-13=118=l,...,经此将所有字符减13位输出flag

a=[83,121,110,116,71,115,121,110,116,136,135,120,135,108,110,126,115,112,63,61,63,62,108,67,63,69,108,76,76,76,76,138,90,113,66,71,112,110,66,62,62,67,112,112,66,111,112,67,113,63,110,114,69,66,65,110,111,111,113,68,61,63,112,69,68,68,68]

flag=""

for i in a:

flag+=chr(i-13)

print(flag)

#Flag:flag{zkz_aqfc2021_628_????}Md5:ca5116cc5bc6d2ae854abbd702c8777d

#step2:已知flag有四个未知位,采用暴力枚举,破解其余几位

'''import hashlib

flag_md5 = 'ca5116cc5bc6d2ae854abbd702c8777d'

strs = r"0123456789abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ!#$%&()*+,-./:;<=>?@[\]^_`{|}~ "

for a in strs:

for b in strs:

for c in strs:

for d in strs:

flag = f'flag{{zkz_aqfc2021_628_{a}{b}{c}{d}}}'

if hashlib.md5(flag.encode()).hexdigest() == flag_md5:

#将flag转换为字节序列,计算md5值,该值以十六进制字符串表示

print(f"Found: {flag}")

exit(0)

print("Not found")'''

#四重循环暴力枚举,对每一位a,b,c,d遍历strs中的所有字符知识点补充:

hashlib:提供哈希算法库,md5、sha-1...

hexdigest():用于获取以十六进制表示的哈希值

杂项四:一个加密的xlsx表格

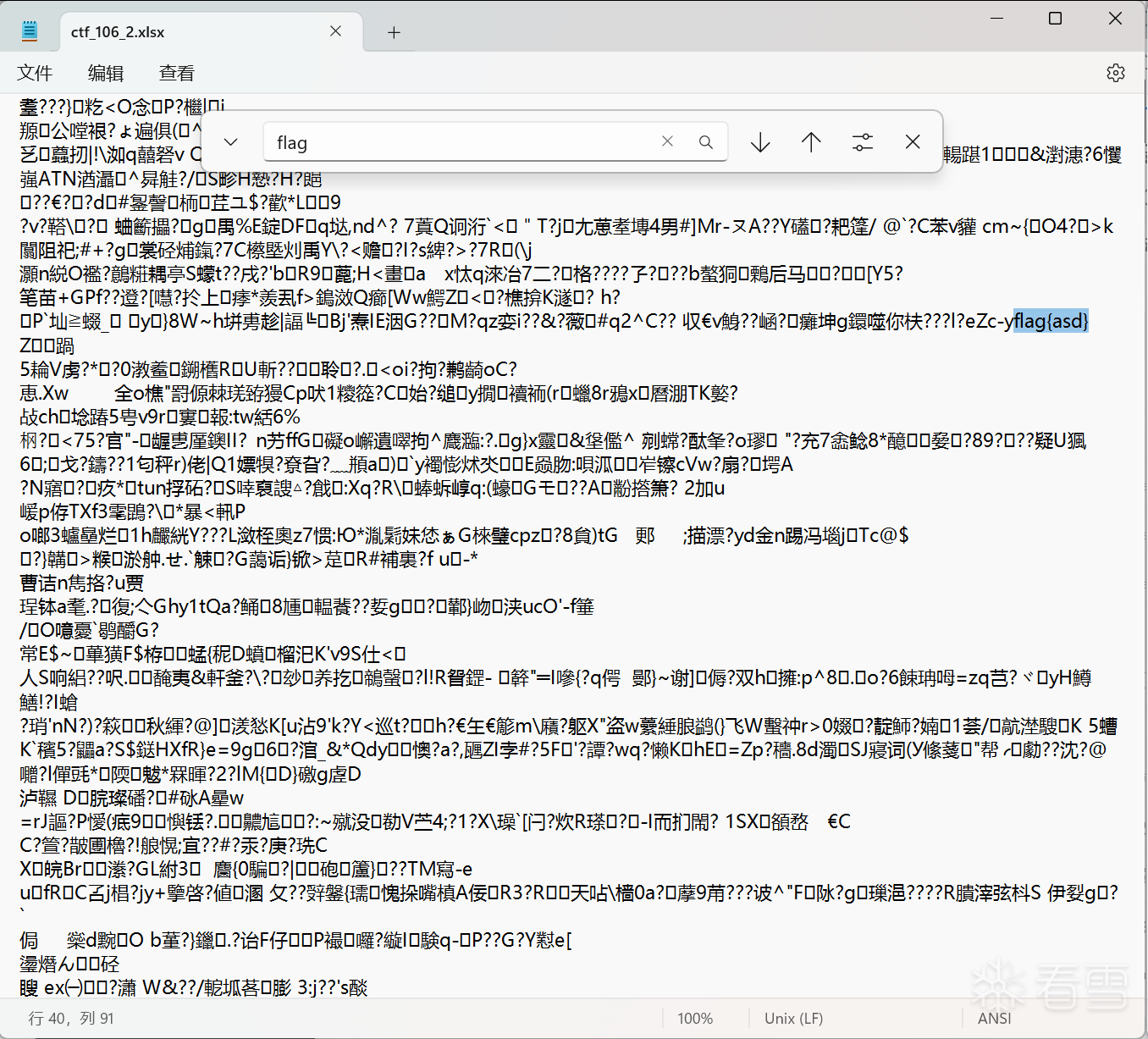

step1:尝试打开文件,发现需要密码,但无信息提示密码+题目提示不要想着破解密码

step2:几经尝试,发现可使用记事本绕过密码,打开文件

step3:搜索flag,发现隐藏信息

杂项五:刚刚截获德军的密电

赞赏

他的文章

- [分享]刷封神台_Misc+OSINT靶场 971

- [分享]学习篇之web安全与基础 1724

- [分享]学习篇之web安全与基础分享 1230

赞赏

雪币:

留言: