|

|

|

|

|

[调查]以前做windows安全的, 现在都在做什么呢?

我也不知道搞什么 |

|

|

|

|

|

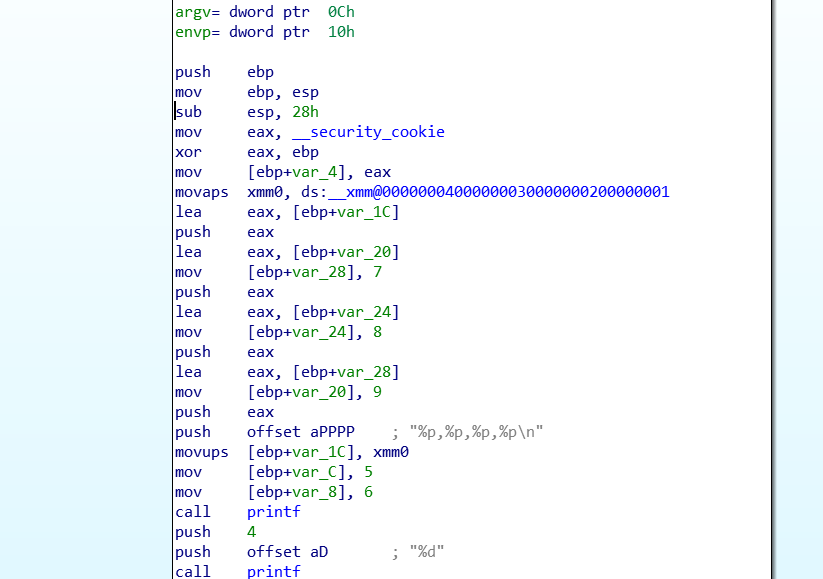

[原创]WIN10 VS19栈溢出测试这个墙就是穿不出去!!墙真的厚!!!只要一溢出就卡!谁知道这是什么!应该不是GS!大佬们走过来看一看!!

那怎么在WIN10上面做那个栈溢出的这个实验!!!之前看的0day安全那上面在XP上面 还可以。。 我新人 |

|

|

[原创]WIN10 VS19栈溢出测试这个墙就是穿不出去!!墙真的厚!!!只要一溢出就卡!谁知道这是什么!应该不是GS!大佬们走过来看一看!!

我忘了字符串还有个\0字符 !改成str[5] str[17]

最后于 2020-5-18 12:46

被全智贤编辑

,原因:

|

|

|

WIN10 DEBUG 的内存地址怎么变成这样了!!!我在XP上面那都是和IDA这这种一样004xxxx!竟然还有那种778开头的地址!!我傻了!大佬讲讲这是怎么回事!!!!

我知道了 把VS 里面的 ARSR选项去掉,然后打开内存地图,然后点.text的 04xx的地址就OK了 !!!!!!! |

|

|

|

|

|

|

|

|

|

|

|

WIN10 DEBUG 的内存地址怎么变成这样了!!!我在XP上面那都是和IDA这这种一样004xxxx!竟然还有那种778开头的地址!!我傻了!大佬讲讲这是怎么回事!!!!

我想搞WIN10 咋入手

最后于 2020-5-17 20:20

被全智贤编辑

,原因:

|

|

|

WIN10 DEBUG 的内存地址怎么变成这样了!!!我在XP上面那都是和IDA这这种一样004xxxx!竟然还有那种778开头的地址!!我傻了!大佬讲讲这是怎么回事!!!!

我看的那个 0day安全漏洞挖掘那本书,看雪出品的那个,我在WIN10 也不用OD了,用那个X32DBG x64Dbg

最后于 2020-5-17 20:13

被全智贤编辑

,原因:

|

|

|

IDA PRO 反汇编 VS 2019的C程序好难看懂,入口都找不到,然后在XP上VC++ 6.0 编译的我好看能懂点,

好了好了 , 我还以为 这是VS做的什么安全壳,防止被破解!!原来是这样,之前在VC++ 6.0 XP 系统上debug模式生成也是可以的! |

|

|

IDA PRO 反汇编 VS 2019的C程序好难看懂,入口都找不到,然后在XP上VC++ 6.0 编译的我好看能懂点,

很nice!!!! win10 老铁们用什么 调试工具(od,之类的)

最后于 2020-5-17 00:59

被全智贤编辑

,原因:

|

|

|

IDA PRO 反汇编 VS 2019的C程序好难看懂,入口都找不到,然后在XP上VC++ 6.0 编译的我好看能懂点,

好了好了 , 我还以为 这是VS做的什么安全壳,防止被破解!!原来是这样,之前在VC++ 6.0 XP 系统上debug模式生成也是可以的! |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值