|

|

[新人求助]hook一个函数时,参数类型的问题

API对吧,msdn如果查找不到就是未公开,你可以找一份WRK的源码(里面找以下你的API一定会有吧.....),因为是老版本的,所以参数有所改变,这时候。你在分析的时候就根据ret(根据函数调用约定) 去判断有几个参数,IDA中分析参数的作用或则windbg里面就可以了,靠猜的吧... |

|

|

[原创]跟着crownless学Web之(4)extract变量覆盖

谢谢版主 |

|

|

|

|

|

[原创]跟着crownless学Web之(4)extract变量覆盖

自己学习笔记贴一下:  有一些疑问 1、extract读取了整个&Get(包含我们输入的参数),所以变量flag会被覆盖成我们传入的变量? 2、根据php伪协议的特性,利用返回为1(可控),进而与我们sixstars相符合所以成功? 3、php伪协议

data://— 数据(RFC 2397),是其中的一种 ?是不是换一种格式就达不到这种效果了? 看了一下关于data的伪协议还是不清楚干什么用的,file=data:text/plain这种也可以。 是不是控制了了file_get_contents 返回值为,也能相对应的成功?

|

|

|

|

|

|

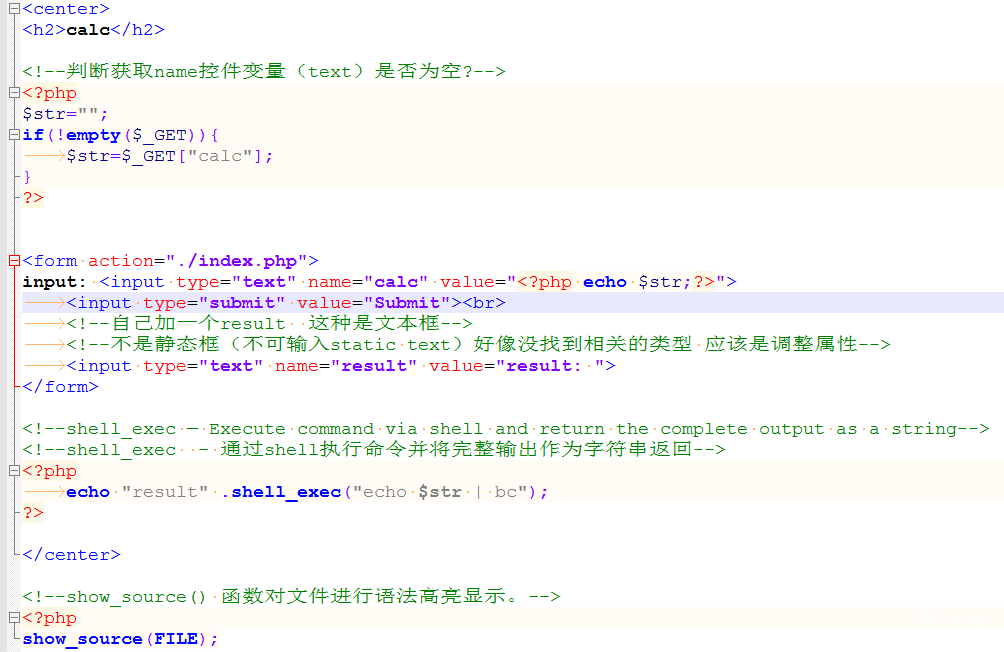

[原创]跟着crownless学Web之(1)神奇的计算器

支持,第二遍看才发现是shell环境 在linux下的调用

最后于 2019-1-24 08:35

被一半人生编辑

,原因:

|

|

|

[讨论] 学习编程加逆向有1年多了 想去科瑞系统学习下有在科瑞的吗 进来说下

www.15pb.com.cn |

|

|

[讨论]强烈吐槽《Windows 黑客编程技术详解》

你用书中自带的源码尝试过吗? 我没跟着书敲过,不过思路看着还算是比较合适,多担待包容吧。毕竟像《windows内核安全与驱动开发》这种比较有精髓的书籍没那么容易就写出来。 也许作者研究生水平磨炼有限 也许磨炼几年后 博士毕业后在出书 他本人应该就会不同感想 |

|

|

[原创]跟着crownless学Web之(1)神奇的计算器

支持!新手跟着版主好好学习一下,图中有些地方有些疑惑,除了版主介绍的其余都是百度获取、理解,不知对不对。  图中name控件应该是 name="cacl"

最后于 2019-1-16 09:50

被一半人生编辑

,原因:

|

|

|

[分享]谈谈目前的安全发展与现状

那个传奇年代已经过去 现在开启利益时代 |

|

|

[推荐]远程线程注入DLL,复习一下。

17 s u i |

|

|

[求助]window内核怎么学?

没有过时不过时这一说 单纯的对于利益来说 windows领域(含驱动开发、嵌入式开发、内核及数据安全等),或Linux领域的服务器、企业级数据。 移动是发展趋势,并不意味着就能代替服务器或者能存储更多的数据(云服务基础设施及架构仍脱离不了这些东西),能彻底取代pc可能性也不大 移动端赚钱真有高于windows技术?有太多的不确定因素吧,只能说都可以学,都可以会,至于选择哪个干副业是自己的事情。 真正的价值来源于企业级数据,如阿里的数据库等等,这才是王道,没有过时与不过时,都能挣钱

最后于 2018-12-30 09:56

被一半人生编辑

,原因:

|

|

|

[翻译]关键的Windows内核数据结构一览(上)

幸苦了 好文章! |

|

|

[原创]第一次发帖,总结自己走过的路。

心有所悟 |

|

|

[讨论] 如何隐藏线程?

摘链可以实现应该,_EPROCESS + 0x188 --> ThreadListHead(Win7 64) 通过遍历ThreadListHead获得每个线程指针(LIST_ENTRY )_KTHREAD,删除某个线程节点可以试一试,更准确一点在_KPEOCESS中 ThreadListHead,应该是一样的

最后于 2018-12-28 14:21

被一半人生编辑

,原因:

|

|

|

[求助]请问大佬们。。WIN10 的 OBJECT_TYPE 结构体里的成员 CallbackList 偏移是多少?对应的版本号。。

这个callbackList有什么用处 当前内核对象的回调列表? |

|

|

2018年你获得了什么?——答:我搜索了一堆过时的技术,今年准备脱坑

也是 也许量子革命到来 就不需要CPU了 全部是VA虚拟现实设备 其实移动互联网相对于人工智能来说 你应该在放长远一些 移动也只是个过渡

最后于 2018-12-27 13:01

被一半人生编辑

,原因:

|

|

|

[求助]如何彻底隐藏进程?

链隐藏比较容易,_EPROCESS中维护这ActiveProcessLinks,只需要对应的偏移找到进程名称,删除当前节点即可。 如果以pid的方式暴力枚举,打个比方1~10000之间的全部依赖PsLookupProcessByProcessId暴力枚举,只要在内存中即可找到。HOOK这些函数没试过可以试试,如果调用这些函数找到了你想隐藏的PID,就给他HOOK掉,返回个假的也许可以 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值