|

|

|

|

|

|

|

|

|

|

|

[原创]从NFC卡破解分析看ACR122U读写原理

卡与读卡器之间第一次建立通信时,会发送随机数,但产生的随机数并非是真的随机数,而是伪随机。 所以一般可以利用默认密码验证出某扇区秘钥后,利用该漏洞从其他扇区的加密后的伪随机数中得到对应扇区秘钥 |

|

|

[原创]从NFC卡破解分析看ACR122U读写原理

1. 一般采用简单秘钥验证某扇区秘钥正确后,利用M1卡的验证漏洞进行非简单密码扇区的秘钥破解 2. 如果所有扇区秘钥均被修改,则验证漏洞无法直接利用,一般采用暴力破解某扇区秘钥后,再行利用验证漏洞进行其他扇区秘钥的破解 |

|

|

|

|

|

|

|

|

|

|

|

[原创]从NFC卡破解分析看ACR122U读写原理

卡还有CPU卡等多种类型,校验方式还有滚动码或者联网验证等方式,文章所分析的是比较简单的场景 |

|

|

|

|

|

|

|

|

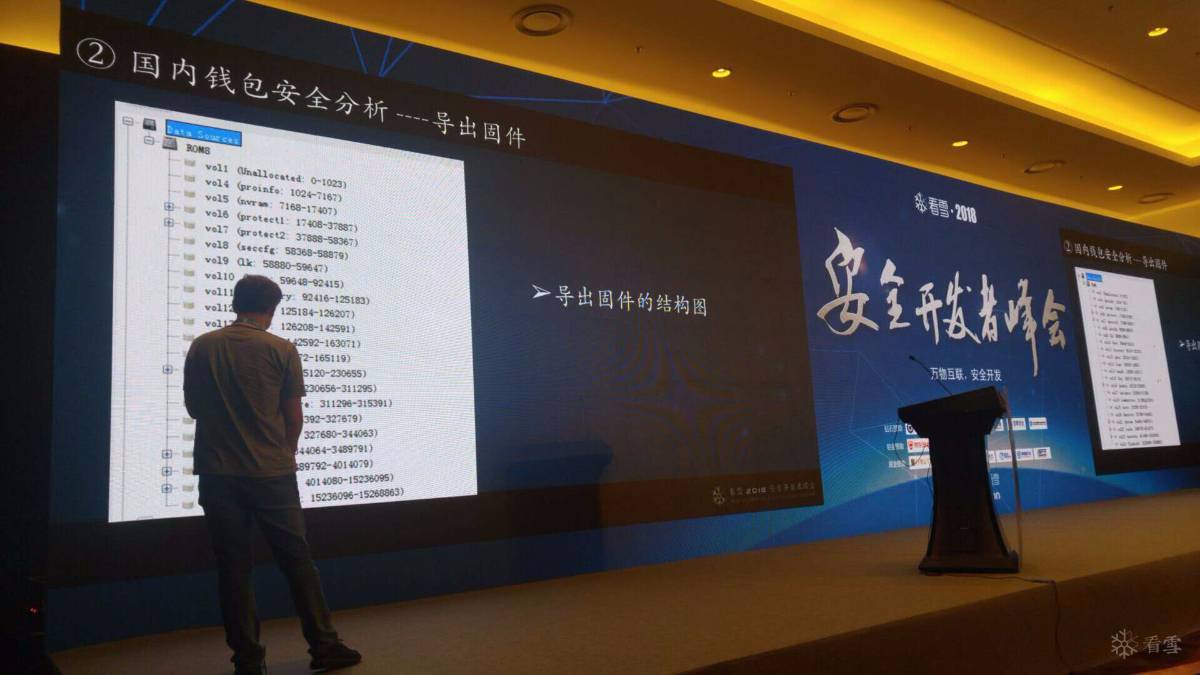

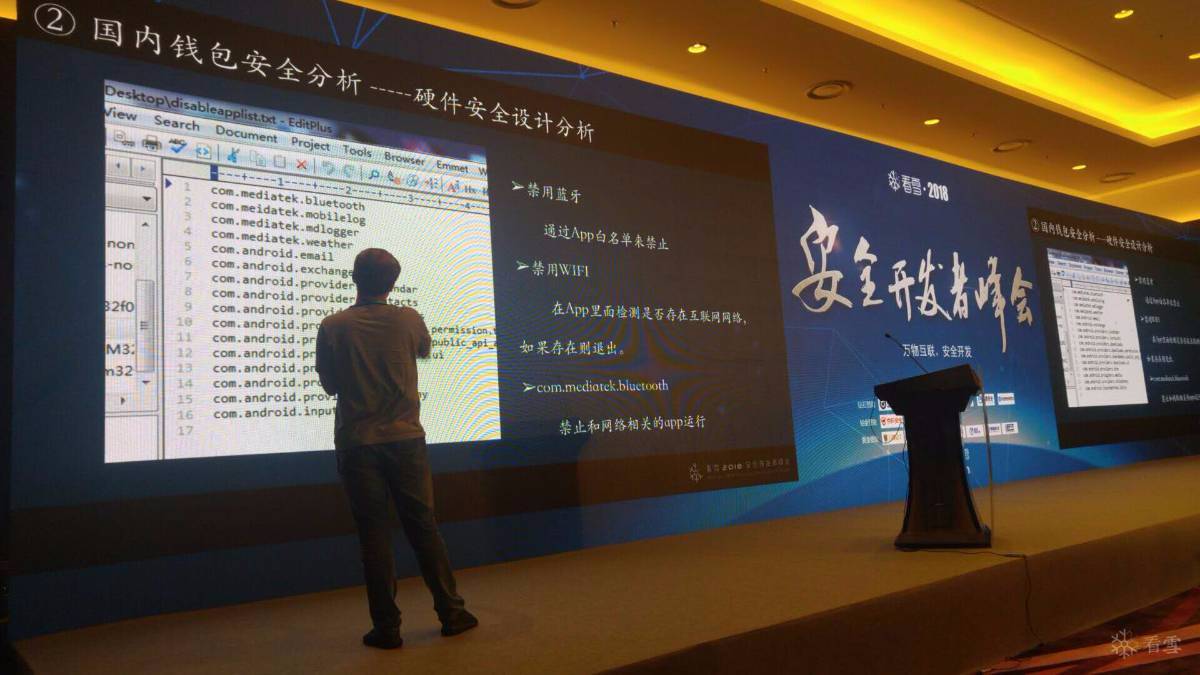

[公告]看雪2018安全开发者峰会现场直播(结束)

《硬件钱包安全分析》 演讲者:胡铭德 北京知道创宇先进技术部总监

随着区块链技术的兴起,国内国外出现很多硬件钱包厂家,由于大多厂家对安全理解不到位,出现很多设计架构的一些问题,我们做了相关安全研究。 很多比特币硬件钱包基于手机平台开发(mtk),由于该平台USB接口存在漏洞。 利用该漏洞我们可以对固件修改 ,对手机钱包app修改, 从而打开wifi蓝牙接口。进而完全控制钱包的私钥。最后通过一些演示证明此类钱包的不安全性和脆弱性。  在简要的进行了背景和现状介绍之后,演讲者给我们带来了国内钱包的安全分析    接下来是国外的钱包安全分析

最后于 2018-7-21 18:11

被黯夏子风编辑

,原因:

|

|

|

[公告]看雪2018安全开发者峰会现场直播(结束)

《从WPA2四次握手看KRACK密钥重装攻击》 演讲者:石冰 安全爱好者 本议题主要围绕2017年年底爆出的WPA2协议的漏洞展开,该漏洞通过WPA2协议在实现四次握手过程中出现的缺陷,对该过程进行攻击从而导致密钥被重新安装,进而实现通信数据的劫持。 与平时经常爆出的漏洞不同的是,该漏洞属于协议层面,并不针对某一特定型号的设备或产品,因此任何接入WIFI的设备都有可能受到影响,由于攻击本身并不能获取WIFI密码也不针对WIFI密码,因此定期更换密码并不能抵御此类攻击,用户可以通过禁用客户端的某些功能来降低针对路由器和AP的攻击风险。  在介绍了KRACK的定义之后,介绍了四次握手协议分析  握手协议中Msg3传输攻击方式

最后于 2018-7-21 17:38

被黯夏子风编辑

,原因:

|

|

|

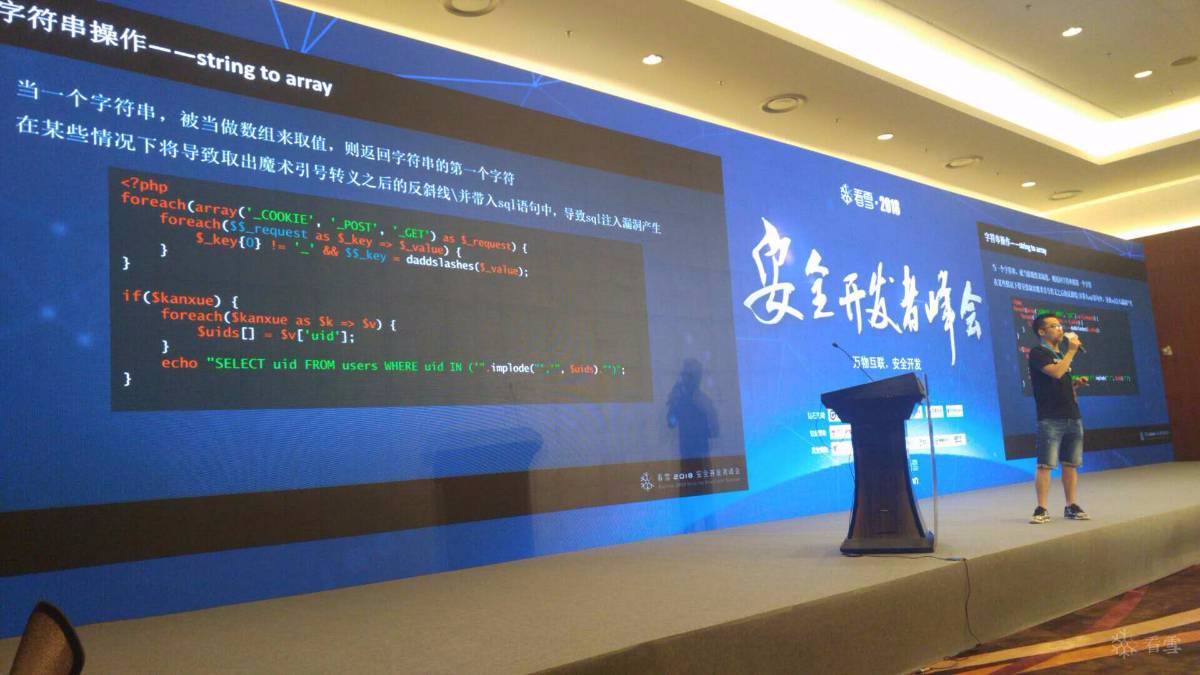

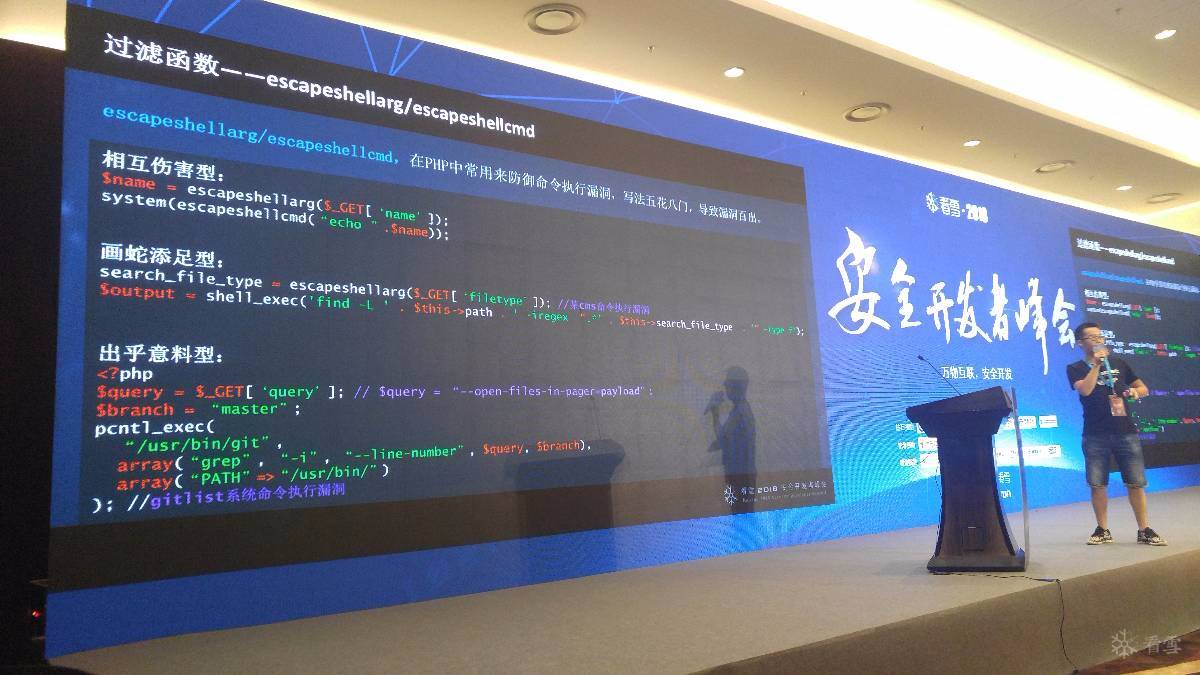

[公告]看雪2018安全开发者峰会现场直播(结束)

《潜伏在PHP Manual背后的特性及漏洞》 演讲者:邓永凯

绿盟科技安全研究员

本议题将介绍php中正常的非危险函数在某些场景下也一样存在安全风险,因为很多开发者认为官方手册的说明和方法应该是最标准的,没有任何问题的,所以就直接拿过来使用。 然而,如果没有认真仔细阅读及测试PHP manual中的使用方法,这些潜在安全风险就会被黑客恶意利用导致安全漏洞,而且这些潜在威胁就存在php官方的php manual当中只是需要你去发现它们,这些看似正常但是存在潜在威胁的函数方法经常会出现在代码审计、CTF挑战、漏洞利用Bypass当中。 首先介绍的是官方文档中各数据类型的定义和例子及其潜在的安全风险:   字符串操作中,因为单引号或者反斜线等符号导致SQL漏洞  文件操作相关导致的任意文件读取漏洞  过滤函数导致的执行漏洞

最后于 2018-7-21 17:03

被黯夏子风编辑

,原因:

|

|

|

|

|

|

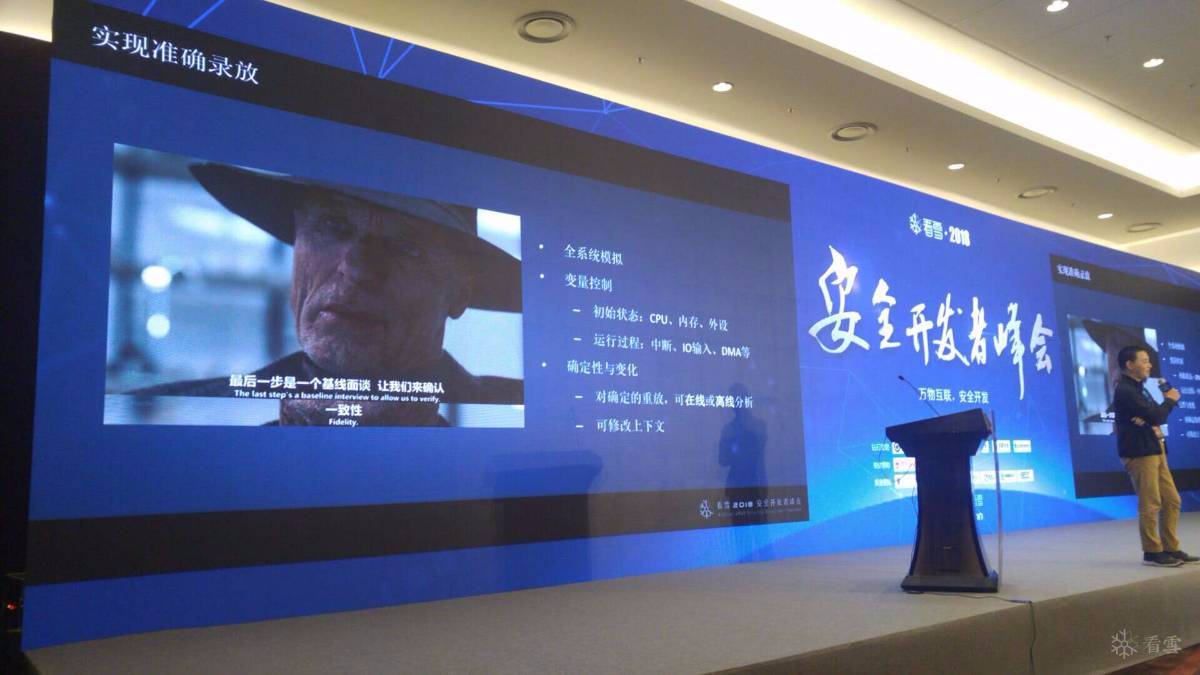

[公告]看雪2018安全开发者峰会现场直播(结束)

《自动逆向机器人》 演讲者:弗为

阿里巴巴安全部猎户座实验室高级安全工程师

分析软件、破解文件和协议、漏洞分析和利用,都需掌握逆向技能。 你想不想有一个机器人,能够: 1. 文件和协议格式的自动化逆向,把相关软件运行一遍就能分析的清清楚楚; 2. 再也不怕“不稳定重现的漏洞分析”,而且修改的每个字节,后序流程都一览无遗; 3. 发现wannacry在系统中残留的密钥(独家); 4. 无论多复杂的虚拟机壳,都能轻易找到算法的密钥。 本议题会和大家分析我们在自动化逆向能力上的部分进展。  针对上图中我们在逆向分析中遇到的一些痛点,演讲者介绍了一种新的自动化的思路来解决上述痛点:   最终实现使用自动逆向机器人完成逆向分析。

最后于 2018-7-21 15:31

被黯夏子风编辑

,原因:

|

|

|

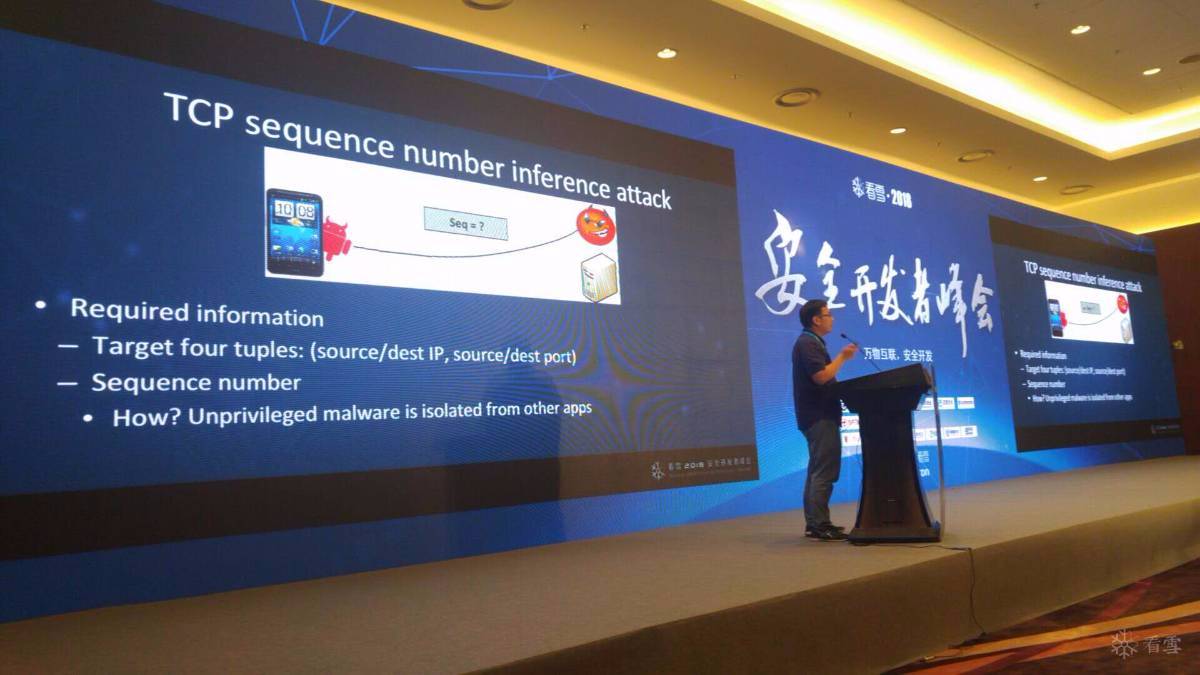

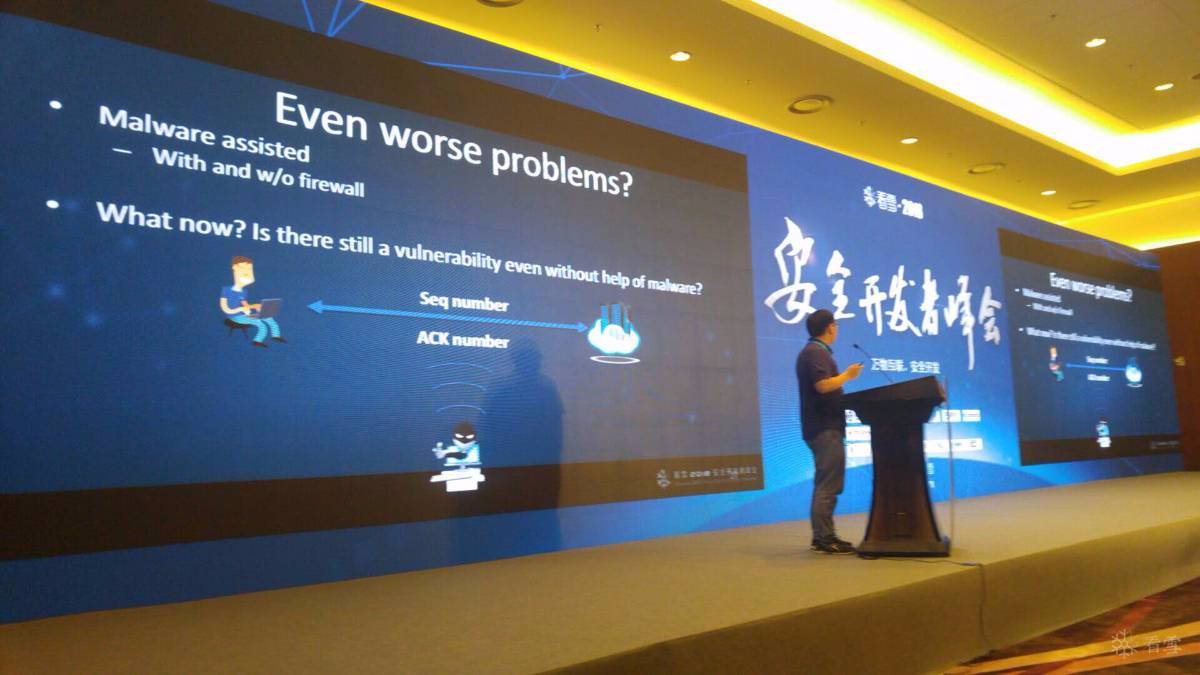

[公告]看雪2018安全开发者峰会现场直播(结束)

《TCP的厄运,网络协议侧信道分析及利用》 演讲者:钱志云

加州大学河滨分校副教授

介绍网络侧信道的历史。作为一个小众和新型的漏洞类型,我将阐明网络侧信道的威胁和安全风险。作为GeekPwn 2016和2017上获奖项目(同时为顶级安全学术会议作品),我将剖析TCP侧信道的漏洞成因和利用方法(其中GeekPwn 2017的攻击将首次揭秘)。这两项攻击的内容分别影响了Linux操作系统和无线802.11协议标准,受到业界的强烈关注。报告深入浅出,适合不同背景的受众。 【 将首次揭秘GeekPwn 2017硅谷站TCP侧信道的漏洞及利用方法 】  常见攻击模型介绍:  TCP握手协议流程(多年前初始TCP序列号并非随机数):  对TCP序列号预测后进行攻击的模型:  非中间人任意IP攻击模型:

最后于 2018-7-21 14:52

被黯夏子风编辑

,原因:

|

操作理由