|

|

[原创]OllyDBG下测试Intel IA-32(x86)EFLAG的4个主要标志位

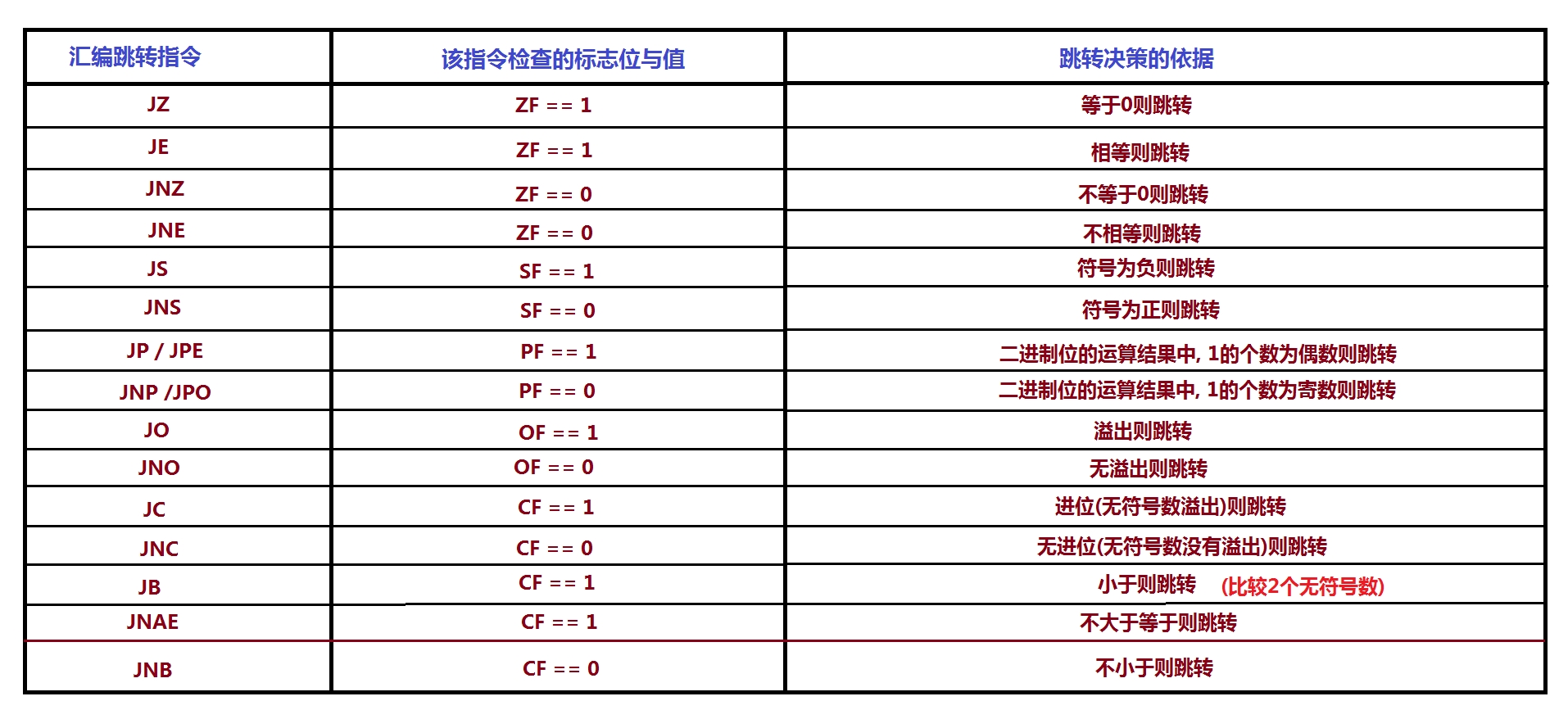

感谢坛主关照,下面总结一下各种汇编中的跳转指令会检查哪些标志位,以及做出怎样的决策: 该表引用自<C++反汇编与逆向分析>一书中85页的表格,可作为逆向时遇到分支流程的快速参考  续表2  |

|

|

[原创]OllyDBG下测试Intel IA-32(x86)EFLAG的4个主要标志位

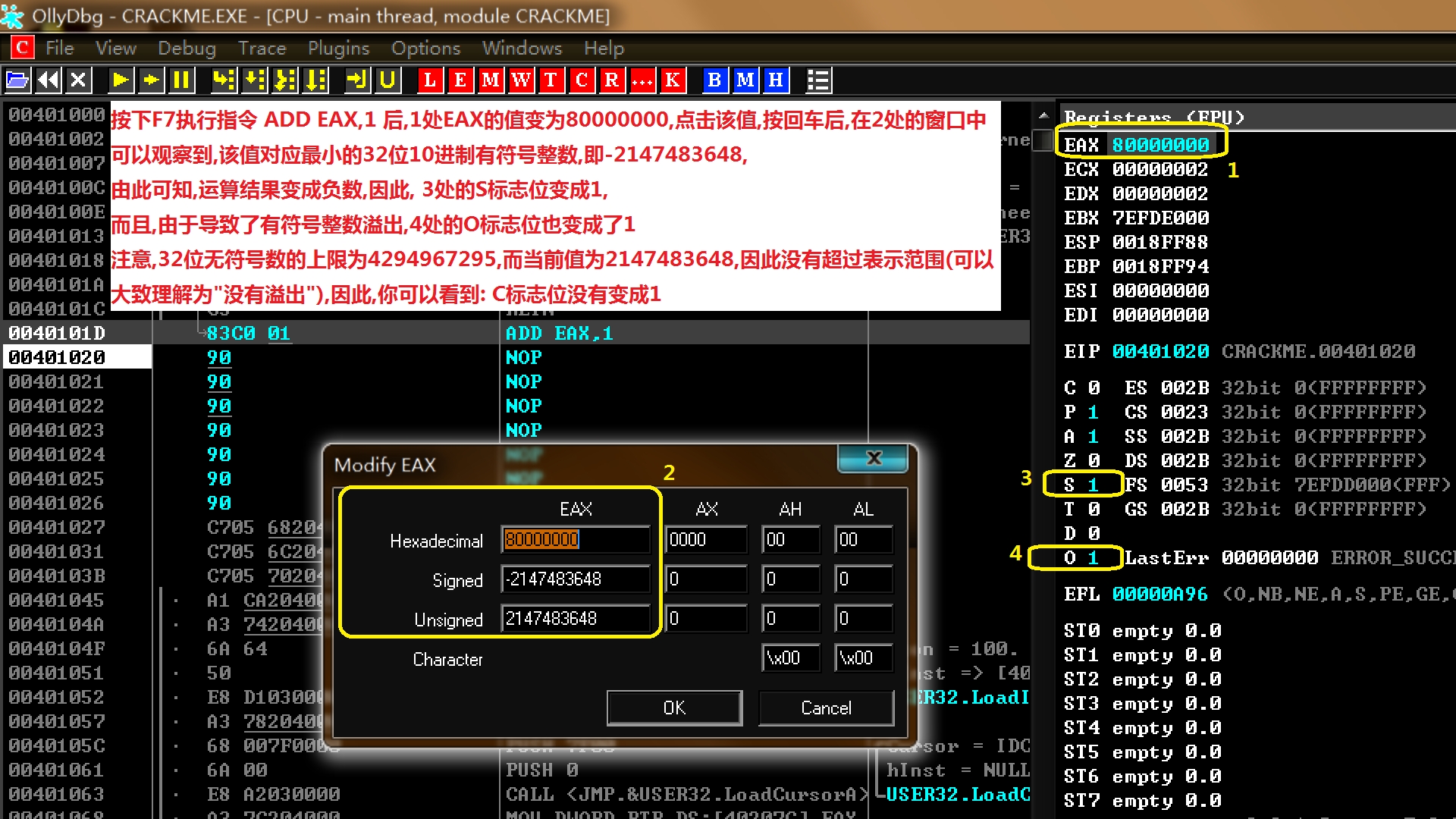

四,关于O标志位,即溢出标志位的说明,请参考前面与S标志位相关的截图通常,有符号数溢出为最小值时,O 与 S 标志位同时会变成1,而溢出为最大值时,O为1,S为0 例如,当eax 为80000000时,执行 sub eax, 1 会导致eax中的有符号数溢出为最大正数(7FFFFFFF),此时O为1,S为0 |

|

|

[原创]OllyDBG下测试Intel IA-32(x86)EFLAG的4个主要标志位

三,S标志位,即负标志位,当运算结果为负时,该标志位变成1,反之,变成0 来看OllyDBG 中的例子帮助理解:   |

|

|

[原创]OllyDBG下测试Intel IA-32(x86)EFLAG的4个主要标志位

二,Z标志位,即“零”标志位。当指令的执行结果为0时,则Z标志位变成1,反之,则为0。 很多类似 cmp/jz 的条件分支指令,也会根据Z标志位的值,决定是否执行分支。后面会用一张表来总结各种条件跳转会根据哪些标志位的值作出分支决策。   |

|

|

|

|

|

[推荐]怎样学好编程(这个真的应该看看)

要学好编程还有一个办法,推荐大家阅读这本书:深入理解计算机系统 |

|

|

[原创]请允许我用22种编程语言,提前向各位亲们祝福……

我也来一个:(HTLM,"超文本标记语言"版本的新年快乐) <html> <head> happy new year! </head> <body> <h1>祝大家新年快乐</h1> </body> </html> |

|

|

[分享]木马植入全球硬盘、震网病毒幕后黑手:揭秘史上最强攻击组织“方程式(Equation Group)”

这是间谍潜入硬盘生产商的工厂,在制造出货前修改固件芯片,并且在硬盘MBR区域写入恶意代码? 还是用户买回正常的硬盘后,在互联网上下载运行恶意程序,后者重写硬盘MBR,以及对硬盘BIOS固件芯片进行重编程的结果? 如果硬盘BIOS固件芯片中被植入了恶意代码,那么可以更换芯片,不过这需要硬件黑客级别的知识,否则只有更换硬盘,因为多数的硬盘坏道检测与修复工具只能读写盘片,扇区,柱面上的数据,对其进行"低级格式化",但是无法处理BIOS固件芯片中的内容 |

|

|

[原创]新人报到

有些新人一来就是正式会员.... |

|

|

[求助]能否帮忙看看这个url的aid值是用什么加密或编码的?

base64 解码出来的结果为 61987|baab8463|1423309267|267124|618MTc%3D 不过这个应该没有意义,而且很可能使用了多重编码 第二次解码: 61987|baab8463|1423309267|267124|61817 |

|

|

[求助]能否帮忙看看这个url的aid值是用什么加密或编码的?

从加密字串的特征来看,类似Base64编码...但我不感肯定 你可以使用 burpSuite 渗透测试套件的decoder模块来解码,或者Cain & Abel 来解码 |

|

|

[求助]ida pro怎么把它弄成中文版

最多也就汉化版,仅汉化了菜单部分,还是用英文版较好,汉化版经常有意料外的bug |

|

|

|

|

|

[求助]小弟在学习逆向过程中迷茫了,希望大家指点一下方向

有多少编译型高级语言,就有多少种逆向的子领域. 一般来讲 ,先学C程序逆向,这是编程范式中最基本的结构化编程语言C的逆向 然后,花点时间了解C++中面向对象的几个重要概念: 类,实例,继承,多态,构造与析构函数等等,再进行C++ 程序的逆向。 有了前面的基础,就可以对Java程序逆向分析了,它是完全的OOP的,这时就需要用到C++中类似的概念。当然,对JAVA虚拟机的内幕了解越多,越能帮助你的逆向分析。 再来,可以尝试对纯字节码,也就是类似 \0x51\0x79\0x44 等常在裸 shellcode中看到的16进制机器指令逆向成相应的汇编代码:它们通常是没有高级源码的,字节码可以直接与CPU打交道,用来控制前者的行为。 工具方面,IDA PRO,OllyDBG ,PEID,PEview,winDBG,SoftICE等必须熟练掌握,通常是先用IDA PRO 反汇编,不要立即按F5“生成伪C源码作弊”,尝试自己恢复源码,预测程序的行为,然后以OllyDBG来调试验证你的预测,没有预测到的或错误的,可以在 IDA PRO 中添加注释。 PE工具(PEID,PEview等)在打补丁与加壳脱壳方面应用广泛,因此也要掌握 16进制编辑器WinHex也要熟练使用,它可以制作破解文件 辅助教材方面,推荐通读下面几本著作,它们绝对是逆向工程的良师益友: 《恶意代码分析实战》 《windowsPE权威指南》 《逆向工程核心原理》 《C++反汇编与逆向分析技术揭秘》 《0day安全:软件漏洞分析技术》 《IDA PRO权威指南原书第二版》 《灰帽黑客:正义黑客的道德规范,渗透测试,攻击方法与漏洞分析技术》 《黑客反汇编揭秘》 《汇编语言的编程艺术》 所有上面列出来的书,通过互联网搜索,都有相应的PDF版可供下载 先写到这里吧,想到的可以继续补充。 |

|

|

每次遇到这种CALL 就迷糊了,lea 如何转化成mov?

[QUOTE=sunyesy;1353987]谢谢,谢谢,谢谢 测试完美通过! 自己总结一下: lea edx, dword ptr [ebp-C0] 把一个变量的地址给edx 那么可以自己先定义一个变量 之后取这个变量的地址 在给edx 至于这个变量里面是什么内容,可以跟踪到,直接赋值即可 例如:delphi 里面 简单的写下,方便...[/QUOTE] 您太客气了,交流本来就是一个相互提高自身技术水平的过程. 像我就不懂delphi汇编语法,以后 遇到还得向你请教 |

|

|

OD問題...

如果你运行的是一个弹对话框,要求用户输入数据然后按确定的程序,用OD加载后按F9无效是正常的. 因为此时OD右下角提示"step into"或"step over" ,此时程序实际上是运行状态,它需要用户的输入来触发事件驱动程序的回调函数,只有你输入内容按按钮后,该回调函数被触发,OD才能继续调式程序. |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值