|

|

[求助]数字证书的问题

你描述的这个情况原则上仅在局域网内才有可能会发生,所谓的"代理"通过 ARP 欺骗来截获并转发受害者与 https 服务器之间的流量。 解决之道是,采用静态的 ARP 表,或者不定期检查你配置的网关 IP 与其 MAC 地址之间的映射关系,让非法的 MAC 地址无法与网关地址关联起来。 一旦握手数据包离开了本地网络,遇到“代理”的几率真的不会比你坐在家里看电视遇到陨石袭击的几率还要高出多少了。 首先,你必须明白你与百度或其它站点之间的链路存在哪些“节点”,可以通过命令行工具 tracert 或 traceroute 来跟踪到目标服务器之间的所有节点,一般而言,你会先连接到你的ISP,然后数据包通过ISP的路由器转发给下一跳节点。 除非你与ISP连接的物理线路之间被人安插了数据包窃听工具,否则“代理”不太可能出现在这个位置。 接下来,考虑握手的数据包被你的ISP转发给广域网上其它的ISP(比如从电信服务提供商网络进入联通服务提供商网络),在这个环节,由ISP负责你的握手数据包的安全,保证其中的链路不存在所谓的“代理”。 ISP可以随时监测它们自己运维的网络的安全性,从而保证不会有你的“代理”插入其中。类似地,负责将你要访问的目标站点接入Internet的ISP保证了它俩之间不存在任何“代理”。 如此一来,你的“代理”在数据包传输的所有路径中都不存在,唯一可能的位置就是由局域网内部发起的 ARP 欺骗攻击,防御办法前面讲过了,网络上也有许多文章可以参考。 另外,关于你说的第5点:现在(其实是很久以前就开始推行了)有一种增强型的数字证书,它可以识别证书所有者的身份,换言之,“代理”无法冒充百度(以及所有其它使用此类证书的站点)来与你的浏览器建立会话。 试想一下,如果不是这样的话,电子商务,网上银行这些极端依赖于https的站点,它们的业务要如何开展? 如果你担心“代理”随处可在,随意就能够“解码”用户的网银账密来盗领,你可以从家里或公司的网络出发,沿着出口网线接入ISP的方向漫步,然后搜索路边的电信设备,或者是否有可疑的人物在附近执行数据包嗅探? 你还可以向你的ISP咨询“代理”实际存在的可能性和避免措施。。。。 |

|

|

[求助]数字证书的问题

除非组织机构的私钥泄露,否则攻击者拦截加密的tls/https消息也无法解密其中内容 |

|

|

[求助]数字证书的问题

tls 会话期间双方协商的密钥交换算法,从服务器发往客户端的数字证书,以及客户端收到服务器的数字证书后,使用浏览器预先内置的各种证书颁发机构的公钥对其中特定内容解密,如果解密成功说明证书 没有被伪造(保密性),同时没有被篡改(完整性),而且验证了对方的身份。 确实,存在组织机构的合法证书被盗取或者丢失的可能性,这样该证书就会被攻击者冒用。因此组织机构需要向原始颁发证书的机构申请吊销证书,后者将该证书作废,并更新证书吊销列表。对于 firefox,启动时会定期去特定的 URL 下载这个证书吊销列表。windows 也有一个特定的服务会定期 去微软的证书吊销列表服务器下载,用于支持 IE 识别最新的有效证书。 |

|

|

[讨论]关于开源的三维引擎

如果你有扎实的技术功底,自己写一个三维引擎未尝不可 |

|

|

[讨论]关于开源的三维引擎

首选 OpenGL ,它是跨操作系统的开源三维图形库,在 Windows 与 Linux 上均有相应的实现,在 Windows 上的 OpenGL 实现分为2种: 微软实现与显卡硬件厂商的实现,通常微软实现仅支持早已 过时的OpenGL 1.0~1.2 标准,这是由于微软需要保护自家的三维图形引擎—Direct3D—的平台优势;而显卡硬件厂商的实现则通常支持最新的OpenGL标准,当前应该更新到4.5版了。厂商的实现通常以显卡驱动或SDK的形式提供,你可以在编程时使用它们,包括时下流行的着色语言(GLSL),以及CUDA,后者是nvidia发布的一个利用gpu并行计算的框架。 在Linux上也可以使用 OpenGL,GCC对此提供了支持,或者你可以用其它开源的,支持OpenGL开发的IDE。通常,为了更方便地使用OpenGL,你需要GLUT/FreeGLUT/GLEW 等实用库,从本质上讲,它们只是封装了一些与OS的底层图形环境有关的操作,从而能让程序员专注在OpenGL本身的编程上。关于如何搭建OpenGL开发环境,网上教程太多了,可以自行搜索;也可以访问制定和维护OpenGL标准的官方站点,以及参考著名的OpenGL“红宝书”和“蓝宝书”。 |

|

|

[求助]windbg 内核调试相关问题求助

xp Service pack 3 是基于 NT5.2 版的内核,应该不支持,此命令需要在 NT6.1 版内核上使用,比如 windows 7/server 2008/R2 等等。 忘记说了,需要下载第三方的Windbg 调试器扩展DLL(CMKD.dll),可以访问这个站点下载: http://www.codemachine.com/tool_cmkd.html 下载到本地后,把它放在你的Windbg二进制文件所在的路径下,比如 D:\Windows Kits\10\Debuggers\x86 然后就可以使用这个命令了 |

|

|

[求助]windbg 内核调试相关问题求助

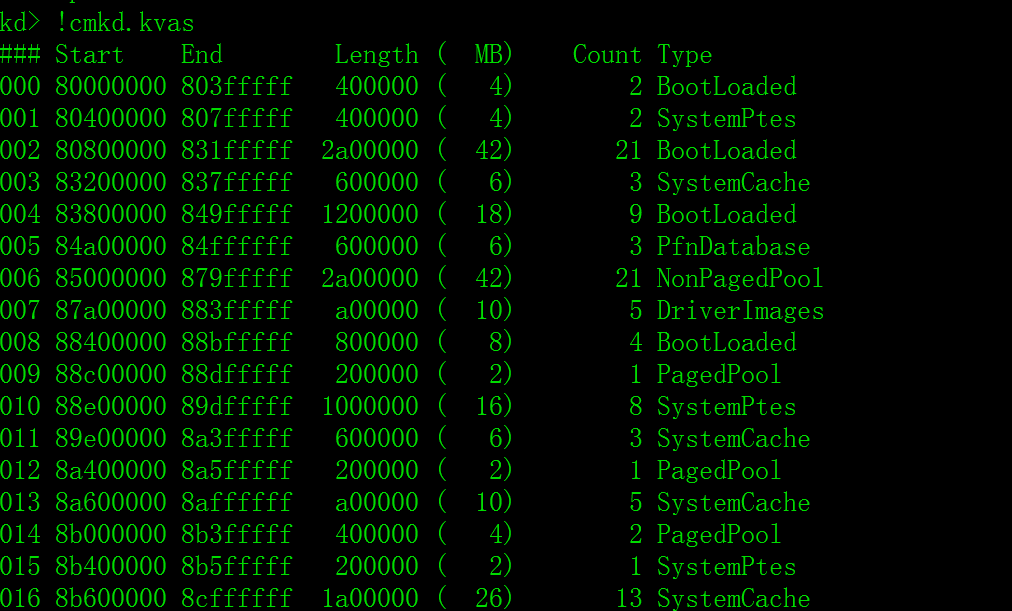

对于第一个问题,你可以使用传统的命令 !address ,但该命令的输出结果不太友好,需要一些基础的数据分析功底才能理解; 或者,你可以使用命令 !cmkd.kvas ,它可以列出完整的内核虚拟地址空间布局, 内核虚拟地址空间分成多种类型,比如可换页池,不可换页池,PFN 数据库,系统页表项,驱动程序映像..等等,分别用于相应目的。 在 32位windows 上,内核内存采取动态的分配策略,每次以2MB/4MB为单位分配,并且标记出分配的内核内存块属于哪一类内核虚拟地址空间。注意,同一类内核内存块的分布可能是非连续的。 光讲理论可能难以理解,下面看一看直观的调试器输出:   接下来,你可以用 !pte 命令后接上面输出中的任一虚拟地址,就能获取该虚拟地址映射到的物理页面的访问属性——是Ring3 可读写,还是 Ring0 可读写,是否可以执行。。。等等。如果你想知道 !pte 输出中物理页面的每个标志代表的访问属性含义,可以参考 Intel 的文档。  在上图中,“V” 置位表明页面在内存中(有效),否则在磁盘上(无效),访问无效页面将引发缺页异常从而调用 KiPageFault() ; “E”置位表明页面包含可执行代码;“W”置位表明页面可写;“K”置位表明页面仅在内核模式(Ring0)下可访问。 |

|

|

删帖

一些国外软件也收集用户信息的,但是他们会先征求用户的许可,否则不会搜集,比如微软著名的"改善用户体验计划" 有些web站点通过嵌入一些读取浏览器搜索记录或cookie的javascript,并在用户二次访问时向他们推送相关内容的广告; 在入侵一个站点前,也需要主动或被动的搜集(踩点)目标系统的各种旗标.... 信息采集真是无所不在啊! |

|

|

有没有一个比较浅显但比较全面系统的一个书籍可以把安全相关概念串起来的

看灰冒黑客第4版 |

|

|

[招聘]厦门 诚聘Windows驱动开发工程师

那边每月的生活开销如何?物价呢? |

|

|

[原创]wifi安全

是不是要抓到无线局域网内的合法客户端的arp请求包? |

|

|

[招聘]上海翼火蛇诚聘内核开发工程师

这待遇是月薪么 |

|

|

[求助]NDIS 协议驱动

对于发送的数据包,机制是一样的,由于数据包的收发最终都依赖于底层的微端口驱动操作网卡硬件来进行,npf.sys 可以通过调用ndis.sys中的例程,向微端口驱动查询它收发的数据包, 这是因为微端口驱动向ndis.sys注册了一些钩子函数,一旦某个或某些ndis.sys例程被调用,它们在内部 就会转而调用微端口驱动钩子,特定的钩子返回收发的数据包列表到npf.sys,该列表经由内核-用户通信机制,最终返回到wireshark的用户界面并显示. |

|

|

[求助]NDIS 协议驱动

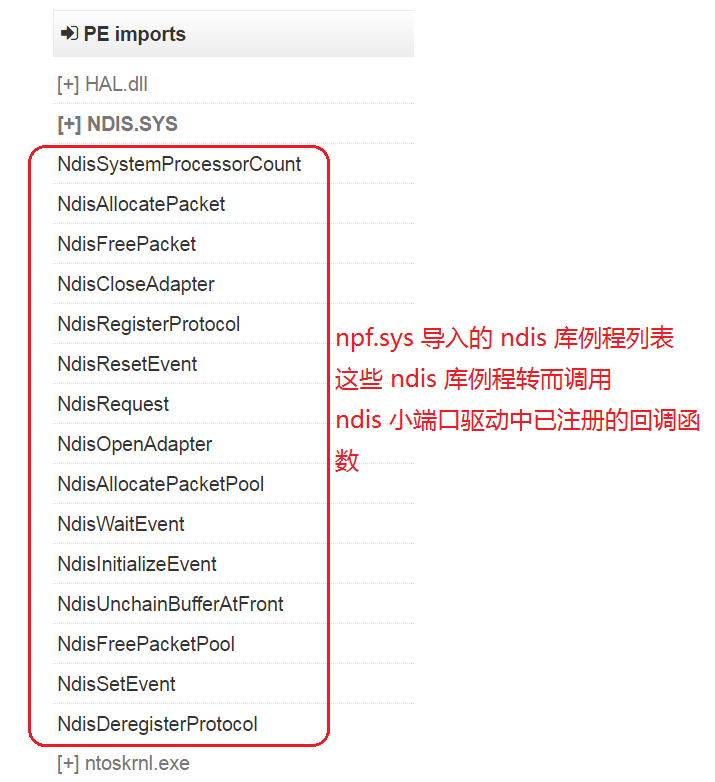

图片链接是正常的,可能是你那边的线路问题,稍后我转成 pdf 好了。 NDIS(网络驱动程序接口规范)实现在 ndis.sys 中,它是内核网络栈中单独的一层,其上层叫做 ndis 客户,比如 tcpip.sys,它使用 ndis.sys 提供的服务,即 ndis.sys 中的导出函数,比如 NdisAllocatePacket(); ndis.sys 的下层是 nidis 小端口驱动,一般俗称网卡驱动或者 nidis 小端口,它向 ndis.sys 注册一些回调函数,这些函数对网卡硬件执行低级的操作,比如发送数据包;ndis.sys 把这些函数封装成以 ndis*() 打头的例程供上层的协议驱动程序 tcpip.sys 调用。 从 npf.sys 的导入例程来看,由于它没有导入 tcpip.sys 中的例程,可以认为它与 tcpip.sys 是平行的 一层——都位于 ndis.sys 的上层,鉴于 tcpip.sys 是内核网络栈中的“协议驱动程序”,你可以把它看成是一种协议驱动程序。网上信息一般都坑死人不负责的,百度知道中的内容有很多地方有待商榷。 |

|

|

[求助]NDIS 协议驱动

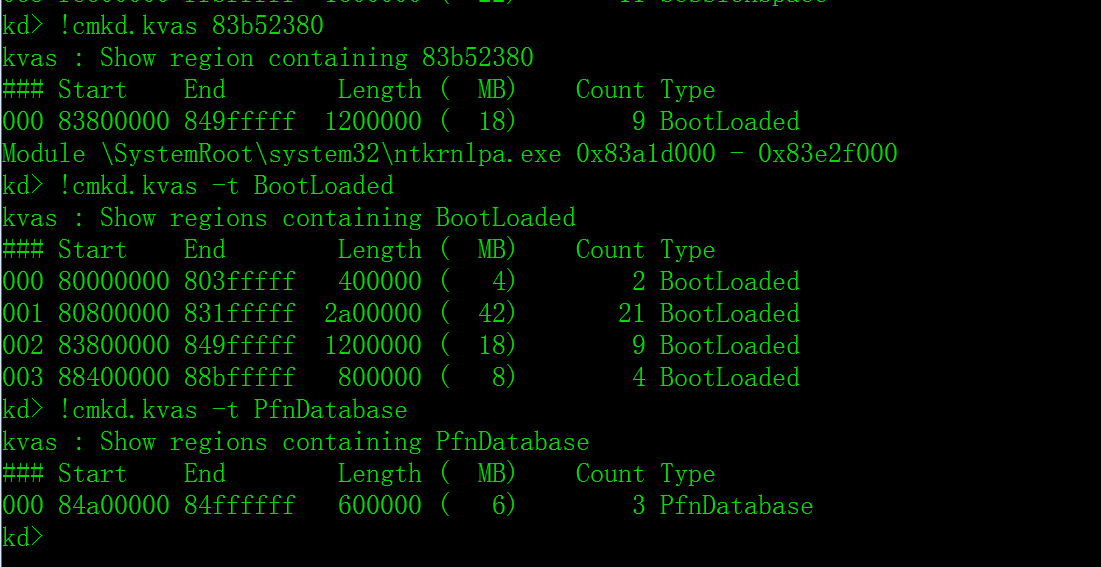

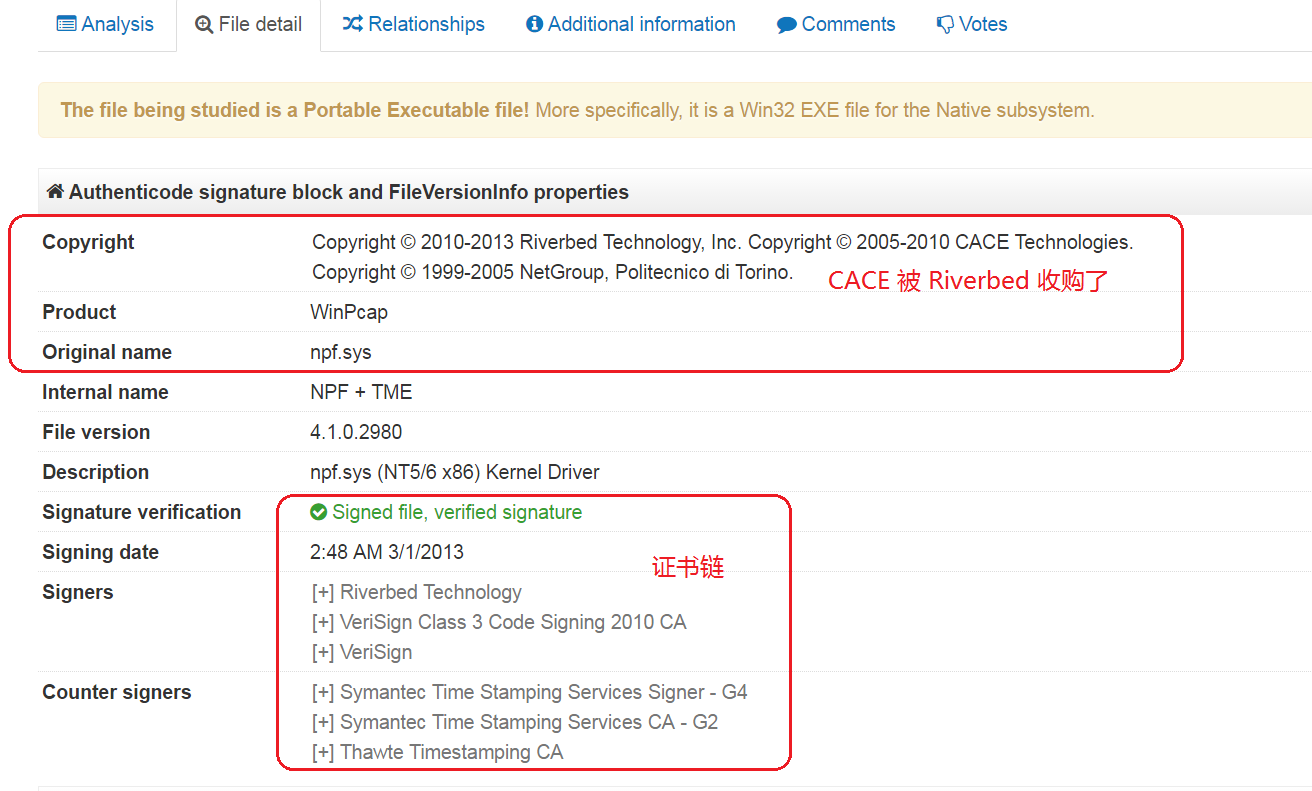

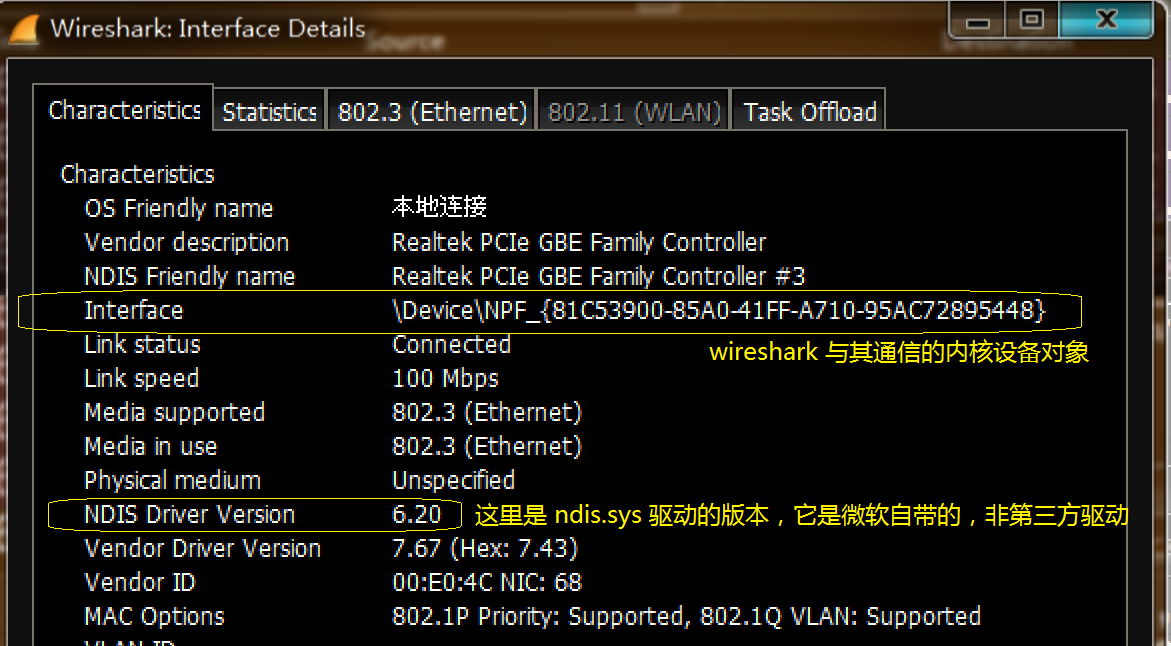

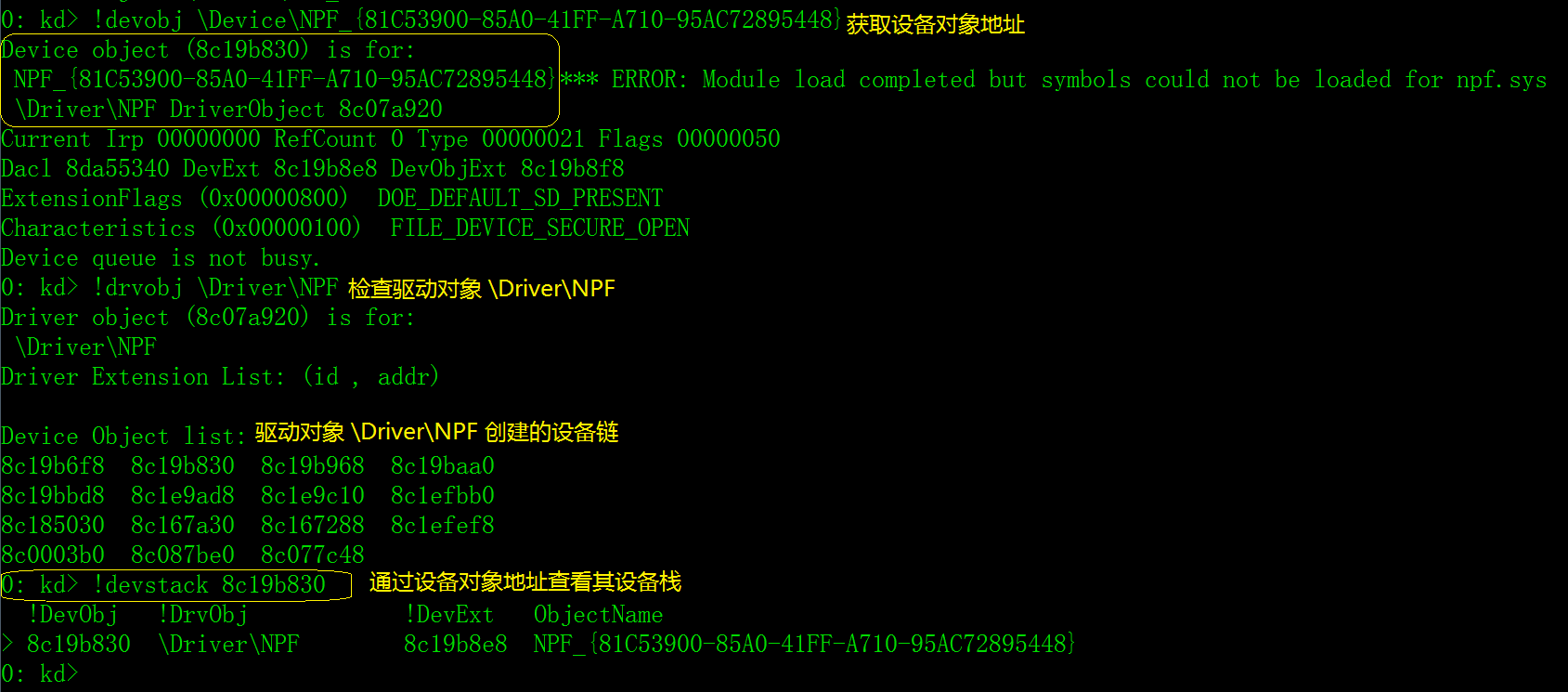

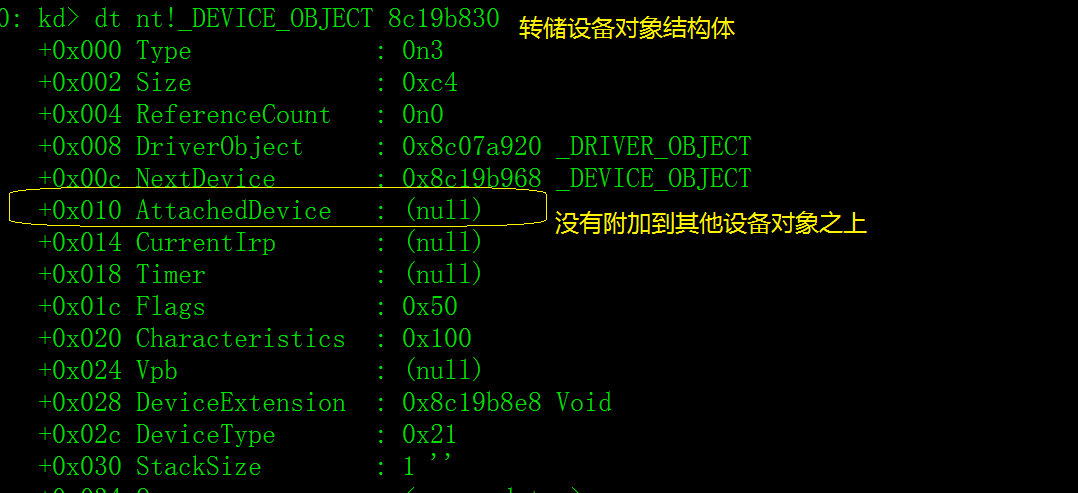

ndis.sys 库或者其它的 ndis 小端口驱动(网卡适配器驱动)并不是专门给 winpcap 库用来抓取数据包的。 以 wireshark 的windows 版本为例, Wireshark 依赖于 WinPcap 库执行抓包操作,而 npf.sys 作为 WinPcap 库的内核模式组件安装在系统上,对数据包的过滤与抓取提供底层支持;该驱动程序由 Riverbed 公司分发(它是 Wireshark 的商业赞助者。) 根据 virustotal.com 对 npf.sys 的分析得知(我把它上传到 virustotal.com),npf.sys 驱动程序文件带有一个数字证书链,其中包含了多家证书颁发机构的证书, 在主要证书链中,npf.sys 由 VeriSign Class 3 Code Signing 2010 CA 签名,后者由 VeriSign Class 3 Public Primary Certification Authority - G5 (根证书颁发机构)签名; 在副署证书链中,npf.sys 的副署签名者 Symantec Time Stamping Services Signer - G4 由 Symantec Time Stamping Services CA - G2 签名,后者由 Thawte Timestamping CA (根证书颁发机构)签名:  HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\NPF  \Device\NPF_{81C53900-85A0-41FF-A710-95AC72895448},于是,在 Wireshark 的网卡接口信息中,可以看到如下的内容:  virustotal.com 中的分析如下:    |

|

|

[原创]wifi安全

没用过windows to go,既然kali对主板芯片组的支持度比较好,那就决定用它了,kali应该有自带n卡驱动,所以应该不会无法识别n卡才对,之前我用的那个backtrack 5安装在硬盘上,启动时在内核初始化阶段就崩溃了,因为无法识别n卡。。。 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值