|

|

[分享]Handbook of Applied Cryptography

Chapter 10 Identification and Entity Authentication Contents in Brief 10.1 Introduction : : : : : : : : : : : : : : : : : : : : : : : : : : : : : 385 10.2 Passwords (weak authentication) : : : : : : : : : : : : : : : : : : 388 10.3 Challenge-response identification (strong authentication) : : : : : 397 10.4 Customized and zero-knowledge identification protocols : : : : : 405 10.5 Attacks on identification protocols : : : : : : : : : : : : : : : : : 417 10.6 Notes and further references : : : : : : : : : : : : : : : : : : : : 420 |

|

|

[分享]Handbook of Applied Cryptography

Chapter 9 Hash Functions and Data Integrity Contents in Brief 9.1 Introduction : : : : : : : : : : : : : : : : : : : : : : : : : : : : : 321 9.2 Classification and framework : : : : : : : : : : : : : : : : : : : : 322 9.3 Basic constructions and general results : : : : : : : : : : : : : : : 332 9.4 Unkeyed hash functions (MDCs) : : : : : : : : : : : : : : : : : : 338 9.5 Keyed hash functions (MACs) : : : : : : : : : : : : : : : : : : : 352 9.6 Data integrity and message authentication : : : : : : : : : : : : : 359 9.7 Advanced attacks on hash functions : : : : : : : : : : : : : : : : 368 9.8 Notes and further references : : : : : : : : : : : : : : : : : : : : 376 |

|

|

[分享]Handbook of Applied Cryptography

Chapter 8 Public-Key Encryption Contents in Brief 8.1 Introduction : : : : : : : : : : : : : : : : : : : : : : : : : : : : : 283 8.2 RSA public-key encryption : : : : : : : : : : : : : : : : : : : : : 285 8.3 Rabin public-key encryption : : : : : : : : : : : : : : : : : : : : 292 8.4 ElGamal public-key encryption : : : : : : : : : : : : : : : : : : : 294 8.5 McEliece public-key encryption : : : : : : : : : : : : : : : : : : 298 8.6 Knapsack public-key encryption : : : : : : : : : : : : : : : : : : 300 8.7 Probabilistic public-key encryption : : : : : : : : : : : : : : : : : 306 8.8 Notes and further references : : : : : : : : : : : : : : : : : : : : 312 |

|

|

[分享]Handbook of Applied Cryptography

Chapter 7 Block Ciphers Contents in Brief 7.1 Introduction and overview : : : : : : : : : : : : : : : : : : : : : 223 7.2 Background and general concepts : : : : : : : : : : : : : : : : : 224 7.3 Classical ciphers and historical development : : : : : : : : : : : : 237 7.4 DES : : : : : : : : : : : : : : : : : : : : : : : : : : : : : : : : : 250 7.5 FEAL : : : : : : : : : : : : : : : : : : : : : : : : : : : : : : : : 259 7.6 IDEA : : : : : : : : : : : : : : : : : : : : : : : : : : : : : : : : 263 7.7 SAFER, RC5, and other block ciphers : : : : : : : : : : : : : : : 266 7.8 Notes and further references : : : : : : : : : : : : : : : : : : : : 271 |

|

|

[分享]Handbook of Applied Cryptography

Chapter 6 Stream Ciphers Contents in Brief 6.1 Introduction : : : : : : : : : : : : : : : : : : : : : : : : : : : : : 191 6.2 Feedback shift registers : : : : : : : : : : : : : : : : : : : : : : : 195 6.3 Stream ciphers based on LFSRs : : : : : : : : : : : : : : : : : : 203 6.4 Other stream ciphers : : : : : : : : : : : : : : : : : : : : : : : : 212 6.5 Notes and further references : : : : : : : : : : : : : : : : : : : : 216 |

|

|

[分享]Handbook of Applied Cryptography

Chapter 5 Pseudorandom Bits and Sequences Contents in Brief 5.1 Introduction : : : : : : : : : : : : : : : : : : : : : : : : : : : : : 169 5.2 Random bit generation : : : : : : : : : : : : : : : : : : : : : : : 171 5.3 Pseudorandom bit generation : : : : : : : : : : : : : : : : : : : : 173 5.4 Statistical tests : : : : : : : : : : : : : : : : : : : : : : : : : : : 175 5.5 Cryptographically secure pseudorandom bit generation : : : : : : 185 5.6 Notes and further references : : : : : : : : : : : : : : : : : : : : 187 |

|

|

[分享]Handbook of Applied Cryptography

Chapter 4 Public-Key Parameters Contents in Brief 4.1 Introduction : : : : : : : : : : : : : : : : : : : : : : : : : : : : : 133 4.2 Probabilistic primality tests : : : : : : : : : : : : : : : : : : : : : 135 4.3 (True) Primality tests : : : : : : : : : : : : : : : : : : : : : : : : 142 4.4 Prime number generation : : : : : : : : : : : : : : : : : : : : : : 145 4.5 Irreducible polynomials over Zp : : : : : : : : : : : : : : : : : : 154 4.6 Generators and elements of high order : : : : : : : : : : : : : : : 160 4.7 Notes and further references : : : : : : : : : : : : : : : : : : : : 165 |

|

|

[分享]Handbook of Applied Cryptography

Chapter 3 Number-Theoretic Reference Problems Contents in Brief 3.1 Introduction and overview : : : : : : : : : : : : : : : : : : : : : 87 3.2 The integer factorization problem : : : : : : : : : : : : : : : : : 89 3.3 The RSA problem : : : : : : : : : : : : : : : : : : : : : : : : : : 98 3.4 The quadratic residuosity problem : : : : : : : : : : : : : : : : : 99 3.5 Computing square roots in Zn : : : : : : : : : : : : : : : : : : : 99 3.6 The discrete logarithm problem : : : : : : : : : : : : : : : : : : 103 3.7 The Diffie-Hellman problem : : : : : : : : : : : : : : : : : : : : 113 3.8 Composite moduli : : : : : : : : : : : : : : : : : : : : : : : : : : 114 3.9 Computing individual bits : : : : : : : : : : : : : : : : : : : : : 114 3.10 The subset sum problem : : : : : : : : : : : : : : : : : : : : : : 117 3.11 Factoring polynomials over finite fields : : : : : : : : : : : : : : : 122 3.12 Notes and further references : : : : : : : : : : : : : : : : : : : : 125 |

|

|

[分享]Handbook of Applied Cryptography

Chapter 2 Mathematical Background Contents in Brief 2.1 Probability theory : : : : : : : : : : : : : : : : : : : : : : : : : : 50 2.2 Information theory : : : : : : : : : : : : : : : : : : : : : : : : : 56 2.3 Complexity theory : : : : : : : : : : : : : : : : : : : : : : : : : 57 2.4 Number theory : : : : : : : : : : : : : : : : : : : : : : : : : : : 63 2.5 Abstract algebra : : : : : : : : : : : : : : : : : : : : : : : : : : 75 2.6 Finite fields : : : : : : : : : : : : : : : : : : : : : : : : : : : : : 80 2.7 Notes and further references : : : : : : : : : : : : : : : : : : : : 85 |

|

|

[分享]Kong-Song Protocol.

Off-line password-guessing attacks on the generalized key agreement and password authentication protocol Kyungah Shim Department of Mathematics, Ewha Womans University, 11-1 Daehyun-dong, Seodaemun-gu, Seoul 120-750, South Korea Abstract In this paper, we show that the generalized key agreement and password authentication protocol, proposed by Kwon and Song [T. Kwon, J. Song, A study on the generalized key agreement and password authentication protocol, IEICE Trans. Comm. E83-E (9) (2000) 2044–2050], is vulnerable to off-line password guessing attacks. 2004 Elsevier Inc. All rights reserved. Keywords: Password-authenticated key agreement; Off-line password guessing attack 1. Introduction Two entities, who only share a password, and who are communicating over an insecure network, want to authenticate each other and agree on a session key to be used for protecting their subsequent communication. This is called the password-authenticated key exchange problem. The first password-authenticated key exchange (PAKE) protocol, known as Encrypted Key Exchange (EKE), was suggested by Bellovin and Merritt [1]. By using a combination of symmetric and public-key cryptography, EKE resists dictionary attacks by giving a passive attacker insufficient information to verify a guessed password. Since it was invented, many password-authenticated key agreement protocols that promised increased security have been developed [2–4,6,7,9,10,12].

|

|

|

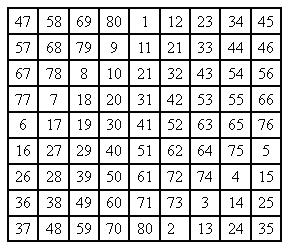

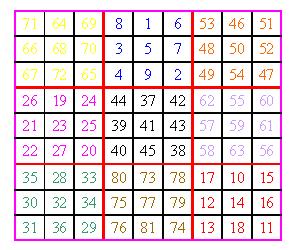

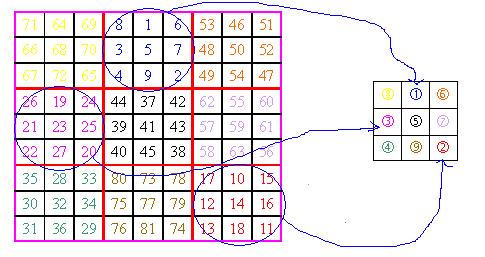

[原创]流密码内嵌魔方阵于随机存档之研究-- Magic Square 之神奇篇

这些附件是根据 【原创】流密码内嵌魔方阵于随机存档之研究 所设计出来的东西。 然后接【原创】流密码内嵌魔方阵于随机存档之研究-- Magic Square 篇 继续讨论。 再继续讨论【原创】流密码内嵌魔方阵于随机存档之研究-- Magic Square 之神奇篇 在这里会是一个 magic square 篇的 final。  上面这个9 by 9 magic square 是由原本的 C program 产生的。 现在我要介绍它的 mutation。 我们知道在 magic square 中最小的是 3 by 3 matrix,如果要产生一个 9 by 9 magic square,其实可以经由 3 by 3 magic square 产生。不必直接产生 9 by 9 magic square。 3 跟 9 的关系,可以看成是 expand 及condense relationship,因此我们可以利用 3 by 3 magic square 的原理,创造出一个9 by 9 magic square。 怎么说呢? 下面这个彩色的 9 by 9 magic square 就是由 3 by 3 magic square 所 expanded 出来的。 现在我们来看红色粗线,我把它分成一个井字形,或是九宫格。  它总共有九大区块 (9 big blocks),分别 mark 上不同颜色,每一大区块又可以细分成九小区块 (9 small blocks)。  现在,我们把九大区块分别编号,从(1) 到(9),再把(1)切割为1到9。 等全部切割完毕,再按顺序从1至81填入9 by 9 magic square。 填完毕后,就大功告成。  我现在用四个 corner 的值来初步验证一下。 (71+11)= 82,(51+31)=82,因 9 * 9 = 81,而 82 比 81 大 1。 符合大于 1 的特性。 验证每一个 column 及 row 或是 cross 的 sum 会不会一样,我就不计算,留给您们自己算。 产生更大的 magic square,可以利用这样的方式依此类推。 关于 magic square topic,我就介绍到这里。 后面若有空,我会回到 stream cipher 的 pseudo random generator 的 topic。 |

|

|

|

|

|

|

|

|

[原创]公钥密码RSA算法优化分析

To jxccy 大大, 因為在您的【公钥密码RSA算法优化分析】 的 page 4 ,【4.1 孙子定理优化算法分析】裏,有用到~ ===== = mod q (3) 可由剩余定理得 = ( pq/p + pq/q) mod pq = (x1y1 q + x2y2p) mod n = x mod n (4) 其中 = mod p (5) = mod q (6) ===== 在解密時,沒人知道 p ,q 自然就無法用 mod p 或 mod q 來運算。 不是嗎? 我的疑問是,不知道 p 及 q ,怎麼去 mod p 及 mod q 呢!? 這是我不理解的地方。 不是對孫子算法(CRT)不理解。 |

|

|

[分享]Kong-Song Protocol.

我先擺上來 ~~ 到時那些都是書裏的一部份~~ 譬如~~ Kwon-Song Protocol 這個內容,會在 Public Key 裏的 Key Agreement 裏出現。 Magic Square 會在 block cipher 及 stream cipher 出現。 RSA 就會在 RSA 裏出現。 愛情密碼學那三篇會跟古典密碼學出現在前半面。 jackozoo 大大的古典那幾篇是以 symmetric cryptosystem 來進入主題。 愛情密碼那幾篇是以 asymmetric cryptosystem (public key) 來進入主題,剛開始,書的前幾章,都不能太難。這是我的一些安排跟規劃。 我知道因為 英文的關係,所以回帖的人少。 另一方面,在大家的幫忙下,密碼學版塊不至於荒廢下去。 當然有 jackozoo 大大發的幾帖,就夠嗆了,還有其他大大們的帖也是,都是好貨。 您們那些是主菜,我的是配料。 |

|

|

[分享]Kong-Song Protocol.

Reflection Attack on a Generalized Key Agreement and Password Authentication Protocol Wei-Chi Ku, Hui-Lung Lee and Chien-Ming Chen SUMMARY In this letter, we show that a key agreement and password authentication protocol proposed by Kwon and Song is potentially vulnerable to a reflection attack, and then suggest simple improvements. key words: authentication, key agreement, password, reflection attack 1. Introduction Existing password authentication and key agreement protocols fall into two broad categories, one requires only low-entropy (easy-to-remember) passwords, e.g., [1]–[8], and the other must use high-entropy (difficult-to-remember) passwords, e.g., [9]–[11]. Clearly, using high-entropy passwords increases the memory burden of users. Although users can alternatively use tamper-resistant storage tokens, e.g., IC cards, to store their high-entropy passwords, however, it will eliminate the expected advantage of using passwords, i.e., convenience. In contrast, a protocol based on low-entropy passwords should avoid revealing verifiable information to the public, otherwise, the adversary can directly perform an off-line password guessing attack to obtain passwords. Although a protocol based on low-entropy passwords usually leads heavy computational load to its application systems, it has the advantage over a protocol based on high-entropy passwords in that it does not incur memory burden or inconvenience to users. Since we only focus on the security analysis of a protocol based on low-entropy passwords, ‘low-entropy password’ is hereafter referred to as ‘password’ for short. In 2000, Kwon and Song [12] proposed a generalized key agreement and password authentication protocol. For constrained environments, they also presented a condensed variant of their original protocol with fewer steps. Later, Yeh et al. [13] demonstrated that Kwon- Song’s condensed protocol is vulnerable to an off-line password guessing attack. In this letter, we will show that Kwon- Song’s original protocol is potentially vulnerable to a reflection attack [14]. Furthermore, we will also suggest simple improvements for Kwon-Song’s original protocol.

|

|

|

[原创]密码学入门系列(四) 之 维吉尼亚密码(古典)

To jackozoo 大大~ 關於 nicetom 大大的改良~~那個部分可以增列進去 ~ 也就是說~可以有兩個 source code ~ 一個為 original version, 一個是 imrpoved version. 到時您的文檔裏要分開來。 這樣,讀者才知道是哪一個地方被 improve 了。 |

|

|

[原创]流密码内嵌魔方阵于随机存档之研究-- Magic Square 之神奇篇

沒關係,讀者讀懂最重要。 這可是我50篇論文當中的其中一篇。 新改良版 magic sqaure,這個方法是我得意的之一。 |

|

|

[原创]流密码内嵌魔方阵于随机存档之研究-- Magic Square 之神奇篇

应为格子数的平方(或二次方) 您誤解囉。 是兩個紅色圈圈的相加,或是兩個藍色框框的相加,他們各自 的 sum 為 格子數總和再加 1。 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值