|

|

|

|

|

[原创]在WinHex中分析PE格式 (一)

咱当年学的时候也和你一样 顶 支持 |

|

|

[原创]夏至未至 发份简历寻求工作 拉(工作已经找到!谢谢大家支持)

说的厉害,其实只是自己感觉学的比较好,毕竟没有实际项目开发经验, 都是纸上谈兵,这也是我要找份实习工作的原因。目前看来希望渺茫........... |

|

|

|

|

|

|

|

|

[原创]Linux x86下溢出漏洞利用学习

不错 很基础 |

|

|

[原创]eXeScope 6.50本地溢出分析

分析的不错。 但是 这样似乎不妥, 改成IAT是否更恰当。 这个exploit实际上是覆盖了IAT。 当应用程序调用IAT中的地址(本该是系统API函数的地址)时反而去调用我们覆盖的数据(shellcode)了。 |

|

|

|

|

|

|

|

|

[求助]今天收到了看雪ODAY和加密解密

才刚开始学C语言与汇编吗 恐怕你离看懂这本书还有一段距离 加密解密就不说了 涉及到的东西太多 0DAY倒是只需要一点汇编和C语言 不过你没有一定反汇编调试经验 的话 想看得顺畅 恐怕也是 非常困难的 |

|

|

|

|

|

|

|

|

[求助]第6章P159的那个例子说运行到前6次分配结束,为什么我打开EXE错误调试到int3就结束了,运行不到下面的代码?

试着把INT 3指令 替换为nop指令即可 往下走了 |

|

|

|

|

|

[求助]第五章的通用shellcode在password.txt中始终无法正常执行令我好生头痛

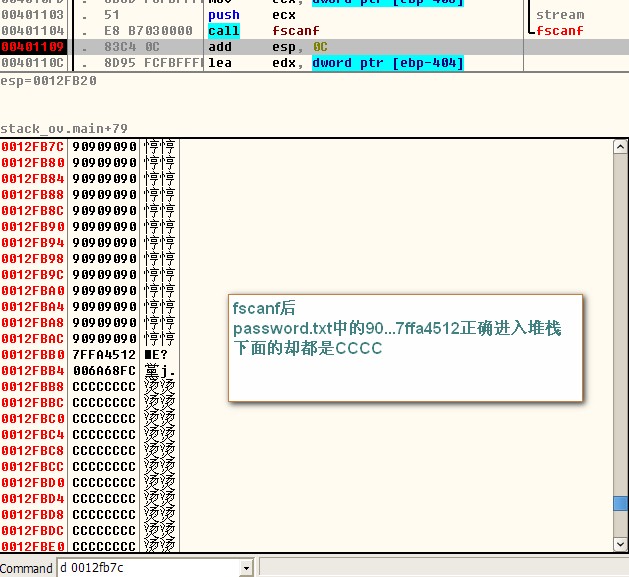

可是我跟踪了一下,堆栈并没有被破坏而是fscanf出了问题。 fscanf本应将password.txt的内容全部复制到堆栈,但是我不知道为什么我一旦使用popup_general的shellcode它就只复制一部分。 如图: 这种情况 屡试不爽 为什么我的就出问题了呢?   |

|

|

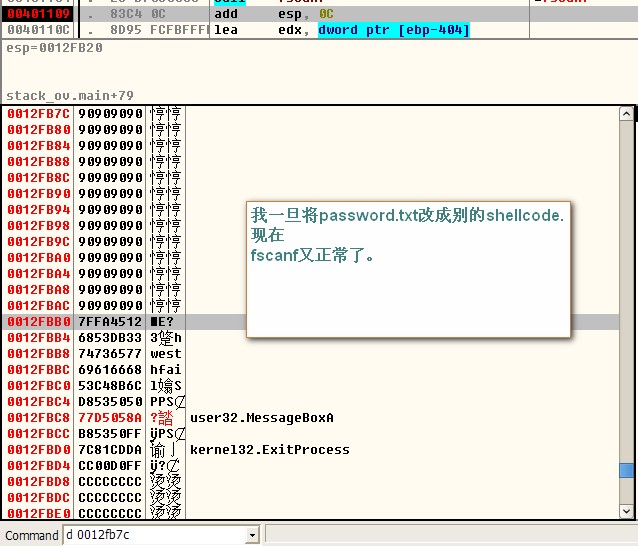

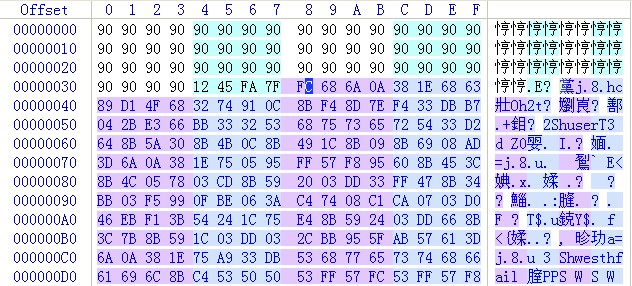

[求助]第五章的通用shellcode在password.txt中始终无法正常执行令我好生头痛

完全一致 我并不认为我在十六机制工具的输入上存在问题。倒是OD跟踪进入堆栈确发现并非我的shellcode大感疑惑  |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值