我第一次接触 IDA Hook,是从“我想在断点命中时自动打印某些信息”开始的,再往后会发现,Hook 真正的价值并不只是“输出些信息”,而是它能把调试器事件统一交给脚本处理

对逆向来说,这个能力很实用。很多题并不是静态分析做不动,而是你已经知道突破口在哪里,只是不想重复手点 50 次断点、手抄 40 次寄存器、手改 20 次内存这种机械工作。这个阶段,IDA Hook 往往就是最顺手的提速工具

这篇文章主要做四件事:

IDA 里有很多种 Hook:

逆向题里真正高频使用的,通常就是 Debugger Hook,也就是 ida_dbg.DBG_Hooks

它的工作方式可以简单理解成:

这些“事件”包括但不限于:

也就是说,你可以不再把调试看成“手工点 Continue 和 Step”,而是把它看成一套事件流

逆向里有很多高重复动作:

这些动作手点当然能做,但非常浪费时间,也很容易抄错

Hook 的意义就在于把这些动作脚本化:

所以从逆向视角看,Hook 本质上就是三件事:

这里的“现场”通常包括:

这就是为什么很多 CTF 题里,Hook 往往不是“锦上添花”,而是直接把原本很蠢的重复劳动压缩成一个小脚本

DBG_Hooks 是一个“调试器事件监听类”。最常见的写法是继承它,然后只实现你关心的回调

然后实例化并注册:

如果不再需要:

从写脚本的角度看,最常用的成员其实就是下面这些

hook() / unhook()

这两个方法是整个类最基础的入口。

一般来说,脚本最后都会有类似这样的代码:

这么写的原因很实际:你在 IDA 里反复执行脚本时,旧的 Hook 对象很可能还活着。如果不先 unhook(),就容易出现:

所以在调试阶段,“先卸旧 hook,再挂新 hook”几乎可以当成固定习惯

这是最常用的回调,断点命中时会触发它:

参数里:

通常你会在这个函数里做几件事:

很多 Hook 脚本,本质上就是围绕 dbg_bpt() 展开的

其他高频回调

除了 dbg_bpt(),比较常用的还有这些。

dbg_process_start

进程启动时触发。常见用途:

dbg_process_exit

进程退出时触发,常见用途:

如果你的脚本是“跑完整个程序,最后统一出结果”的类型,那 dbg_process_exit() 很适合做收尾

dbg_library_load

模块加载时触发,常见用途:

dbg_exception

异常发生时触发,常见用途:

回调返回值怎么理解

大多数情况下你会看到大家在回调末尾写:

对常规逆向脚本来说,这么写就够了。更重要的不是返回值本身,而是你在回调里是否显式调用了:

如果你调用了这组接口,程序就会在处理完当前事件后继续跑;否则它通常会停在当前事件点,等你手工操作

所以平时更应该关心的是:

而不是纠结某个回调到底该 return 0 还是别的值。

DBG_Hooks 这个类本身最重要的不是它自带什么字段,而是你可以在子类实例上自由挂自己的状态

比如:

这些自定义字段在实际脚本里特别有用:

也就是说,DBG_Hooks 本质上是“事件回调容器”,真正让脚本变好用的,是你自己附加的那层状态管理

实际写脚本时,我建议把 DBG_Hooks 当成一个“调度壳”,而不是把所有逻辑都塞进去

比较好的风格是:

这样脚本会更清晰,也更适合后期扩展

ida_dbg.DBG_Hooks 只是 Hook 的入口,真正配合它一起用的通常还有下面几类接口

增删断点

Hook 负责处理事件,断点负责制造事件。最常见的组合就是:

如果目标开了 PIE / ASLR,通常不要直接拿静态地址下断,而是先算运行时地址

操作寄存器

读取/修改寄存器值非常常用:

内存读写

这是动态分析脚本最核心的配套接口之一:

配合 struct.unpack 很方便:

如果改了调试内存,最好刷新一下缓存:

自动继续

如果你想让程序在处理完事件后自动继续跑,通常会写:

这组接口很适合“批量采样型脚本”,也就是你不希望程序每次命中都停下来等你点 Continue,而是希望它一路跑,把你要的数据全记下来

比如你只想在某个断点命中时打印 RDI 和 RSI

这个例子虽短,但已经完整体现了 Hook 的典型工作流:

很多逆向题的动态脚本,本质上都是在这个骨架上继续加逻辑

下面给一个比较通用的模板,适合做题时直接抄过去改

这个模板实际做题时只用改两处:

它很适合用来做:

多断点处理是实际写脚本时非常常见的问题,很多人一开始只会写单断点脚本,比如:

但如果目标变成:

如果还是把所有逻辑都堆在一个 if/elif/elif 里,脚本很快就会变乱

这里介绍两种常见的处理方式

适合断点少且处理逻辑简单的时候

优点是简单直接。缺点也很明显:断点一多就开始失控。

这是最推荐的通用写法。

思路是把每个断点和它的处理函数绑定起来:

这种写法的好处很明显:

如果你的脚本断点多且断点后要处理的逻辑比较复杂,建议用这种写法

多断点脚本要处理好以下几点:

统一管理运行时地址。如果目标开了 PIE,最好不要把一堆绝对地址散落在脚本里,而是统一按 base + rva 组织

每个 handler 尽量只做一件事让 dbg_bpt() 只负责分发,真正的采样和 patch 逻辑放到独立函数里,后面维护会轻松很多

注意旧 Hook 残留反复执行脚本时,如果旧的 DBG_Hooks 对象还活着,就容易出现重复输出和旧逻辑继续报错

其次,建议大家遵循下面的编码规范

在上面的回调实现中,对于脚本未主动处理的断点(即不在自动化逻辑内的断点),统一直接 return 0

这样处理的好处是:当我们在动态调试过程中手动设置临时断点,想逐步跟进某个函数的内部实现时,命中断点后 IDA 会暂停而不是自动继续。反之,如果回调对所有断点都一律调用 request_continue_process(),那么手动断点也会被自动恢复执行,就失去了手动调试的机会

这里用一道VM题做示例,因为VM题静态分析通常是比较费时的,这里讲怎么利用Hook技术来提速

题目链接:dd4K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6K6K9r3q4J5k6g2)9J5k6i4N6W2K9i4W2#2L8W2)9J5k6h3y4G2L8g2)9J5c8W2W2T1y4U0V1I4b7@1N6#2

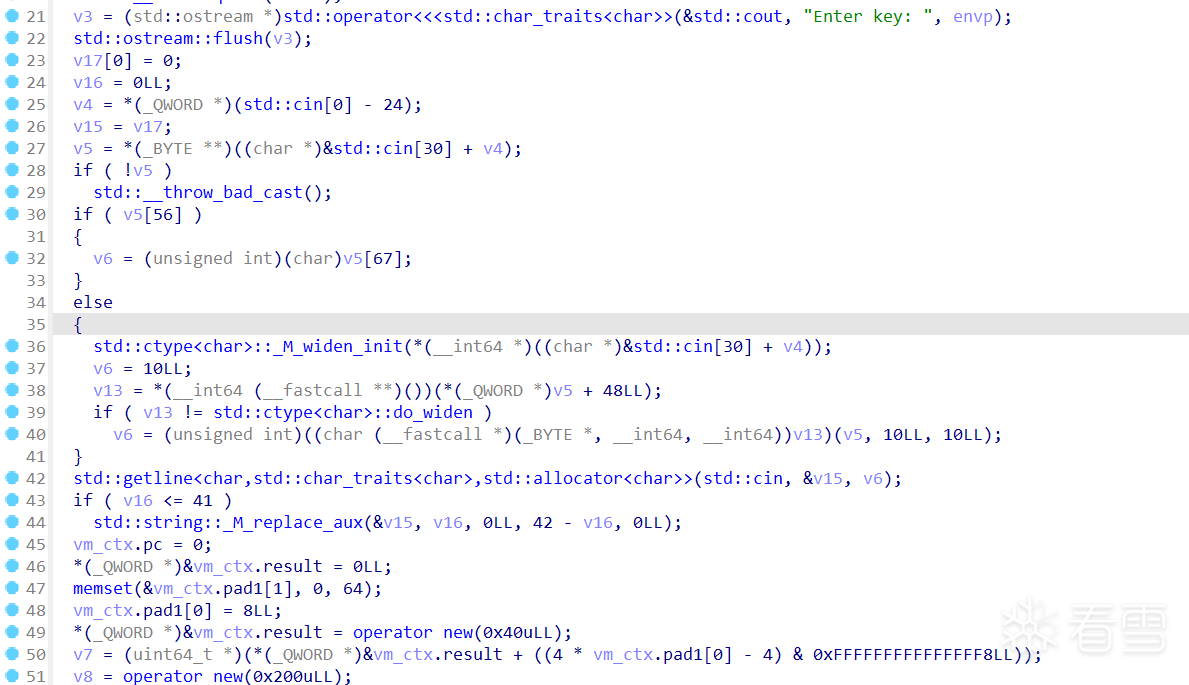

开头是用户输入key,输入长度不足42则用\0补齐,可以知道flag长度为42

然后是do-while结构的interpreter,程序会把.vmp段的数据作为VM字节码执行

这里是根据伪代码稍微分析了一下VM结构体,实际上用hook的思路不怎么需要分析

经常写VM题的同学可能知道,很多VM题都是套一层VM解释器但实际上算法并不复杂~~(通常是杂鱼异或 ~~

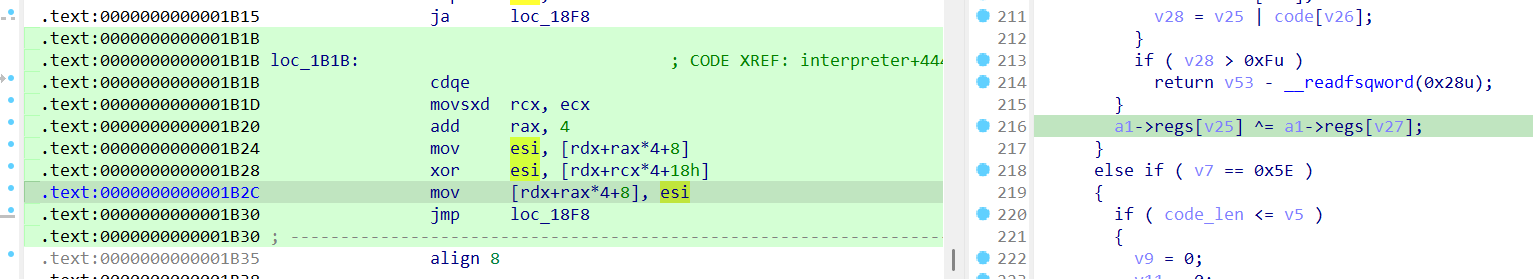

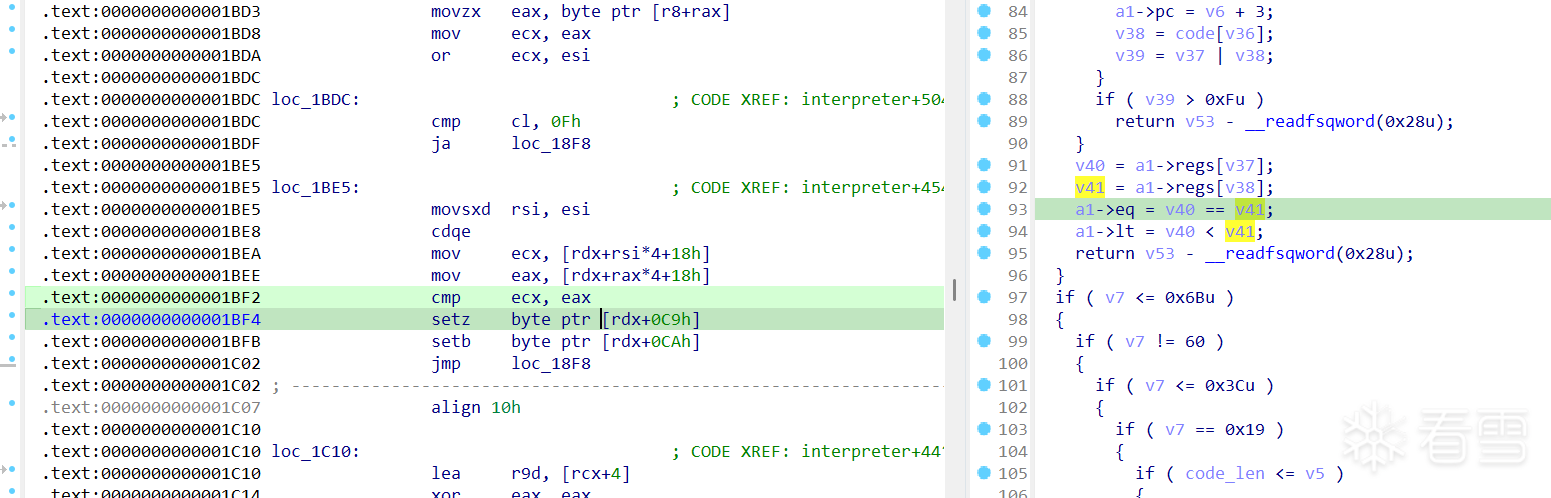

所以我们可以先定位到一些关键的指令实现。比如:异或、比较

这两个指令还是比较好找的,分别是opcode 0x4e和0x6b分支

xor

cmp

接下来写个Hook脚本判断一下是不是简单的单字节异或,这里用到的就是我们之前给出的Hook模板

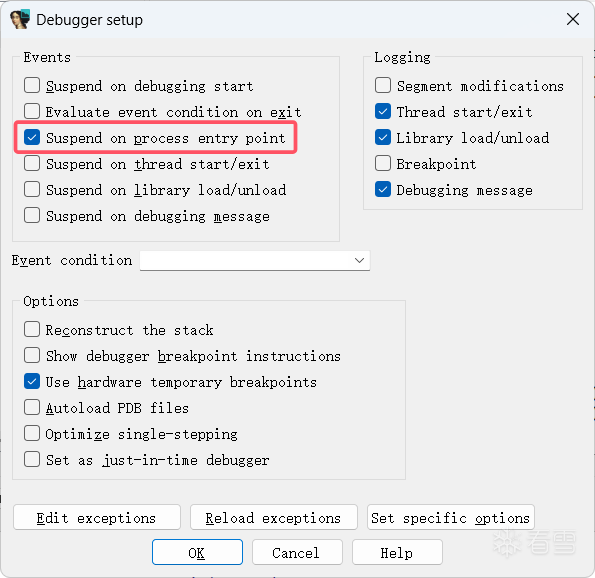

挂上调试器,这里给个建议,有些题目的调试可以开启在程序入口断点这个选项

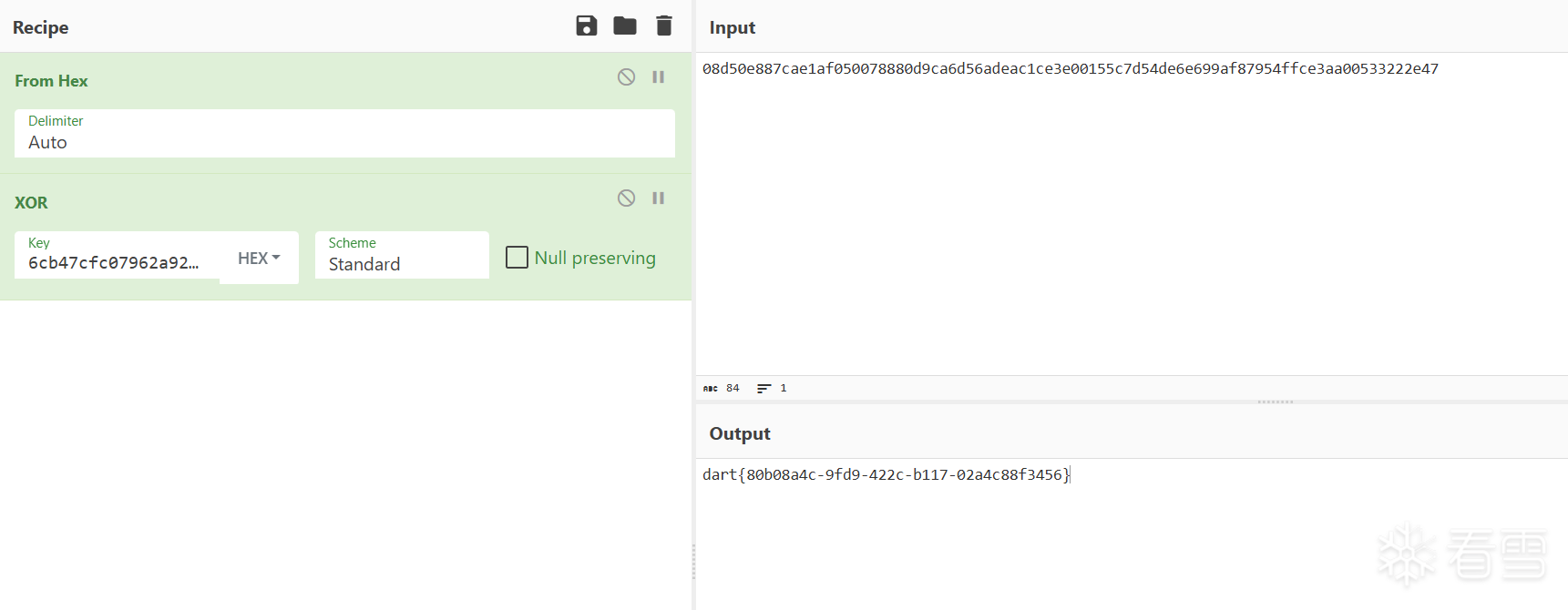

运行脚本,然后在linux调试端随便输点文本,得到回显

很好,程序进行了42次异或运算,和flag长度一致,符合预期;但为什么比较指令比异或多执行了一次呢?Oh!可以猜到程序在密文比对完毕后肯定要根据某个标志位来判断是否匹配,从而进入成功/失败分支,类似于下面:

当然直接这么判断可能有点经验主义了,我们改一下dbg_bpt调试回调逻辑再重新调试

在每次断点命中时,输出是哪个指令命中了,并注释掉了它自动continue的代码,由我们手动控制,然后就能在IDA输出窗口顺序看到

可以看到是先xor再cmp并且两者是交替进行(这里如果读者手动操作体验就更明显了

我们再把注释掉的自动继续代码还原,让它一路跑完,可以得到下面输出

这个输出就完全印证我们关于VM算法流程的猜想了,接下来我们完善这个脚本,把xor和cmp的右值提取出来就OK啦!(完整代码就不贴了,上核心代码)

输出如下:

当然这个例子只是抛砖引玉,从这个模板出发,下面这些它都能做到

它不一定适合所有题,但一旦进入“我已经知道关键点在哪,只是懒得手搓”的阶段,Hook 基本就是性价比最高的方案

IDA Hook 不是一个高级但冷门的技巧,它本质上是把调试器事件变成脚本入口

如果把手工调试看成:观察 + 记录 + 修改

那么 Hook 做的事情就是把这三件事:自动化、批量化、事件驱动化

对逆向来说,最值得记住的一点是这个思路:

Hook 的核心不是“自动下断”,而是“在事件发生的瞬间接管现场”

一旦你习惯了这种思路,很多原本需要手点很多次的动态分析过程,都会自然地变成一个简洁的批处理脚本

调试器产生事件 -> IDA 派发事件 -> 你的 Hook 回调被调用

命中断点 -> 自动读现场 -> 自动记录/修改 -> 自动继续运行

import ida_dbg

class MyHook(ida_dbg.DBG_Hooks):

def dbg_bpt(self, tid, ea):

print("hit bp at %#x" % ea)

return 0

hook = MyHook()

hook.hook()

hook.unhook()

try:

hook.unhook()

except Exception:

pass

hook = MyHook()

hook.hook()

def dbg_bpt(self, tid, ea):

print("breakpoint hit at %#x" % ea)

return 0

def dbg_process_start(self, pid, tid, ea, name, base, size):

print("process start, base = %#x" % base)

return 0

def dbg_process_exit(self, pid, tid, ea, code):

print("process exited with code: %d" % code)

return 0

return 0

ida_dbg.request_continue_process()

ida_dbg.run_requests()

class Hook(ida_dbg.DBG_Hooks):

def __init__(self):

super().__init__()

self.bp = 0x401000

self.out = []

self.hit_count = 0

self.done = False

[培训]《冰与火的战歌:Windows内核攻防实战》!从零到实战,融合AI与Windows内核攻防全技术栈,打造具备自动化能力的内核开发高手。

最后于 2026-4-27 12:16

被S1nyer编辑

,原因: 修改几处笔误,优化文章结构,完善注意事项