-

-

Mythos风暴将至,250位CISO闭门交出可落地方案

-

发表于: 2026-4-14 17:39 1435

-

在Claude Mythos Preview和Project Glasswing横空出世后不久,4月12日,云安全联盟CSA联合SANS、[un]prompted、OWASP GenAI Security Project等全球权威机构,正式发布《AI Vulnerability Storm: Building a “Mythos-ready” Security Program》(AI漏洞风暴:构建“Mythos‑Ready”安全项目) 报告。

这份报告诞生自一场紧急闭门线上会议,最终由近20位全球网络安全资深研究者联合撰写,250位顶尖CISO与安全从业者共同审阅,他们一致认为,以Mythos为代表的AI大模型正在引发结构性的“AI漏洞风暴”,传统漏洞防治体系将全面失效,企业必须立刻转向AI驱动、韧性优先、自动化闭环的Mythos‑Ready安全模式,否则将在机器速度的攻击面前失去防御能力。

报告为企业提供了可落地的三步应对框架:

· 诊断当前安全项目现状与影响力

· 更新安全计划与风险登记册草案

· 执行适配Mythos环境的行动优先级。

Mythos等大模型将带来席卷全球的漏洞海啸,而Glasswing计划仅覆盖极少数海外头部厂商,没有任何一家中国企业在名单之内。被排除在提前防御圈之外的我们,究竟该如何自救?微步对这份报告进行了全文深度编译,旨在为国内CISO与安全团队提供参考。以下:

一、Mythos的真实能力边界:AI攻击进入机器速度时代

Anthropic官方宣称,Mythos具备三项颠覆行业的核心能力,每一项都直接击穿传统防御假设:

1. 无需辅助框架生成Exp

Anthropic内部测试显示,在相同条件下,Mythos在火狐浏览器上成功生成181个可运行利用代码,而上一代模型Claude Opus 4.6仅成功2次,自主性与可靠性实现量级跃升。

2. 可挖掘复杂链式漏洞

能够识别由多个漏洞组合串联的高级利用路径,突破传统单一漏洞检测局限。

3. 单提示词完成全流程攻击(One-shot capability)

无需复杂配置与人工辅助,单次提示即可完成漏洞发现、利用生成、攻击编排。

结果是惊人的:Mythos漏洞利用成功率高达72%,可跨主流操作系统、浏览器发现数千个零日漏洞,甚至能挖出OpenBSD已存在27年的深层漏洞。

报告引用Zero Day Clock数据更令人警醒:

漏洞从公开披露到被武器化的时间(TTE),已从过去的数年、数月,急剧压缩至2026年的20小时以内。

与此同时,Linux内核漏洞报告从每周2个激增至每周10个,且全部从AI幻觉转为真实可利用漏洞,开源供应链的风险面已全面失控。

二、Mythos只是个开始,不可逆的趋势已经到来

Mythos不是一次技术演示,而是网络安全时代的分水岭。报告明确指出,这场危机带来三大不可逆趋势:

1. 攻防不对称彻底固化

AI大幅降低攻击成本与技能门槛,攻击者获得结构性优势,防守方补丁速度永远追不上漏洞武器化速度,陷入永久被动追赶。

2. 漏洞披露进入海啸模式

Mythos只是一个开始,后续会连续出现大规模AI发现漏洞浪潮,在最坏的情况下CVE、NVD、漏洞悬赏、企业应急体系将全部过载。

3. 安全运营全面AI化

防御性AI尚未成熟,但AI编码代理已能立刻提升效率;拒绝使用AI工具、停留在人工操作的安全团队,将在机器速度攻击面前完全失去抵抗能力。

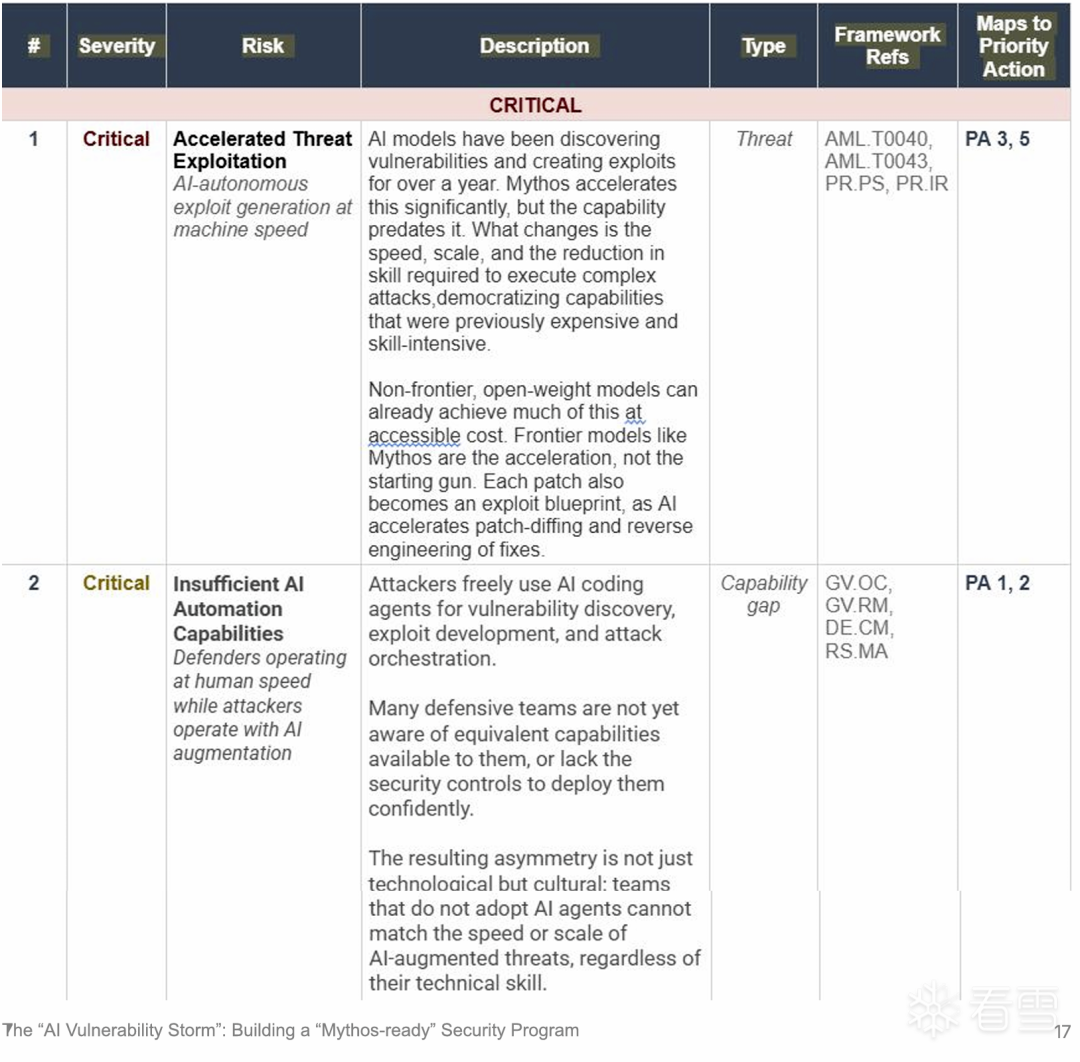

报告同时列出企业必须面对的5项严重(Critical)风险:

- AI以机器速度自主加速漏洞利用

- 防御方AI自动化能力严重不足

- 未受控的AI代理带来全新攻击面

- 事件检测与响应速度无法匹配机器速度

- 网络安全风险模型完全过时

再加上资产清单不全、软件交付链路无AI审查、网络架构无法阻止横向移动、漏洞管理被动、威胁情报滞后等高风险点,传统安全体系正在全面失效。

三、我们应当如何行动?

报告认为,为了实现Mythos-Ready安全体系,下列行动项必须立即执行:

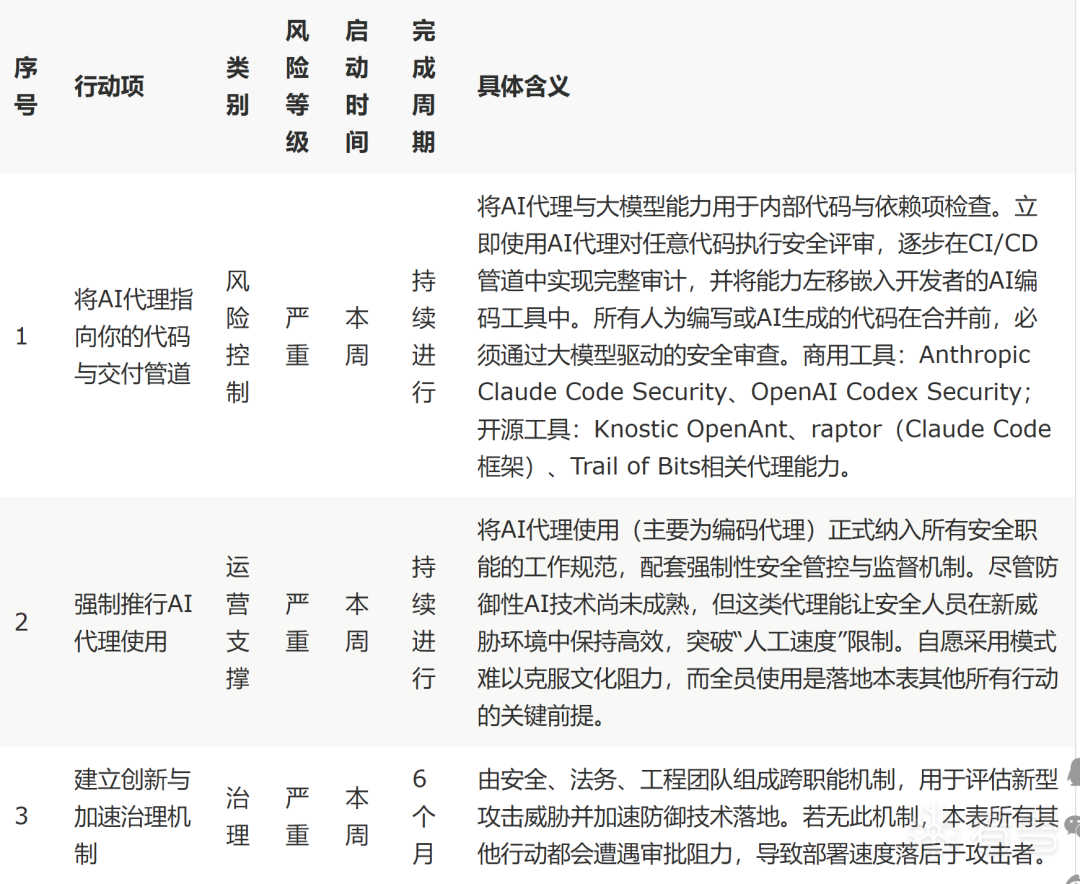

启用基于大语言模型(LLM)的漏洞发现与修复能力

不同于防御性AI技术,基于LLM的漏洞发现能力已完全成熟,可直接用于我们的防御优势。立即行动:让AI代理对任意代码执行安全审查,并逐步搭建VulnOps(漏洞运营)能力体系。

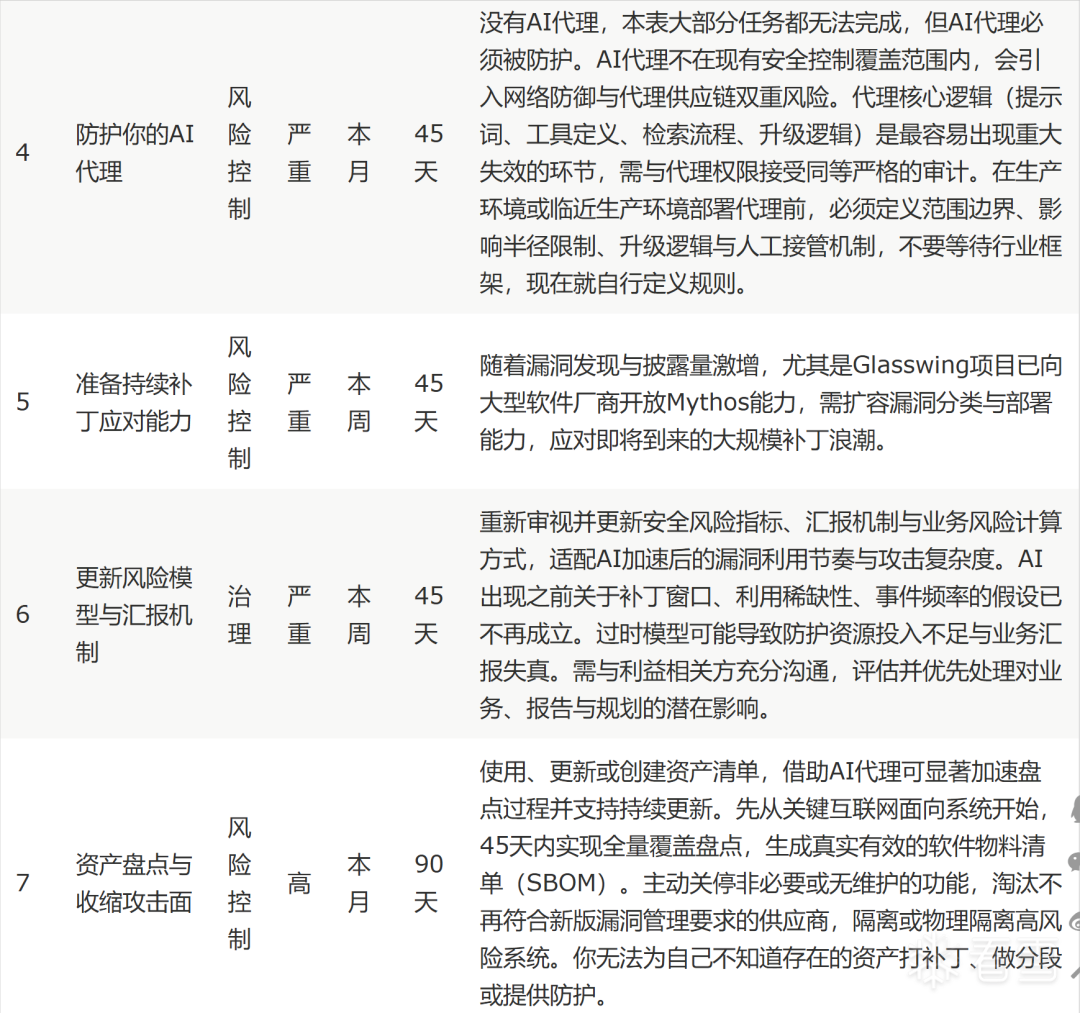

更新风险指标

随着安全格局的剧变,你现有的许多指标与风险评估可能已经过时,甚至会影响业务汇报。请思考如何更新这些指标,并与利益相关方充分沟通这一挑战。

用Coding Agent全面加速团队效率

尽管防御性AI技术仍落后于攻击性AI,但AI Agent已能全方位加速人类工作,从事件响应到GRC(治理、风险与合规)全流程。鼓励并要求你的团队使用这些Agent来提升能力:开展漏洞分诊与补丁测试、红队演练环境搭建、自动化审计数据采集,全面提速安全运营。

准备应对更多安全事件

开展多起同时发生、高严重度事件的桌面演练;提前制定高级别、关键事件的响应预案。尽可能自动化修复能力,验证并启用分段、出口过滤、零信任架构、抗钓鱼MFA(多因素认证)、密钥轮换等缓解控制措施,以限制漏洞利用后的攻击影响,保护供应链安全。

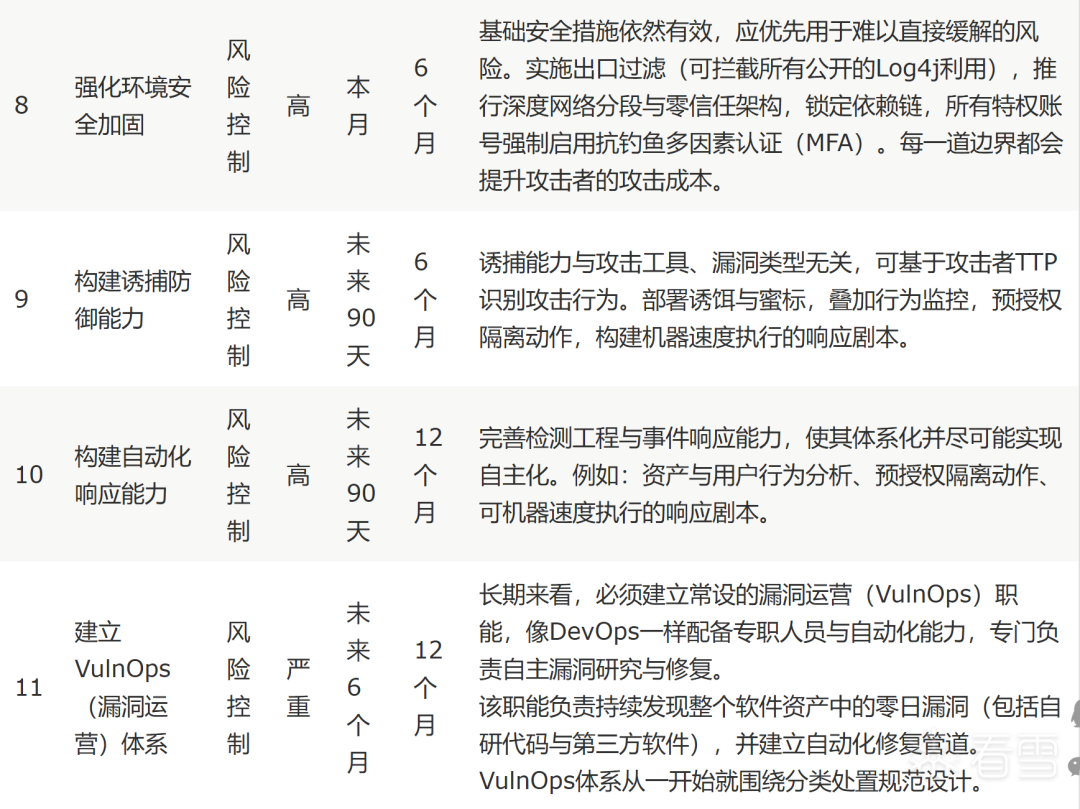

强化基础安全建设

基础安全措施依然有效,可优先用于应对无法直接缓解的风险。网络分段、已知漏洞修复、身份与访问管理、纵深防御,所有这些都会提升攻击者的入侵难度。趁还有时间,扩大这些投入以降低潜在风险,是极为审慎的选择。

防范团队倦怠

漏洞披露的节奏与量级将远超以往任何时期。请申请额外的人力与预算,预留缓冲能力,避免现有员工职业倦怠(原文用词为burnout,燃尽了),同时同步推进更多自动化部署。

向Mythos‑Ready型安全体系演进

Mythos只是网络安全风险领域众多变革中的一项。若尚未启动相关工作,应认真考虑将Mythos及其影响纳入你的安全战略。

拓展外联与合作,构建集体防御

攻击者早已以产业链模式运作:众包协作、共享工具、集体行动。立即与行业协调组织、ISAC(信息共享与分析中心)、CERT(计算机应急响应小组)、标准机构开展合作,共享威胁情报、协同响应,并制定针对当前形势的行业专项指南。防御方必须效仿攻击者的协同模式,充分利用协调组织。团队胜过信息孤岛,联盟胜过单打独斗,配备正确技术的联盟终将获胜。

四、落地三部曲:从诊断到执行

报告给出了一个从快速评估到阶段性执行的“实战三部曲”:

第一步:10个问题,快速诊断企业的安全现状

一个可行的问题清单,方便企业CISO基于提问梳理其对安全项目的影响达成客观事实,并评估对各类业务职能的影响力。

第二步:基于回答,更新风险登记草案

完成10问诊断后,企业需要输出Mythos‑Ready风险登记草案,覆盖严重/高/中三个等级,明确风险描述、类型、框架依据与对应行动。此处的的表格大量援引了MITRE ATLAS、OWASP Agentic Top 10(2026)、NIST CSF2.0等框架内容,由于内容较多,建议读者参考文章“阅读原文”中的报告完整版。

第三步:执行优先行动(激进时间表)——全文汉化完整版

报告称,这份清单“专为周一就需要拿出方案的CISO设计”,是报告最核心的落地输出:

说明:

- 风险等级:严重=不处理立即面临暴露;高=45天内出现重大风险

- 类别:治理=结构性前提;风险控制=直接降风险;运营支撑=让控制可执行

结语:AI漏洞风暴不是预警,是当下危机

基于人工智能的攻击代表了攻防模式的结构性转变,且这一趋势不会改变。利用漏洞发现的成本和能力门槛正在大幅降低,漏洞披露与武器化之间的时间间隔正压缩至趋近于零,而以往需要国家级资源才能具备的能力,如今正变得广泛可用。

做到Mythos‑Ready,核心在于达成四项目标:

1.构建韧性架构,限制漏洞利用与攻击影响

2.在攻击者之前主动发现自身漏洞

3.规模化快速响应,最小化业务中断

4.用AI代理全面加速安全团队能力

AI漏洞风暴已经登陆,企业已经没有时间观望。构建Mythos‑Ready安全体系,不是应对一个模型,而是适应一整个时代。

参考链接:

6e1K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6D9j5h3u0K6i4K6u0W2j5$3I4G2N6h3c8K6k6h3y4#2M7X3W2@1P5h3q4D9L8r3W2S2L8X3y4W2i4K6u0W2L8%4u0Y4i4K6u0r3N6%4m8Q4x3X3c8U0L8$3&6@1k6h3&6@1i4K6u0r3N6i4m8D9L8$3q4V1M7#2)9J5c8U0t1H3x3U0k6Q4x3V1j5H3y4q4)9J5c8X3#2&6N6r3S2G2M7%4u0W2j5h3c8&6i4K6u0W2M7r3c8X3