-

-

[分享]OpenClaw又又又危!Axios npm被投毒,植入全平台木马

-

发表于: 2026-3-31 17:57 1448

-

今日,Axios这个年下载量超36亿、JavaScript 生态最核心的依赖之一,在 npm 仓库遭遇供应链投毒。相关风险已传导至OpenClaw,在北京时间3月31日8:00-12:00期间正常安装使用OpenClaw时,会因上游依赖被污染而被动接触并感染恶意代码。

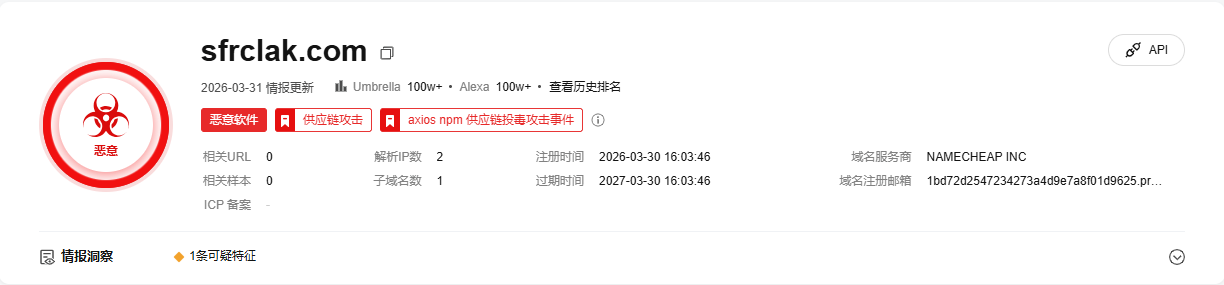

恶意版本1.14.1与0.30.4会自动下载并运行远控木马,影响操作系统包括Windows、Linux及macOS。建议大家立即排查sfrclak.com反连情况(反连即失陷),处置方案详见后文。

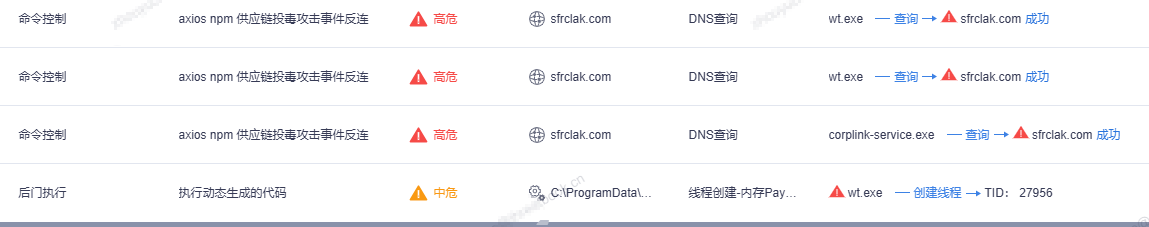

微步OneSEC EDR已经在安装OpenClaw的机器上,检测到恶意代码:

Windows检测结果

macOS检测结果

macOS检测结果

微步情报局研判认为,这次投毒的潜在影响面几乎包括所有HTTP 请求的Node.js和浏览器应用——从 React 前端到 CI/CD 工具,再到服务器端 API。目前,恶意软件包已被官方移除。

大致时间线(UTC)如下:

3月30日23:59:12:攻击者发布恶意依赖包plain-crypto-js@4.2.1

3月31日00:00左右:攻击者利用被盗的 Axios 维护者 npm 账号,绕过 GitHub Actions CI/CD,手动发布axios@1.14.1与axios@0.30.4

3月31日00:05:41:Socket.dev 自动化检测发现异常包plain-crypto-js

3月31日04:00:00:npm官方下架恶意npm包plain-crypto-js,axios@1.14.1与axios@0.30.4

事件分析

攻击者在3月30日注册了恶意域名:sfrclak.com

在30日晚发布了恶意的npm包plain-crypto-js@4.2.1,并使用盗取的Axios 维护者 npm 账号更新了Axios1.14.1和0.30.4这两个版本,并在这俩个版本的package.json中引入了恶意的npm包。

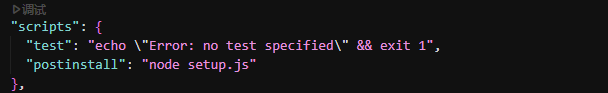

在恶意的npm包plain-crypto-js@4.2.1中,通过package.json引入了postinstall触发命令:

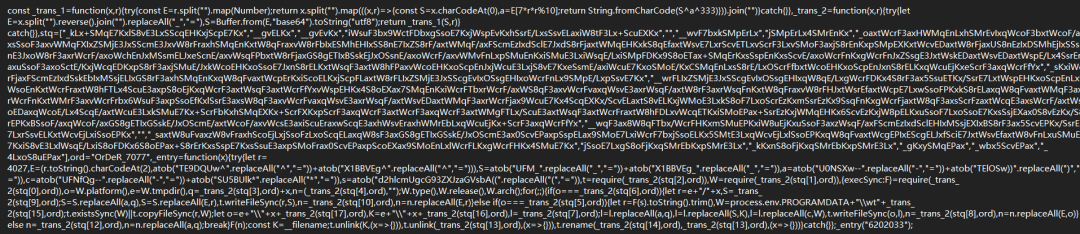

运行的setup.js是一个混淆的js代码:

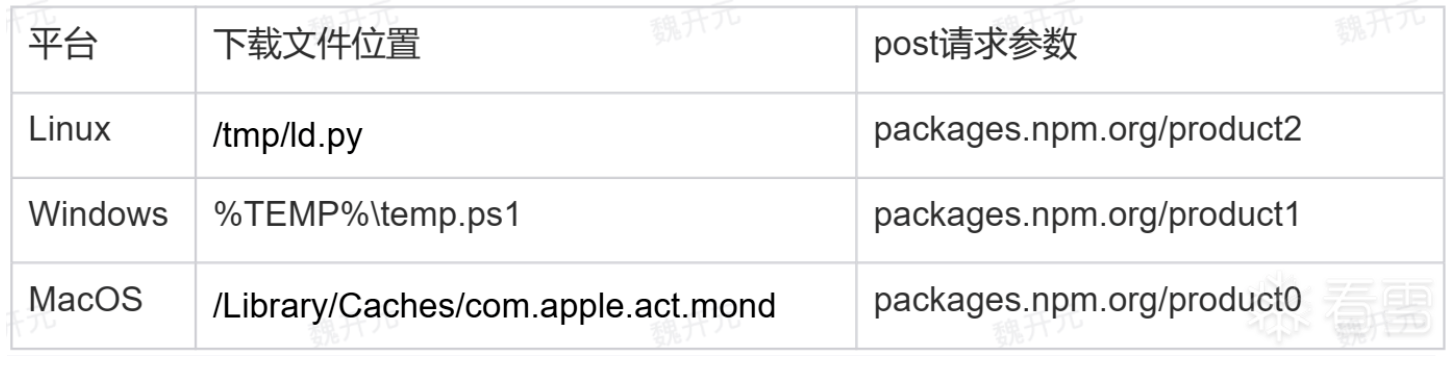

该js文件的作用是检测运行的主机的平台,并根据运行平台从攻击者服务通过下载不同的后续载荷:

攻击者服务器URL地址:efeK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4y4X3M7X3y4D9j5h3E0Q4x3X3g2U0L8$3#2Q4x3@1p5^5x3o6l9H3i4K6u0r3y4U0t1H3x3U0l9K6x3H3`.`.

云沙箱S、沙箱分析平台OneSandbox检测结果如下

目前后续载荷无法下载分析。

排查方案

排查恶意域名sfrclak.com反连情况

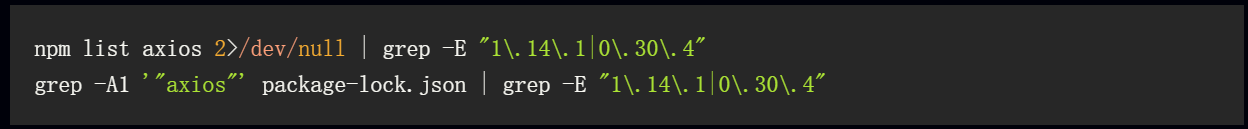

检查项目中是否有恶意的 Axios 版本:

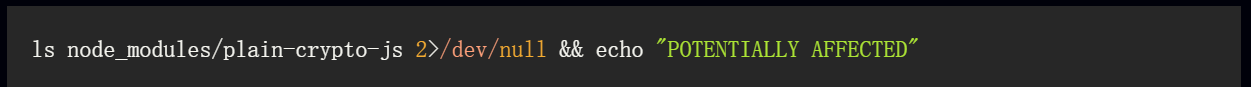

检查node_modules中的恶意npm包:

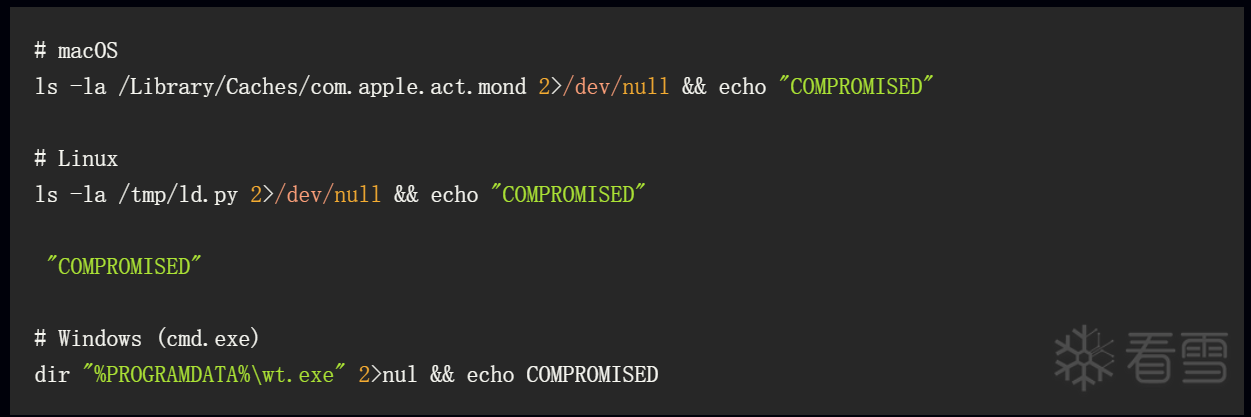

如果已经运行,该目录内的存根将被替换为干净的存根。目录的存在足以证明加载器已执行。setup.jspackage.json检查受影响系统上的RAT伪影:

临时处置建议

封禁域名:sfrclak.com/callnrwise.com

排查自身环境:Axios的版本是否为受影响的版本1.14.1或0.30.4

排查服务依赖中是否存在恶意npm包:plain-crypto-js@4.2.1

附录

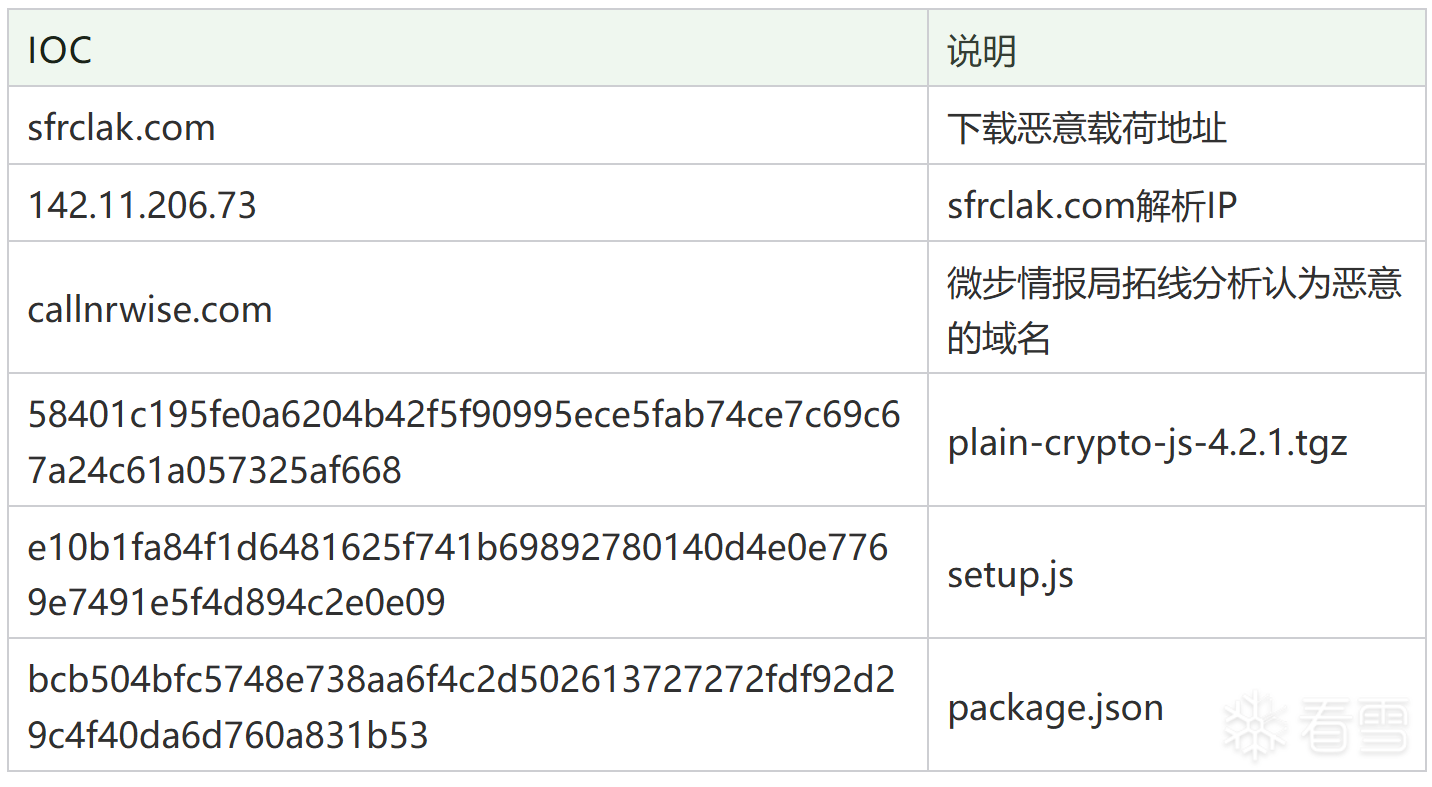

另外,微步情报局在拓线分析过程中,发现以下IOC高度疑似攻击者持有资产,用户可根据业务情况提前进行封禁。

142.11.196.73

142.11.199.73

-END-

[培训]《冰与火的战歌:Windows内核攻防实战》!从零到实战,融合AI与Windows内核攻防全技术栈,打造具备自动化能力的内核开发高手。