-

-

[分享]大规模失陷!Apifox遭投毒,请立即排查

-

发表于: 2026-3-26 16:06 3143

-

近日国内流行的API协作平台Apifox发布公告,称遭遇供应链投毒。微步情报局研判发现,3月4日后,一旦请求域名apifox.it.com即已失陷,建议用户立即排查和做好应急处置,同时升级至最新版本,Windows、Linux以及macOS均受影响。(排查方法和处置建议详见后文)

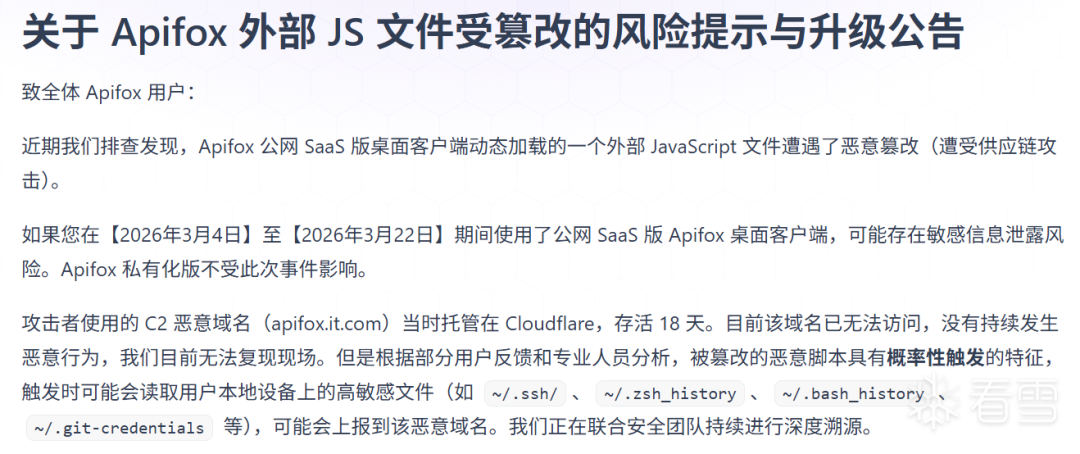

图:Apifox官方公告

公告显示,Apifox CDN服务所托管的前端脚本文件被植入恶意代码,3月4日后启动应用有概率触发,收集主机敏感信息并下载、执行后续载荷。目前,apifox.it.com已无法访问,共持续18天。

事件分析

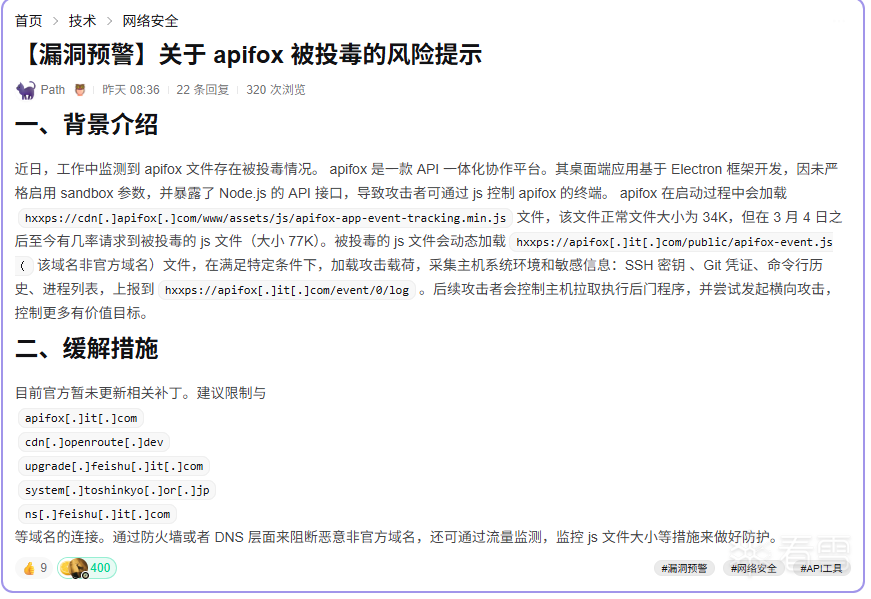

2026年3月25日8点36分,在2libra论坛上有用户爆出知名API协作研发平台Apifox存在投毒攻击:

微步情报局分析投毒js文件可以看到远控IOC:apifox.it.com,其余四个IOC尚未在攻击者代码中看到,但建议封禁。

Apifox基于Electron框架开发,如果在不开始沙盒(Sandbox)且通过网络加载JavaScript资源,一旦发生劫持或投毒,攻击者的恶意脚本可直接在主机环境下运行,执行命令,窃取本地文件。

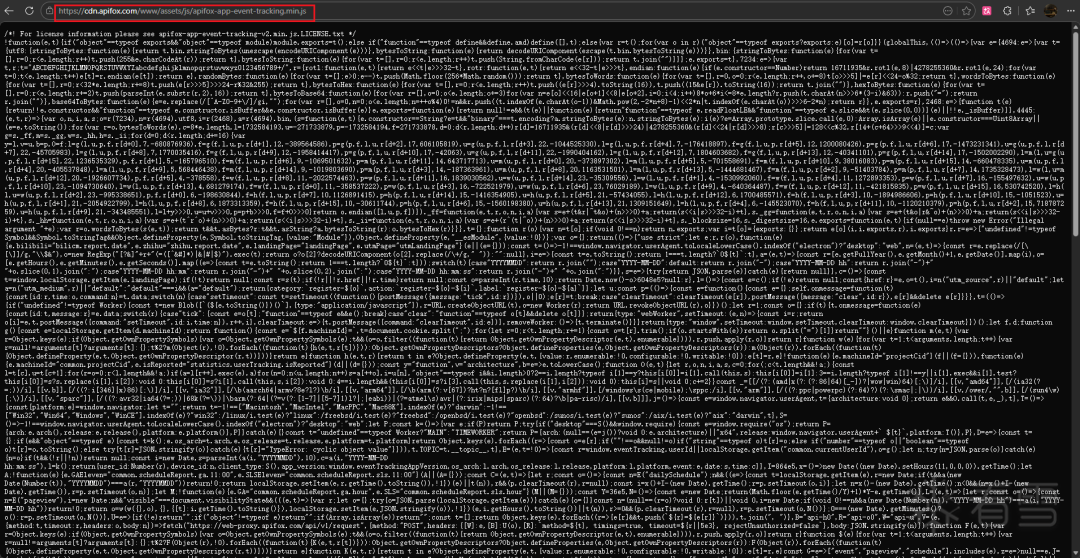

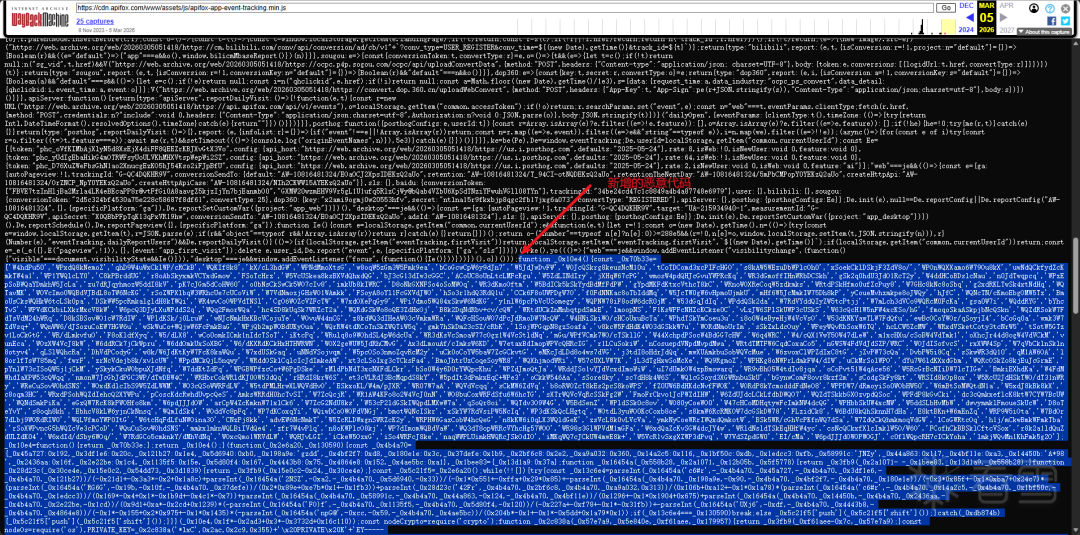

旧版(SaaS版2.8.19以前)Apifox应用启动后会从官方地址获取js资源(目前请求资源正常):

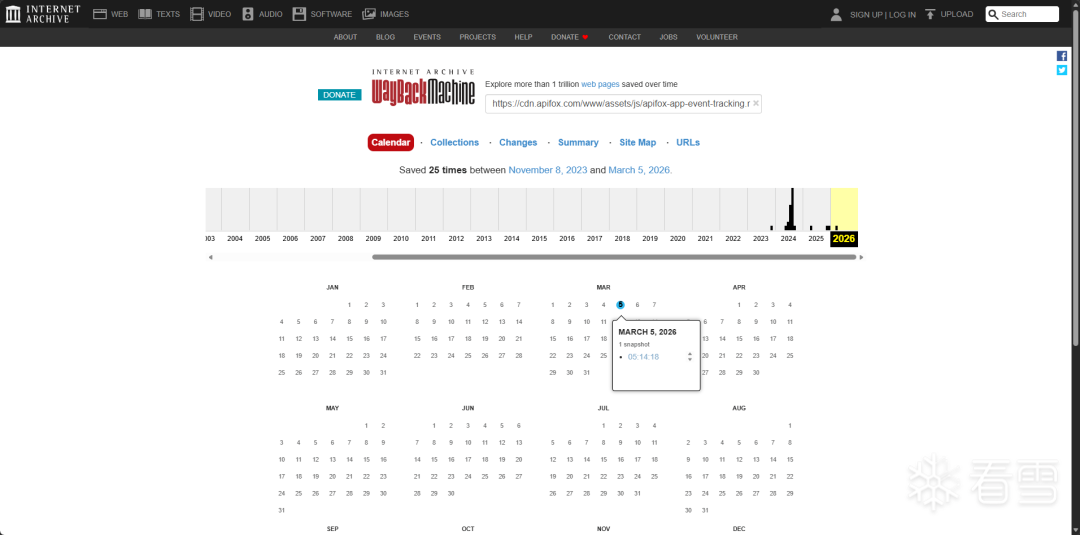

通过Wayback Machine可以搜索到该js资源在3月5号的存档:

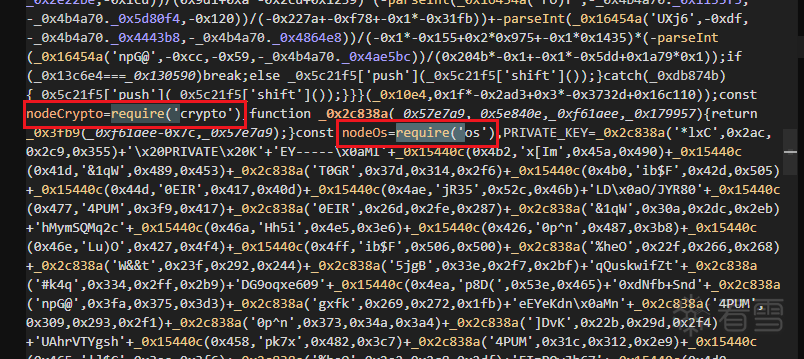

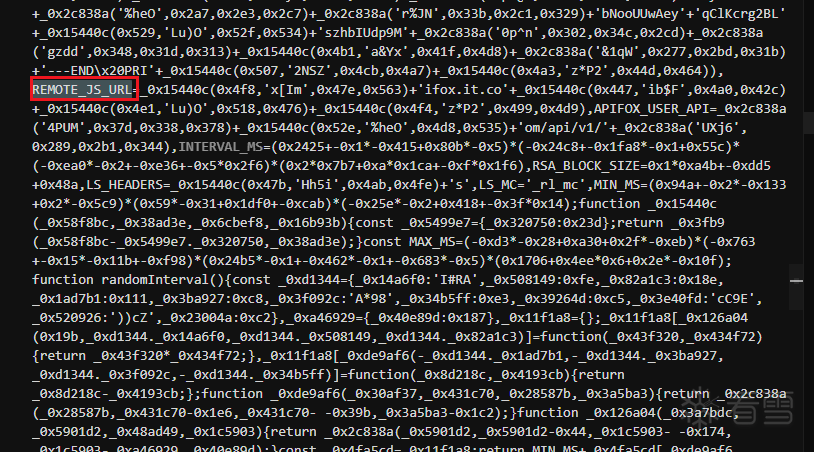

从该存档文件可以看到,攻击者在原本js文件末尾增加了一段高度混淆的代码:

而该恶意代码首先会加载node.js的crypto,os模块

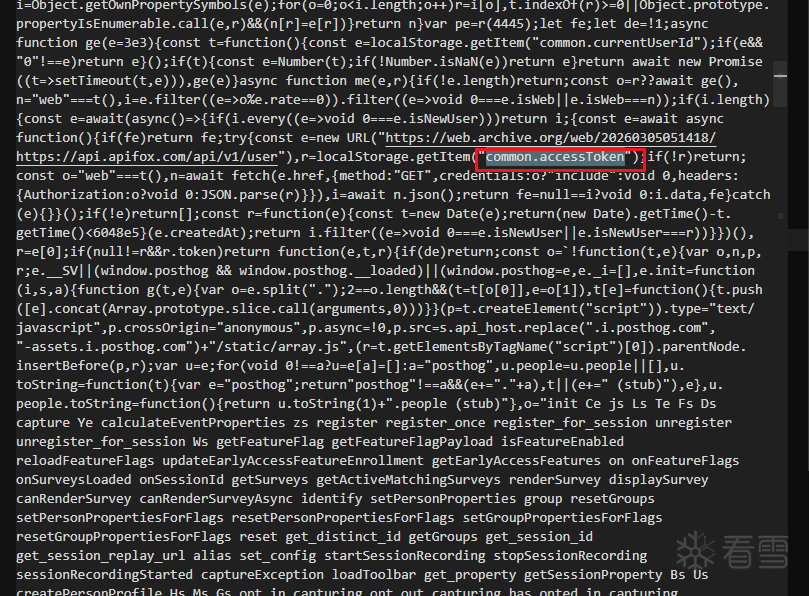

通过该模块读取设备信息:网络接口/MAC、CPU、平台、主机名、用户名等。然后尝试读取本地的common.currentUserId获取使用用户的信息,如果不存在则通过读取common.accessToken 调Apifox的官方接口补充身份信息,攻击者使用该信息作为上传窃密信息的用户标记字段af_apifox_user,af_apifox_name:

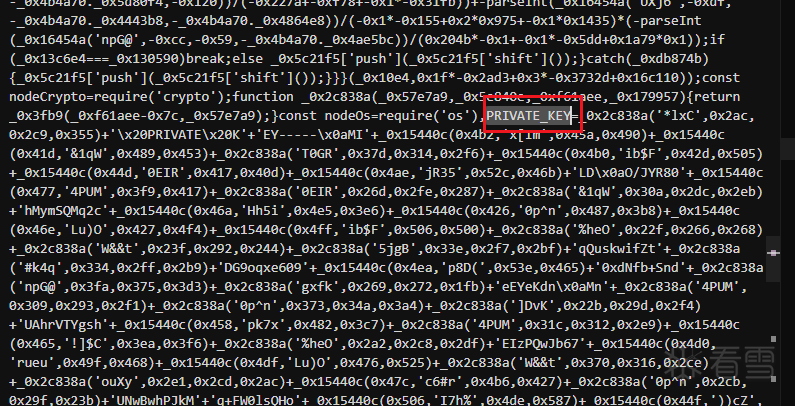

收集完成信息后,恶意脚本会调用本地硬编码的PEM 私钥对信息加密上传:

上传地址被混淆加密:

解密后地址为:0ecK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6S2M7r3W2X3L8%4S2Q4x3X3g2A6N6q4)9J5k6h3y4G2L8g2)9J5c8Y4m8#2j5X3I4A6j5#2)9J5c8X3q4H3K9h3k6G2P5q4)9J5k6r3g2$3k6h3&6@1i4K6u0W2K9Y4y4Q4c8f1k6Q4b7V1y4Q4z5p5y4Q4c8e0g2Q4b7U0W2Q4b7U0k6Q4c8e0g2Q4b7f1k6Q4b7U0W2Q4c8e0S2Q4b7f1k6Q4b7U0N6Q4c8e0k6Q4b7U0q4Q4z5o6u0Q4c8e0g2Q4z5e0y4Q4z5p5c8Q4c8e0g2Q4b7V1q4Q4z5e0c8Q4c8e0c8Q4b7V1c8Q4b7V1k6Q4c8e0N6Q4z5e0c8Q4b7e0S2Q4c8e0N6Q4b7e0q4Q4b7f1y4Q4c8e0N6Q4b7V1y4Q4z5e0k6Q4c8e0N6Q4b7e0m8Q4z5o6q4Q4c8e0N6Q4z5f1q4Q4z5o6c8b7c8f1#2Q4c8e0N6Q4b7e0N6Q4z5o6q4Q4c8e0W2Q4z5e0u0Q4b7e0g2Q4c8e0S2Q4b7e0N6Q4b7e0y4Q4c8e0g2Q4b7f1k6Q4z5o6k6Q4c8e0k6Q4z5o6W2Q4b7e0N6Q4c8e0S2Q4b7e0q4Q4z5p5y4Q4c8f1k6Q4b7V1y4Q4z5f1p5`.

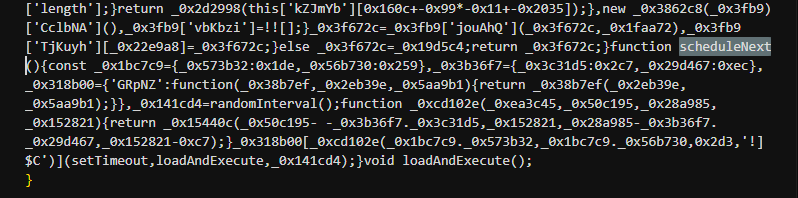

整个过程会通过scheduleNext在30分钟到3个小时之间随机间隔不断触发:

解密加载的第二阶段载荷会进一步收集窃密主机信息:

包括不限于:history文件,ssh私钥,known_hosts文件

受影响排查

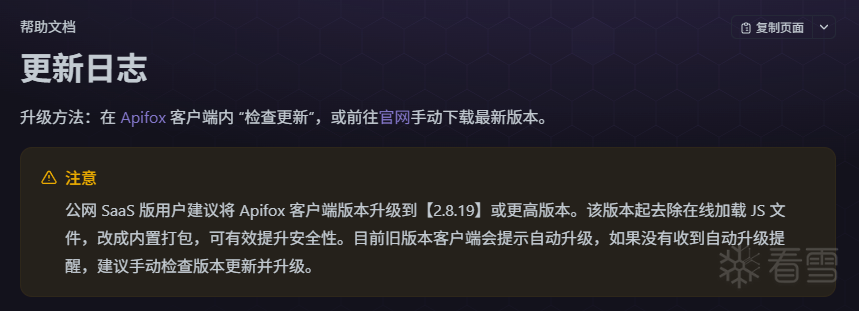

Apifox官方指出在2.8.19以及更高版本,本地客户端不再通过在线加载js资源,而内置打包:

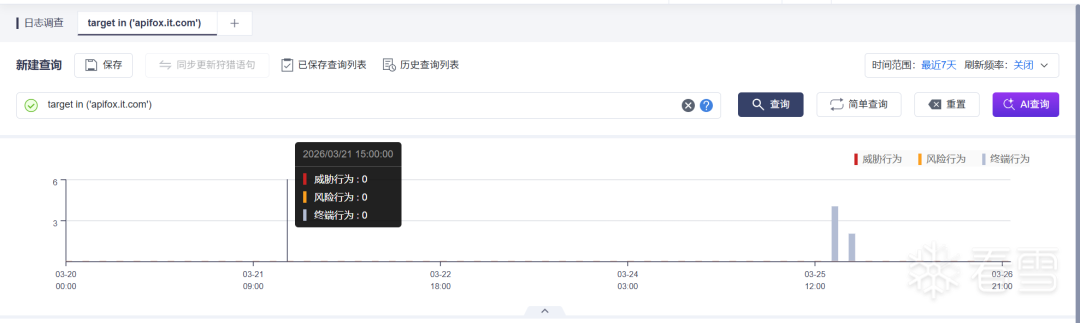

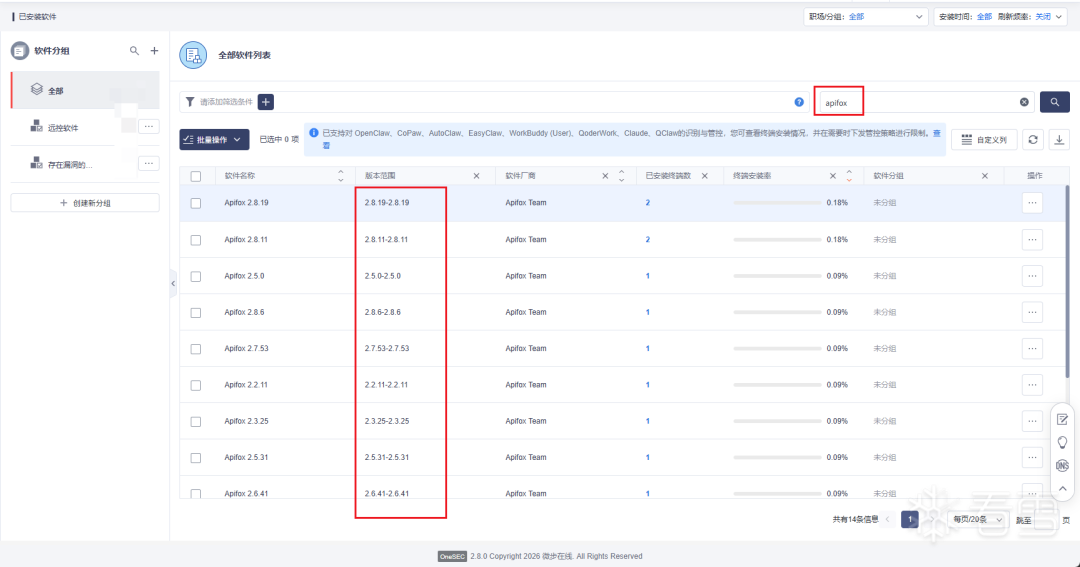

OneSEC用户可查询历史日志中是否存在IOC域名反连来确定失陷范围:

建议同时根据安装Apifox的版本来确定要升级范围,对于低于2.8.19版本的机器进行及时升级。这些低版本机器未出现ioc反连,也建议做各类密码、token和key的轮换或者重置:

用户也可以通过禁止对apifox.it.com的访问进行临时阻断。

处置建议

根据Apifox官方对该投毒事件的公告:关于 Apifox 外部 JS 文件受篡改的风险提示与升级公告 - Apifox 帮助文档。

链接:c94K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6V1L8$3y4K6i4K6u0W2j5i4m8A6k6X3!0^5i4K6u0W2j5$3!0E0i4K6u0r3z5o6x3&6x3U0f1^5x3X3@1H3

微步情报局强烈建议,用户立即升级Apifox到2.8.19版本及以上,同时更换SSH密钥,GitHub、GitLab密码/Token,修改命令行历史中暴露的所有密码、Token 和 API Key,审查服务器登录日志,检查是否有异常 SSH 。

IOC

apifox.it.com

以下IOC暂未标记情报,由事件预警者Path@2Libra提供。尚未在攻击代码中找到相关域名,域名高度可疑,严谨起见可以封禁

cdn.openroute.dev

upgrade.feishu.it.com

system.toshinkyo.or.jp

ns.feishu.it.com

Reference

【漏洞预警】关于 apifox 被投毒的风险提示 - 2Libra

f79K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1j5J5L8r3W2T1M7X3q4Q4x3X3g2U0L8$3#2Q4x3V1k6H3L8%4y4@1i4K6u0r3L8X3g2@1N6$3!0J5K9#2)9J5k6s2y4W2j5%4g2J5K9i4c8&6i4K6u0r3z5p5S2$3h3r3!0d9i4K6g2X3

关于 Apifox 外部 JS 文件受篡改的风险提示与升级公告 - Apifox 帮助文档

871K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6V1L8$3y4K6i4K6u0W2j5i4m8A6k6X3!0^5i4K6u0W2j5$3!0E0i4K6u0r3z5o6x3&6x3U0f1^5x3X3@1H3

Apifox 供应链投毒攻击 — 完整技术分析 - 白帽酱の博客

f64K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6J5j5$3g2Q4x3X3g2E0L8$3g2Q4x3V1j5J5x3o6t1$3i4K6u0r3x3o6y4Q4x3V1j5J5y4g2)9J5c8X3q4H3K9h3k6G2P5q4)9J5k6s2y4#2M7s2m8D9P5g2)9J5k6r3y4Z5j5h3W2F1i4K6u0V1j5i4c8@1j5h3y4C8i4K6u0V1j5h3&6S2L8s2W2K6K9i4y4Q4x3V1j5`.

-END-