-

-

[原创] Solar勒索软件威胁态势与防护实践年度报告(2025)

-

发表于: 2026-3-20 17:59 1081

-

一、勒索威胁整体概况

(一)年度处置勒索事件规模与趋势

1.总体态势:从边界监测向应急响应实战的纵深演进

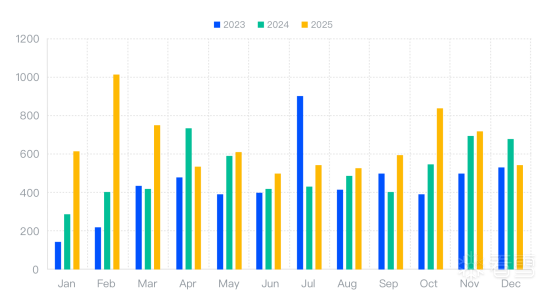

区别于传统安全厂商基于边界防御日志的常规流量监测,Solar安全应急响应团队(以下简称“Solar团队”)的服务视角更聚焦于已突破防线并造成实质性破坏的勒索事件处置。2025年,Solar团队累计接收并有效处置勒索软件攻击事件 534 起。这些数据直接映射了当前企业面临的严峻现实:核心业务中断、关键数据丢失以及内网环境下的高强度攻防对抗。

年度增长率:与2024年相比,Solar团队处置的勒索案件总量激增 544.89%。

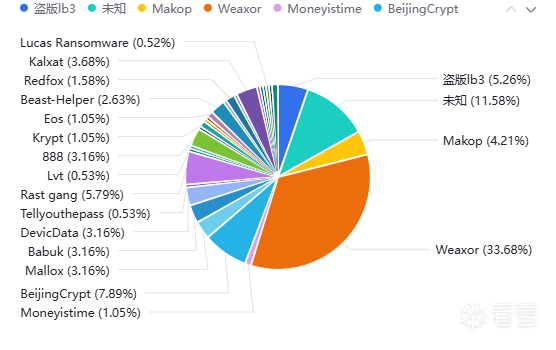

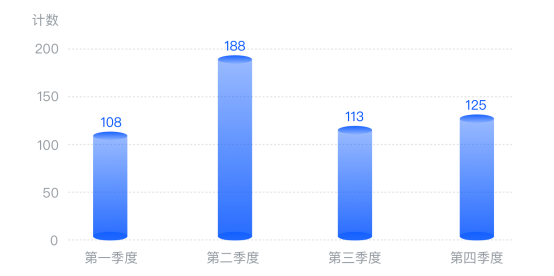

季度峰值:攻击活动在 第二季度 达到顶峰,该季度案件量占全年的 35.20%。这一数据的异常波动主要由 Weaxor 勒索家族发起的针对性攻击战役所致。

深度复盘:Weaxor 家族攻击爆发的归因分析

Weaxor 勒索病毒在第二季度的爆发,并非依赖高成本的 0-day 漏洞,而是对企业资产暴露面管理失效的精准打击。

攻击手段:攻击者利用企业财务及OA系统中存在的已知历史漏洞(N-day),实施自动化批量扫描与渗透。

暴露面分析:在Solar团队处置的第二季度案例中,超过 70% 的受害企业虽部署了防火墙,但为满足业务便捷性,将关键系统的Web端口直接映射至公网,且长期未进行补丁升级。

结论:这种架构缺陷导致高价值资产处于缺乏有效防护的状态,极易被攻击者批量锁定。事实证明,应用系统的全生命周期补丁管理,已成为防御勒索攻击的关键防线。

2.事件分级与结构性变化

在攻击数量增长的同时,勒索攻击的破坏性与策略也呈现出显著的结构性变化,2025年的态势呈现以下三大特征:

高危级事件占比激增:我们将“导致核心业务中断超过24小时”或“涉及核心数据库加密”的事件定义为“高危级”。在年度处置案例中,高危级事件占比高达 99.61%。这表明勒索软件已不再仅是文件层面的干扰,而是直接威胁企业生存与业务连续性的重大风险。

双重勒索模式常态化:攻击者不再满足于单一的解密赎金。统计数据显示,55.32% 的处置案例涉及“加密+窃密”的双重勒索模式。特别是在制造业与软件信息技术服务业,攻击者利用泄露商业机密、源代码或客户数据作为谈判筹码的趋势显著上升。

“二次勒索”风险凸显:在寻求Solar团队协助的客户中,有 35.2% 的企业曾试图自行支付赎金或通过非专业渠道恢复,但因未彻底清除内网后门(如Webshell、幽灵账号等),导致短期内遭遇二次攻击。这充分印证了专业应急响应在溯源根除环节的必要性。

| 统计维度 | 2025年数据 | 趋势解读 |

|---|---|---|

| 案件总量 | 534 起 | 同比增长 544.89%,攻击规模爆发式增长 |

| 高危事件占比 | 99.61% | 攻击目标直指核心业务系统 |

| 双重勒索占比 | 55.32% | 数据泄露风险与业务中断风险并行 |

| 二次勒索占比 | 35.20% | 缺乏彻底溯源导致的持续性威胁 |

Solar安全应急响应团队统计(国内)

RANSOMLIVE数据源(全球)

[培训]《冰与火的战歌:Windows内核攻防实战》!从零到实战,融合AI与Windows内核攻防全技术栈,打造具备自动化能力的内核开发高手。