引言:

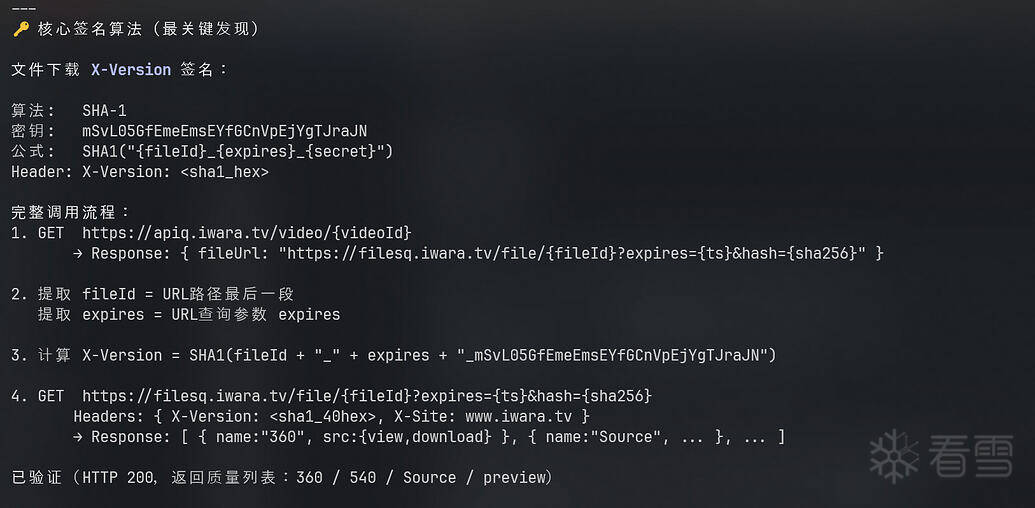

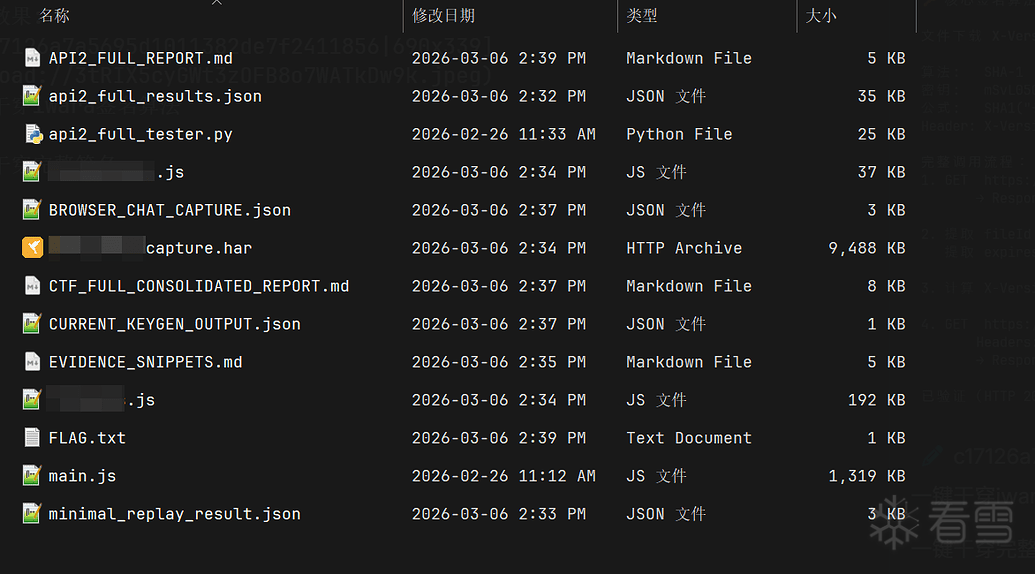

先看效果:  一键干穿iwara签名算法

一键干穿iwara签名算法  一键干穿完整签名调用|抓包全流程记录|所有api调用记录|注册机编写|过cf|生成完整技术报告等

一键干穿完整签名调用|抓包全流程记录|所有api调用记录|注册机编写|过cf|生成完整技术报告等

特性介绍:

jshookmcp提供 242 个内置工具并支持从 plugins/ 与 workflows/ 目录运行时动态扩展并提供extension扩展仓库作为动态能力发现工具,作为下一代逆向安全平台jshook拥有:

浏览器自动化 — 启动 Chromium/Camoufox、页面导航、DOM 交互、截图、Cookie 与存储管理

CDP 调试器 — 断点设置、单步执行、作用域变量检查、监视表达式、会话保存/恢复

网络监控 — 请求/响应捕获、URL/方法过滤、响应体获取、offset+limit 分页访问

性能追踪 — Chrome Performance Trace 录制、CPU Profile、堆分配采样(CDP Tracing/Profiler 域)

JS 堆搜索 — 浏览器运行时 CE(Cheat Engine)等价工具:快照 V8 堆并按模式搜索字符串值

Auth 提取 — 自动扫描已捕获请求的 Authorization 头、Bearer/JWT 令牌、Cookie 和查询参数凭据,带置信度评分

HAR 导出 / 请求重放 — 导出 HAR 1.2 流量;重放任意请求,支持请求头/Body/方法覆盖,内置 SSRF 安全防护

Tab 工作流 — 多标签页协调:命名别名绑定、跨标签共享 KV 上下文

复合工作流 — 单次调用编排工具(web_api_capture_session、register_account_flow、api_probe_batch、js_bundle_search),将导航、DOM 操作、网络捕获和 Auth 提取链式合并为原子操作

脚本库 — 命名可复用 JS 片段(page_script_register / page_script_run),内置分析预设

渐进工具发现 — 基于 BM25 的 search_tools 元工具可按关键字搜索“内置工具 + 当前已加载扩展工具”(总数动态变化);activate_tools / deactivate_tools 按名激活/停用单个工具;activate_domain 批量激活整个域;boost_profile / unboost_profile 档位级升降级,支持 TTL 自动过期

JavaScript Hook — AI 生成任意函数 Hook,20+ 内置预设(eval、crypto、atob、WebAssembly 等)

代码分析 — 反混淆(JScrambler、JSVMP、Packer)、加密算法检测、LLM 驱动代码理解

WASM 工具链 — 通过 wabt/binaryen/wasmtime 实现 WebAssembly 模块的 Dump、反汇编、反编译、检查、优化与离线执行

WebSocket 与 SSE 监控 — 实时帧捕获、连接追踪、SSE 事件拦截

二进制编码 — 格式检测、熵分析、Protobuf 原始解码、MessagePack 解码、base64/hex/URL 编解码

反反调试 — 绕过 debugger 语句、定时检测、堆栈跟踪检测、console 开发者工具检测

GraphQL — 内省查询、网络流量 Query 提取、操作重放

调用图分析 — 从页面内追踪记录生成运行时函数调用图

脚本替换 — 通过 CDP 请求拦截实现持久脚本响应替换

Source Map — 自动发现、VLQ 解码(纯 TS,无 npm 依赖)、项目树重建

Chrome 扩展 — 列出已安装扩展、在扩展 Background 上下文执行代码

AST 变换 — 常量折叠、字符串解密、死代码删除、控制流展开、变量重命名(纯正则,无 babel)

加密重构 — 提取独立加密函数、worker_threads 沙箱测试、实现对比

平台工具 — 小程序包扫描/解包/分析、Electron ASAR 提取、Electron 应用检查

外部工具桥接 — Frida 脚本生成与 Jadx 反编译集成(桥接模式,用户自行安装外部工具)

Burp Suite 桥接 — 代理状态、请求拦截重放、HAR 导入/对比、发送 Repeater;端点仅允许回环地址并具备 SSRF 防护

Native 分析工具桥接 — Ghidra 与 IDA Pro 桥接:函数反编译、符号查询、脚本执行、交叉引用分析;端点仅允许回环地址并具备 SSRF 防护

CAPTCHA 处理 — AI 视觉检测、手动验证流程、可配置轮询

隐身注入 — 针对无头浏览器指纹识别的反检测补丁

进程与内存 — 跨平台进程枚举、内存读写/扫描、DLL/Shellcode 注入(Windows)、Electron 应用附加

性能优化 — 智能缓存、Token 预算管理、代码覆盖率、渐进工具披露与按域懒初始化、BM25 搜索发现(search 档位初始化仅约 3k token,full 档位约 32K token)

域自发现 — 运行时清单扫描(domains/*/manifest.ts)替代硬编码导入;添加新工具域只需创建一个 manifest.ts 文件,无需修改任何中心注册代码

安全防护 — Bearer 令牌认证(MCP_AUTH_TOKEN)、Origin CSRF 防护、逐跳 SSRF 校验、symlink 安全路径处理、PowerShell 注入防护、外部工具安全执行

安装:

npx -y @jshookmcp/jshook

当然你也可以clone源repo进行pnpm install+build来指定path进行mcp launch

实用特性:

BM25语义化检索发现工具+渐进式披露+秒开仙人模式(boost):

对于超200个工具的 jshookmcp 来说init阶段的token爆炸导致上来塞满了上下文不长的模型,故 jshookmcp 推出了 search 模式,使用.env配置MCP_TOOL_PROFILE=search即可开启,使用cc内置命令 /doctor 计算得出不同模式下token消耗量得下表:

| 档位 |

包含域 |

工具数 |

初始化 Tokens |

占比 |

search |

maintenance |

18(10 个域工具 + 8 个元工具) |

~3,096 |

7% |

minimal |

browser, maintenance |

78(70 个域工具 + 8 个元工具) |

~13,416 |

32% |

workflow |

browser, network, workflow, maintenance, core, debugger, streaming, encoding, graphql |

179(171 个域工具 + 8 个元工具) |

~30,788 |

74% |

full |

全部 16 个域 |

242(234 个域工具 + 8 个元工具) |

~41,624 |

100% |

可以看到使用search策略可以极大削减init阶段的token消耗以满足上下文不长的模型使用本mcp,上文提到由于工具过多导致init上下文过大,那么能不能在低帧率模式下进行情报收集完以后秒开仙人直接开艹呢,有的兄弟有的:

search模式下使用内置工具进行BM25语义化检索->找到具体工具并调用进行初期情报搜索->秒开仙人dynamic boost到workflow|full挡位进行完整工具包|能力域加载->全力开艹

动态扩展(plugins/workflows):

由于 jshookmcp 无力维护过多工具同时在不同用户环境中有很多个性化任务,故推出plugins/workflows:

如: js_bundle_search : 一键艹翻auth认证|多模式包搜索burp_mcp_sse_call_tool : bp桥接器,透传 jshook 能力至bp进行抓包重放等操作

默认配置扩展仓库为:10eK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4K9i4c8Z5N6h3u0Q4x3X3g2U0L8$3#2Q4x3V1k6$3L8h3!0J5j5h3&6$3i4K6u0r3K9Y4y4Z5L8$3!0C8L8h3y4H3k6i4S2@1k6h3&6K6K9h3!0F1i4@1f1#2i4@1p5$3i4K6R3J5i4@1f1$3i4K6W2q4i4K6W2o6i4@1f1#2i4K6V1H3i4K6R3@1i4@1f1@1i4@1u0p5i4K6S2p5i4@1f1@1i4@1u0p5i4@1q4o6i4@1f1$3i4K6R3K6i4@1t1K6i4@1f1^5i4@1p5$3i4K6R3I4i4@1f1#2i4K6V1H3i4K6V1I4i4@1f1$3i4K6R3&6i4@1p5&6i4@1f1#2i4@1t1I4i4K6V1#2i4@1f1@1i4@1u0n7i4K6V1K6i4@1f1#2i4@1u0m8i4K6V1K6i4@1f1@1i4@1u0m8i4@1p5@1M7r3I4#2k6$3W2F1M7#2)9%4b7%4N6G2M7X3E0X3L8r3!0%4M7#2!0q4z5q4!0m8c8W2!0n7y4#2!0q4y4q4!0n7c8q4!0n7c8W2!0q4y4#2)9&6y4q4!0m8z5l9`.`. @jshookmcp/extension-sdk 作为extension的sdk与jshook能力链接示例plugin|workflow为1a5K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4K9i4c8Z5N6h3u0Q4x3X3g2U0L8$3#2Q4x3V1k6$3L8h3!0J5j5h3&6$3i4K6u0r3K9Y4y4Z5L8$3!0C8i4K6g2X3M7r3I4#2k6$3W2F1i4K6g2X3k6r3g2E0L8$3S2@1N6s2m8K6i4K6y4m8i4K6u0r3i4K6u0r3k6$3W2@1K9s2g2T1i4K6u0W2j5$3!0E0i4K6u0r3N6X3#2G2M7X3q4F1N6W2)9J5c8X3A6K6K9r3!0G2K9#2)9#2k6Y4N6G2M7X3E0X3L8r3!0%4i4K6g2X3j5X3q4@1j5$3S2Q4y4h3k6J5k6h3N6A6M7%4c8W2M7W2!0q4y4g2!0n7c8q4)9&6x3#2!0q4y4#2)9^5y4q4!0n7y4W2!0q4y4W2!0m8b7#2!0m8x3W2!0q4z5q4!0n7c8W2)9^5c8g2!0q4y4g2)9&6x3q4)9^5y4q4!0q4y4q4!0n7c8q4)9^5c8q4!0q4y4q4!0n7c8q4!0m8b7#2!0q4y4W2)9^5c8W2)9&6x3q4!0q4y4q4!0n7c8g2)9&6b7W2!0q4y4W2)9&6b7W2!0n7y4q4!0q4y4g2!0m8y4g2!0n7c8q4!0q4y4#2)9&6b7g2)9^5y4q4!0q4y4#2!0m8y4q4!0n7b7g2!0q4y4q4!0n7c8g2)9^5b7Y4u0W2M7r3)9`.

注: auth_bootstrap web_api_capture_session api_probe_batch js_bundle_search script_evidence_scan这几个以前是内置的workflow,后来拆分出来单独维护了,在实际逆向过程中极其常用,推荐必装

Stdio/Streamable 双端适配:

Stdio配置:

{

"mcpServers": {

"jshook": {

"command": "jshook",

"env": {

"OPENAI_API_KEY": "your-key"

}

}

}

}

只有在你需要覆盖默认模型或自定义兼容接口时,才需要额外设置 OPENAI_MODEL / OPENAI_BASE_URL。如果你准备使用图像相关工具(例如 CAPTCHA 视觉识别工作流),再显式指定支持视觉能力的模型即可,不要把它当成所有安装场景的默认配置。

Streamable HTTP配置:

MCP_TRANSPORT=http MCP_PORT=3000 jshook

连接至 http://localhost:3000/mcp。服务器支持:

会话 ID 通过 Mcp-Session-Id 响应头下发。

生成产物与清理:

| 产物 |

默认位置 |

生成工具 |

| HAR 流量 |

artifacts/har/jshook-capture-<timestamp>.har |

web_api_capture_session、network_export_har |

| Workflow Markdown 报告 |

artifacts/reports/web-api-capture-<timestamp>.md |

web_api_capture_session |

| 截图 |

screenshots/manual/ |

page_screenshot |

| CAPTCHA 截图 |

screenshots/ |

page_navigate CAPTCHA 检测 |

| 调试会话 |

sessions/ |

debugger_save_session / debugger_export_session |

| WASM 产物 |

artifacts/wasm/ |

wasm_dump、wasm_disassemble、wasm_decompile、wasm_optimize |

| Source Map 树 |

artifacts/sourcemap/ |

sourcemap_reconstruct_tree |

| 小程序解包 |

artifacts/miniapp-unpack/ |

miniapp_pkg_unpack |

| Jadx 反编译 |

artifacts/jadx-decompile/ |

jadx_bridge |

| 性能 Trace |

artifacts/trace/ |

performance_trace_stop |

| CPU Profile |

artifacts/profile/ |

profiler_cpu_stop |

| 堆采样 |

artifacts/heap/ |

profiler_heap_sampling_stop |

所有路径均已在 .gitignore 中配置。

更多特性请前往jshookREADME进行探索

Star&&Fork:

觉得好用的话别忘了点点star或者fork喵

传播安全知识、拓宽行业人脉——看雪讲师团队等你加入!

最后于 2026-3-14 19:58

被vmoranv编辑

,原因: