-

-

[分享]微步在线安全MCP上新

-

发表于: 2025-11-25 17:33 1774

-

“这个告警什么意思?”

“可能是恶意攻击。”......

你有没有发现,每次遇到安全告警,让AI智能体帮忙分析,它都好像懂一点,但又好像什么都没说——就像茶壶煮水饺,有货倒不出来。

这其中,不是AI智能体不想“倒货”,而是它们真的办不到。

为啥?因为智能体虽然有基座大模型这个聪明的“大脑”,逻辑和认知基础非常扎实,也知道如何正确地规划做事,但它们能够调用和理解的、高质量安全领域知识和专业工具非常匮乏,没法给出精准可提供行动指导的正确答案。

而专门定义大模型调用外部工具标准方法的MCP(Model Context Protocol 模型上下文协议),就为连接大模型与“专业安全知识”提供了标准框架。“充值”了专业知识的MCP此时可以是一个无所不知的“安全专家”,随时为AI智能体提供精准、实时、可操作的威胁情报和强大的分析工具。

微步MCP:给AI智能体最专业的“安全知识”

为解决当前AI智能体这一核心瓶颈,微步正式推出威胁情报MCP服务。它就像是给AI智能体配备了一位业内顶尖的“安全专家”,能够让智能体在分析告警、研判漏洞、梳理资产时,随时调用最新、最准、最全的威胁情报与工具。

具体而言,微步威胁情报MCP的这些优势,能够持续提升AI智能体的安全能力上限:

情报及时准确:依托于微步国内领先的威胁情报、漏洞情报、态势情报,准确率高达99.99%,能够实时为智能体提供高置信度的数据,让AI智能体每一次安全判断都“有据可依”。

MCP工具覆盖全:当前微步MCP提供十余款工具,覆盖面行业领先。除IP、域名、文件、漏洞等业内已有查询,微步MCP独家提供威胁事件、互联网资产测绘能力,并且提供网页搜索和浏览能力做信息补充,满足各类日常安全运营场景。

支持主流框架,开箱即用:基于标准MCP协议,可无缝对接主流智能体框架,快速部署,立即生效。

上下文设计模型友好:微步MCP采用模型友好的方式,提供了清晰、标准的工具描述,AI一看就懂,一叫就动,保证顺畅完成任务。

典型场景:看MCP如何带飞AI智能体

这里,我们从三个典型的安全运营场景出发,来看看微步威胁情报MCP如何高效工作,提升AI智能体安全实战效果。

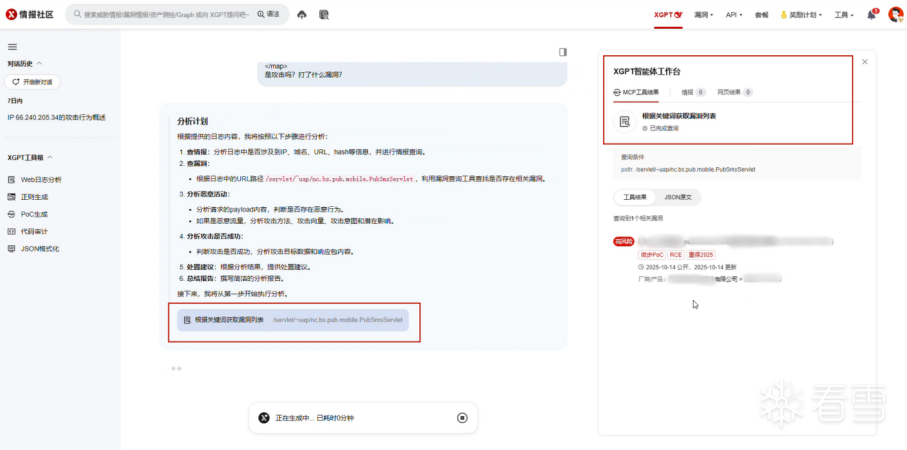

1)告警分析:

安全团队每天都要面对海量的安全告警,因此需要快速判定威胁并进行溯源。利用MCP,AI智能体就像是给告警注入了可提供行动的威胁上下文,从而提升AI智能体定性与溯源速度。

当你问:帮我分析这条告警......

没用MCP的AI智能体,会告诉你:「这条告警看起来像远程命令执行。」(然后呢?没了。)

使用微步MCP的AI智能体:「这条日志是利用CVE-XXX 漏洞进行远程命令执行攻击,攻击者IP被情报标记为恶意,近期有大量漏洞利用行为,命令中回连的是挖矿木马地址。」

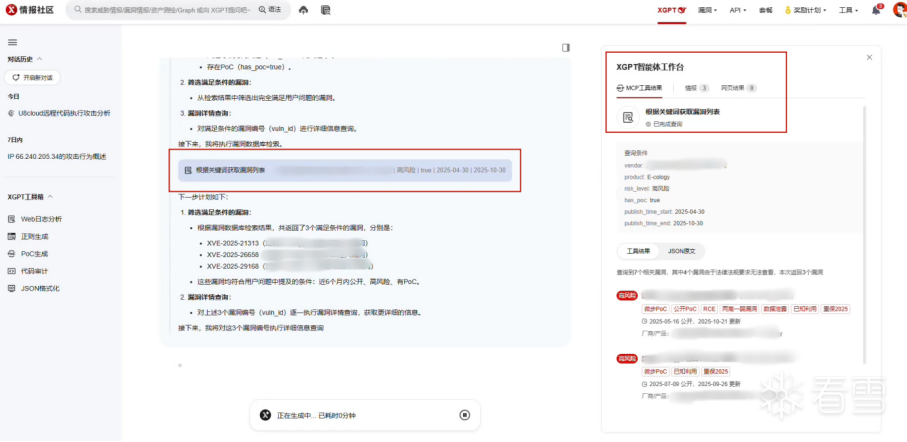

2)漏洞分析与处置

当企业面临大量漏洞,需要精准评估风险并确定优先级,然后通过AI智能体进行漏洞分析与处置时,MCP则是将漏洞与动态威胁情报关联,提供基于风险的优先级处置。

当你问:某OA最近3个月有出什么RCE漏洞吗?

没用MCP的AI智能体,会告诉你:「我的知识截止到2025年3月,不清楚最新的漏洞。」

使用微步MCP的AI智能体:「某OA近三个月爆出2个高危RCE漏洞,分别是XXX和YYY,影响版本范围是XXX,临时缓解措施是YYYY。结合威胁情报来看,XXX漏洞已被黑产大规模利用,建议立即优先修复!」

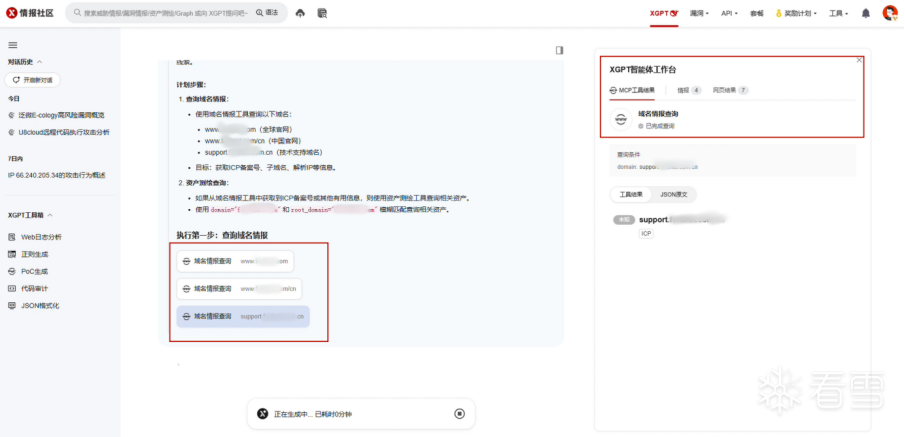

3)攻击面梳理

企业想要通过AI智能体掌握暴露在互联的所有资产及风险。利用微步MCP,AI智能体可以更全面准确地将外部资产转化为清晰管理的防御目标。

当你问,某公司有哪些开放的资产?

没用MCP的AI智能体,会告诉你:「我无法查询到这些信息,建议您使用其他工具。」(等于没说。)

使用微步MCP的AI智能体:「某公司的官方地址是...... 有如下x个IP地址,x个域名对互联网开放,开放的端口有......,部署的应用是......」

当然,微步MCP提供的能力和场景远不止于此。

在安全智能体的统一驱动下,企业可以实现内部安全数据,运营流程与微步威胁情报进行有机融合,实现更多安全运营智能化场景。

如果企业技术基础已经完备,用好AI智能体的关键,就在于微步MCP这样专业可靠的知识库与工具集。完成这关键一环的部署也非常简单:微步威胁情报MCP服务采用当下主流的Stream HTTP方式接入,连接稳定,维护成本低。

现在,就能立即开启你的高效安全智能体实践:

零门槛体验: 登录X情报社区 f0aK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6^5i4K6u0W2N6r3S2J5k6h3q4@1j5X3!0G2K9#2)9J5k6h3y4G2L8g2)9J5c8W2!0q4c8W2!0n7b7#2)9^5b7#2!0q4y4g2)9^5y4g2)9^5c8q4!0q4z5q4!0n7y4q4!0n7z5g2!0q4y4q4!0n7c8q4)9&6x3#2!0q4z5g2!0m8b7g2)9^5b7#2!0q4y4g2)9^5y4W2)9^5y4g2!0q4y4#2!0n7c8q4!0m8c8g2!0q4y4g2!0n7c8g2!0m8c8g2!0q4y4W2!0m8c8q4!0m8y4g2!0q4y4g2!0m8z5q4)9^5x3g2!0q4z5q4)9^5x3#2)9^5x3g2!0q4y4W2)9^5x3#2)9^5y4g2!0q4y4W2)9^5b7g2!0m8y4f1#2o6f1q4!0q4y4#2)9&6b7g2)9^5y4q4S2s2f1q4c8Q4c8e0g2Q4b7e0S2Q4z5o6q4Q4c8e0S2Q4z5o6y4Q4z5o6q4Q4c8e0g2Q4z5o6S2Q4z5o6k6Q4c8e0k6Q4z5f1g2Q4z5e0m8Q4c8e0c8Q4b7U0S2Q4z5p5g2Q4c8e0g2Q4b7f1g2Q4z5o6W2Q4c8e0g2Q4z5o6g2Q4b7e0S2Q4c8e0S2Q4b7V1k6Q4z5e0m8Q4c8e0S2Q4z5e0m8Q4b7e0g2Q4c8e0k6Q4z5e0W2Q4b7V1q4Q4c8e0S2Q4z5o6y4Q4b7V1c8Q4c8e0c8Q4b7V1c8Q4z5e0y4Q4c8e0y4Q4z5o6m8Q4z5o6t1`.

企业级集成:若已布局AI智能体,可直接申请微步威胁情报MCP服务测试,无缝集成。