-

-

CVSS 10分!热门IP摄像头存在隐蔽后门,攻击者可获取Root权限

-

发表于: 2025-7-15 18:19 717

-

近日,国内某款IP摄像头被曝出存在严重安全漏洞——CVE-2025-7503 ,其CVSSv4评分高达10分,对用户隐私与安全构成极大威胁。

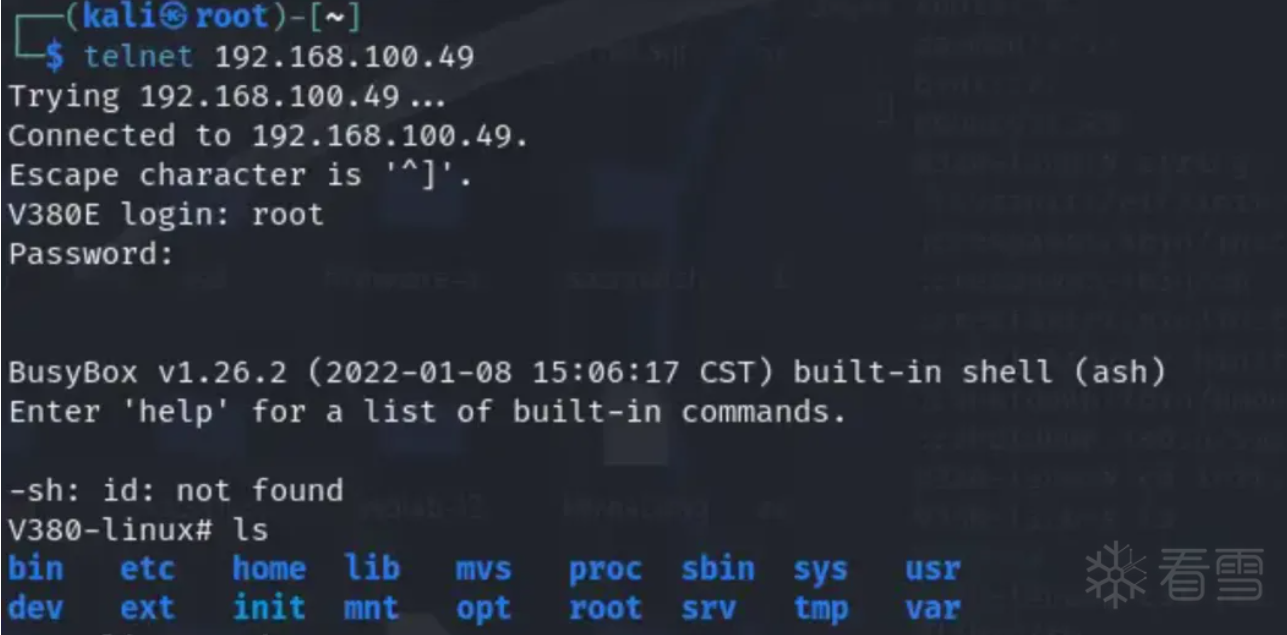

该漏洞存在于摄像头固件(AppFHE1_V1.0.6.0 )、相关内核(KerFHE1_PTZ_WIFI_V3.1.1 )及硬件(HwFHE1_WF6_PTZ_WIFI_20201218 )中。设备默认开启的Telnet服务,未在用户手册提及,也无法通过网页界面或移动应用访问,却成为攻击突破口。攻击者可利用硬编码凭证连接该服务,直接获取root shell权限,如CVE描述所言,“有网络访问权限的攻击者可凭默认凭证认证,进而获得设备root级shell访问权” 。

安全研究人员联系厂商无果,目前无固件补丁与官方公告。更棘手的是,厂商未提供禁用Telnet的途径,无法修改/移除凭证,也无UI功能关闭该服务。

一旦攻击者获得root权限,危害极大:可查看、重定向摄像头实时画面,修改文件系统,从设备发起网络攻击,还能植入持久化恶意软件或后门。且该漏洞反映出低成本、OEM制造物联网设备的通病—— undocumented features(未记载功能 )与不安全默认设置,影响远超单一摄像头型号。在办公室、学校、公共场所等大规模部署场景,攻击者可借此监视、操控,或把摄像头当内部攻击跳板。

虽无厂商修复方案,受影响用户可采取防御措施:

用VLAN隔离IP摄像头与主网络;

通过防火墙规则在网络层屏蔽Telnet(23端口 );

监控异常出站流量;

若需强化安全与厂商支持,考虑更换设备 ,以此降低漏洞带来的安全风险。

资讯来源:securityonline

转载请注明出处和本文链接

赞赏

他的文章

赞赏

雪币:

留言: