Android逆向工程,作为一种深入分析Android应用程序的技术,主要目的就是通过分析应用的代码、资源和行为来理解其功能、结构和潜在的安全问题。它不仅仅是对应用进行破解或修改,更重要的是帮助开发者、研究人员和安全人员发现并解决安全隐患。

本文主要对整个安卓逆向入门的体系进行整理,解决一些安卓逆向时候的痛点问题!每个知识点都会有对应的例题下载,或者前文对应刷题的链接,在刷题中学习,才可以更快的掌握知识!

下面是本文的关键点:

雷电模拟器,作为安卓模拟器的佼佼者,一直以来备受用户青睐。它不仅可以让你在PC上畅快运行安卓应用,还能提供与手机端接近的使用体验,让你在开发、调试乃至游戏娱乐中都能游刃有余。安装雷电模拟器其实并不复杂,但要确保顺利完成,还是有一些细节需要关注。

相关使用:雷电模拟器的使用 - 搜索

下载地址:雷电模拟器官网_安卓模拟器_电脑手游模拟器

ADB(Android Debug Bridge),简直是安卓开发者和逆向工程师的“瑞士军刀”。无论是调试、安装应用,还是进行日志分析,ADB都是不可或缺的工具。你可能会认为ADB只是一个命令行工具,然而它的强大远超你的想象。

相关使用:ADB安装及使用详解(非常详细)从零基础入门到精通,看完这一篇就够了-CSDN博客

下载地址:f6cK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6V1L8q4)9J5k6h3N6G2L8$3N6D9k6g2)9J5k6h3y4G2L8g2)9J5c8X3q4F1k6s2u0G2K9h3c8Q4x3V1k6J5k6i4m8G2M7$3W2@1L8%4u0&6i4K6u0r3M7r3I4S2N6r3k6G2M7X3#2Q4x3X3c8@1L8$3!0D9M7#2)9J5k6r3I4S2N6r3g2K6N6q4)9J5k6s2N6A6L8X3c8G2N6%4y4Q4x3X3g2*7K9i4l9`.

JADX是一款非常流行且功能强大的APK反编译工具,它能够将APK中的DEX文件(即Dalvik Executable文件)反编译成可读的Java源代码。JADX的优势不仅仅在于它的易用性,还在于它的反编译效果非常优秀,能够清晰地显示反编译后的Java代码,帮助开发者和安全人员深入理解应用的内部逻辑。

GAD(Google Android Disassembler)是一个专注于APK底层字节码分析的工具。与JADX不同,GAD更多侧重于字节码级别的反汇编,它能够帮助安全研究人员和开发者深入到应用的最底层,查看其具体的机器码和执行逻辑。GAD特别适用于那些对字节码和汇编语言感兴趣的逆向工程师,它可以帮助我们获得应用中深层次的行为信息。

JEB的魅力在于其高精度的反汇编能力。它不仅能解析传统的DEX文件,还能处理各类复杂的文件格式,包括加固过的APK、经过混淆处理的代码,甚至是一些非标准的Android文件结构。它像一把锐利的刀刃,切开了应用的“外壳”,揭示其最核心的部分。

进入IDA的世界,你将步入一个顶级的反汇编领域。IDA(Interactive Disassembler)是众多逆向工程师手中的“神器”,无论是操作系统、应用程序还是嵌入式系统,它都能提供无与伦比的反汇编支持。

Frida 是一个强大的动态分析工具,广泛应用于反向工程和安全测试中,尤其是在对 Android 应用进行脱壳(解除保护)时,它能够帮助研究人员通过动态注入脚本来分析应用程序的行为。以下是使用 Frida 进行脱壳的环境配置和基本步骤。

环境配置:

首先,确保你已经安装了 Frida 及其相关工具,可以通过以下命令进行安装:

这些工具将帮助你在 Android 环境中启动和操作 Frida Server,以及进行 APK 分析等操作。

Frida 的环境搭建并不复杂,特别是在虚拟设备(如雷电模拟器)和 Android Debug Bridge (ADB) 的支持下。具体的搭建流程可以参考以下链接:

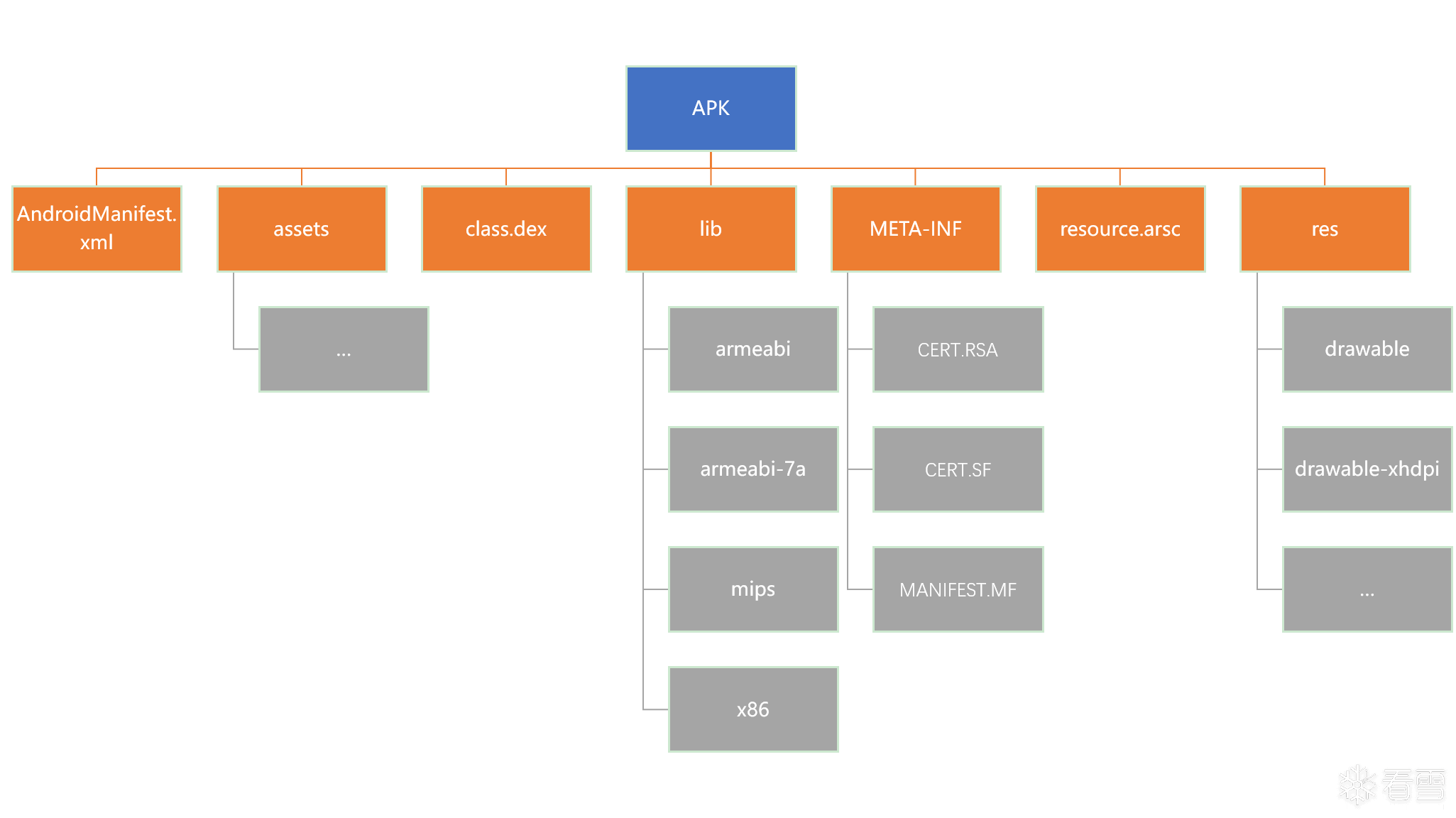

在深入理解Android应用的工作原理和内部结构之前,我们首先需要了解应用打包的核心文件——APK(Android Package)。APK 文件是Android操作系统中的应用程序包,它包含了应用的所有资源、代码和必要的配置文件。可以把APK看作一个容器,其中集成了Android应用的所有组成部分。

为了能够更深入地分析和理解Android应用的结构,我们可以将APK文件拆解为多个关键组件。每个组件在应用运行中都扮演着不同的角色,理解这些组件有助于我们全面掌握应用的运行机制,甚至为后续的逆向分析和漏洞挖掘打下基础。

实际上,APK 文件是以 ZIP 格式进行压缩打包的,因此,我们可以像操作普通的ZIP文件一样,使用解压工具对其进行解压。通过解压后查看APK文件的目录结构,我们能够清晰地了解每个组成部分的作用。以下是一个典型的APK文件的结构示例:

APK 文件通常包括以下几个主要部分:

AndroidManifest.xml 是每个Android应用不可或缺的配置文件,它包含了应用的关键信息。我们可以把它看作是应用的“蓝图”或“说明书”,它向系统声明了应用的基本属性、组件以及权限等。AndroidManifest.xml中包括以下重要部分:

详细解析Manifest中的关键字段

classes.dex 文件包含了应用程序的可执行代码。它是应用的Dalvik字节码文件,也是Android应用在运行时通过 Dalvik虚拟机 或 ART(Android Runtime) 解释执行的核心文件。每个Android应用中,所有的Java源代码都经过编译后形成一个或多个DEX(Dalvik Executable)文件,这些文件包含了应用的业务逻辑和代码实现。

在Android 5.0(Lollipop)之后,Google引入了 ART(Android Runtime) 代替了传统的Dalvik虚拟机,ART的执行方式比Dalvik更高效,支持Ahead-of-Time(AOT)编译和即时编译(JIT)策略。

这部分比较难可以拓展阅读一下,相关文档:

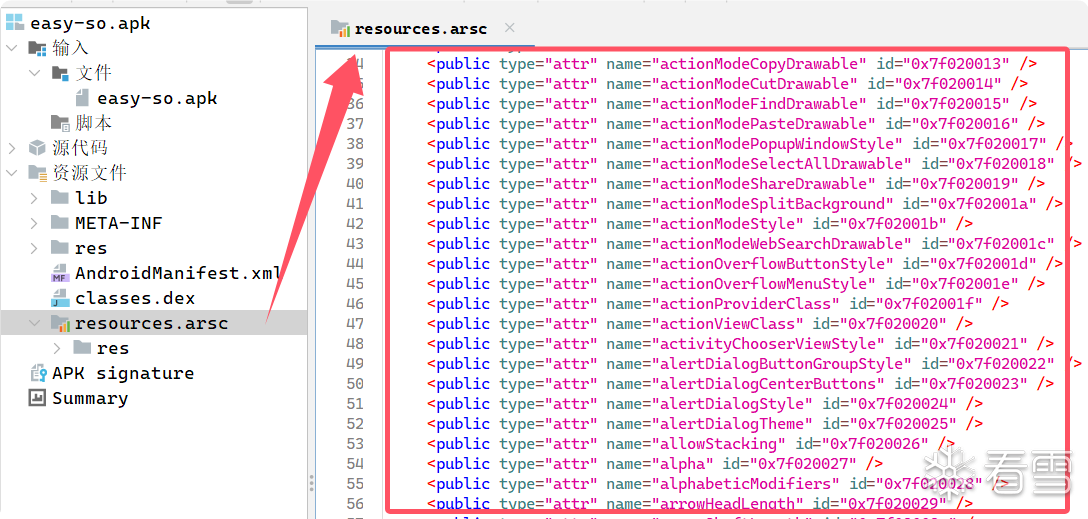

resources.arsc 文件包含了应用程序的所有编译后的资源映射信息。这个文件并不存储实际的资源内容(如图片或字符串),而是存储资源与资源ID的映射关系。例如,它会保存应用中的字符串、颜色、尺寸、样式等信息以及这些资源的ID。通过这个文件,Android系统能够在应用运行时快速访问和加载所需的资源。

使用jadx可以看见:

assets/ 目录包含了应用程序的原始资源文件,这些资源不经过编译,直接以原始形式存储。通常,开发者可以在该目录中存放字体文件、音频文件、HTML文件等,应用在运行时通过API来读取这些资源。例如,游戏可能会将所有的地图文件或纹理图像存放在此目录中。通过AssetManager API,应用可以访问这些文件。

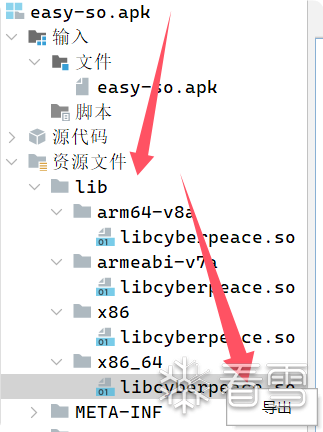

lib/ 目录包含了本地库文件,通常是通过 JNI(Java Native Interface) 与C/C++编写的本地代码。这些库文件可以针对不同的硬件架构(如arm、x86等)进行编译,因此lib/目录下通常会为每个架构创建相应的子目录。这个目录中存放的本地库可以通过Java代码调用JNI接口实现与系统底层的交互。

下面是一个案例进入lib进入到目录中得到以下目录结构,不同架构的手机拥有不同的操汇编代码所以使用四种架构的汇编分别实现一次:

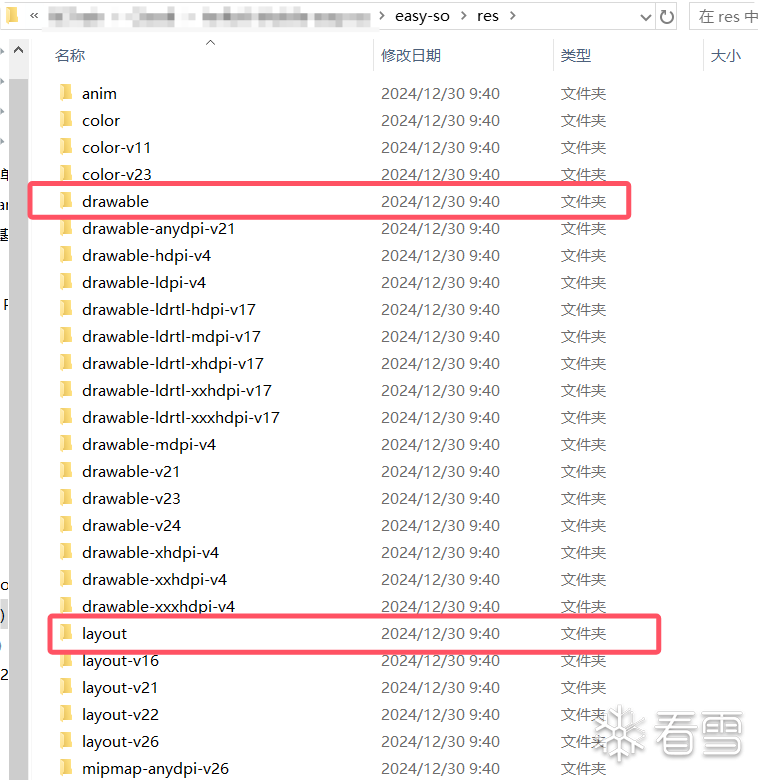

res/ 目录包含了Android应用所需的所有资源文件。与 assets/ 目录不同,res/ 目录中的资源文件是经过编译的,按照不同类型的资源进行组织,例如:

在values/目录下,除了strings.xml、colors.xml等常见资源文件,还会有像dimens.xml(尺寸定义文件)和attrs.xml(自定义属性)等资源文件。

可以在文件夹目录中找到也可以在jadx里面查看:

META-INF/ 目录与Java的JAR文件类似,用于存放APK文件的元数据,如签名文件、校验信息等。此目录主要包括以下文件:

Android 逆向分析是一个深入挖掘应用内部工作原理的过程,通常用于漏洞挖掘、恶意软件分析或应用的安全性研究。在这章中,我们将深入探讨 Android APK 的反编译与结构分析,剖析壳分析与绕过技术,以及如何对资源与布局文件进行分析。我们还会涉猎 Java 层的逆向技巧,以及如何在 Native 层执行逆向工程。每一部分都将逐一分析和讲解,以帮助读者在 Android 逆向分析中取得更好的突破。

在进行 Android 逆向时,首先需要对 APK 文件进行反编译和结构分析。理解 APK 的基本结构至关重要,因为它帮助我们定位关键组件和入口点。一个典型的 APK 文件包含多个元素,如 AndroidManifest.xml、DEX 文件、资源文件和库文件等。

目标: 学习如何反编译 APK 文件并分析其结构,找出应用程序的入口点。

文章: android apk入口分析_5.apk的程序入口界面 - CSDN博客

实战案例:BUU刷题-简单注册器

更详细的WP:BUUCTF之简单注册器(RE) - Eip的浪漫 - 博客园

首先梳理一下基本app的逆向流程:

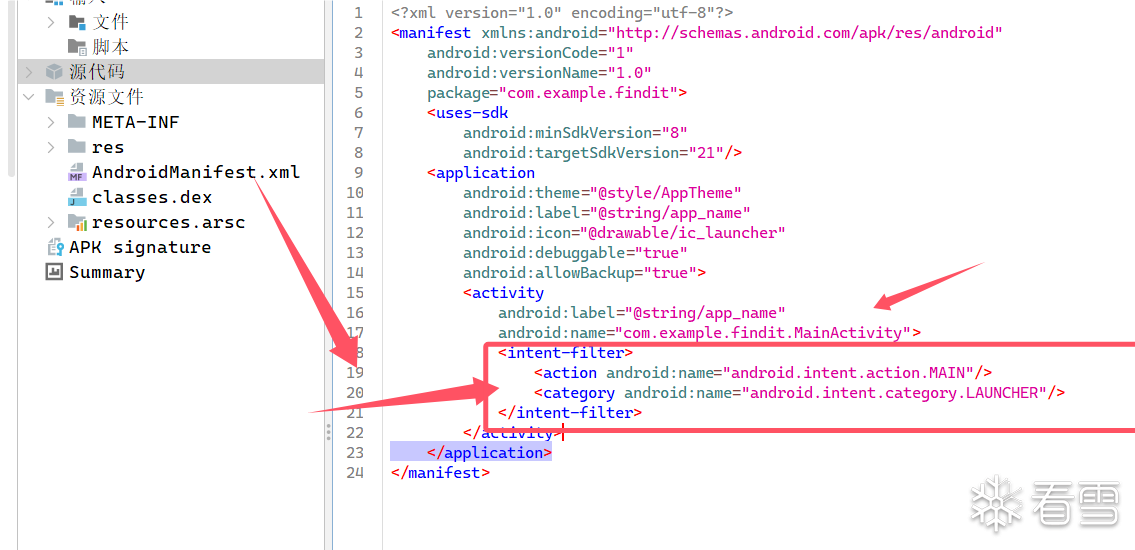

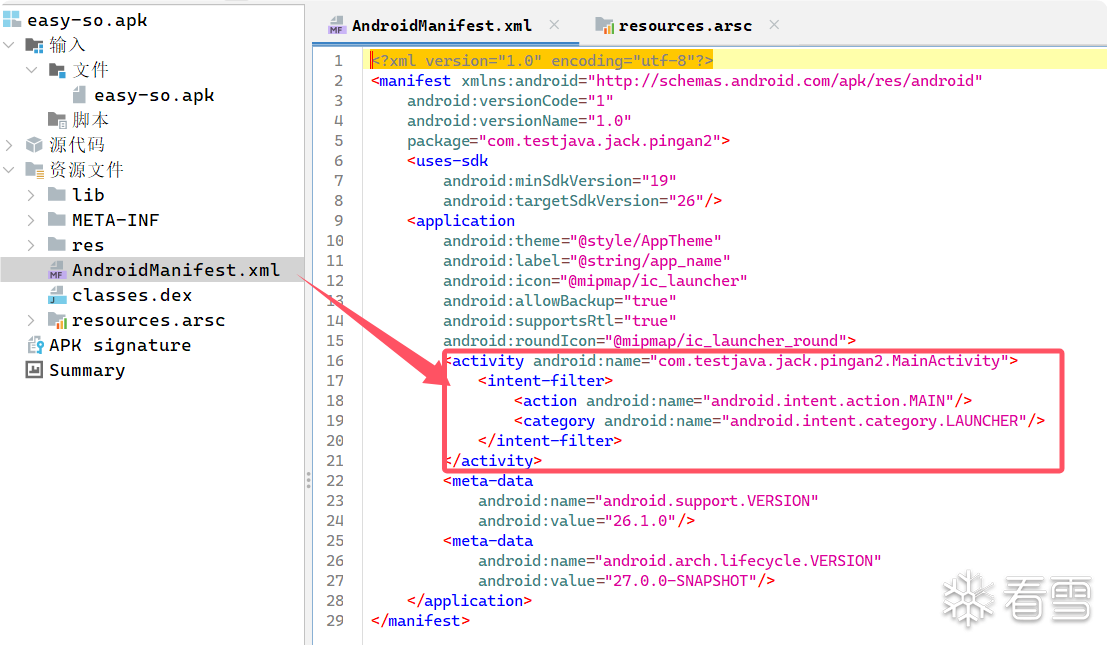

1.将apk拖入JADX后寻找到AndroidManifest.xml文件:

下面给出AndroidManifest.xml文件的详细注释:

在 Android 应用中,AndroidManifest.xml 文件是至关重要的,它定义了应用的所有组件以及组件之间的关系,包括应用的入口点。打开反编译后的 APK 中的 AndroidManifest.xml 文件,查找 <activity> 标签,它们通常定义了应用的各个 Activity(包括启动 Activity)。

入口点通常由以下两个标记表示:

所以最终得出该app的程序入口点代码是在android:name="com.example.flag.MainActivity"处!

2.成功寻找到activity的代码入口处,开始分析activity的生命执行流程:

根据android:name="com.example.flag.MainActivity"字段成功找到Activity的功能实现代码位置,一个Activity的生命周期是:onCreate()->onStart()->onResume()->onPause()->onStop()->onDestroy(),所以可以先锁定omCreate函数,锁定app加载的主要逻辑!

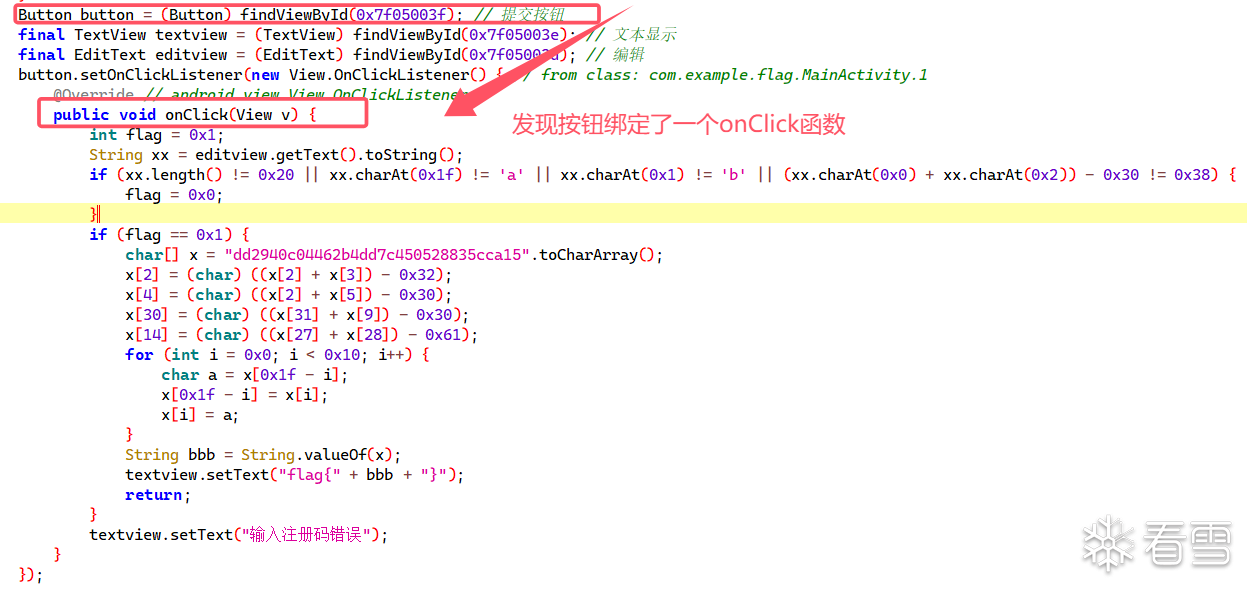

3.开始分析按钮的逻辑代码,成功解析出需要输入的内容:

在主要逻辑中可以发现界面中的一个按钮绑定了一个onclick按钮点击事件:

该函数用于处理用户点击事件,验证输入框中的文本是否符合特定规则,如果符合规则,则对一个预定义的字符串进行一系列字符运算和逆序处理,最终显示一个特定格式的“flag”;否则,显示错误提示“输入注册码错误”。

也就是说我们只需要输入一个正确的字符串就可以成功拿到flag!

将代码提取出来分析:

这里的逻辑代码就很清晰了:

!bGaaaaaaaaaaaaaaaaaaaaaaaaaaaaa

满足条件的字符串:

想要详细的解析可以前往其他WP!

4.理清楚解题脚本后,使用python代码实现flag输出:

解题脚本:

成功得到flag!

每个 Android 应用的启动通常由一个 Activity 或者 Service 作为入口,通常位于 AndroidManifest.xml 中。我们可以通过以下步骤来快速找到入口点:

该 Activity 是应用的入口点。

在 Android 安全分析中,许多应用都使用加固技术来防止反编译和分析。梆梆是一种常见的加固,主要通过修改 APK 的结构,注入防护代码来提高应用的安全性。

目标: 理解如何识别并绕过应用程序加壳保护。

加固与脱壳学习: 安卓逆向-脱壳学习记录 - Is Yang's Blog

实战案例:网鼎杯_2020_青龙组_bang

更详细的WP:

首先梳理一下加壳app的逆向流程:

1.将apk拖入JADX后寻找到AndroidManifest.xml文件:

虽然咋i这个xml文件中寻找到了Activity的MainActivity的方法,但是并无此com.example.how_debug.MainActivity的代码实现,首先判定该app进行了加壳操作!

还可以通过观察APK文件是否在AndroidManifest.xml配置Applicaiton信息来判定,该app实现了一个自定义操作将Application 类进行了自定义修改成了com.SecShell.SecShell.ApplicationWrapper来实现自己的加壳逻辑.

注释:

AndroidManifest.xml 文件中,明显可以看到一个与壳相关的线索:在 <application> 标签中,android:name="com.SecShell.SecShell.ApplicationWrapper" 指定了应用的 Application 类为 com.SecShell.SecShell.ApplicationWrapper。这通常意味着应用使用了加壳技术,App通过自定义的 ApplicationWrapper 类来启动壳程序。

拓展:

梆梆加固原理:

根据APK文件是否在AndroidManifest.xml配置Applicaiton信息,梆梆加固会做不同的处理:

通过上传Applicaiton不同配置的APK文件:

也可以简单来看看"com.SecShell.SecShell.ApplicationWrapper"中的代码逻辑:

2.开始使用FRIDA-DEXDump工具进行简单的脱壳:

脱壳原理讲解:深入 FRIDA-DEXDump 中的矛与盾 (qq.com)

思维导图:frida-dexdump脱壳工具简单使用的思维导图 - 『移动安全区』

原理:

先在模拟器中运行该APP,使用安卓7.1成功安装app:

将frida传入,启动fridaserver服务后frida才可以正常工作:

成功脱壳,寻找到两个dex文件:

3.开始分析脱壳出来后的DEX文件,成功寻找到activity的代码入口处:

脱壳出来的两个dex文件中偏大的就是我们需要分析的dex了:

直接拖入JADX开始分析工作,脱壳后成功找到了逻辑主要代码,之后就可以继续逆向分析了:

4.开始分析按钮的逻辑代码,成功解析出flag的内容:

所以得出flag就是flag{borring_things}.

目标: 掌握如何定位和分析 APK 中的资源文件

加固与脱壳学习: 安卓逆向-脱壳学习记录 - Is Yang's Blog

实战案例:攻防世界-基础Android

更详细的WP:

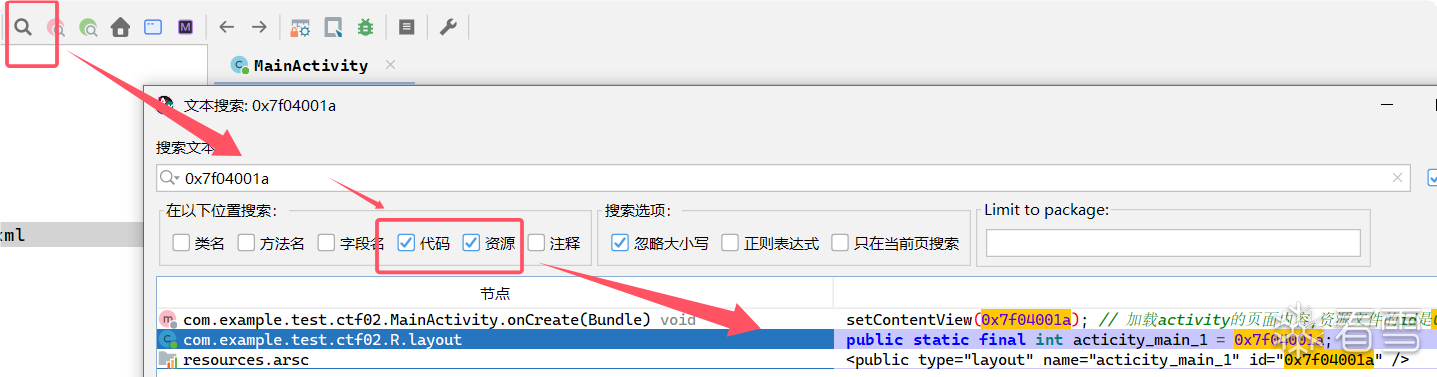

首先按照上文提到的寻找入口点的方法锁定Activity代码实现的位置的onCreate函数:

可以锁定到这个函数:

setContentView() 是 Android 中的一个方法,用于设置当前 Activity 的界面视图(UI)。这个方法通常在 Activity 的 onCreate() 方法中调用,用来加载布局文件,并将其显示在当前界面上。

0x7f04001a 是一个整数值,代表一个资源的 ID。这个资源 ID 对应的是一个 XML 布局文件(通常位于 res/layout/ 目录下),在编译过程中由 Android 构建工具自动生成。

所以我们可以手动寻找到布局文件通过jadx的搜索功能寻找到目标资源的名称:

成功获得资源的id和名称,接下来就是在布局文件中寻找了!

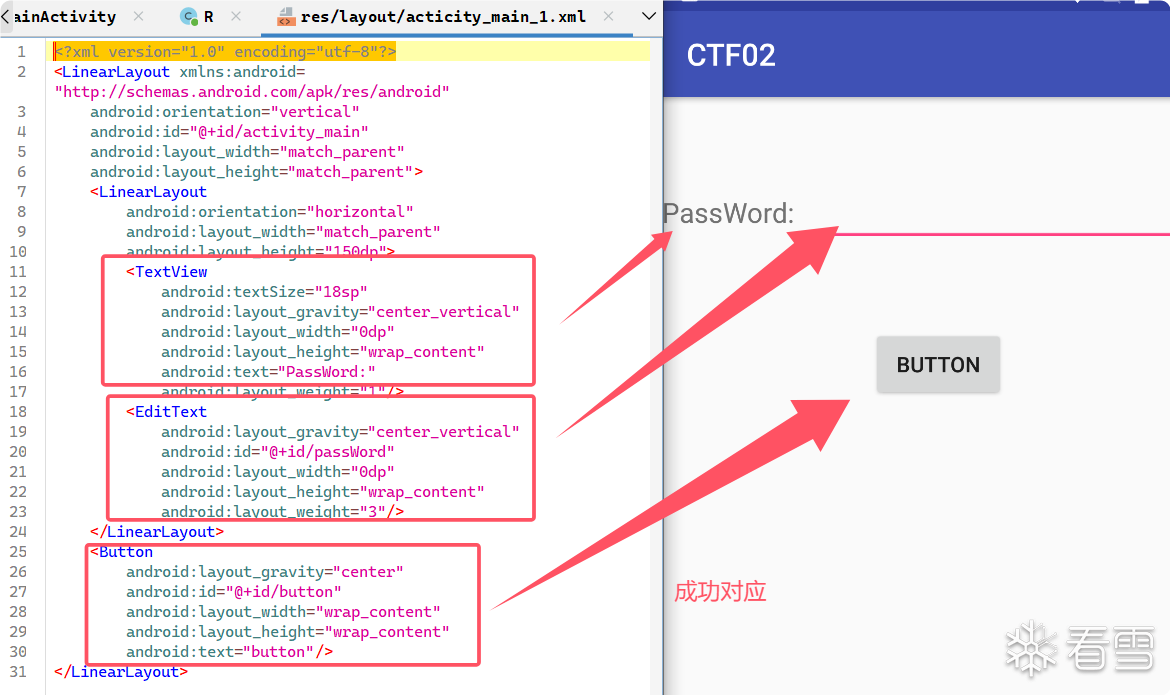

成功在res目录下的layout目录下找到了activity'的页面布局文件:

对比一下xml文件和运行后的app界面:

每个 Activity 在启动时通常会加载一个或多个布局文件。要找到与 Activity 关联的 XML 布局文件,可以按照以下步骤进行:

通过这个 ID(如 R.layout.activity_main),你可以定位到 res/layout 目录下的 XML 布局文件。

在分析 Android 应用时,了解按钮(Button)是如何与函数进行绑定的非常重要。按钮的绑定方式通常有两种:动态绑定和静态绑定。

动态绑定函数是指通过代码在运行时绑定事件处理程序(如点击事件)到 UI 元素(如按钮)上。通常,按钮的动态绑定是通过 setOnClickListener() 方法来实现的,这个方法为按钮设置了点击事件监听器。

目标: 掌握APP是如何动态的为按钮绑定函数的

实战案例:攻防世界-基础Android

更详细的WP:

以攻防世界-基础Android这道题目为例:

首先按照上文提到的寻找入口点的方法锁定Activity代码实现的位置的onCreate函数:

首先,在 onCreate() 方法中,我们可以找到动态绑定的实现代码:

目标: 掌握APP是如何为静态的为按钮绑定函数的

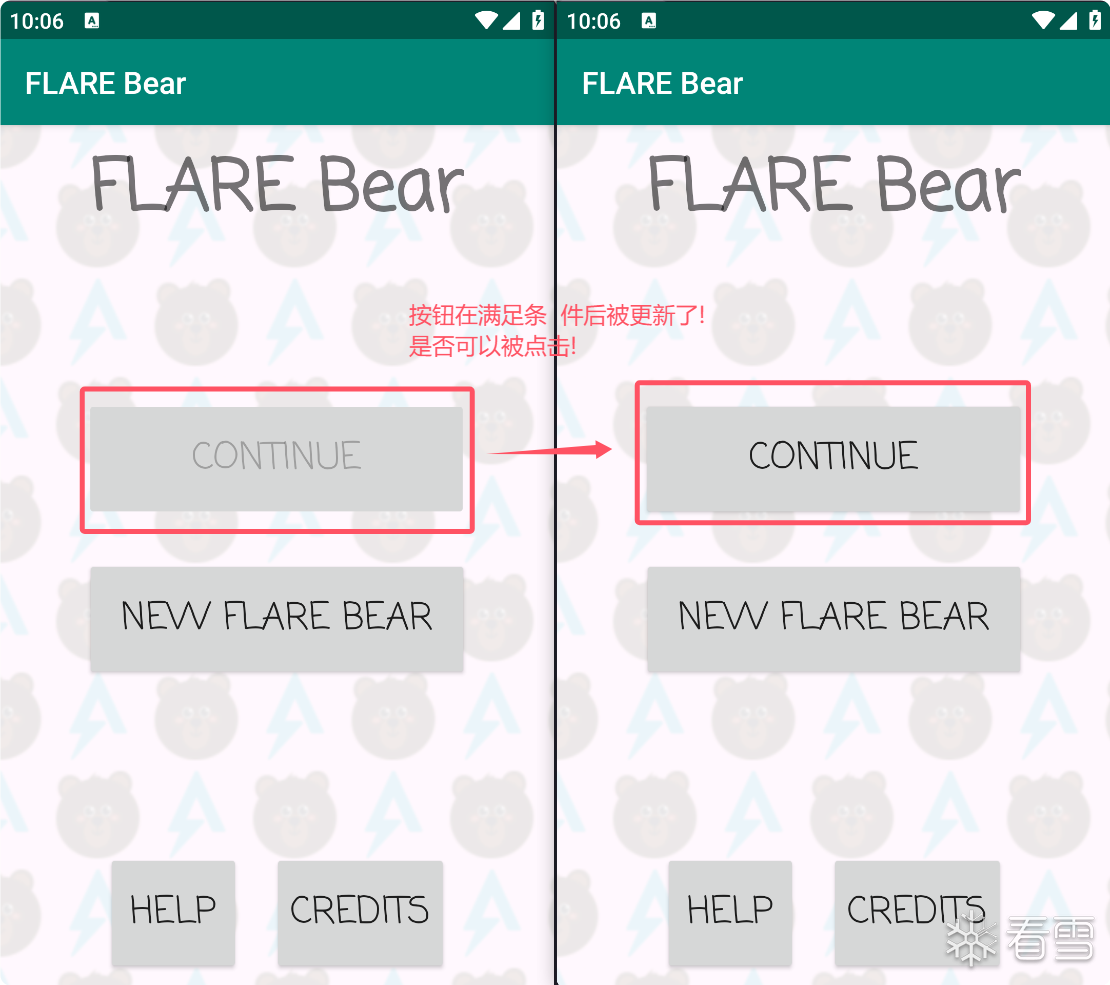

实战案例:BUUCTF在线-FlareOn6_FlareBear

更详细的WP:

静态绑定函数是通过 XML 文件静态地将按钮与事件处理函数关联,在 Android 中通常通过 android:onClick 属性来实现。

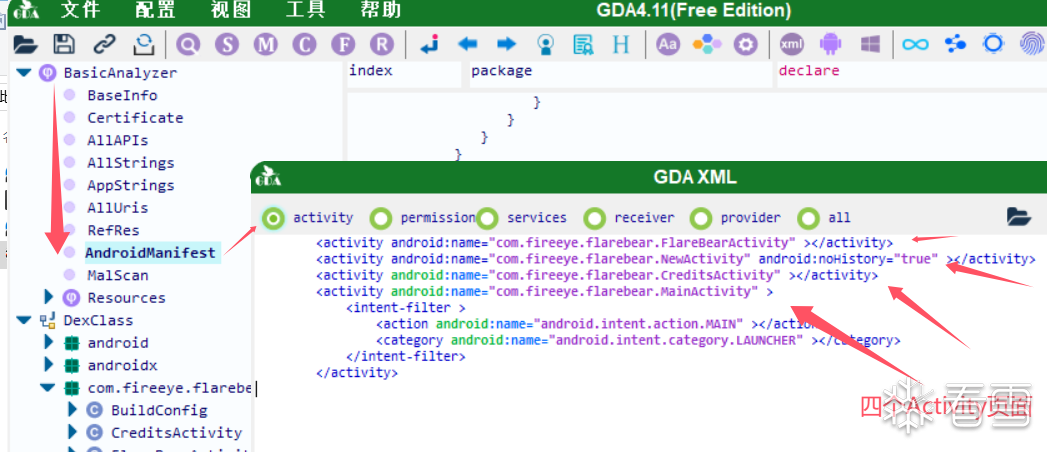

以BUUCTF在线-FlareOn6_FlareBear这道题目为例:

首先按照上文提到的如何寻找一个Activity页面的xml布局文件的位置的方法找到页面的xml文件:

可以在这个xml文件中发现:

根据函数名称可以在代码中寻找到函数的实现:

静态绑定 是通过 XML 文件中的 android:onClick 属性,将按钮与方法绑定,在应用启动时,系统会自动为按钮设置监听事件并调用绑定的函数。

1.按钮动态绑定函数

动态绑定通常通过代码中的 setOnClickListener() 方法进行。以下是一个例子:

在反编译的代码中,找到 setOnClickListener() 的实现,可以追踪到事件响应的函数。

2.按钮静态绑定函数

静态绑定通常通过在 XML 布局文件中直接指定一个函数来完成。例如:

在这个例子中,android:onClick 指定了 Activity 中的 buttonClicked(View view) 函数。反编译后,可以找到该函数并分析其逻辑。

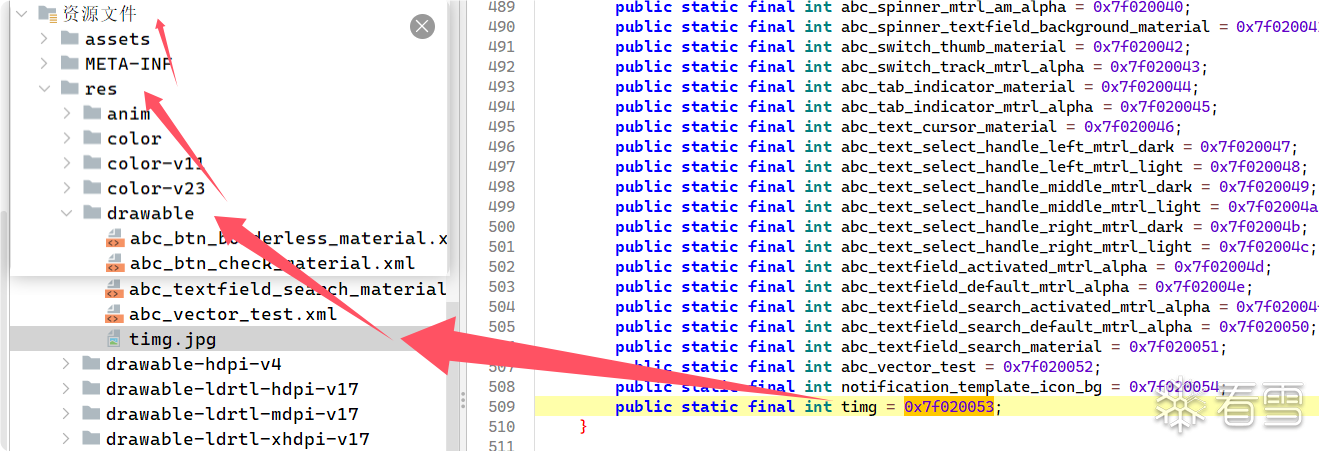

目标: 如何寻找一个资源文件在apk中的位置

实战案例:攻防世界-基础Android

更详细的WP:

以攻防世界-基础Android这道题目为例:

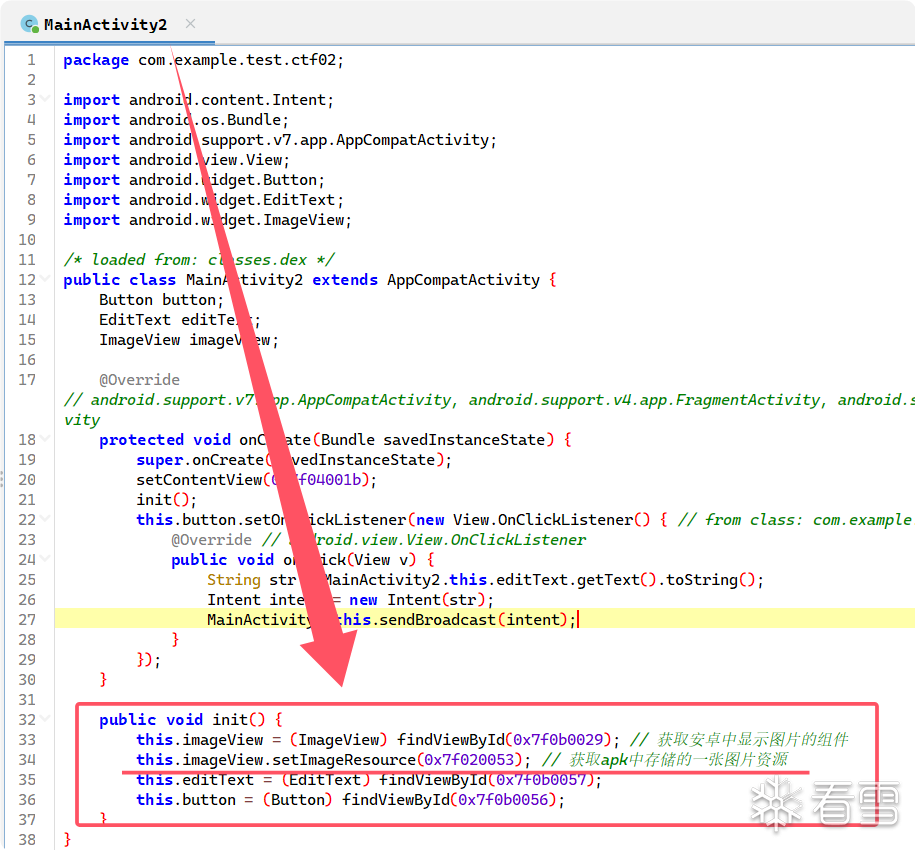

首先定位带本题的程序中的:com.example.test.ctf02.MainActivity2代码里的init函数.

寻找到代码:

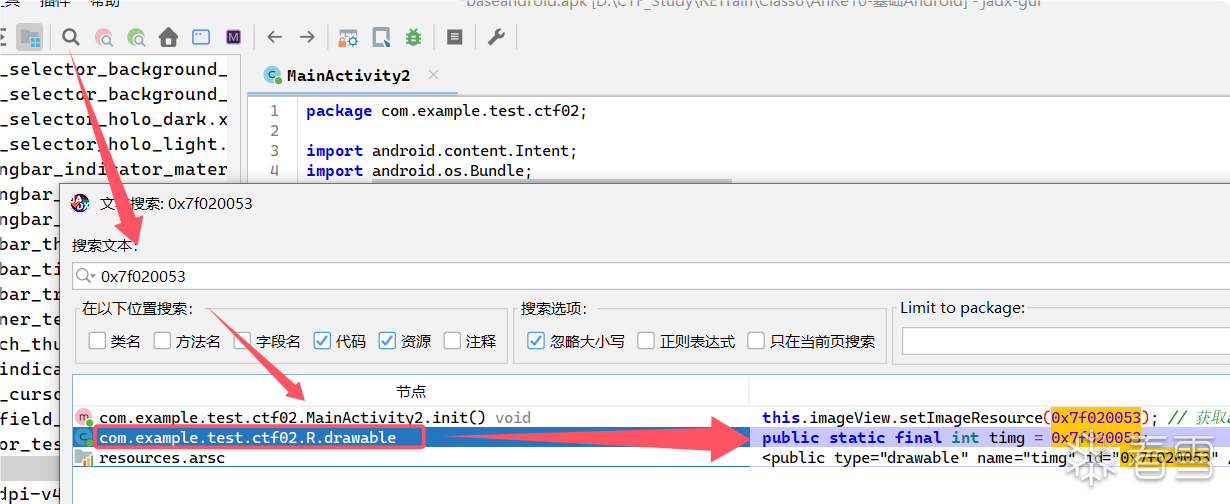

在这段代码中,0x7f020053 是一个资源ID,它对应的是 setImageResource() 方法中的资源项。为了了解这个资源对应的是哪个实际文件,我们需要查找该资源ID在 APK 中的定义位置。

我们使用反编译工具(如 JD-GUI 或 jdax)来查看 APK 中的源代码和资源文件映射关系。我们可以直接搜索资源ID 0x7f020053 在反编译后的代码中的定义位置。

最后得到的

根据搜索结果,我们得知 0x7f020053 对应的是 timg,这是一个在 R.drawable 中定义的资源。接下来,我们可以查看 res/drawable/ 文件夹中的资源文件,它通常是一个图片文件,如 timg.png 或 timg.jpg。

通过反编译 APK 或使用相应的工具(如 jdax, JD-GUI, apktool 等),我们可以从资源ID(如 0x7f020053)入手,查找它在源代码中对应的资源名,并通过资源ID映射到 APK 中实际的资源文件,通常是在 res/drawable/ 目录下的图片文件。

要查找资源文件(如图片、字符串、布局等)在 APK 中的位置,可以按照以下步骤进行:

Java 层的逆向工程通常涉及到分析反编译后的字节码。反编译工具如 JADX、JEB 或者 Procyon 可以将 .dex 文件反编译成可读的 Java 代码。通过这些代码,我们可以深入分析程序的逻辑,包括数据加密、网络通信、权限管理等方面的实现。

目标: 了解如何进行Java层逆向

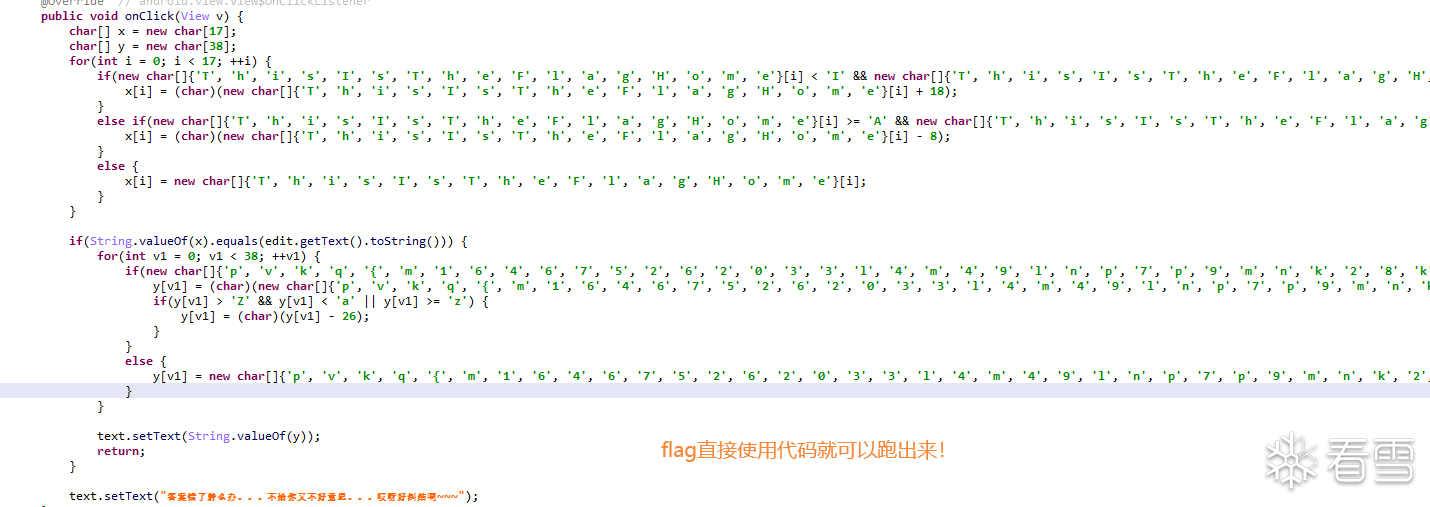

实战案例:BUU-findit

更详细的WP:

1.将apk拖入JADX后寻找到AndroidManifest.xml文件寻找入口点:

2.锁定APP的逻辑著代码之后就可以开始JAVA层逻辑代码逆向了

找到关键代码

分析关键代码:

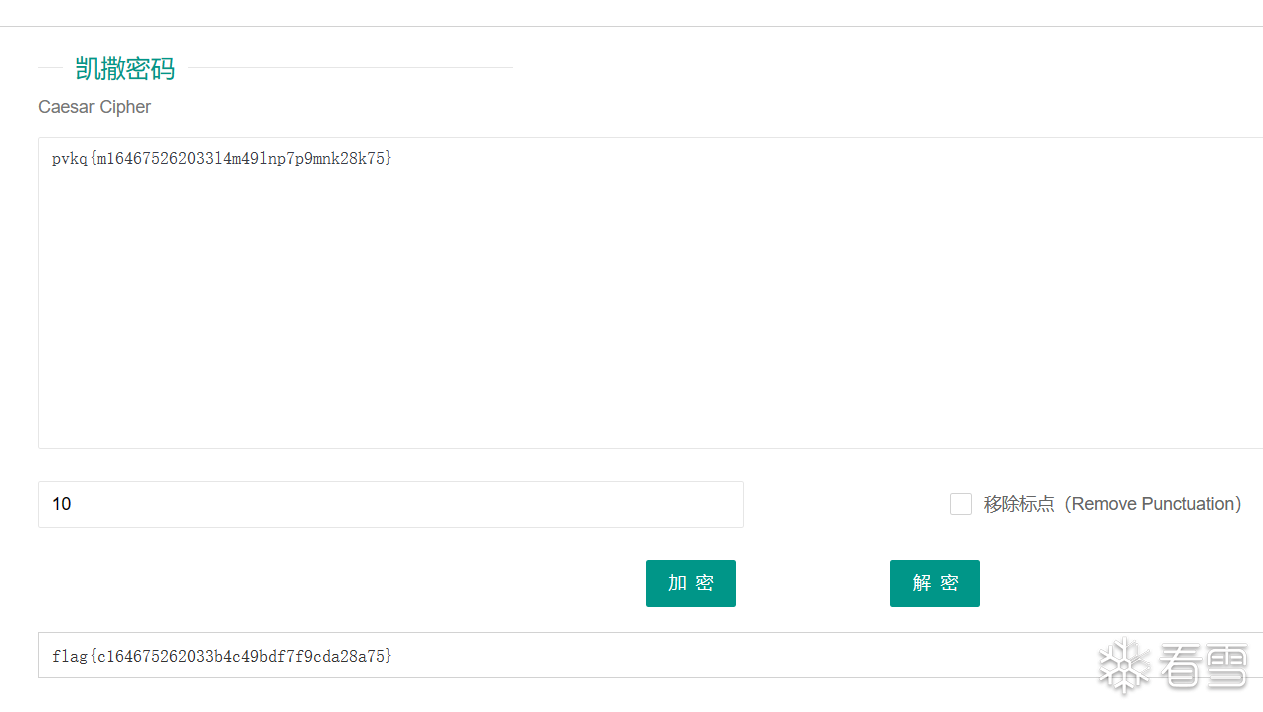

分析后可以发现这其实是一个开始加密的密码:

按照题目要求包上flag{}上交,发现不对,事情果真没有这么简单

仔细观察pvkq,发现f——>p为10,l——>v为10,a——>k为10,g——>q为10,

所有这我们还需要将得到的字符串进行一次凯撒加密

凯撒解密:CTF在线工具-在线凯撒密码加密|在线凯撒密码解密|凯撒密码算法|Caesar Cipher (hiencode.com)

Native 层逆向工程涉及到分析 Android 应用中使用的 C 或 C++ 代码。Native 代码通常通过 JNI(Java Native Interface)与 Java 层交互。要逆向 Native 代码,首先需要反编译 APK 中的 .so 库文件。

目标: 了解如何进行Java层逆向

实战案例:攻防世界-Mobile-easy-so

更详细的WP:

1.将apk拖入JADX后寻找到AndroidManifest.xml文件寻找入口点:

得到代码入口点位置:android:name="com.testjava.jack.pingan2.MainActivity"

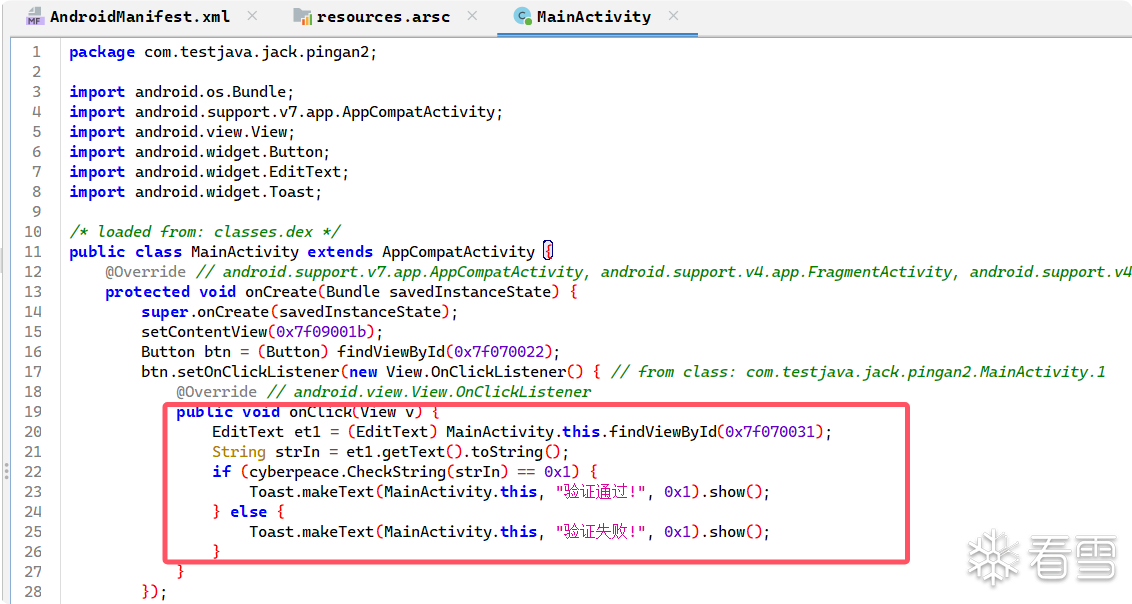

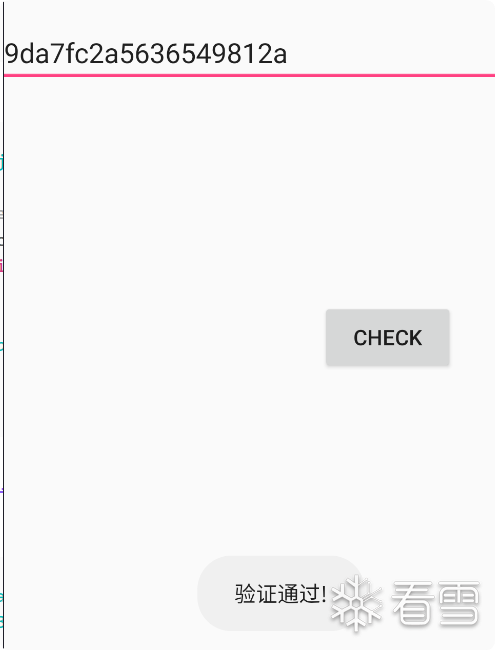

2.锁定java层代码中的代码逻辑部分:

代码逻辑校验部分!核心是CheckString函数就可以进去:

代码部分:

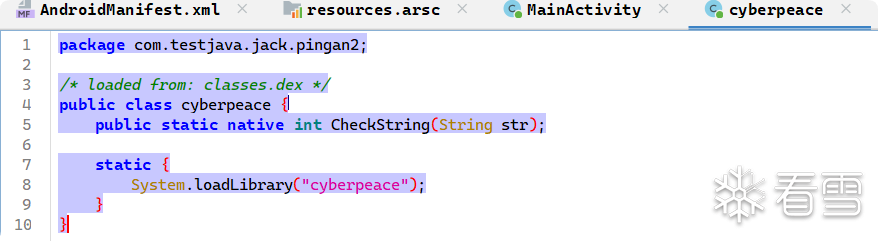

cyberpeace 类提供了与本地库交互的接口。CheckString 方法通过本地代码实现字符串的校验。Java 端声明了方法,而具体的校验逻辑则是在本地代码中实现的。通过 System.loadLibrary 加载本地库,使得 Java 程序能够调用本地实现的逻辑。

可以通过JADX的导出功能将so文件导出,或者直接在压缩包文件夹中搜索:

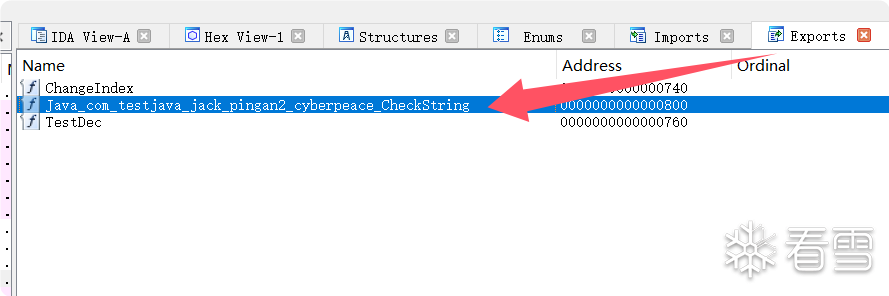

3.跟进Native层的汇编代码实现,在IDA中查看反汇编:

在IDA的Export窗口可以找到Native层的函数定义:

周到后还需要解决函数结构体的定义问题:

IDA导入.h文件:IDA导入jni.h头文件_ida jni.h-CSDN博客

4.锁定so文件中要分析的函数逆运算得出flag:

步骤 1:两两交换

给定字符串 f72c5a36569418a20907b55be5bf95ad,我们需要将它按照两两字符交换的方式进行处理:

原字符串:f72c5a36569418a20907b55be5bf95ad

交换后的字符串:7fc2a5636549812a90705bb55efb59da

这一步骤通过每两个字符进行交换,得到中间结果。

步骤 2:从中间砍断并拼接

接下来,我们将字符串 7fc2a5636549812a90705bb55efb59da 从中间砍断,并将头部拼接到尾部。

字符串长度是 32(即 16 对字符),中间点是 16,所以我们将前半部分(7fc2a5636549812a)和后半部分(90705bb55efb59da)交换位置。

交换后的字符串:90705bb55efb59da7fc2a5636549812a

**步骤 3:格式化为 **flag{XXXX}

最后一步,我们将转换后的字符串按 flag{XXXX} 的格式显示出来。

得到的字符串:90705bb55efb59da7fc2a5636549812a

所以最终需要提交的平台 flag 值就是:flag{90705bb55efb59da7fc2a5636549812a}

最后得出结果:

概述:Android 系统中的四大组件是应用程序的核心组成部分,它们分别是 Activity、Service、Broadcast Receiver 和 Content Provider。每个组件有不同的功能和作用,它们在应用程序中负责不同的任务,这些组件通过 Intent、Binder 等机制进行交互和通信,相互协作,构成了 Android 应用的整体架构。

相关资料:安卓逆向-APK结构到四大组件的分析 - FreeBuf网络安全行业门户

Activity 是 Android 应用中负责用户界面和交互的核心组件。每个应用至少有一个 Activity,它通常作为应用的启动点,用于展示 UI 并处理用户输入。Activity 通过生命周期方法管理与用户的交互,并通过 Intent 在多个 Activity 之间进行跳转。

主要功能:

Activity如何在AndroidManifest.xml文件中声明:

Activity的官方介绍:activity 生命周期 | Android Developers

Activity是一个界面,一个APP是由很多个Activity进行界面调用的,想要使用Activity需要在AndroidManifest中声明,只要调用的就需要声明!(GAD)

下面是使用GAD查看一个APP的AndroidManifest.xml文件:

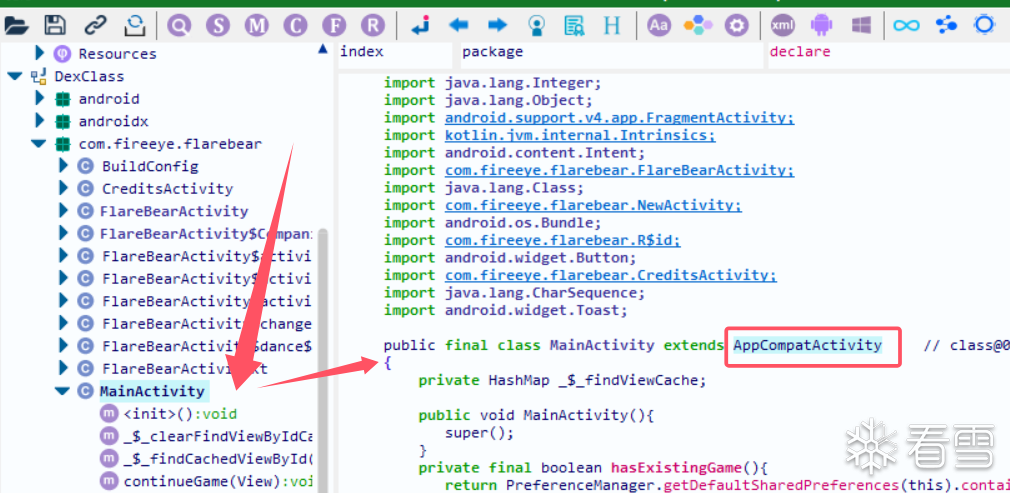

在 Android 中创建一个 Activity 类,通常需要继承 Activity 或其子类。可以选择直接继承 Activity 类来创建你的自定义 Activity,但是 Android 还提供了几个 Activity 的子类,常见的包括:

实际查看一个APP的一个Activity:

AppCompatActivity 是一种常见的 Activity 子类,它提供了更多特性支持,并兼容较低版本的 Android 系统,继承 AppCompatActivity类:

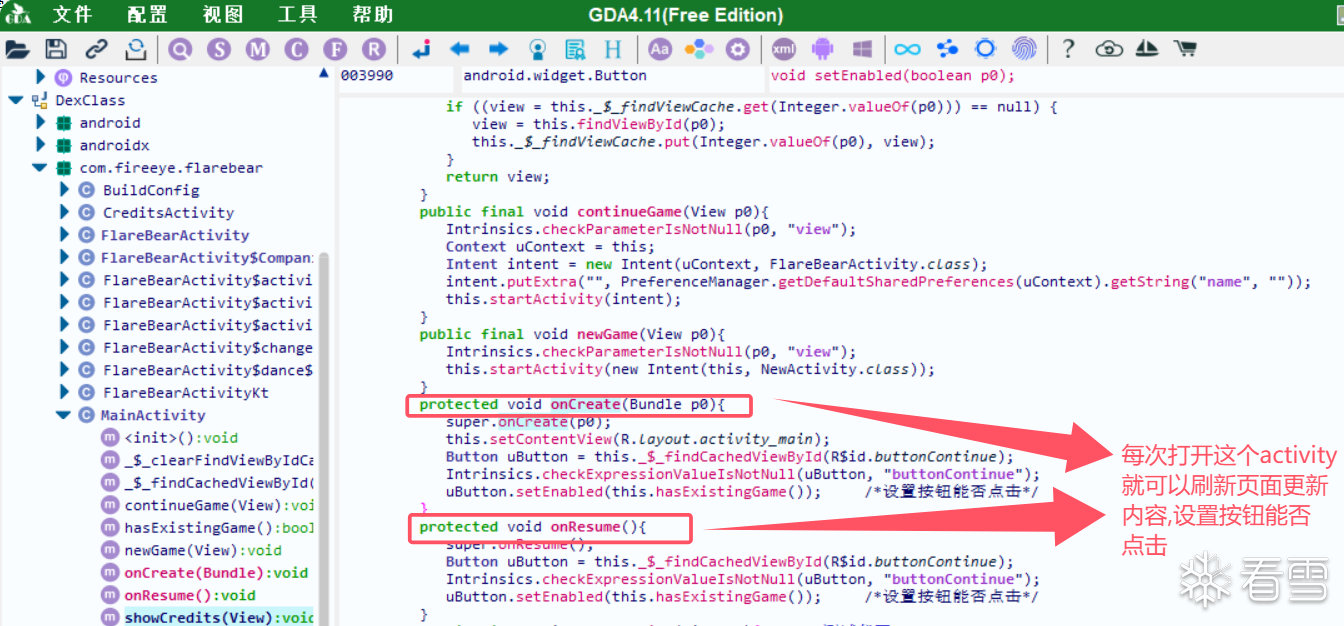

这个例子展示了如何在 Activity 中使用 setEnabled() 来控制 UI 组件的启用状态,使用 setContentView() 来设置布局,并通过 startActivity() 来启动另一个 Activity。这些是构建交互式 Android 应用时非常常见的操作。

了解一些简单的Android API函数:

在 Android 中,Activity 的生命周期是应用开发中非常重要的一部分,它决定了应用在不同状态下如何响应用户操作以及如何管理资源。Android 提供了一系列生命周期方法,这些方法帮助开发者管理 Activity 在不同阶段的行为。下面是对 Activity 生命周期的详细讲解,并结合实际案例进一步阐释。

Activity 的生命周期非常重要,Android 提供了多个生命周期方法来管理 Activity 的状态,例如:

下面是一个实际的应用案例,在不同时间时刻Activity的页面的每个关键点都可以进行设置,比如下面这个案例就将每次进入这个页面的动作做进行判断,是否开放按钮的点击权限!

下面就是在满足条件切换页面后onResume函数被触发,页面内容进行了更新:

Service 是一个在后台运行的应用组件,它不与用户直接交互,但可以在后台执行长时间的任务。比如,下载文件、播放音乐或进行网络请求等。Service 主要用于执行需要长时间运行的操作,或者即使用户切换到其他应用时,服务也能继续运行。

主要功能:

生命周期:

Service 的生命周期也由多个方法来控制,例如:

Service (服务)的官方介绍:服务概览 | Background work | Android Developers

Service如何在AndroidManifest.xml文件中声明:

<service> 标签的作用是定义一个服务,并告诉 Android 系统该服务的位置和一些重要的配置选项。服务是 Android 应用中的一个独立组件,可以在后台运行,独立于界面部分进行长时间的操作。

接下来是一个简单的 Service 类代码示例:

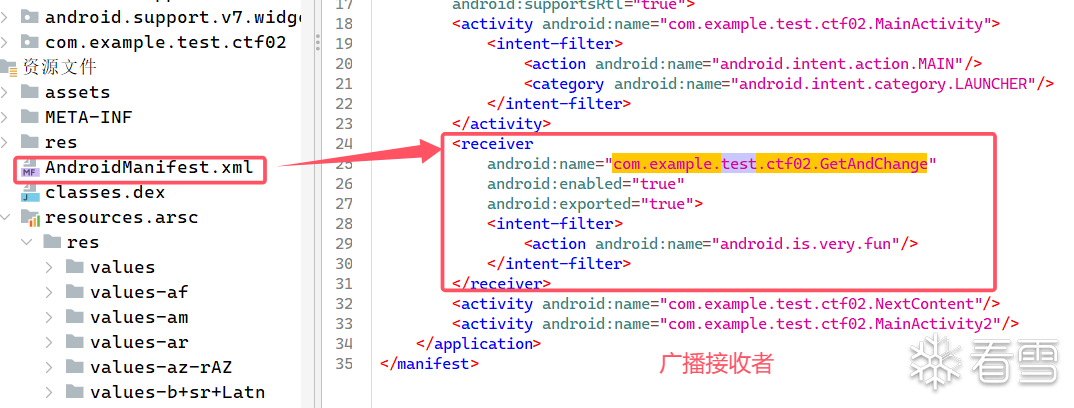

BroadcastReceiver 用于接收和处理广播消息。广播是 Android 系统中用于传递信息的机制,BroadcastReceiver 可以监听特定的广播事件并作出响应。例如,接收系统广播(如设备开机完成、Wi-Fi 状态变化等),或者应用发送的广播。可以用于不同页面间的通信!

主要功能:

生命周期:

官方介绍:广播概览 | Background work | Android Developers

广播的详细使用方式:Android 发送自定义广播_android 发送广播-CSDN博客

Broadcast Receiver如何在AndroidManifest.xml文件中声明:

实战例题来源:攻防世界-Mobile-基础android

打开题目的AndroidManifest.xml文件,可以找到<Receiver>这个标签

了解一些AndroidManifest.xml中一些字段:

逆向实战题目分析:baseandroid.apk

点击后发送广播信号触发AndroidManifest.xml中定义的广播者:

在这到题目中你需要知道如何触发广播接收者中的代码,才以可成功获得flag,sendBroadcast(intent)可以发送处广播,"android.is.very.fun"是可以触发广播响应的信号,所以我们只需要将android.is.very.fun字符串写入编辑框,再点击按钮就可以获得flag了!

ContentProvider 用于跨应用共享数据。它提供了一个统一的接口,使得一个应用可以访问另一个应用的数据。ContentProvider 可以封装数据库操作、文件操作或者其他数据存储方式,并通过 ContentResolver 提供访问权限。

主要功能:

官方链接:Content provider | Android Developers

Content Provider如何在AndroidManifest.xml文件中声明:

常见的 ContentProvider 是 联系人 数据库(ContactsProvider),允许应用查询联系人信息。

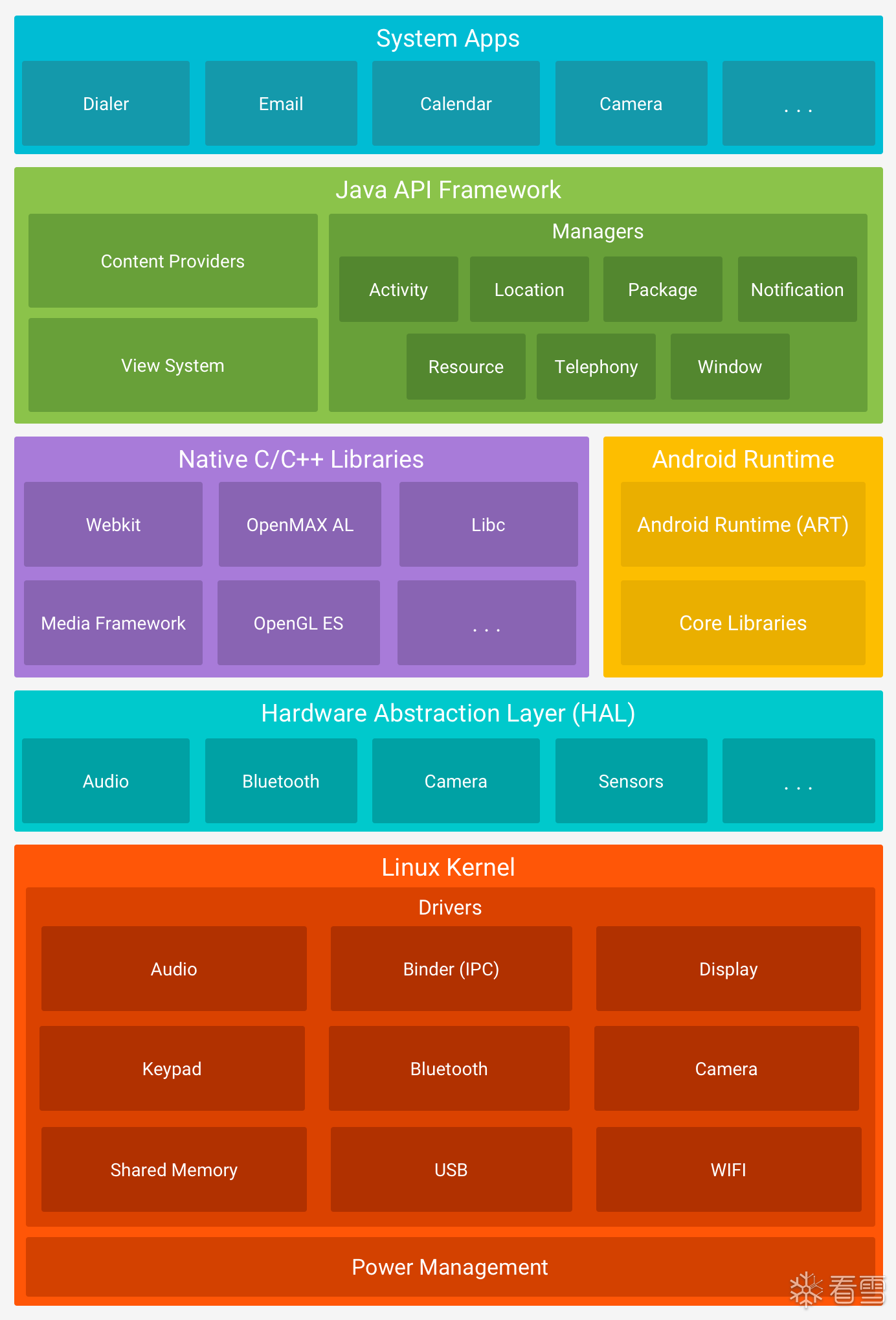

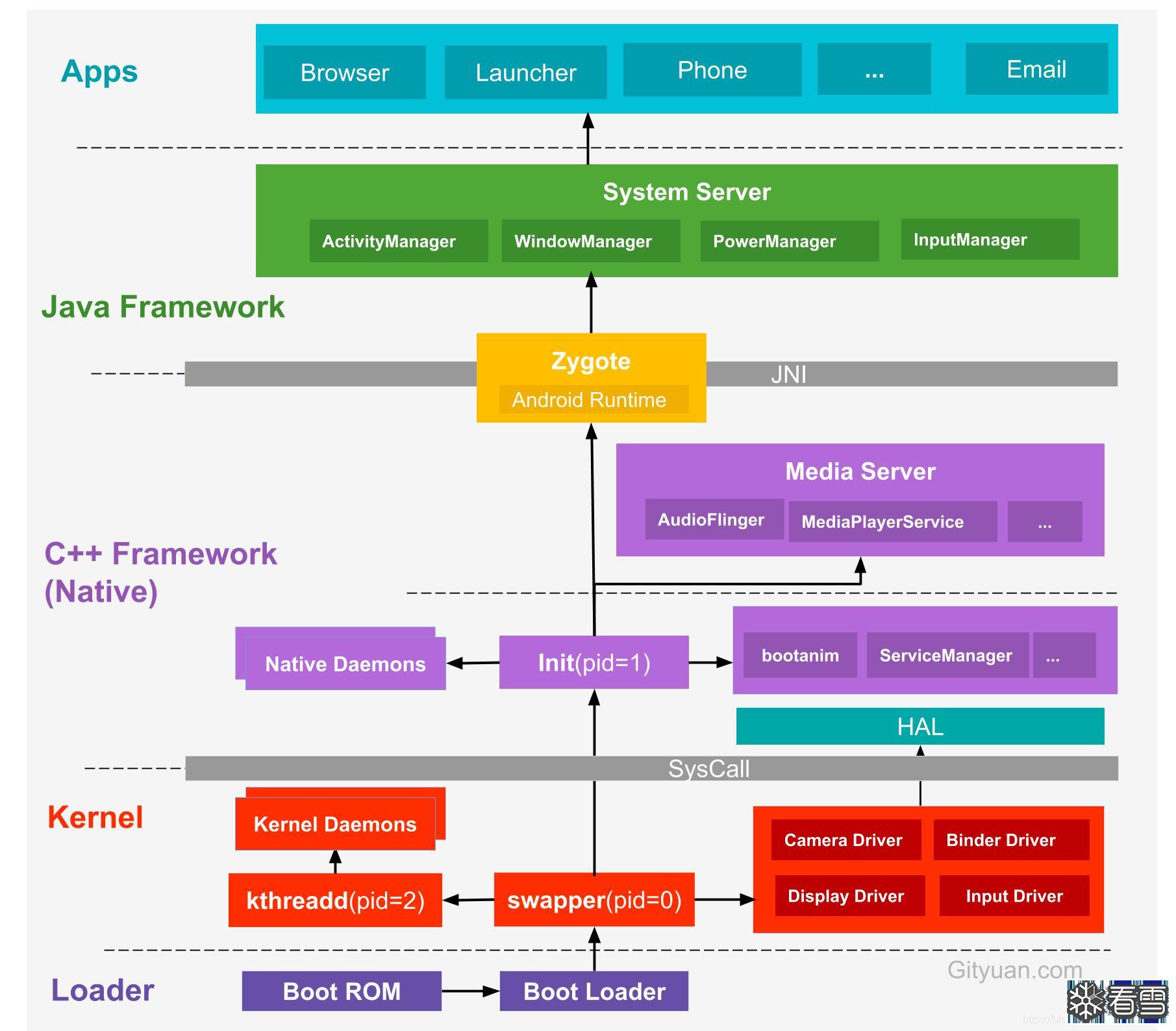

更加详细的文档:Android 系统架构图_软件静态架构图-CSDN博客

安卓操作系统——一个全球数十亿智能设备的心脏,其架构的设计复杂、精巧,承载了从硬件驱动到应用交互的每一层细节。安卓架构并非单一维度的堆叠,而是一张层次分明、各司其职的巨大网络,它将各个模块紧密联系在一起,形成了一个无缝而高效的操作环境。

在这篇文章中,我们将深入探讨安卓操作系统架构的各个层次,揭开它每一层背后的奥秘,理解其如何从硬件到应用,提供了一个高效且灵活的运行环境。

系统应用是安卓操作系统的基础组成部分,直接影响着用户的日常使用体验。它们通常包括了电话拨号器、邮件客户端、日历应用、相机应用等。这些应用不仅实现了基础功能,还常常与系统的其他组件紧密集成,提供出色的互操作性。

Java API框架是安卓系统的核心部分,它通过封装底层硬件功能和系统服务,向开发者提供了丰富的API接口。通过这些接口,开发者能够方便地调用系统服务,进行应用开发。

在安卓的架构中,C/C++库处于非常关键的位置,负责提供底层的性能支持。它们直接与硬件打交道,执行资源密集型的操作,如音频、视频处理、图形渲染等。

安卓运行时是安卓的“心脏”,它包括了Android Runtime本身和核心库。ART替代了之前的Dalvik虚拟机,提供更高效的执行环境,尤其在应用启动速度和内存管理方面有显著提升。

硬件抽象层是安卓系统与硬件之间的“缓冲带”。它通过提供标准化的接口,使得安卓系统能够独立于硬件平台开发。无论设备使用何种硬件,HAL都能保证系统服务与硬件之间的兼容性。

Linux内核是安卓操作系统的基础,它负责直接管理硬件资源,包括CPU、内存、输入设备、显示等。内核的设计保证了安卓系统的高效性和稳定性。

详细介绍:Android 系统架构图_软件静态架构图-CSDN博客

Android 系统的启动过程是一个精细的多层级结构,充满了环环相扣的内在联系。从硬件启动到用户应用的加载,每一步都依赖于上一层的稳定运行。Google 提供的经典五层架构图虽简洁明了,但若从进程角度深入探讨,每个阶段的工作机制和交互会更加复杂。

图解:Android 系统启动过程由上图从下往上的一个过程是由 Boot Loader 引导开机,然后依次进入 -> Kernel -> Native -> Framework -> App,接来下简要说说每个过程:

关于 Loader 层:

逆向工程,这一领域总是充满了挑战与魅力。尤其是在Android应用的世界里,它不仅是解开代码背后深藏的秘密的一扇大门,更是进入黑客、开发者以及安全专家思维深处的钥匙。理解Android逆向工程,意味着要能够透视到一个看似封闭的应用世界,并揭示出它那层层叠叠的复杂结构和潜在的弱点。

Android逆向工程的核心在于解构与重建。面对每个APK文件,逆向工程师需要通过静态与动态分析的手段,剖析其中的代码、资源和加固机制,理解它是如何运行、如何保护自身不被篡改,甚至如何加密与存储敏感信息。从反编译到脱壳,从调试到利用,逆向工程不仅仅是破解一段代码,它更是与时间赛跑,与不断进化的加固技术博弈。

在应用领域,Android逆向工程的意义愈加显著。它不仅仅存在于学术或技术探讨之中,它在实际的安全攻防中,尤其是在恶意软件分析、漏洞挖掘、隐私保护以及数字取证等多个层面扮演着至关重要的角色。安全专家利用逆向分析发现并修复应用中的漏洞,黑客则通过逆向技术发现攻击路径与漏洞,开发者则以此保护自己的代码不受侵害。而这一切的核心,便是对Android应用内部结构的全面理解和破解。

Android逆向工程的核心在于解构与重建。面对每个APK文件,逆向工程师需要通过静态与动态分析的手段,剖析其中的代码、资源和加固机制,理解它是如何运行、如何保护自身不被篡改,甚至如何加密与存储敏感信息。从反编译到脱壳,从调试到利用,逆向工程不仅仅是破解一段代码,它更是与时间赛跑,与不断进化的加固技术博弈。

在应用领域,Android逆向工程的意义愈加显著。它不仅仅存在于学术或技术探讨之中,它在实际的安全攻防中,尤其是在恶意软件分析、漏洞挖掘、隐私保护以及数字取证等多个层面扮演着至关重要的角色。安全专家利用逆向分析发现并修复应用中的漏洞,黑客则通过逆向技术发现攻击路径与漏洞,开发者则以此保护自己的代码不受侵害。而这一切的核心,便是对Android应用内部结构的全面理解和破解。

对初学者来说,逆向工程的核心并不是要具备破解应用的黑客技术,而是要理解逆向的本质——一种从表面看似复杂的系统中提取底层逻辑和功能的能力。逆向工程与传统编程截然不同,它不是从零开始编写代码,而是从现有的程序出发,逐步揭示其工作机制。在这过程中,我们不仅要理解如何读取代码,还要懂得如何模拟程序的运行,观察程序与系统的交互,甚至在调试过程中通过各种工具“剪切”出应用的运行

换句话说,逆向工程的学习和实践,就是从“已知的对象”中重建出“未知的过程”。你可能会从一个加密字符串出发,逐步推敲出整个加密算法的工作原理,最终破解该加密。你可能会在看似无关的代码段中,发现一个异常的系统调用,进而推测出程序的异常行为。这样的过程需要极强的逻辑思维能力和对技术细节的深刻洞察力,同时还要拥有对各种调试工具和反编译工具的熟练运用。

“逆向”并非一蹴而就,它是一个从简单到复杂的渐进过程,任何一个细节的掌握都可能为解开更复杂的问题铺平道路。在这一过程中,你不仅要学会如何使用工具,更要训练出一双“透视”的眼睛,去看到那些隐藏在代码中的秘密。

因此,逆向工程不仅是技术的挑战,更是心智的锤炼。它不仅要求我们有一定的编程基础,熟悉应用的工作原理,还要求我们具备对复杂事物的拆解与重组能力。而这一切的背后,正是对“破译”和“重建”这两种能力的培养和锻炼。

pip install frida

pip install frida-tools

pip install frida-dexdump

pip install frida

pip install frida-tools

pip install frida-dexdump

├─arm64-v8a

│ libcyberpeace.so

│

├─armeabi-v7a

│ libcyberpeace.so

│

├─x86

│ libcyberpeace.so

│

└─x86_64

libcyberpeace.so

├─arm64-v8a

│ libcyberpeace.so

│

├─armeabi-v7a

│ libcyberpeace.so

│

├─x86

│ libcyberpeace.so

│

└─x86_64

libcyberpeace.so

<?xml version="1.0" encoding="utf-8"?>

<manifest xmlns:android="e29K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4y4U0K9r3g2E0j5i4y4Q4x3X3g2S2L8X3c8J5L8$3W2V1i4K6u0W2j5$3!0E0i4K6u0r3j5i4m8C8i4K6u0r3M7X3g2K6i4K6u0r3j5h3&6V1M7X3!0A6k6l9`.`."

android:versionCode="1"

android:versionName="1.0"

package="com.example.flag">

<uses-sdk

android:minSdkVersion="8"

android:targetSdkVersion="19"/>

<application

android:theme="@style/AppTheme"

android:label="@string/app_name"

android:icon="@drawable/ic_launcher"

android:debuggable="true"

android:allowBackup="true">

<activity

android:label="@string/app_name"

android:name="com.example.flag.MainActivity">

<intent-filter>

<action android:name="android.intent.action.MAIN"/>

<category android:name="android.intent.category.LAUNCHER"/>

</intent-filter>

</activity>

</application>

</manifest>

<?xml version="1.0" encoding="utf-8"?>

<manifest xmlns:android="55fK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4y4U0K9r3g2E0j5i4y4Q4x3X3g2S2L8X3c8J5L8$3W2V1i4K6u0W2j5$3!0E0i4K6u0r3j5i4m8C8i4K6u0r3M7X3g2K6i4K6u0r3j5h3&6V1M7X3!0A6k6l9`.`."

android:versionCode="1"

android:versionName="1.0"

package="com.example.flag">

<uses-sdk

android:minSdkVersion="8"

android:targetSdkVersion="19"/>

<application

android:theme="@style/AppTheme"

android:label="@string/app_name"

android:icon="@drawable/ic_launcher"

android:debuggable="true"

android:allowBackup="true">

<activity

android:label="@string/app_name"

android:name="com.example.flag.MainActivity">

<intent-filter>

<action android:name="android.intent.action.MAIN"/>

<category android:name="android.intent.category.LAUNCHER"/>

</intent-filter>

</activity>

</application>

</manifest>

button.setOnClickListener(new View.OnClickListener() {

@Override

public void onClick(View v) {

int flag = 1;

String xx = editview.getText().toString();

if (xx.length() != 32 || xx.charAt(31) != 'a' || xx.charAt(1) != 'b' || (xx.charAt(0) + xx.charAt(2)) - 48 != 56) {

flag = 0;

}

if (flag == 1) {

char[] x = "dd2940c04462b4dd7c450528835cca15".toCharArray();

x[2] = (char) ((x[2] + x[3]) - 50);

x[4] = (char) ((x[2] + x[5]) - 48);

x[30] = (char) ((x[31] + x[9]) - 48);

x[14] = (char) ((x[27] + x[28]) - 97);

for (int i = 0; i < 16; i++) {

char a = x[31 - i];

x[31 - i] = x[i];

x[i] = a;

}

String bbb = String.valueOf(x);

textview.setText("flag{" + bbb + "}");

return;

}

textview.setText("输入注册码错误");

}

});

}

button.setOnClickListener(new View.OnClickListener() {

@Override

public void onClick(View v) {

int flag = 1;

String xx = editview.getText().toString();

if (xx.length() != 32 || xx.charAt(31) != 'a' || xx.charAt(1) != 'b' || (xx.charAt(0) + xx.charAt(2)) - 48 != 56) {

flag = 0;

}

if (flag == 1) {

char[] x = "dd2940c04462b4dd7c450528835cca15".toCharArray();

x[2] = (char) ((x[2] + x[3]) - 50);

x[4] = (char) ((x[2] + x[5]) - 48);

x[30] = (char) ((x[31] + x[9]) - 48);

x[14] = (char) ((x[27] + x[28]) - 97);

for (int i = 0; i < 16; i++) {

char a = x[31 - i];

x[31 - i] = x[i];

x[i] = a;

}

String bbb = String.valueOf(x);

textview.setText("flag{" + bbb + "}");

return;

}

textview.setText("输入注册码错误");

}

});

}

int flag = 1;

String xx = editview.getText().toString();

if (xx.length() != 32 || xx.charAt(31) != 'a' || xx.charAt(1) != 'b' || (xx.charAt(0) + xx.charAt(2)) - 48 != 56) {

flag = 0;

}

int flag = 1;

String xx = editview.getText().toString();

if (xx.length() != 32 || xx.charAt(31) != 'a' || xx.charAt(1) != 'b' || (xx.charAt(0) + xx.charAt(2)) - 48 != 56) {

flag = 0;

}

(xx.charAt(0) + xx.charAt(2)) == 104

! G

(xx.charAt(0) + xx.charAt(2)) == 104

! G

!bGaaaaaaaaaaaaaaaaaaaaaaaaaaaaa

!bGaaaaaaaaaaaaaaaaaaaaaaaaaaaaa

string = "dd2940c04462b4dd7c450528835cca15"

arr_c = list(string)

print(arr_c)

arr_c[2] = chr(ord(arr_c[2]) + ord(arr_c[3]) - 50)

arr_c[4] = chr(ord(arr_c[2]) + ord(arr_c[5]) - 0x30)

arr_c[30] = chr(ord(arr_c[0x1F]) + ord(arr_c[9]) - 0x30)

arr_c[14] = chr(ord(arr_c[27]) + ord(arr_c[28]) - 97)

for i in range(16):

a = arr_c[0x1F - i];

arr_c[0x1F - i] = arr_c[i];

arr_c[i] = a;

for i in arr_c:

print (i,end="")

string = "dd2940c04462b4dd7c450528835cca15"

arr_c = list(string)

print(arr_c)

arr_c[2] = chr(ord(arr_c[2]) + ord(arr_c[3]) - 50)

arr_c[4] = chr(ord(arr_c[2]) + ord(arr_c[5]) - 0x30)

arr_c[30] = chr(ord(arr_c[0x1F]) + ord(arr_c[9]) - 0x30)

arr_c[14] = chr(ord(arr_c[27]) + ord(arr_c[28]) - 97)

for i in range(16):

a = arr_c[0x1F - i];

arr_c[0x1F - i] = arr_c[i];

arr_c[i] = a;

for i in arr_c:

print (i,end="")

<?xml version="1.0" encoding="utf-8"?>

<manifest xmlns:android="fa1K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4y4U0K9r3g2E0j5i4y4Q4x3X3g2S2L8X3c8J5L8$3W2V1i4K6u0W2j5$3!0E0i4K6u0r3j5i4m8C8i4K6u0r3M7X3g2K6i4K6u0r3j5h3&6V1M7X3!0A6k6l9`.`."

android:versionCode="1"

android:versionName="1.0"

package="com.example.flag">

...

<application

...

<activity

android:label="@string/app_name"

android:name="com.example.flag.MainActivity">

<intent-filter>

<action android:name="android.intent.action.MAIN"/>

<category android:name="android.intent.category.LAUNCHER"/>

</intent-filter>

</activity>

</application>

</manifest>

<?xml version="1.0" encoding="utf-8"?>

<manifest xmlns:android="703K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4y4U0K9r3g2E0j5i4y4Q4x3X3g2S2L8X3c8J5L8$3W2V1i4K6u0W2j5$3!0E0i4K6u0r3j5i4m8C8i4K6u0r3M7X3g2K6i4K6u0r3j5h3&6V1M7X3!0A6k6l9`.`."

android:versionCode="1"

android:versionName="1.0"

package="com.example.flag">

...

<application

...

<activity

android:label="@string/app_name"

android:name="com.example.flag.MainActivity">

<intent-filter>

<action android:name="android.intent.action.MAIN"/>

<category android:name="android.intent.category.LAUNCHER"/>

</intent-filter>

</activity>

</application>

</manifest>

static {

d.a();

System.loadLibrary("SecShell");

if (Helper.PPATH != null) {

System.load(Helper.PPATH);

}

if (Helper.J2CNAME.equals("SECNEOJ2C")) {

return;

}

System.loadLibrary(Helper.J2CNAME);

}

static {

d.a();

System.loadLibrary("SecShell");

if (Helper.PPATH != null) {

System.load(Helper.PPATH);

}

if (Helper.J2CNAME.equals("SECNEOJ2C")) {

return;

}

System.loadLibrary(Helper.J2CNAME);

}

# 将`frida-server`文件推送到设备的`/data/local/tmp`目录

PS C:\Users\Administrator> adb push D:\CTF_Study\Reverse\AndroidWorkSpace\Frida_libc\frida-server-16.1.11-android-x86_64 /data/local/tmp

# 进入Android设备的shell环境

PS C:\Users\Administrator> adb shell

# 切换到`/data/local/tmp`目录

aosp:/ # cd /data/local/tmp

# 查看目录下的文件,确认`frida-server`是否存在

aosp:/data/local/tmp # ls

# 赋予`frida-server`文件可执行权限

aosp:/data/local/tmp # chmod 777 ./frida-server-16.1.11-android-x86_64

# 启动Frida Server

aosp:/data/local/tmp # ./frida-server-16.1.11-android-x86_64

# 将`frida-server`文件推送到设备的`/data/local/tmp`目录

PS C:\Users\Administrator> adb push D:\CTF_Study\Reverse\AndroidWorkSpace\Frida_libc\frida-server-16.1.11-android-x86_64 /data/local/tmp

# 进入Android设备的shell环境

PS C:\Users\Administrator> adb shell

# 切换到`/data/local/tmp`目录

aosp:/ # cd /data/local/tmp

# 查看目录下的文件,确认`frida-server`是否存在

aosp:/data/local/tmp # ls

# 赋予`frida-server`文件可执行权限

aosp:/data/local/tmp # chmod 777 ./frida-server-16.1.11-android-x86_64

# 启动Frida Server

aosp:/data/local/tmp # ./frida-server-16.1.11-android-x86_64

# 使用frida-dexdump(frida-dexdump -U -f 包名 -o 保存地址)

# frida-dexdump -U -p port -o 保存地址 //通过端口

# frida-dexdump -U -n n1book1 -o 保存地址 //通过名字

PS D:\CTF_Study\Reverse\AndroidWorkSpace> frida-dexdump -U -n how_debug -o ./

...

Attaching...

INFO:Agent:DexDumpAgent<Connection(pid=Session(pid=2525), connected:True), attached=True>: Attach.

INFO:frida-dexdump:[+] Searching...

INFO:frida-dexdump:[*] Successful found 2 dex, used 0 time.

INFO:frida-dexdump:[+] Starting dump to './'...

INFO:frida-dexdump:[+] DexMd5=5cc5b1ecee503082181d8ddae2f9c115, SavePath=./classes.dex, DexSize=0x1d60b8

INFO:frida-dexdump:[+] DexMd5=28514d4f7ccf16c6bb7ba28602b5d72f, SavePath=./classes02.dex, DexSize=0x446c

INFO:frida-dexdump:[*] All done...

# 使用frida-dexdump(frida-dexdump -U -f 包名 -o 保存地址)

# frida-dexdump -U -p port -o 保存地址 //通过端口

# frida-dexdump -U -n n1book1 -o 保存地址 //通过名字

PS D:\CTF_Study\Reverse\AndroidWorkSpace> frida-dexdump -U -n how_debug -o ./

...

Attaching...

INFO:Agent:DexDumpAgent<Connection(pid=Session(pid=2525), connected:True), attached=True>: Attach.

INFO:frida-dexdump:[+] Searching...

INFO:frida-dexdump:[*] Successful found 2 dex, used 0 time.

INFO:frida-dexdump:[+] Starting dump to './'...

INFO:frida-dexdump:[+] DexMd5=5cc5b1ecee503082181d8ddae2f9c115, SavePath=./classes.dex, DexSize=0x1d60b8

INFO:frida-dexdump:[+] DexMd5=28514d4f7ccf16c6bb7ba28602b5d72f, SavePath=./classes02.dex, DexSize=0x446c

INFO:frida-dexdump:[*] All done...

class MainActivity$1 implements View$OnClickListener

{

final MainActivity this$0;

final EditText val$et1;

final EditText val$et2;

void MainActivity$1(MainActivity p0,EditText p1,EditText p2){

this.this$0 = p0;

this.val$et1 = p1;

this.val$et2 = p2;

super();

}

public void onClick(View p0){

String str = this.val$et1.getText().toString();

String str1 = this.val$et2.getText().toString();

if (str.equals(str1)) {

MainActivity.showmsg("user is equal passwd");

}else if((str.equals("admin") & str1.equals("pass71487"))){

MainActivity.showmsg("success");

MainActivity.showmsg("flag is flag{borring_things}");

}else {

MainActivity.showmsg("wrong");

}

}

}

class MainActivity$1 implements View$OnClickListener

{

final MainActivity this$0;

final EditText val$et1;

final EditText val$et2;

void MainActivity$1(MainActivity p0,EditText p1,EditText p2){

this.this$0 = p0;

this.val$et1 = p1;

this.val$et2 = p2;

super();

}

public void onClick(View p0){

String str = this.val$et1.getText().toString();

String str1 = this.val$et2.getText().toString();

if (str.equals(str1)) {

MainActivity.showmsg("user is equal passwd");

}else if((str.equals("admin") & str1.equals("pass71487"))){

MainActivity.showmsg("success");

MainActivity.showmsg("flag is flag{borring_things}");

}else {

MainActivity.showmsg("wrong");

}

}

}

setContentView(0x7f04001a); // 加载activity的页面内容,资源文件的id是0x7f04001a

setContentView(0x7f04001a); // 加载activity的页面内容,资源文件的id是0x7f04001a

com.example.test.ctf02.R.layout:

public static final int acticity_main_1 = 0x7f04001a;

com.example.test.ctf02.R.layout:

public static final int acticity_main_1 = 0x7f04001a;

setContentView(R.layout.activity_main);

setContentView(R.layout.activity_main);

public class MainActivity extends AppCompatActivity {

private Button login;

private EditText passWord;

protected void onCreate(Bundle savedInstanceState) {

super.onCreate(savedInstanceState);

setContentView(0x7f04001a);

this.passWord = (EditText) findViewById(0x7f0b0055);

this.login = (Button) findViewById(0x7f0b0056);

this.login.setOnClickListener(new View.OnClickListener() {

@Override

public void onClick(View v) {

String str = MainActivity.this.passWord.getText().toString();

Check check = new Check();

}

});

}

}

public class MainActivity extends AppCompatActivity {

private Button login;

private EditText passWord;

protected void onCreate(Bundle savedInstanceState) {

super.onCreate(savedInstanceState);

setContentView(0x7f04001a);

this.passWord = (EditText) findViewById(0x7f0b0055);

this.login = (Button) findViewById(0x7f0b0056);

this.login.setOnClickListener(new View.OnClickListener() {

@Override

public void onClick(View v) {

String str = MainActivity.this.passWord.getText().toString();

Check check = new Check();

}

});

}

}

<Button

android:textSize="24sp"

android:id="@+id/button2"

android:layout_width="wrap_content"

android:layout_height="80dp"

android:text="Help"

android:onClick="showHelp" //该按钮绑定了一个showHelp函数

android:fontFamily="casual"/>

<Button

android:textSize="24sp"

android:id="@+id/buttonCredits"

android:layout_width="wrap_content"

android:layout_height="80dp"

android:layout_marginLeft="20dp"

android:text="@string/text_credits"

android:onClick="showCredits" //该按钮绑定了一个showCredits函数

android:fontFamily="casual"/>

<Button

android:textSize="24sp"

android:id="@+id/button2"

android:layout_width="wrap_content"

android:layout_height="80dp"

android:text="Help"

android:onClick="showHelp" //该按钮绑定了一个showHelp函数

android:fontFamily="casual"/>

<Button

android:textSize="24sp"

android:id="@+id/buttonCredits"

android:layout_width="wrap_content"

android:layout_height="80dp"

android:layout_marginLeft="20dp"

android:text="@string/text_credits"

android:onClick="showCredits" //该按钮绑定了一个showCredits函数

android:fontFamily="casual"/>

Button btn = findViewById(R.id.my_button);

btn.setOnClickListener(new View.OnClickListener() {

@Override

public void onClick(View v) {

}

});

Button btn = findViewById(R.id.my_button);

btn.setOnClickListener(new View.OnClickListener() {

@Override

public void onClick(View v) {

}

});

<Button

android:id="@+id/my_button"

android:text="Click me"

android:onClick="buttonClicked" />

<Button

android:id="@+id/my_button"

android:text="Click me"

android:onClick="buttonClicked" />

public void init() {

this.imageView = (ImageView) findViewById(0x7f0b0029);

this.imageView.setImageResource(0x7f020053);

this.editText = (EditText) findViewById(0x7f0b0057);

this.button = (Button) findViewById(0x7f0b0056);

}

public void init() {

this.imageView = (ImageView) findViewById(0x7f0b0029);

this.imageView.setImageResource(0x7f020053);

this.editText = (EditText) findViewById(0x7f0b0057);

this.button = (Button) findViewById(0x7f0b0056);

}

com.example.test.ctf02.R.drawable:

public static final int timg = 0x7f020053;

com.example.test.ctf02.R.drawable:

public static final int timg = 0x7f020053;

new char[]{'T', 'h', 'i', 's', 'I', 's', 'T', 'h', 'e', 'F', 'l', 'a', 'g', 'H', 'o', 'm', 'e'}[i]

new char[]{'p', 'v', 'k', 'q', '{', 'm', '1', '6', '4', '6', '7', '5', '2', '6', '2', '0', '3', '3', 'l', '4', 'm', '4', '9', 'l', 'n', 'p', '7', 'p', '9', 'm', 'n', 'k', '2', '8', 'k', '7', '5', '}'}[v1]

找到两个关键字符串!

ThisIsTheFlagHome和pvkq{m164675262033l4m49lnp7p9mnk28k75}

new char[]{'T', 'h', 'i', 's', 'I', 's', 'T', 'h', 'e', 'F', 'l', 'a', 'g', 'H', 'o', 'm', 'e'}[i]

new char[]{'p', 'v', 'k', 'q', '{', 'm', '1', '6', '4', '6', '7', '5', '2', '6', '2', '0', '3', '3', 'l', '4', 'm', '4', '9', 'l', 'n', 'p', '7', 'p', '9', 'm', 'n', 'k', '2', '8', 'k', '7', '5', '}'}[v1]

找到两个关键字符串!

ThisIsTheFlagHome和pvkq{m164675262033l4m49lnp7p9mnk28k75}

public void onClick(View v) {

char[] x = new char[17];

char[] y = new char[38];

for(int i = 0; i < 17; ++i) {

if(thisf[i] < 73 && thisf[i] >= 65 || thisf[i] < 105 && thisf[i] >= 97) {

x[i] = (char)(thisf[i] + 18);

}

else if(thisf[i] >= 65 && thisf[i] <= 90 || thisf[i] >= 97 && thisf[i] <= 0x7A) {

x[i] = (char)(thisf[i] - 8);

}

else {

x[i] = thisf[i];

}

}

if(String.valueOf(x).equals(edit.getText().toString())) {

for(int v1 = 0; v1 < 38; ++v1) {

if(pvkq[v1] >= 'A' && pvkq[v1] <= 'Z' || pvkq[v1] >= 'a' && pvkq[v1] <= 'z') {

y[v1] = (char)(pvkq[v1] + 16);

if(y[v1] > 'Z' && y[v1] < 'a' || y[v1] >= 'z') {

y[v1] = (char)(y[v1] - 26);

}

}

else {

y[v1] = pvkq[v1];

}

}

text.setText(String.valueOf(y));

return;

}

text.setText("答案错了肿么办。。。不给你又不好意思。。。哎呀好纠结啊~~~");

}

public void onClick(View v) {

char[] x = new char[17];

char[] y = new char[38];

for(int i = 0; i < 17; ++i) {

if(thisf[i] < 73 && thisf[i] >= 65 || thisf[i] < 105 && thisf[i] >= 97) {

x[i] = (char)(thisf[i] + 18);

}

else if(thisf[i] >= 65 && thisf[i] <= 90 || thisf[i] >= 97 && thisf[i] <= 0x7A) {

x[i] = (char)(thisf[i] - 8);

}

else {

x[i] = thisf[i];

}

}

if(String.valueOf(x).equals(edit.getText().toString())) {

for(int v1 = 0; v1 < 38; ++v1) {

if(pvkq[v1] >= 'A' && pvkq[v1] <= 'Z' || pvkq[v1] >= 'a' && pvkq[v1] <= 'z') {

y[v1] = (char)(pvkq[v1] + 16);

if(y[v1] > 'Z' && y[v1] < 'a' || y[v1] >= 'z') {

y[v1] = (char)(y[v1] - 26);

}

}

else {

y[v1] = pvkq[v1];

}

}

text.setText(String.valueOf(y));

return;

}

text.setText("答案错了肿么办。。。不给你又不好意思。。。哎呀好纠结啊~~~");

}

pvkq{m164675262033l4m49lnp7p9mnk28k75}

pvkq{m164675262033l4m49lnp7p9mnk28k75}

public void onClick(View v) {

EditText et1 = (EditText) MainActivity.this.findViewById(0x7f070031);

String strIn = et1.getText().toString();

if (cyberpeace.CheckString(strIn) == 0x1) {

Toast.makeText(MainActivity.this, "验证通过!", 0x1).show();

} else {

Toast.makeText(MainActivity.this, "验证失败!", 0x1).show();

}

}

public void onClick(View v) {

EditText et1 = (EditText) MainActivity.this.findViewById(0x7f070031);

String strIn = et1.getText().toString();

if (cyberpeace.CheckString(strIn) == 0x1) {

Toast.makeText(MainActivity.this, "验证通过!", 0x1).show();

} else {

Toast.makeText(MainActivity.this, "验证失败!", 0x1).show();

}

}

package com.testjava.jack.pingan2;

public class cyberpeace {

public static native int CheckString(String str);

static {

System.loadLibrary("cyberpeace");

}

}

package com.testjava.jack.pingan2;

public class cyberpeace {

public static native int CheckString(String str);

static {

System.loadLibrary("cyberpeace");

}

}

_BOOL8 __fastcall Java_com_testjava_jack_pingan2_cyberpeace_CheckString(_JNIEnv *a1, jobject a2, jstring a3)

{

string1 = a1->functions->GetStringUTFChars(a1, a3, 0LL);

len = strlen(string1);

v5 = len;

size = ((len << 32) + 0x100000000LL) >> 32;

ptr_chunk = malloc(size);

chunk1 = ptr_chunk;

isflag = size <= v5;

true_size = size - v5;

if ( isflag )

true_size = 0LL;

memset(&ptr_chunk[v5], 0, true_size);

memcpy(chunk1, string1, v5);

if ( strlen(chunk1) >= 2 )

{

idx = 0LL;

do

{

tmp = chunk1[idx];

chunk1[idx] = chunk1[idx + 16];

chunk1[idx++ + 16] = tmp;

}

while ( strlen(chunk1) >> 1 > idx );

}

v13 = *chunk1;

if ( *chunk1 )

{

*chunk1 = chunk1[1];

chunk1[1] = v13;

if ( strlen(chunk1) >= 3 )

{

idx2 = 2LL;

do

{

v15 = chunk1[idx2];

chunk1[idx2] = chunk1[idx2 + 1];

chunk1[idx2 + 1] = v15;

idx2 += 2LL;

}

while ( strlen(chunk1) > idx2 );

}

}

return strcmp(chunk1, "f72c5a36569418a20907b55be5bf95ad") == 0;

}

_BOOL8 __fastcall Java_com_testjava_jack_pingan2_cyberpeace_CheckString(_JNIEnv *a1, jobject a2, jstring a3)

{

string1 = a1->functions->GetStringUTFChars(a1, a3, 0LL);

len = strlen(string1);

v5 = len;

size = ((len << 32) + 0x100000000LL) >> 32;

ptr_chunk = malloc(size);

chunk1 = ptr_chunk;

isflag = size <= v5;

true_size = size - v5;

if ( isflag )

true_size = 0LL;

memset(&ptr_chunk[v5], 0, true_size);

memcpy(chunk1, string1, v5);

if ( strlen(chunk1) >= 2 )

{

idx = 0LL;

do

{

tmp = chunk1[idx];

chunk1[idx] = chunk1[idx + 16];

chunk1[idx++ + 16] = tmp;

[培训]《冰与火的战歌:Windows内核攻防实战》!从零到实战,融合AI与Windows内核攻防全技术栈,打造具备自动化能力的内核开发高手。