|

|

[原创]zprotect 与Armadillo您好!

我也一直很想支持國人的產品, 但是, 有時在心態或想法上面, 是沒辦法和外國比的. 明明國人的產品就比較便宜, 功能也不差, 但..... 為什麼? 為什麼大家愛用外國貨? 我說個用18年提煉出來的一句話. 國人賣的是產品, 是功能. 而老外賣的是服務. |

|

|

|

|

|

|

|

|

|

|

|

[求助]此病毒很厉害!!

KAVO 型的病毒. 把網上找, KAVO Killer 或 Autorun Killer 之類的. 就可以了. 懶得找的話, 可以用這個, 保存成 ClearK.BAT 運行一次. @echo off echo 開始解除kavo木馬病毒,請按下任意鍵... pause >nul 2>nul @set A=C D E F G H I J K L M N O P Q R S T U V W X Y Z @set T=這個資料夾是用來防病毒的,所以故意取跟病毒的檔名一樣,這樣就能防止病毒寫入!「請勿刪除!」,近期發現部份軟體會將「AutoRun.inf」的資料夾給刪除掉,請隨時注意這個資料夾是否存在。 怪貓... start /wait taskkill /f /im explorer.exe cls echo. rem 刪除登錄檔中KAVO病毒的起動值 reg delete "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run" /v "kava" /f >nul 2>nul reg delete "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run" /v "tava" /f >nul 2>nul reg delete "HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run" /v "tasa" /f >nul 2>nul reg delete "HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run" /v "mnsa" /f >nul 2>nul echo. rem 刪除個磁碟中的autorun.inf及ntdelect.com的病毒檔,並建立同名的資料夾,用以防止病毒寫入,屬性改成「唯讀、隱藏、系統」 for %%x in (%A%) do ( @if exist %%x:\autorun.inf attrib -r -s -h -a %%x:\autorun.inf >nul 2>nul @del %%x:\autorun.inf /q /f >nul 2>nul @if not exist %%x:\AUTORUN.INF md %%x:\AUTORUN.INF >nul 2>nul @attrib +r +s +h %%x:\AUTORUN.INF >nul 2>nul @echo %T%> %%x:\AUTORUN.INF\README.TXT cls) rem 病毒感染用的檔案刪除完成 echo. rem 將被鎖定的隱藏檢視功能開啟(登錄檔) reg.exe add "HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL" /v "CheckedValue" /t REG_DWORD /d 00000001 /f >nul 2>nul rem 已修復無法開啟檢視隱藏檔的功能,有需要請到資料夾中的資料夾選項去開啟檢視隱藏的功能,不需要就別開 cls echo. rem 刪除kavo的病毒主程式 attrib -s -h -r "%windir%\system32\kav*.*" >nul 2>nul&echo.&echo.& del "%windir%\system32\kav*.*" >nul 2>nul attrib -s -h -r "%windir%\system32\tav*.*" >nul 2>nul&echo.&echo.& del "%windir%\system32\tav*.*" >nul 2>nul echo. @for %%z in (KAVO.EXE KAVO0.DLL KAVO1.DLL KAVO2.DLL TAVO.EXE TAVO0.DLL) do (if not exist "%windir%\system32\%%z" md "%windir%\system32\%%z" >nul 2>nul attrib +s +h +r "%windir%\system32\%%z" echo %T% > "%windir%\system32\%%z\README.TXT") @cls echo 刪除完成,kavo的病毒已成功解除,各磁碟的根目錄下會有autorun.inf的資料夾那是用來保護的! echo. echo 解毒完成,請將此畫面『關閉』後就可正常使用了,不過還是建議重開機會比較好。 echo 可以的話請將防毒軟體的病毒碼更新後再做一次全系統的病毒掃瞄,會更好只是會浪費很多時間。 call explorer.exe |

|

|

|

|

|

[求助]如何脱这个dos中com文件未知壳?

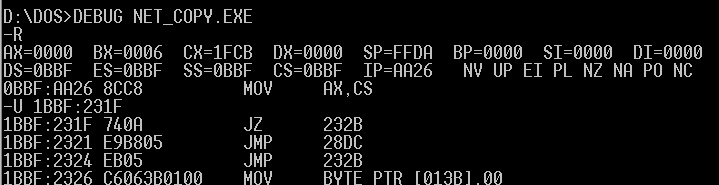

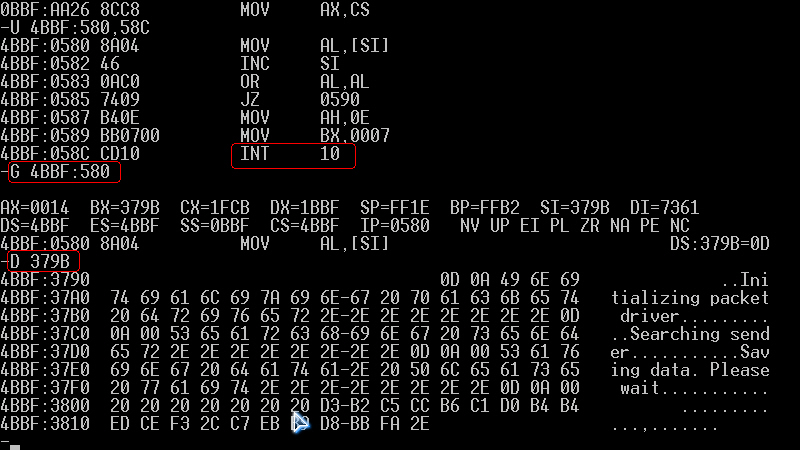

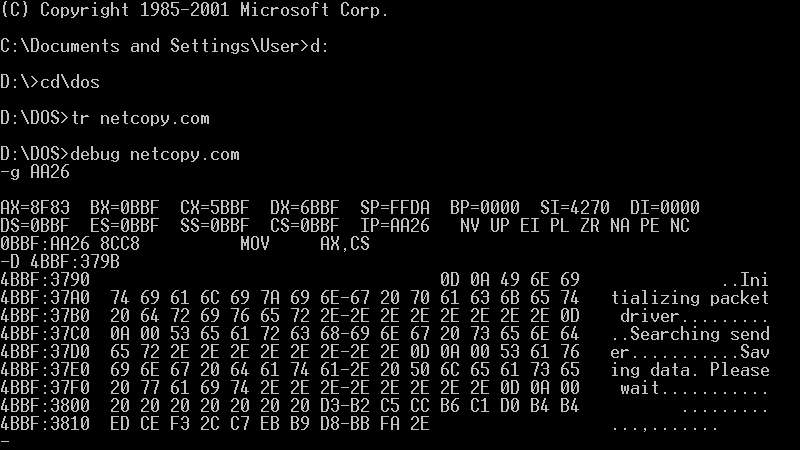

zenix果然是dos高手,我也觉得这个不一般壳!真得是字符串编码加密。 唉, 我只是初級會員 zenix有空可以以它写一下跟踪过程, 過程的話, 上面那個 debug 的圖就是了. 相信你也追也很多次. 不必再重複了. 你哪裡有疑問的, 提出來, 我直接回答重點 不知道你是什么虚拟机?vpc或是vmware还是别的?只要相告虚拟机的网卡型号!如果有收集到dos驱动我再上载! 我是用 vmware 和 virtual box. 有時是直接用 XP 的 DOS 或是開機直接進 DOS. 或可以相告一下脱com的壳,主要观察哪些寄存器? 1. 這個程序本身不是 com 的殼. 2. 一般 com 的殼, 就看這兩點來判斷是否為進入點. (1). CS=DS=ES=SS (2). IP=100 我只知道刚载入com文件时bx存放文件长度! 我給你那份解碼後的, 裡面有 74 0A 吧?  我很机知道为什么他是d es:edi而不是别的?难道com是固定了某些寄存器? 他是剛好在那個點, 剛好是 es:di. 不是每個程序都通用的 在exetools看到zenix准备开始启动dos模块,我十分支持! 謝謝.

運行到這裡 IP=580 處, 看 DS:SI 它是用 INT 10h, 來一個一個顯示字元的.

|

|

|

|

|

|

[求助]如何脱这个dos中com文件未知壳?

1. 它不是外加的殼, 而是自己把每個副程序事先編碼, 然後在運行時解密到另一塊區域. 2. 想找到你說的那字串. 進 debug 後下 g aa26 指令. 然後它在 cs+4000:379B 處.  3. 你可以在這裡 CS:AA26 存盤, 做成 EXE. |

|

|

|

|

|

|

|

|

|

|

|

[求助]这个花指令什么意思啊 ?

这不是花指令, 而是必要的。 没记错的话, x86 系列 CPU 没有 Mov [Addr1], [Addr2] 的指令。 所以要这样子【换】来【换】去。 但决不是【跳来跳去】。 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值