|

|

|

|

|

[推荐]程序员专用气功1.0

少林内劲一指禅 |

|

|

[求助]老妈在老家病重,有上海医院资源还请帮忙

祝愿老人家早日康复! |

|

|

|

|

|

[求助]有空的神牛来帮帮忙看看这能破解吗?

中兴的机顶盒? |

|

|

[分享]祝看雪论坛会员春节快乐!

恭喜有新的发展和计划,预祝成功! |

|

|

|

|

|

[求助]关于压缩文件密码的破解思路

先说说,我的配置为中端CPU和中端显卡。 测试,单纯依赖CPU,每秒穷举680组密码,开启GPU穷举每秒7421组密码,速度提高10倍以上。 以中端GPU推算,8小时可以跑2亿多组密码,基本上可以涵盖8位以内纯数字密码,5位以内的数字+小写字母密码,4位以内的数字+小写字母+大写字母密码,以及常见的弱密字典。 如果配置高端GPU,那么穷举效率还能再提高4倍以上。 你可以把练习题发出来,让大家试试。 |

|

|

[求助]关于压缩文件密码的破解思路

位数太多,时间吃不消。对于多位密码,尝试弱密字典穷举。 |

|

|

[求助]关于压缩文件密码的破解思路

5位,考虑gpu穷举吧,hashcat搞起掩码伺候 |

|

|

请问透明加密内存提取文件

看实际加密系统是如何识别白名单进程的,有些简单判断镜像名称,大部分都是这种,你就可以直接改进程名获得解密后的数据。有些还对内存操作进行了禁止,得区分对待。总之,能看到明文就应该能得到解密数据,只不过手段受限制而已,应该发挥想象力去突破。 |

|

|

请问透明加密内存提取文件

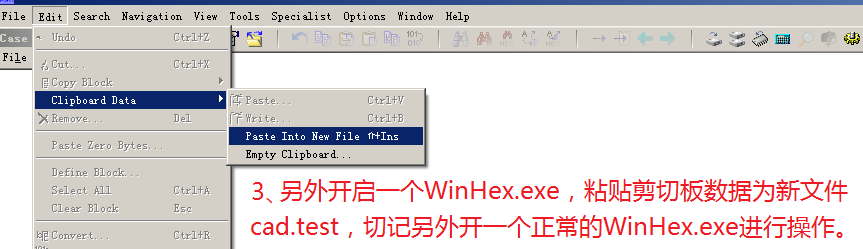

切记,伪造的winhex--"acad.exe"打开DWG文件后,就如同你截图的,看到的是解密数据。   然后,在另外一个winhex--"WinHex.exe"窗口粘贴数据,并另存为cad.test,该文件就是你要的解密文档。拷贝到另外一台干净的电脑上,将后缀名改回dwg,即可浏览。  话说,你该回复解决结果,是否实现了一个DWG加密文件的解密?然后结贴。 |

|

|

请问透明加密内存提取文件

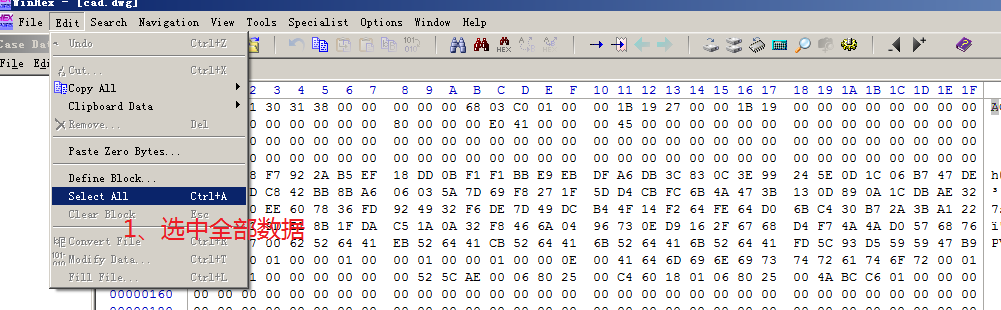

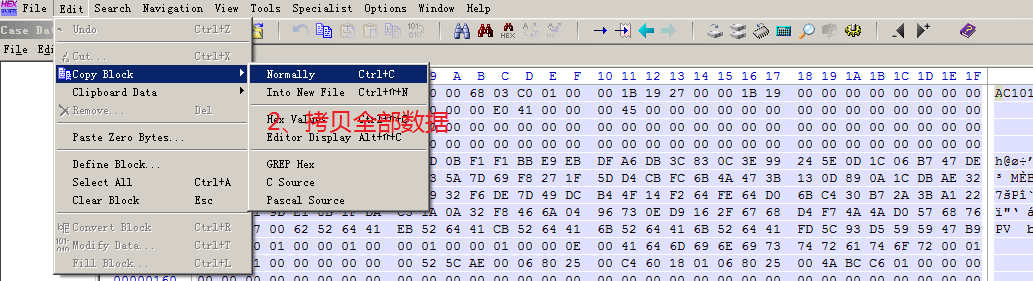

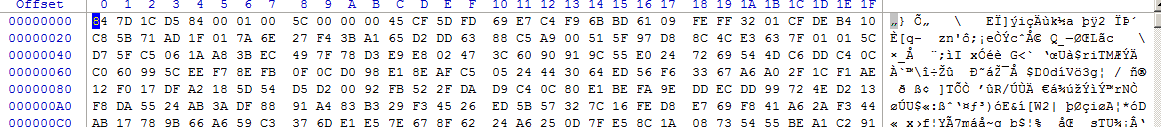

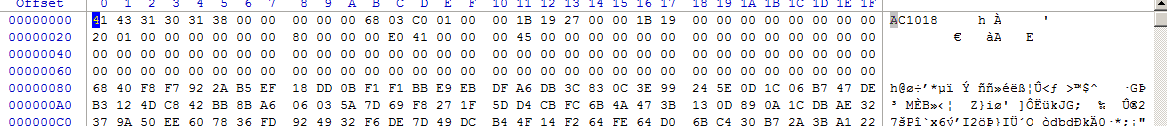

去查查透明加密白名单这回事就懂了,举个最简单的例子(有些复杂的道理相同,但是要费劲一些) 某文件被加密,直接查看文件头乱码如下:  1、假设 acad.exe 进程可以访问到解密后的数据 2、你就自己编写个 acad.exe(特征模仿,总之有办法让透明加密系统认为其合法) 测试你也可以使用 winhex,拷贝两个副本,第一个副本中的主程序改名为 acad.exe 第二个副本中的主程序不用改名字 3、用第一个伪造的 acad.exe 打开被加密的文件,可以看到文件头已经被解密还原  4、打开第二个副本 WinHex.exe,拷贝第一个副本中已经被解密的数据,粘贴到第二个副本 WinHex中,然后另存为 cad.test 文件(不出意外的话,这个文件已经解密了) 5、拷贝转存后的 cad.test 文件,在一台没有加密系统的电脑上修改后缀名为.dwg,可以正常打开。 6、编写脚本,批量解密。或者你动下脑筋,在某些可以批量处理文件的程序基础上按上述方法试试 这样子,应该明白了吧,对于加密防护更加变态的系统,道理相同,但是你得更加有想象力 就提醒到这里,不方便说多了。你要是测试成功,记得给我点赞,并且跟大家分享下成功的喜悦。 |

|

|

请问透明加密内存提取文件

没有关系,另存为白名单后缀名。 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值