|

|

求助,关于逆向学习

可以学学移动端的逆向 |

|

|

[求助帮扶] 让我们出点力帮助林版度过难关!(捐款名单见1楼)

祝林版点好起来! |

|

|

[原创]Windows内核源码详尽分析

只能仰视了 |

|

|

|

|

|

[原创][下载]PE文件壳的设计过程

楼主写的很不错,赞一个 |

|

|

[求助]菜鸟问问题3

看来楼主欠缺的东西多着呢。。。没基础,看教程一点用处也没有,楼主还是按照大学计算机专业的课程安排系统的学学吧 |

|

|

[求助]菜鸟问问题3

不需要配置,只要能上网,就ok了 |

|

|

这个crackMe又当如何破解

自己还是新手,能理解新手的苦衷,所以一般只要自己知道的,都会回复一下 |

|

|

这个crackMe又当如何破解

楼上赶了呀 |

|

|

这个crackMe又当如何破解

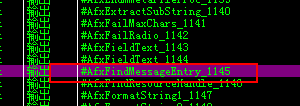

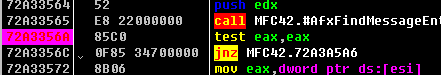

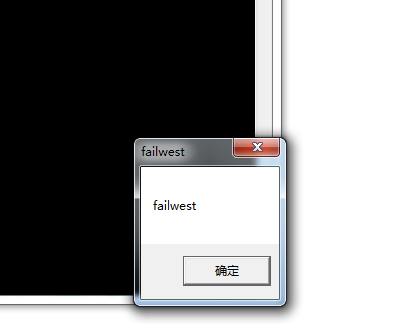

如果了解MFC的原理,简直就可以秒破,F9运行程序Alt+E打开模块MFC42.dll,Ctrl+N找到AfxFindMessboxEntry  右击查找参考,对每一个函数调用下断,运行,直到遇到如上的调用形式  对test eax,eax下条件断点 eax!=0。这里主要是利用了MFC分发函数的机理,也就是寻找消息入口函数的地址,如果找到,则返回,否则返回0,然后直接对内存程序领空下F2断点,就ok了。还有第二种更简单的方法:c查找特征码:F9,然后ALT+E,双击MFC42.DLL,CTRL+F,输入CALL [EBP+14]直接就定位到调用消息处理函数的地方了,当然不同版本的vs编译的程序的特征码也不相同,万变不离其踪,只要你懂了MFC特征码随你找,嘿嘿。算法也比较简单 UserName[] = UserName[0] =='s'||UserName[5]=='c',其他任意; PassWord[5]='-'||PassWord[6]=='-'; 6<=Length(UserName)<=9 switch(Length(UserName)) { case 6: PassWord[0]=='0'||PassWord[11]=='6'; break; case 7: PassWord[1]=='A'||''PassWord[10] =='`'; break; case 8: PassWord[2]=='W'||''PassWord[9] =='M'; break; case 9: PassWord[4]=='['||''PassWord[8] =='-'; break; } ==================================================== |

|

|

[讨论][0day]中shellcode在win7植入的问题

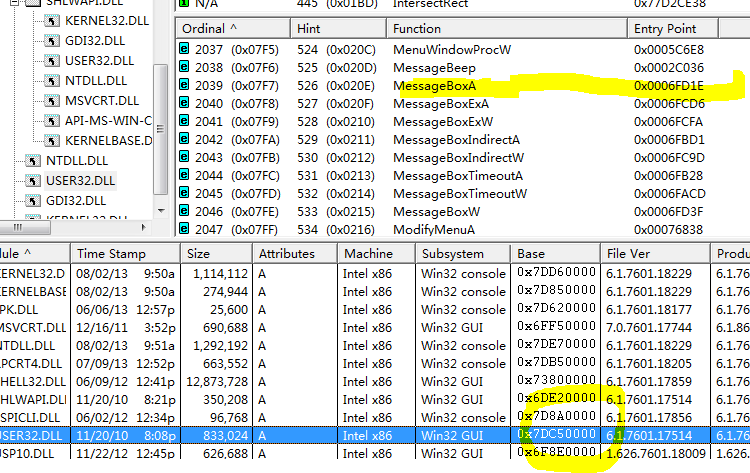

你使用OD调试任何一个界面程序就可以获得正确地址,我这里MessageBox的地址是:7654FD1E,刚才又重新做了一下实验。   我不知道为何Win7使用dumpbin和depends获得dll的地址不正确,但是函数的偏移量是正确的,估计是win7系统有些修改,这两个工具可能输出函数出现了bug吧,暂时逆向功夫还不到家,没找到出错的原因 |

|

|

[分享]一些书籍分享

很不错嘛,顶 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值