|

|

请教如何不使用Jmp ESP 定位shellcode

我晕,百度图片居然直接显示不了。不过右键复制图片网址是可以访问的。 |

|

|

|

|

|

请教如何不使用Jmp ESP 定位shellcode

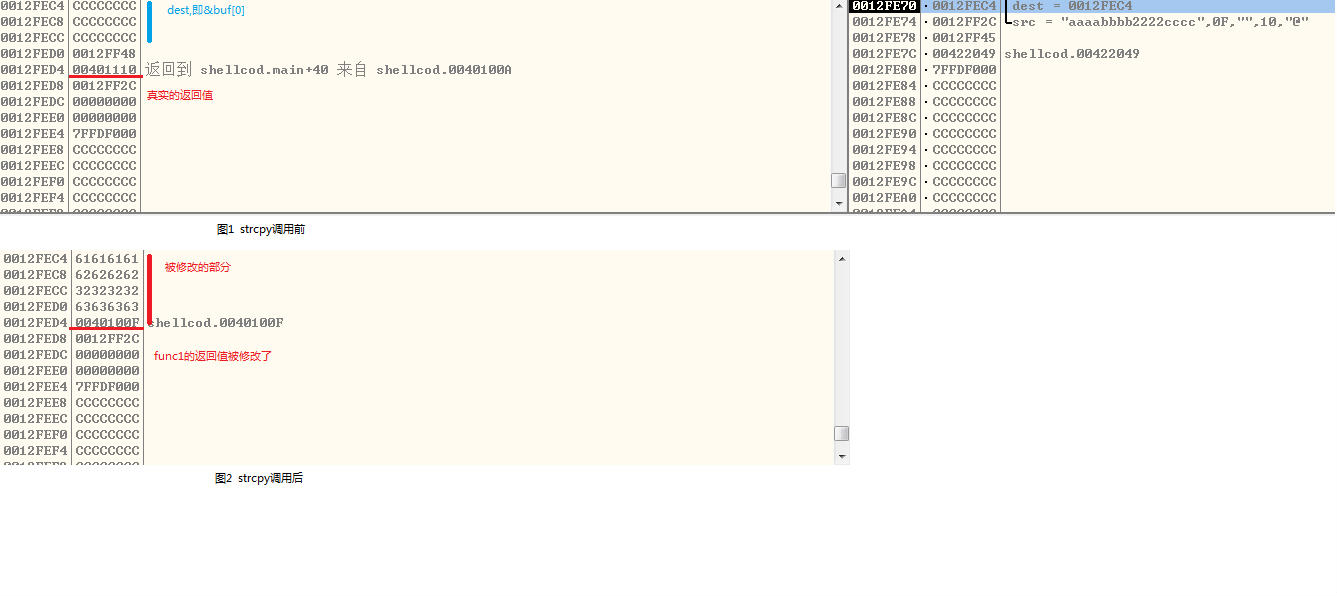

给个缓冲区溢出利用的demo #include<stdio.h> #include<stdlib.h> #include<string.h> #include<windows.h> void func1(char* s) { char buf[10]; //_asm int 3 strcpy(buf, s); } void func2(void) { printf("Hacked by me.\n"); exit(0); } int main(int argc, char* argv[]) { char badCode[] = "aaaabbbb2222cccc4444ffff"; DWORD* pEIP = (DWORD*)&badCode[16]; *pEIP = (DWORD)func2; //func2函数指针,低位字节不能是0,这里不保证 //*pEIP = (DWORD)shellcode; func1(badCode); return 0; } |

|

|

请教如何不使用Jmp ESP 定位shellcode

不太清楚你具体的想表达什么,可以贴一段od的汇编代码吗,最好写上注释 |

|

|

|

|

|

|

|

|

Win7_64下winpcap驱动npf.sys手工加载失败,why?

npf.sys是winpcap的唯一驱动程序,在win7_64下自然意味着这也是个64位驱动,不过它确实被放在了“C:\Windows\System32\drivers”目录,你可以自己安装winpcap找一下。 |

|

|

求一win7_64下好用的行为分析工具

procmon的Filter确实很好用,例如看注册表的增加项,可以设置“Operation=RegCreateKey”;想看增加的文件可以设置“Operation=WriteFile”(可能不是很准确,但结果还是比较相关的)。 真是应了那句“众里寻他千百度,蓦然回首却在灯火阑珊处”,谢了! |

|

|

[原创]分享下自己学习TEB和PEB的心得

#include "stdio.h" #include <locale.h> #include "windows.h" int main(void) { setlocale(LC_ALL, "chs" ); // LPWSTR name; __asm { mov eax,fs:[0x18] mov eax,[eax+0x30] mov eax,[eax+0x0c] mov eax,[eax+0x0c] mov eax,[eax+0x30] ;mov eax,[eax+0x28] mov name,eax } wprintf(L"%s\n",name); return 0; } |

|

|

[原创]无线网络钓鱼——SSLStrip

以前听老师说过这个,这次终于看到详细攻略了,大赞啊!~ |

|

|

|

|

|

|

|

|

[原创]扔一个密盘程序,好久了的

先mark一下 |

|

|

关于流量监控 显示对应程序名称

tcp或udp数据包可以通过端口号判断来自哪个应用 |

|

|

|

|

|

linux下的so文件如何分析

ndisasm -h |

|

|

16位实模式下U盘读操作应该如何进行(U盘引导)

相关资料 5bfK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8X3u0G2j5i4u0V1i4K6u0W2k6X3I4S2N6r3q4K6M7$3g2E0j5X3I4W2M7W2)9J5k6h3&6W2N6q4)9J5c8Y4c8G2M7r3W2U0i4K6u0W2M7r3S2H3i4K6y4r3N6q4)9K6c8o6p5J5y4o6j5&6 c4dK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8X3#2T1L8r3c8J5i4K6u0W2M7$3!0#2M7X3y4W2k6X3!0J5k6$3g2Q4x3X3g2F1k6i4c8Q4x3V1k6K6M7r3g2U0M7$3g2V1k6o6x3H3i4K6u0W2M7r3c8X3 摘录 USB Booting Secret # 3: If the PC can boot from USB, you can use the BIOS to access the entire flash drive. Interrupt 13h, ah=42h Extended Read and ah=43h Extended Write can be used for USB flash drive LBA access. |

|

|

16位实模式下U盘读操作应该如何进行(U盘引导)

相关资料 A simple FAT32 bootloader written in assembly to boot from USB drives. c0cK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8X3u0D9L8$3N6Q4x3X3g2A6M7$3S2S2L8Y4y4Q4x3X3g2A6L8X3k6G2i4K6u0r3x3U0l9I4x3W2)9J5c8U0l9I4i4K6u0r3x3e0W2Q4x3V1k6S2i4K6u0V1M7$3W2E0M7r3I4W2i4K6u0V1k6X3q4@1x3K6u0Q4x3X3c8T1L8$3!0@1L8r3!0S2k6r3g2J5i4K6u0V1N6%4u0A6N6s2c8W2L8W2)9J5k6r3W2F1i4K6u0V1j5i4y4K6k6h3#2T1L8s2W2Q4x3X3c8@1L8#2)9J5k6r3u0G2L8%4c8Q4x3X3c8X3M7X3!0E0i4K6u0V1N6i4y4T1i4K6u0V1k6s2u0A6N6X3g2K6i4K6u0r3 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值