|

|

想要使用程序获得安全客文章的标题

正解。之前抓包的时候没在意,随便点了几个链接,居然漏掉了这个。 |

|

|

想要使用程序获得安全客文章的标题

不限于哪种方法,能够根据url得到title就行,如果能够分析里面的内容更好。要求不直接使用firefox、chrome等浏览器,因为云服务器上没有图形化界面,怕跑不起来。 |

|

|

|

|

|

[悬赏]一道linux下的pwn题目decoder

格式化字符串漏洞也不好用,因为那个format是堆上的,不是栈上的,不好控制任意地址写。 |

|

|

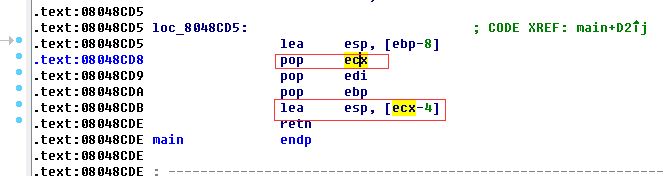

[悬赏]一道linux下的pwn题目decoder

虽然CANARY是disabled,但是其实有个类似CANARY的保护在,他的原理是这样的: 进函数先把esp压栈,在retn之前再恢复esp。如果不能泄漏被压栈的esp的值,而直接覆盖返回地址的话,esp会被改变。 esp被改变其实也没啥问题,因为是自己可以控制的,栈上执行或者ROP也是可以继续操作的。 这题,利用缓冲区溢出漏洞,覆盖返回地址的问题在于,不知为啥到不了retn,会崩溃在snprintf或者strlen。

|

|

|

[悬赏]一道linux下的pwn题目decoder

如果这样就可以的话,我早就解决了哦。 |

|

|

|

|

|

[讨论]大家看看《加密与解密》(第四版)这几个封面

1, 简洁大方 |

|

|

[招聘]攻防研发工程师[南京]

暂停逆向方面人才招聘 |

|

|

|

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值