|

|

[求助]关于NtdllIATHook反HOOK

ReadProcessMemory WriteProcessMemory 不就行了吗? 不需要注入 还有就是既然是iatHook 那么被hook程序。引入表中必须有ntdll 一般情况下程序中是没有的。难得是对你对kenel32.dll等引入表中的ntdll进行iathook? 是这样吗? 否则就是inlinehook了 |

|

|

|

|

|

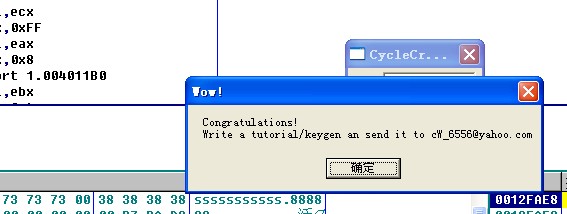

[原创][分享]根据bambam原理写的一个壳

嗯。是的。怎么定位到的呢? |

|

|

|

|

|

[原创][分享]根据bambam原理写的一个壳

我这里只测试了win7 x64。 |

|

|

[原创][分享]根据bambam原理写的一个壳

[QUOTE=我是小三;1233523]不知道是不是这样..可否开源让我们学习下..  [/QUOTE] [/QUOTE]把拖好的发我一份。我瞅瞅。 是AttachProcess脱的还是? |

|

|

如何获取调试器进程

既然是知道自己的进程被调试了。那么就找自己的父进程就可以了。 获得父进程ID #include <tlhelp32.h> DWORD GetParaentProcessId(DWORD dwSelfProcessId) { DWORD dwParentProcessId = -1; HANDLE hSnapshot = CreateToolhelp32Snapshot( TH32CS_SNAPPROCESS, 0 ); PROCESSENTRY32 pe32; pe32.dwSize = sizeof( PROCESSENTRY32 ); Process32First( hSnapshot, &pe32 ); do { if(pe32.th32ProcessID == dwSelfProcessId) { dwParentProcessId = pe32.th32ParentProcessID; break; } } while ( Process32Next( hSnapshot, &pe32 ) ); CloseHandle( hSnapshot ); return dwParentProcessId; } -------------------------------------------------------------------------------------------------------- 如果是这个进程被attach有点不好弄。 1.可以通过ReadProcessMemory读每个进程的teb->DbgSsReserved 如果这个结构不为空。证明此进程是个调试器进程。 然后在通过ZwQuerySystemInformation的获得这个进程所有handle信息。如果这些handle中有我们进程的handle和我们线程的handle,那就基本可以判定这个进程是调试器了。 |

|

|

|

|

|

|

|

|

[求助]Xp下MS-office另存为调用的是什么函数

我看了一下。 xp word2007 产生保存对话框的调用流程 CDefView::CreateViewWindow->CDefView__CreateViewWindow2->SHFusionCreateWindowEx->CreateWindowExW hook CreateWindowExW呗 |

|

|

|

|

|

|

|

|

|

|

|

x64 的异常处理方式

主要是那个seh的实现方式 比如修改程序的rip 就是得到context 那个汇编可以用独立汇编,以解决。 seh看样子是没人你回答了 难得这个大家都不屑于回答吗。。。。。。。。。。。。。。 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值