|

|

[求助]安装了DNF,但是,只要一加载驱动就蓝

dnf的驱动把系统的内核调试功能破坏了吧?你得把tessafe搞定先~ |

|

|

SDK获得文件指针后 怎么移动指针到PE头啊

PE的基本知识你看过没有啊?指针、偏移什么的概念你懂不懂啊? 先读取文件的前0x1000,然后IMAGE_DOS_HEADER的e_lfanew成员不就指向PE头吗? 然后SetFilePonter不就行了? 不懂C++,所以本来不想回答的,不过看到你就这样瞧不上看雪,有点看不下去了~ |

|

|

[推荐]关于三线程防杀的一些思想和VC代码

XueTr很强大,拿来对付这个玩下~~ |

|

|

[推荐]关于三线程防杀的一些思想和VC代码

三线程什么的,是上个世纪的玩意儿了吧。。。 |

|

|

[原创]××密码输入框安全吗?NO!

都用驱动了,那能做的事多了去了啊…… |

|

|

[解决]Exe程序在设置全局键盘钩子的时候,如何传递变量给DLL。

共享段中的数据定义时不要进行初始化试试 |

|

|

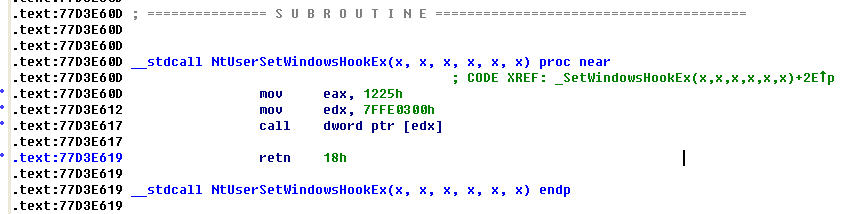

[讨论]SetWindowsHookEx的DLL的加载原理

在执行消息处理函数前啊,上面我贴的栈回溯应该能看出来 |

|

|

[原创]动手给音速启动加点动力、

这个玩意儿我也用了四五年了,呵呵,工具太多,全靠它呢~ |

|

|

[求助]ZwDeviceIoControlFile 的问题

IoStatusBlock->Information |

|

|

[讨论]如何把驱动编译为一个DLL,谢谢

内核模式dll? |

|

|

[讨论]SetWindowsHookEx的DLL的加载原理

看下调用栈,应该很清楚~~ : kd> kvn # ChildEBP RetAddr Args to Child 00 0012f7b8 77d2dbfb 0012f81c 00000000 00000008 kernel32!LoadLibraryExW+0x2 (FPO: [Non-Fpo]) 01 0012f7e4 7c92eae3 0012f7f4 00000080 00000080 USER32!__ClientLoadLibrary+0x32 (FPO: [1,3,4]) 02 0012f7e4 80501a60 0012f7f4 00000080 00000080 ntdll!KiUserCallbackDispatcher+0x13 (FPO: [0,0,0]) 03 ef8f35e8 805a1779 ef8f36a0 ef8f369c ef8f38e8 nt!KiCallUserMode+0x4 (FPO: [2,3,4]) 04 ef8f3644 bf84ce33 00000042 ef8f36b0 00000080 nt!KeUserModeCallback+0x87 (FPO: [Non-Fpo]) 05 ef8f38cc bf84cf3e ef8f38e8 00000000 00000000 win32k!ClientLoadLibrary+0xb2 (FPO: [Non-Fpo]) 06 ef8f3afc bf83f449 00000002 00000000 e10622c0 win32k!xxxLoadHmodIndex+0x86 (FPO: [1,133,0]) 07 ef8f3b68 bf83f4a0 03e49c40 00000003 00040140 win32k!xxxCallHook2+0x19b (FPO: [5,21,4]) 08 ef8f3b84 bf8407c8 00000003 00040140 00000002 win32k!xxxCallHook+0x26 (FPO: [4,0,0]) 09 ef8f3c6c bf83eec5 00000100 00000000 bbe34058 win32k!xxxCreateWindowEx+0x48c (FPO: [15,49,0]) 0a ef8f3d20 8054160c 80000000 ef8f3cec ef8f3ce0 win32k!NtUserCreateWindowEx+0x1c1 (FPO: [Non-Fpo]) 0b ef8f3d20 7c92eb94 80000000 ef8f3cec ef8f3ce0 nt!KiFastCallEntry+0xfc (FPO: [0,0] TrapFrame @ ef8f3d64) 0c 0012f7e4 7c92eae3 0012f7f4 00000080 00000080 ntdll!KiFastSystemCallRet (FPO: [0,0,0]) 0d 0012f870 77d1fe13 77d1fdd9 80000000 0012fd98 ntdll!KiUserCallbackDispatcher+0x13 (FPO: [0,0,0]) 0e 0012fd14 77d1fecc 80000000 0012fd98 0012fdac USER32!NtUserCreateWindowEx+0xc 0f 0012fdc0 77d1ff66 80000000 00487d80 0012fdac USER32!_CreateWindowEx+0x1ed (FPO: [13,25,0]) 10 0012fdfc 00404dd2 00000000 00487d80 00477510 USER32!CreateWindowExA+0x33 (FPO: [12,0,0]) WARNING: Stack unwind information not available. Following frames may be wrong. 11 0012fe70 00447830 00400000 00000001 0012ffc0 Procexp+0x4dd2 12 00000000 00000000 00000000 00000000 00000000 Procexp+0x47830 红色的那个0x42,想必大家都晓得。。。 |

|

|

[讨论]关于HOOK的一个问题,很严重!!

如果是调用某函数后出错,一般是调用约定不符,显性声明为_stdcall调用就行了~~ |

|

|

[讨论]SetWindowsHookEx的DLL的加载原理

调用的是user32!_ClientLoadLibrary |

|

|

求懂得朋友解答下

IDA+符号,然后map导入到OD里面~~ |

|

|

求懂得朋友解答下

调用关系: user32!SetWindowsHookExA ->user32!SetWindowsHookExAW ->user32!_SetWindowsHookEx ->user32!NtUserSetWindowHookEx ->ntdll!KiFastSystemCall ->nt!KiFastCallEntry ->win32k!NtUserSetWindowHookEx |

|

|

求懂得朋友解答下

ring3的ntdll里面有NtCreateFile,ring0的ntorkrnl.exe里面也有NtCreateFile~~ ring0的win32k.sys 里面有NtUserSetWindowsHookEx,ring3的user32.dll里为什么不能有呢? 其实都一样,都是一个stub而已啊,再接下来一个sysenter就进ring0了~~

|

|

|

[原创]Ida Pro Advanced 6.0 中木马分析

这木马还用RUN启动的啊。。。 |

|

|

[原创]利用REG_LINK绕过360等注册表监控

但是实际应用上,用XP系统且平时就用管理员权限帐号的人有多少?所以还是有危险的啊 |

|

|

[求助]diskperf磁盘写保护无法控制某个卷

是不是跟分区类型有关?然后影响了你程序中对分区偏移什么的判断?调试一下啊~~ |

|

|

[原创]VMware虚拟机上如何调试运行DNF

我的虚拟机可以DNF啊,不用改啥啥设置~~当然想要调试还得动点手脚 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值