-

-

[原创]2026年长城杯半决赛 isw2 flag1

-

发表于: 2026-5-16 03:01 4368

-

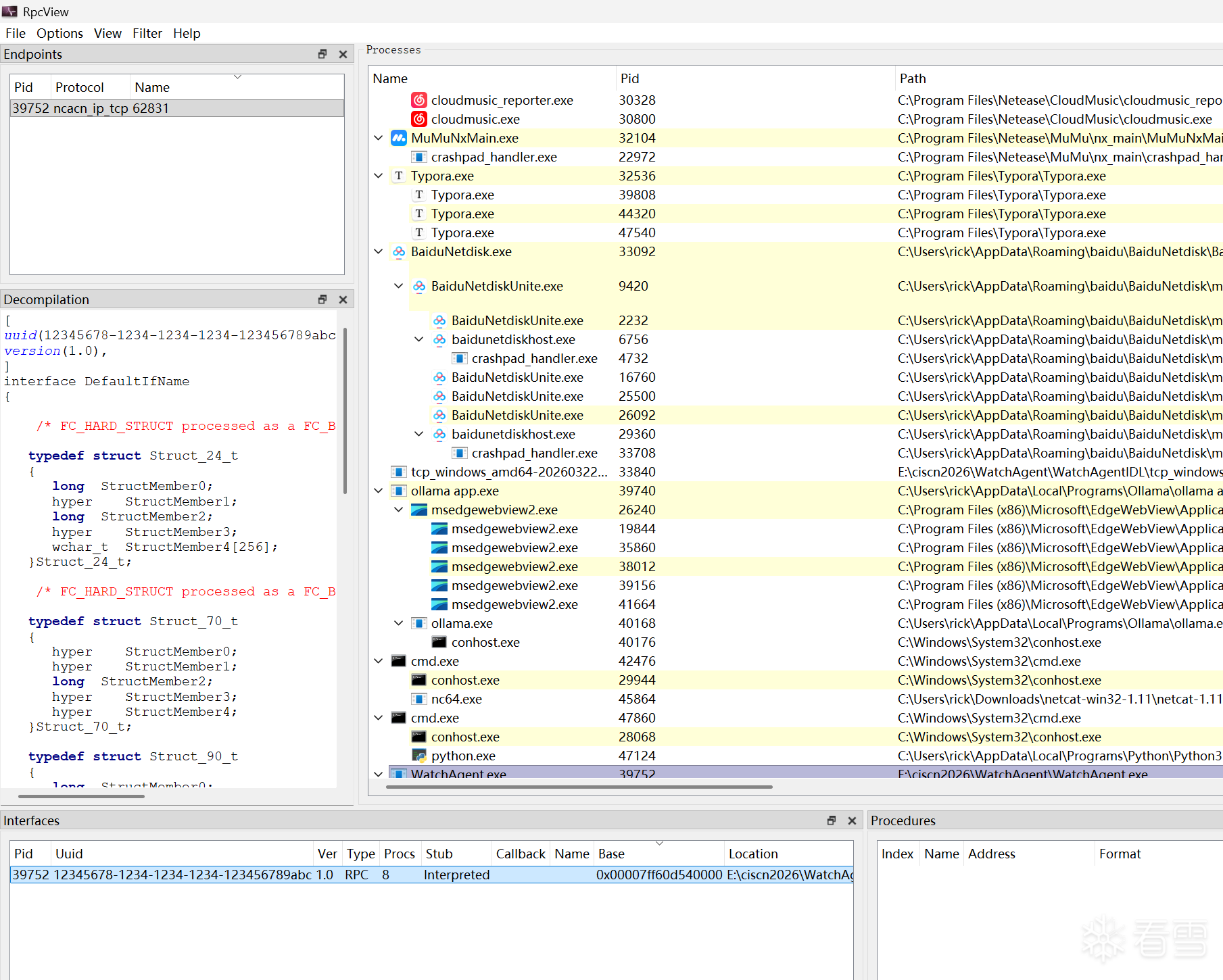

这道题的题解看了一眼好像大家都是AI出的,但是在真实的赛场上AI因为模型太小了其实是很难去构造RPC服务器的,笔者因为非常幸运前几个月学习了一下RPC服务器故有RPCView,可以直接构造idl文件来构建客户端

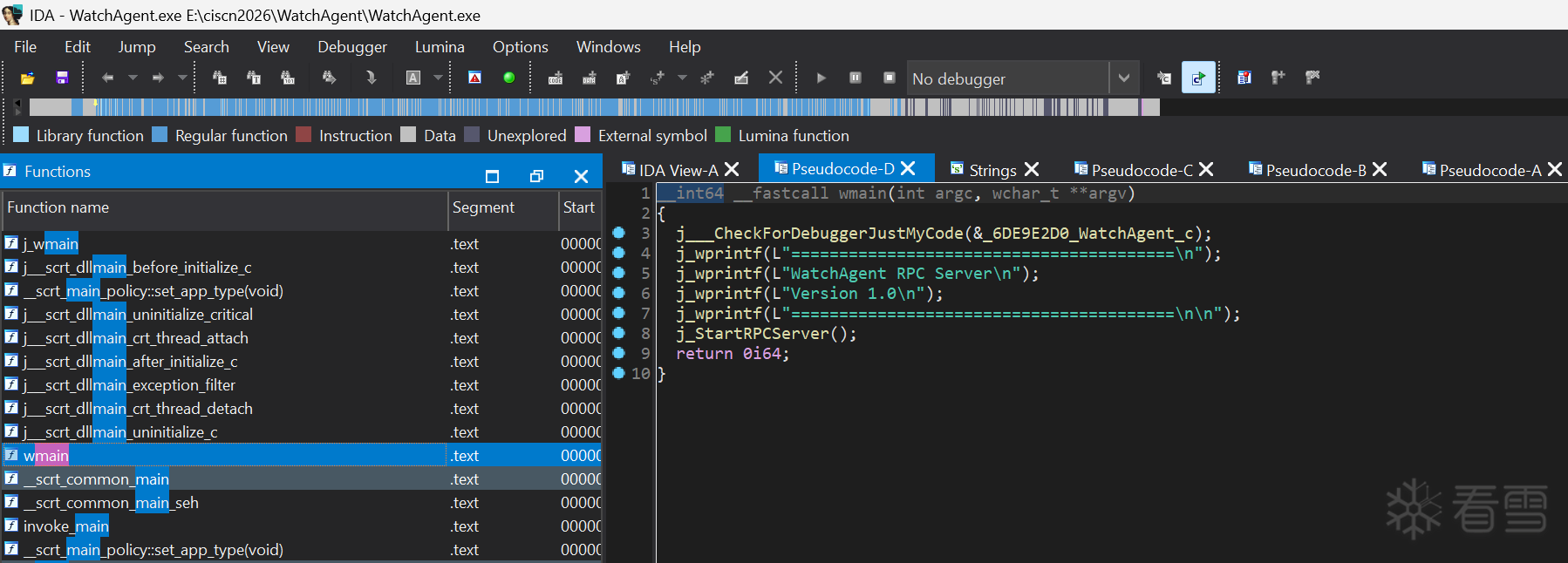

分析WatchAgent有个RPC服务器开着

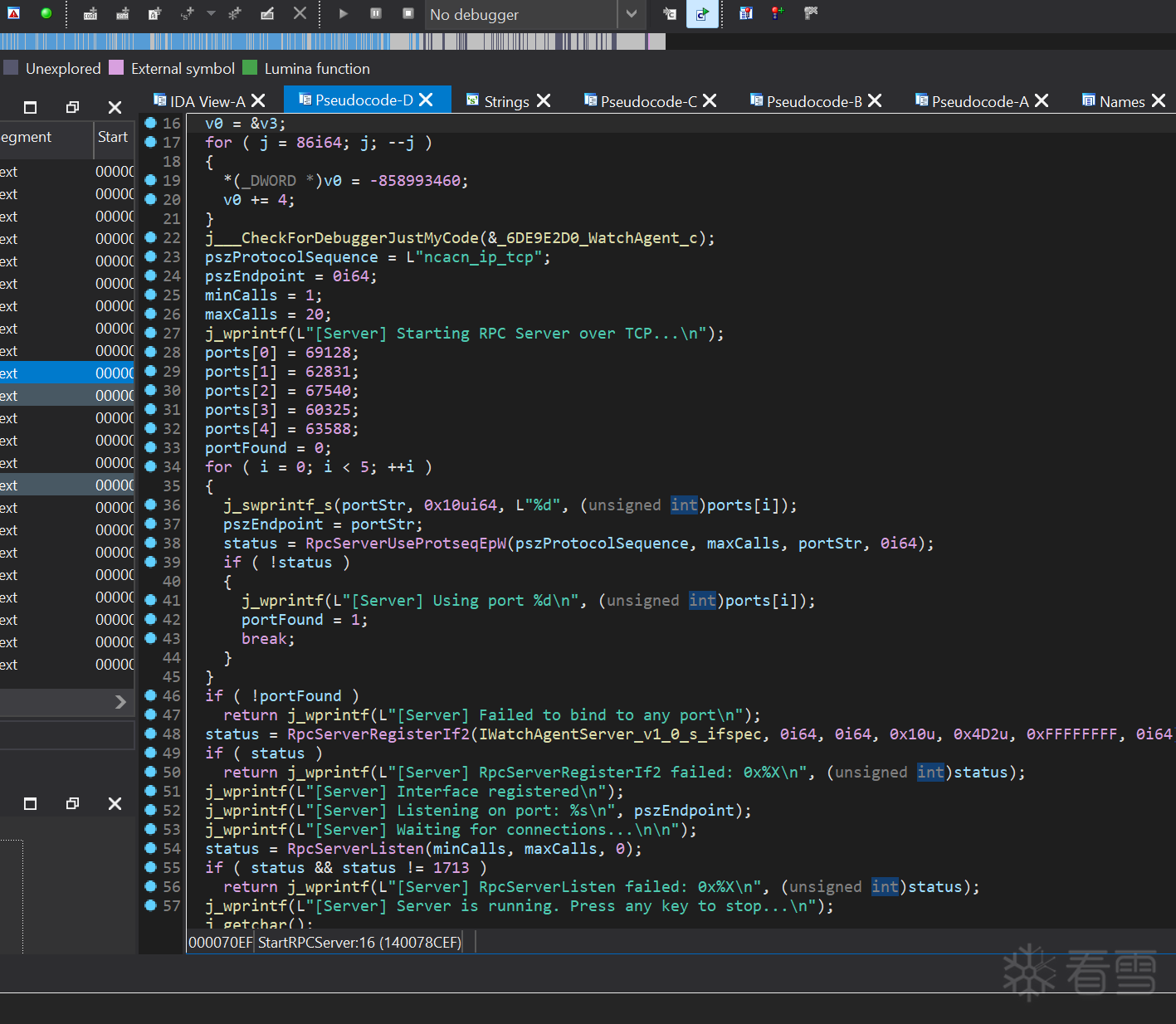

端口开在五个端口内 这个端口应该是容错机制 现代的服务器一般都会容错

比如说第一个端口占用了 就会切换到第二个端口 也就是我们的客户端其实只需要在这五个端口内找就可以

使用RPCVIEW看IDL

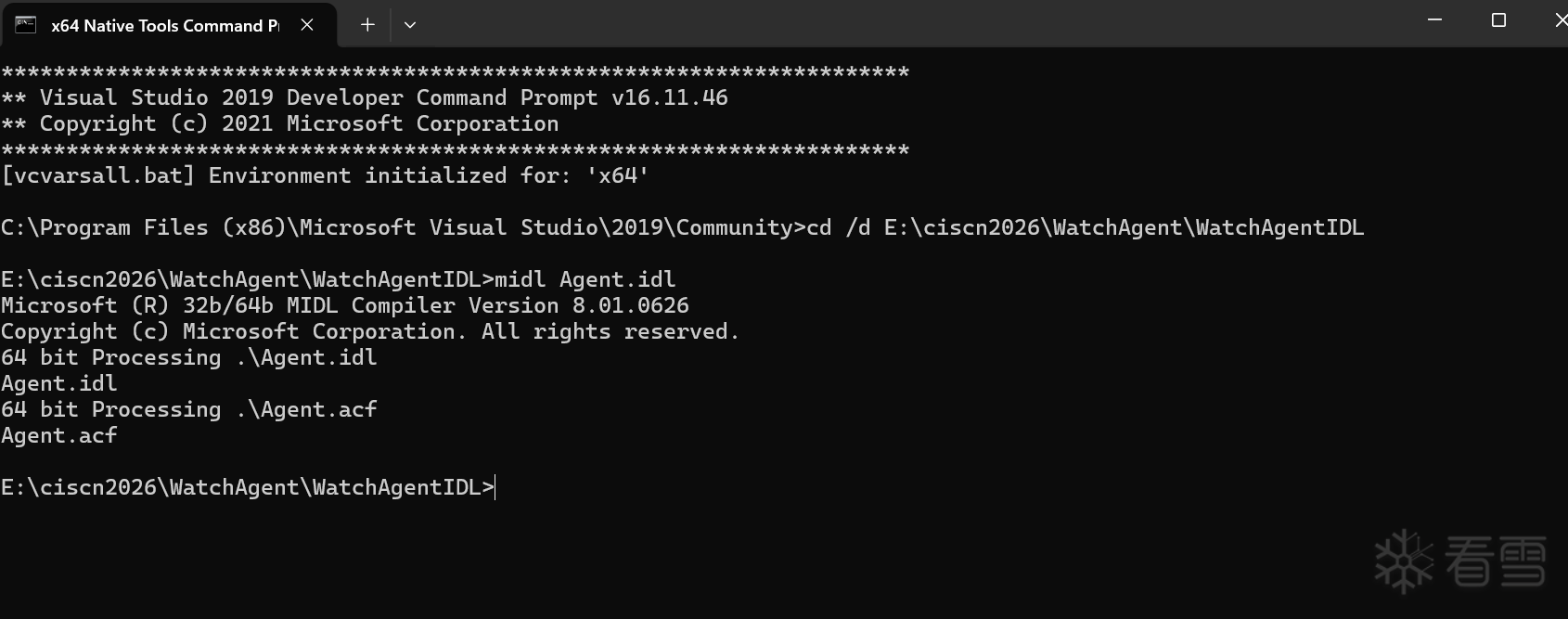

然后acf定义一下

Native Tools可以编译idl文件

然后发现Agent里面有个RCE RunCommand 这个RCE是我直接在导入表内找sink点 找了ShellExecute和CreateProcess就出了 由于RPC服务器未授权 所以这是一个未授权的RCE

[培训]《冰与火的战歌:Windows内核攻防实战》!从零到实战,融合AI与Windows内核攻防全技术栈,打造具备自动化能力的内核开发高手。

赞赏

赞赏

雪币:

留言: