-

-

[原创] 开源工具:一个面向 Windows 逆向分析的 MCP Server

-

-

[原创] 开源工具:一个面向 Windows 逆向分析的 MCP Server

Rikune

仓库地址:GitHub - Last-emo-boy/rikune · GitHub

最近在思考如何把逆向的工具集成到一个MCP中,集中调用,做了一会之后感觉目前的方向似乎会有点重。这是一个面向 Windows 逆向分析 的 MCP Server。想法是可以把一些常见的逆向分析流程整理成一组可以被 LLM 直接调用的能力,比如 PE 初步分析、Ghidra 辅助检查、DLL / COM profiling、运行时证据接入、Rust / .NET 恢复,以及偏源码级的重建和总结,其实一开始的诞生是想辅助我对一些crackme进行分析,还有一些恶意样本的分析,目前的能力是在接入codex的时候可以自主破解难度lvl4的crackme。

做的时候主要想的有两点 ,首先是分析过程要可观察,不是黑箱跑完只吐一个结果,然后是大样本分析不能一上来就把 MCP 请求卡死,以Weixin.dll的分析为例子。所以 Rikune 现在做了一个分阶段、非阻塞的分析流水线,把流程拆成 fast_profile、enrich_static、function_map、reconstruct、dynamic_plan、dynamic_execute、summarize 等阶段,可以先给预览结果,再逐步深入。

目前它除了 MCP 本体之外,也带了一套相对完整的运行时:

Docker 侧集成了 Ghidra、Rizin、YARA-X、UPX、Wine/winedbg、Frida CLI、Qiling、angr、RetDec 等工具链

提供 HTTP File Server,方便样本上传和产物下载

还做了一个Web Dashboard,可以实时看分析进度、样本状态、工具情况。

每个阶段都可以先给预览结果,后续再逐步 promote 到更深层分析,支持暂停、恢复、并行,适合大样本和队列化处理。

当前已集成的能力与工具(166 个 MCP Tool)

目前除了 MCP Server 本体,还打包了一套比较完整的运行时环境:

静态分析相关:

- PE 结构完整解析、section-level entropy 分析

- obfuscation 检测(CFF、opaque predicates、字符串加密、.NET 特有混淆等)

- static taint tracking

- 智能 unpacking 指导

- YARA-X、capa、DIE、FLOSS 集成

- Rust binary 专项分析、.NET metadata 提取与重建

动态与运行时:

- Frida CLI 自动 hook 脚本生成 + API tracing

- Qiling、angr、PANDA 支持

- 运行时证据与静态结果自动关联

Ghidra 深度集成:

- Recover-first 设计:Ghidra 函数提取失败时,自动 fallback 到 .pdata + boundary recovery + symbol recovery,继续往下走

- 全程 observable:命令日志、Java 异常解析、项目根目录暴露

LLM 辅助层:

- 结构化的 function naming、function explanation、module reconstruction review(不是乱 prompt,而是通过 MCP Tool 走的结构化流程)

其他实用工具:

- malware classify、C2 提取、Sigma 检测规则自动生成

- 符号执行辅助、约束求解(CrackMe 方向)

- 跨模块引用分析、可视化(Graphviz 支持)

- Android APK、ELF/Mach-O 的基础解析支持(跨平台扩展中)

总计 166 个 MCP Tool(115 个核心 + 51 个来自 15 个插件),插件系统支持热加载/卸载,第三方插件可自动发现。

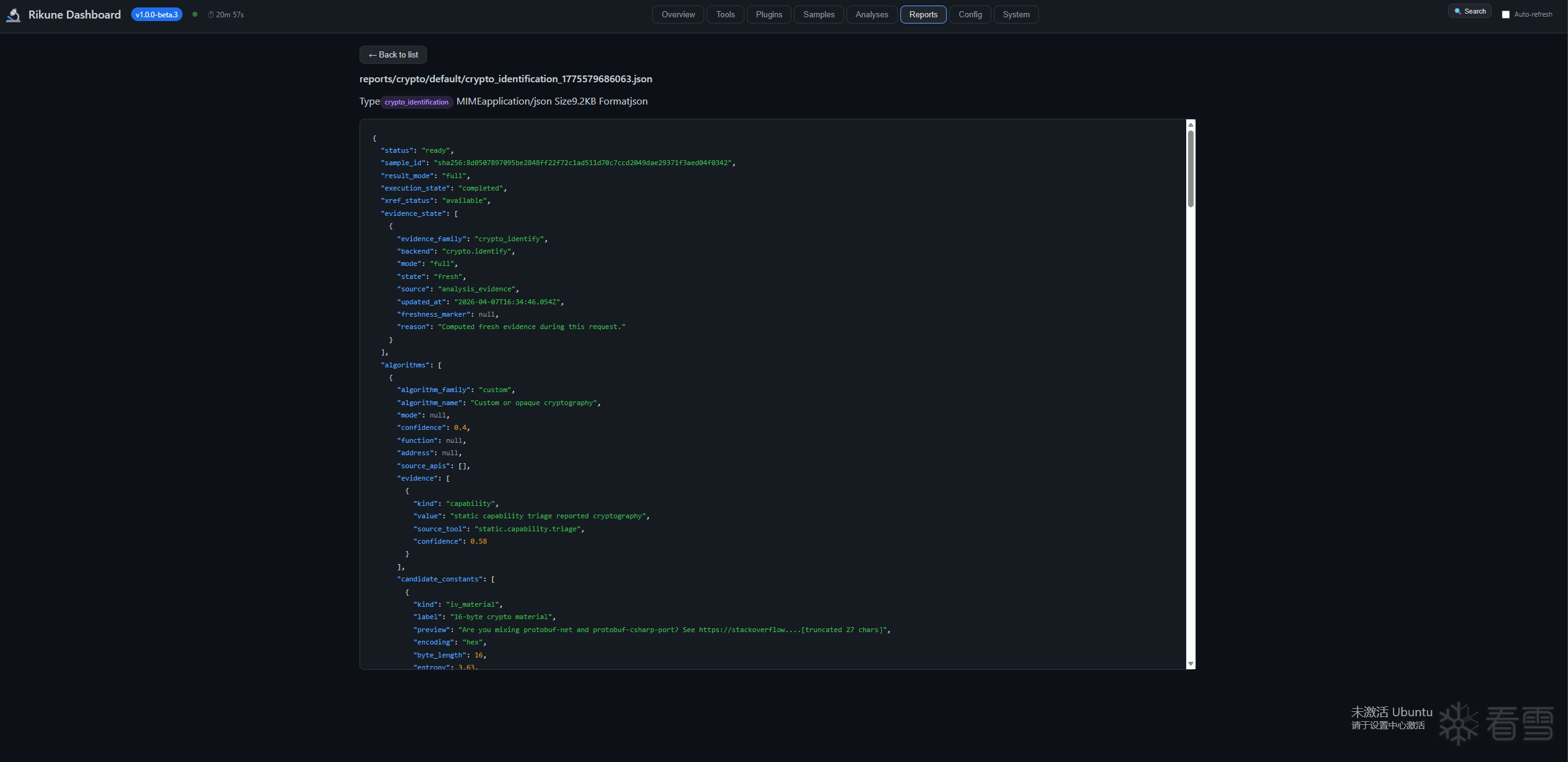

Web Dashboard 与部署体验

项目自带一个暗色主题的 Web Dashboard(默认 http://localhost:18080/dashboard),功能包括:

- 实时 SSE 进度流(分析进度、样本状态、工具执行日志一目了然)

- Samples 管理、工具列表、插件管理

- 系统资源监控、配置诊断

- HTTP File Server(支持带 API Key 的样本上传和产物下载)

Docker 一键部署(强烈推荐):

git clone 798K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4K9i4c8Z5N6h3u0Q4x3X3g2U0L8$3#2Q4x3V1k6x3j5i4y4@1i4K6u0V1k6h3#2G2i4K6u0V1j5X3!0&6i4K6u0r3M7X3W2C8N6h3&6W2i4K6u0W2k6$3W2@1

cd rikune

docker-compose up -d mcp-server

启动后直接访问 http://localhost:18080/dashboard 就能用了。Windows 用户还有 install-docker.ps1 辅助脚本。

项目现状与未来方向

目前版本是 v1.0.0-beta.3,流水线基本稳下来,但还在持续迭代中,不断解耦整理收拾史山。插件 SDK 也在不断完善,欢迎大家基于它开发自己的专有分析插件。

如果你对以下方向感兴趣,欢迎来仓库看看、提 Issue、PR,或者直接在评论区交流

仓库地址:GitHub - Last-emo-boy/rikune · GitHub

项目完全开源(MIT),欢迎 star、fork、贡献。有实际使用中的问题、想看的案例、或者对某个阶段的实现细节感兴趣的,都可以直接留言,我会尽量回复。

老哥们经验丰富,欢迎指点一二,一起把这个工具往更好用的方向迭代!

[培训]《冰与火的战歌:Windows内核攻防实战》!从零到实战,融合AI与Windows内核攻防全技术栈,打造具备自动化能力的内核开发高手。