-

-

mtgsig

-

发表于: 3小时前 52

-

声明

本文章中所有内容仅供学习交流使用,不用于其他任何目的,抓包内容、敏感网址、数据接口等均已做脱敏处理,严禁用于商业用途和非法用途,否则由此产生的一切后果均与作者无关!

逆向分析

部分python代码

cp = execjs.compile(open('mtgsig','r',encoding='utf-8').read())

result = cp.call('getMtgsig')

url =result['url']

print(url)

data = json.dumps(data, separators=(',', ':'))

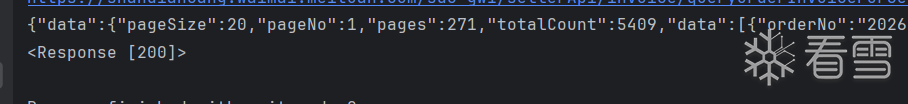

response = requests.post(url, headers=headers, cookies=cookies, data=data)

print(response.text)

print(response)总结

总结

1.出于安全考虑,本章未提供完整流程,调试环节省略较多,只提供大致思路,具体细节要你自己还原,相信你也能调试出来。

[培训]Windows内核深度攻防:从Hook技术到Rootkit实战!

赞赏

他的文章

- [原创]Tk 网页端算法分析 66

- [推荐]携程数据采集 token、sign、请求头分析 68

- mtgsig 53

- [推荐] mtgsig 70

- [原创]闪电帮帮 mtgsig 290

赞赏

雪币:

留言: