-

-

[原创]银狐AI Agent首秀,全程自动传播 | 银狐1-2月总结

-

发表于: 2026-3-3 15:34 1705

-

2026年1月15日以来,微步情报局监测到了首个使用AI Agent,实现银狐传播所有环节高度自动化的黑产团伙,三个多星期注册上线了956个钓鱼域名。经过春节期间短暂静默后,该团伙于2月26日又发动了新一轮投毒活动。

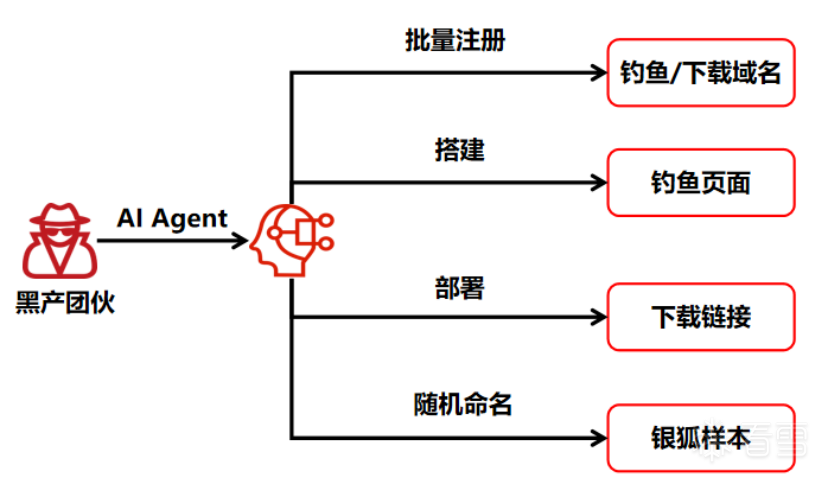

该团伙利用AI,批量注册常用软件的仿冒/下载域名,自动搭建高仿真的钓鱼页面,并在网站上部署下载链接和AI命名的银狐样本,整个过程几乎不需要人工参与。更专业的是,该团伙会对钓鱼网站访问次数、来源、停留时长进行AI统计分析,计算ROI,针对性调整策略。

在对抗层面,攻击者使用了代理工具进行加密通信。样本运行后会同时释放银狐木马和cloudflared代理工具。银狐会通过cloudflared代理而非自身进程,将加密流量回传至C2服务器,因此只检测反连行为无法定位到真正的银狐进程,必须利用EDR进行串链。

目前,微步终端安全管理平台OneSEC、云沙箱S、沙箱分析平台OneSandbox均已支持对这批样本的精确检测。

本文为银狐2026年1、2月攻击活动报告。微步情报局还将持续发布银狐月度报告,并第一时间跟进解读相关重大攻击事件。

传播过程,全链条AI化

AI钓鱼域名

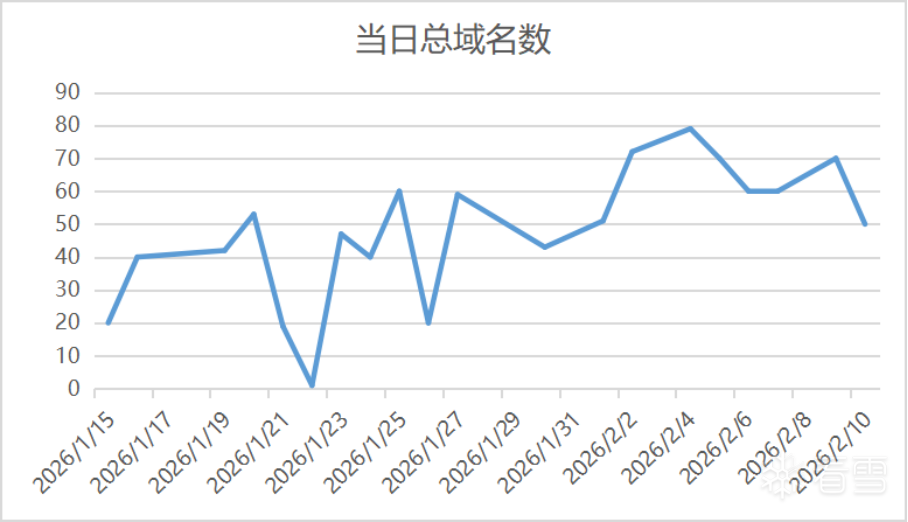

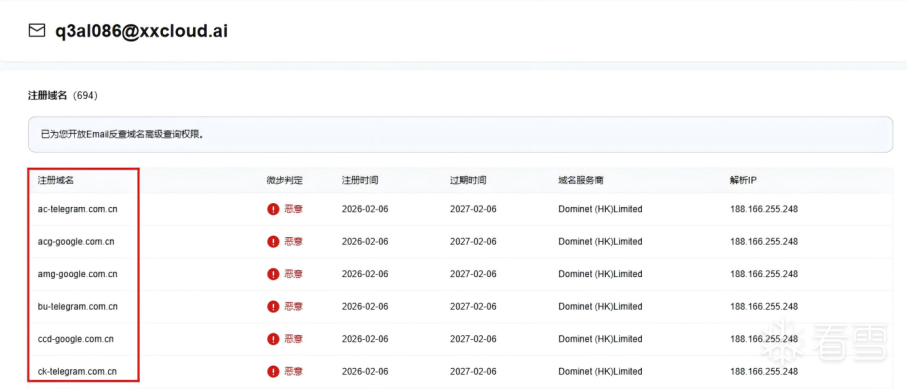

从2026年1月15号开始,该黑产团伙使用两个Whois注册邮箱q3al086@xxcloud.ai,ssw200495@qq.com,来批量注册钓鱼域名:

日期 | Chrome | WPS | 快连 | Teams | Clash | 搜狗浏览器 | Telegram | QuickQ | 总和 |

2026/1/15 | 0 | 0 | 20 | 0 | 0 | 0 | 0 | 0 | 20 |

2026/1/16 | 20 | 0 | 20 | 0 | 0 | 0 | 0 | 0 | 40 |

2026/1/19 | 22 | 0 | 20 | 0 | 0 | 0 | 0 | 0 | 42 |

2026/1/20 | 20 | 0 | 14 | 19 | 0 | 0 | 0 | 0 | 53 |

2026/1/21 | 9 | 0 | 1 | 0 | 9 | 0 | 0 | 0 | 19 |

2026/1/22 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 |

2026/1/23 | 20 | 0 | 14 | 0 | 13 | 0 | 0 | 0 | 47 |

2026/1/24 | 20 | 0 | 20 | 0 | 0 | 0 | 0 | 0 | 40 |

2026/1/25 | 20 | 0 | 20 | 0 | 20 | 0 | 0 | 0 | 60 |

2026/1/26 | 0 | 0 | 20 | 0 | 0 | 0 | 0 | 0 | 20 |

2026/1/27 | 20 | 20 | 0 | 0 | 0 | 19 | 0 | 0 | 59 |

2026/1/30 | 28 | 0 | 15 | 0 | 0 | 0 | 0 | 0 | 43 |

2026/2/1 | 10 | 0 | 21 | 0 | 0 | 0 | 20 | 0 | 51 |

2026/2/2 | 18 | 18 | 16 | 0 | 0 | 0 | 20 | 0 | 72 |

2026/2/4 | 20 | 20 | 20 | 0 | 0 | 19 | 0 | 0 | 79 |

2026/2/5 | 20 | 20 | 29 | 0 | 0 | 1 | 0 | 0 | 70 |

2026/2/6 | 20 | 0 | 20 | 0 | 0 | 0 | 20 | 0 | 60 |

2026/2/7 | 20 | 20 | 20 | 0 | 0 | 0 | 0 | 0 | 60 |

2026/2/9 | 20 | 0 | 30 | 0 | 0 | 0 | 0 | 20 | 70 |

2026/2/10 | 20 | 0 | 10 | 0 | 0 | 0 | 20 | 0 | 50 |

可以看到,截至2月10日,已有956个钓鱼域名完成注册,平均每天30+,随后在春节假期保持静默。

从格式上看,这些域名明显是通过自动化生成和仿冒应用相近的字词。

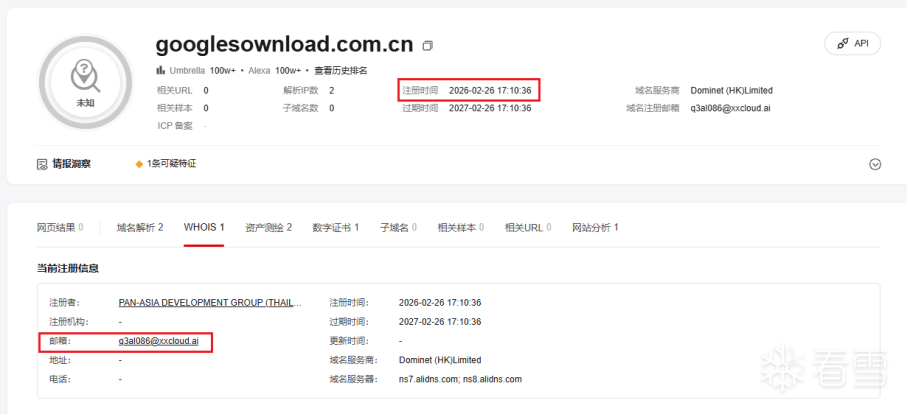

不过随着假期结束,微步情报局监测到黑产邮箱q3al086@xxcloud.ai,于2月26日恢复域名注册,说明该黑产团伙又开始发动新一轮攻击活动。

AI钓鱼页面

钓鱼页面也是由AI生成,且不定期进行更换。以Chrome为例,部分钓鱼页面如下。

在2026-01-16注册的Chrome相关钓鱼页面(bg-google.com.cn)样式为:

在2026-01-19注册的Chrome相关钓鱼页面(appchrome-google.com.cn)样式为:

在2026-01-20注册的Chrome相关钓鱼页面(cb-google.com.cn)样式为:

截至目前,该黑产团伙仅针对Chrome的仿冒钓鱼页面就用AI生成了12种。这些钓鱼页面样式多样,显著提高了黑产团伙在钓鱼页面上的生成效率。

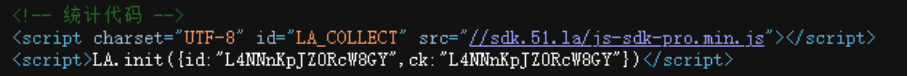

计算投入产出比

随着黑产团伙的产业化、专业化程度越来越高,微步情报局还观测到攻击者使用了免费流量统计技术服务提供商51.LA,对钓鱼网站的访问量,访问时长,来源页面等做统计分析。

利用这些数据,黑产团伙能够专业化的开发钓鱼网站,计算钓鱼网站的ROI(投入产出比),提升钓鱼攻击的成功率。

且每种钓鱼应用的统计id区分统计:

针对clash的统计id:L4rC8E7ISMR5cOyi / L56E7kDSHNvNpfzY

针对快连的统计id:L4NNnKpJZ0RcW8GY / L4e6WH4KcxTQEsJO

针对Chrome的统计id:L4eCf0G8oXvab2n7 / L4S9pW46ugZ5HLhW

针对teams的统计id:L4ixuUuJi0dA2nYF

针对WPS的统计id:L5OOMojcmFzavw26

针对搜狗浏览器的统计id:L5MbevAiByh9Bosu

针对telegram的统计id:L5TOP7tRWKlFL5Su

样本代理出网,隐藏核心进程

AI随机命名

这些钓鱼网站存放下载文件的域名也使用了AI自动生成注册,且迭代更新速度也很快:

样本名 | MD5 | C2 | 下载域名 | 钓鱼网站 |

Lestsrvpn.zip | 0333d6a4870a5a2e5a04a9328dde9e7e | c78K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3!0H3N6r3c8F1N6g2)9J5k6h3y4G2L8b7`.`. | download.xz-jennykuailian.top | f10K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6C8N6h3q4A6j5i4m8D9K9h3q4F1i4K6u0W2j5$3!0E0i4K6u0W2j5$3^5`. |

Chromeab-x64.zip | 1e0a7b57d68782073118949898d57e5b | fdaK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3!0H3N6r3c8F1N6g2)9J5k6h3y4G2L8b7`.`. | download.download-google-chrome.com | d7bK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6T1k6#2)9J5k6r3N6G2L8$3N6D9k6g2)9J5k6h3y4G2L8g2)9J5k6h3y4F1 |

tsetup-x6493e.zip | 0d8f838807bedb634d14b0f3a920a0e5 | 8c1K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4c8S2L8h3g2A6i4K6u0W2j5%4W2G2N6b7`.`. | download.telegram-desktop.sbs | 606K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6S2K9#2)9J5k6s2c8W2L8r3g2Y4M7X3q4E0i4K6u0W2j5$3!0E0i4K6u0W2j5$3^5`. |

SougouBrowser16b-x64.zip | b2d06cfa165cea02299d33511cf9603c | b3fK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3!0H3N6r3c8F1N6g2)9J5k6h3y4G2L8b7`.`. | download.sougoubrowser.sbs | ap-sougou.com.cn |

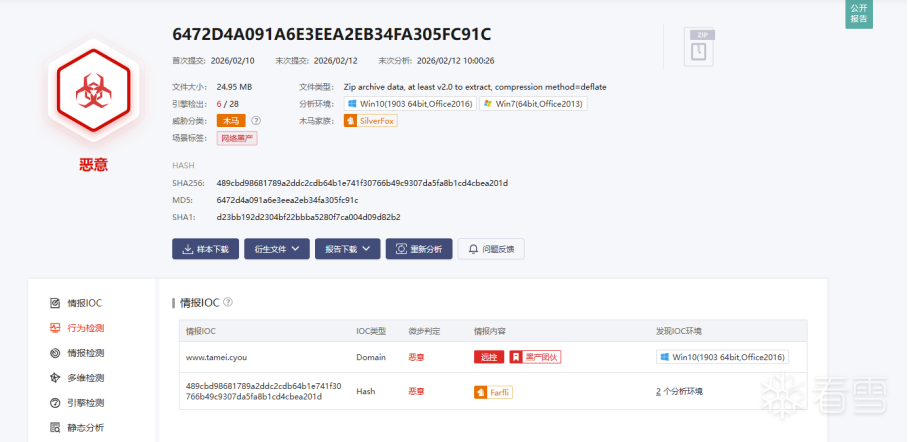

Clnrome8ab5-x64.zip | 6472d4a091a6e3eea2eb34fa305fc91c | 4d4K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4c8S2L8h3g2A6i4K6u0W2j5%4W2G2N6b7`.`. | download.chrome-google.sbs | zdn-google.com.cn |

wps5bc-x64.zip | 6e8daca08b643855f399d1e42564c8b4 | 6ecK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3!0H3N6r3c8F1N6g2)9J5k6h3y4G2L8b7`.`. | download.wpscn.sbs | qw-wpsoffice.com.cn |

Letspro1e0-x64.zip | 5c33d06a5133cec6d6e7984a2591cc99 | 5acK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4c8S2L8h3g2A6i4K6u0W2j5%4W2G2N6b7`.`. | download.lestvpn.sbs | kuaitzlian.com.cn |

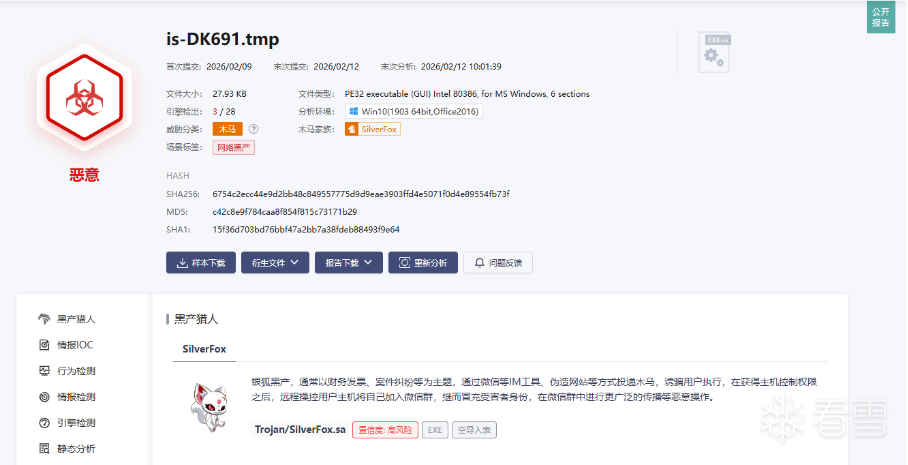

可以看到下载文件使用了“固定仿冒软件名称 + 随机字符”的模式。云沙箱S、沙箱分析平台OneSandbox部分检测结果如下:

持久化:每次登录触发

以如下样本为例进一步分析。

样本名 | Clnrome8ab5-x64.zip |

样本sha256 | 489cbd98681789a2ddc2cdb64b1e741f30766b49c9307da5fa8b1cd4cbea201d |

样本类型 | ZIP compressed archive |

样本下载链接 | 981K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6V1L8%4N6F1L8r3!0S2k6q4)9J5k6h3y4Z5M7X3!0E0k6g2)9J5k6r3N6G2L8$3N6D9k6g2)9J5k6i4y4T1M7#2)9J5c8X3c8G2N6$3&6D9L8$3q4V1M7#2)9J5c8X3y4Z5M7X3!0J5L8X3g2Q4x3X3g2H3K9s2l9`. |

来源钓鱼网站 | zdn-google.com.cn |

样本C2 | dceK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4c8S2L8h3g2A6i4K6u0W2j5%4W2G2N6b7`.`. / e9bK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3&6G2k6$3N6J5N6r3g2S2i4K6u0W2j5%4W2G2N6b7`.`. |

样本简述 | 伪装为chrome的安装程序,运行后除了释放正常的chrome安装包外,还释放代理程序cloudflared代理本地443端口流量到远控服务器,以及银狐木马程序链接本地代理的443端口。通过这种方式来实现远控流量TLS加密以及银狐木马行为和远控连接行为的进程分离。 |

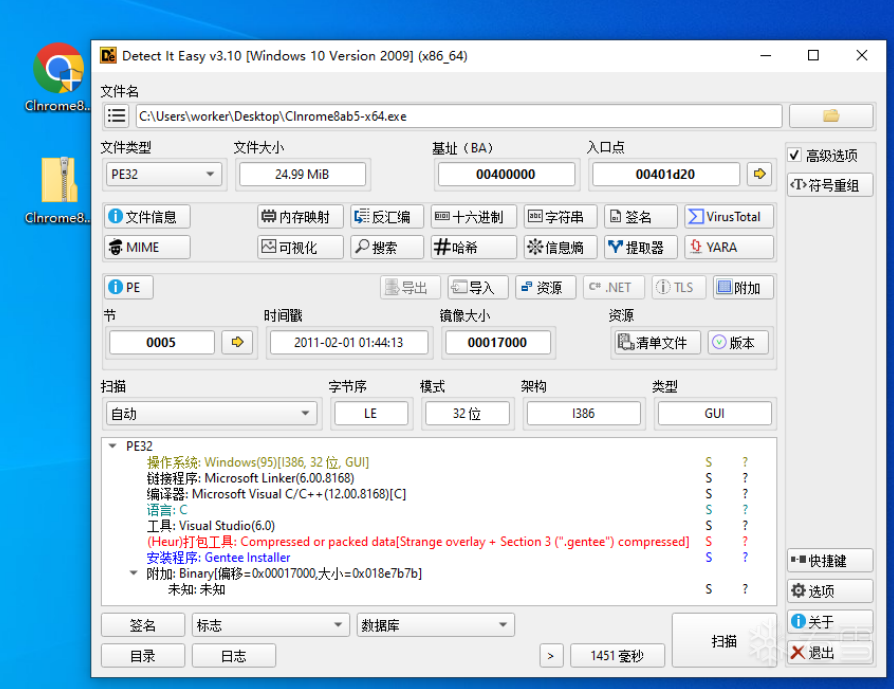

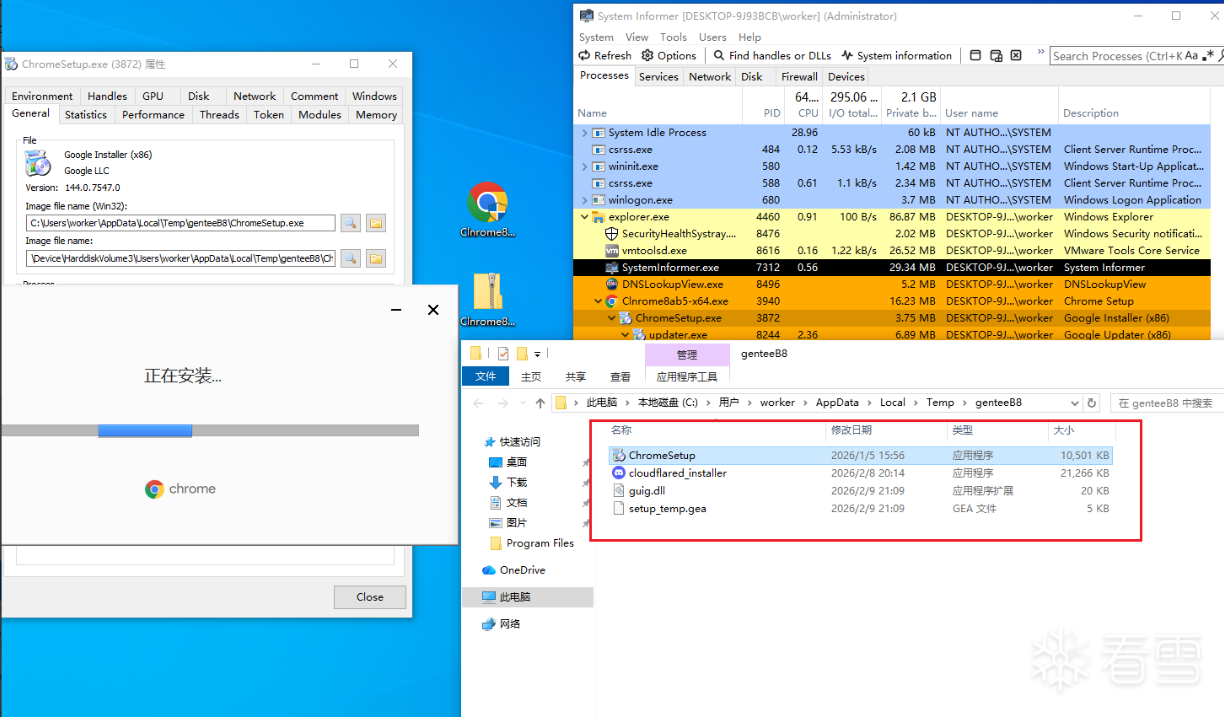

初始样本使用安装程序Gentee Installer打包:

样本运行后释放文件列表 C:\Users\worker\AppData\Local\Temp\genteeB8:

cloudflared_installer使用inno setup进行打包:

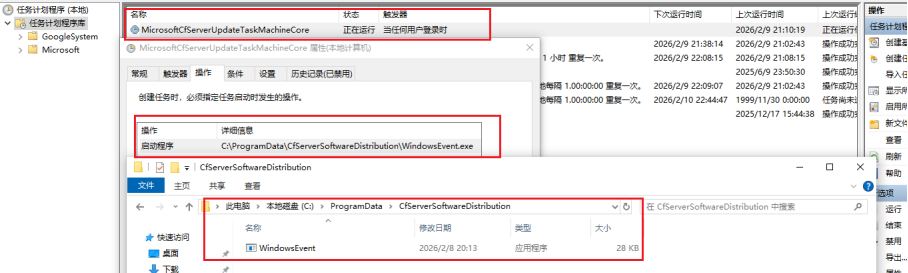

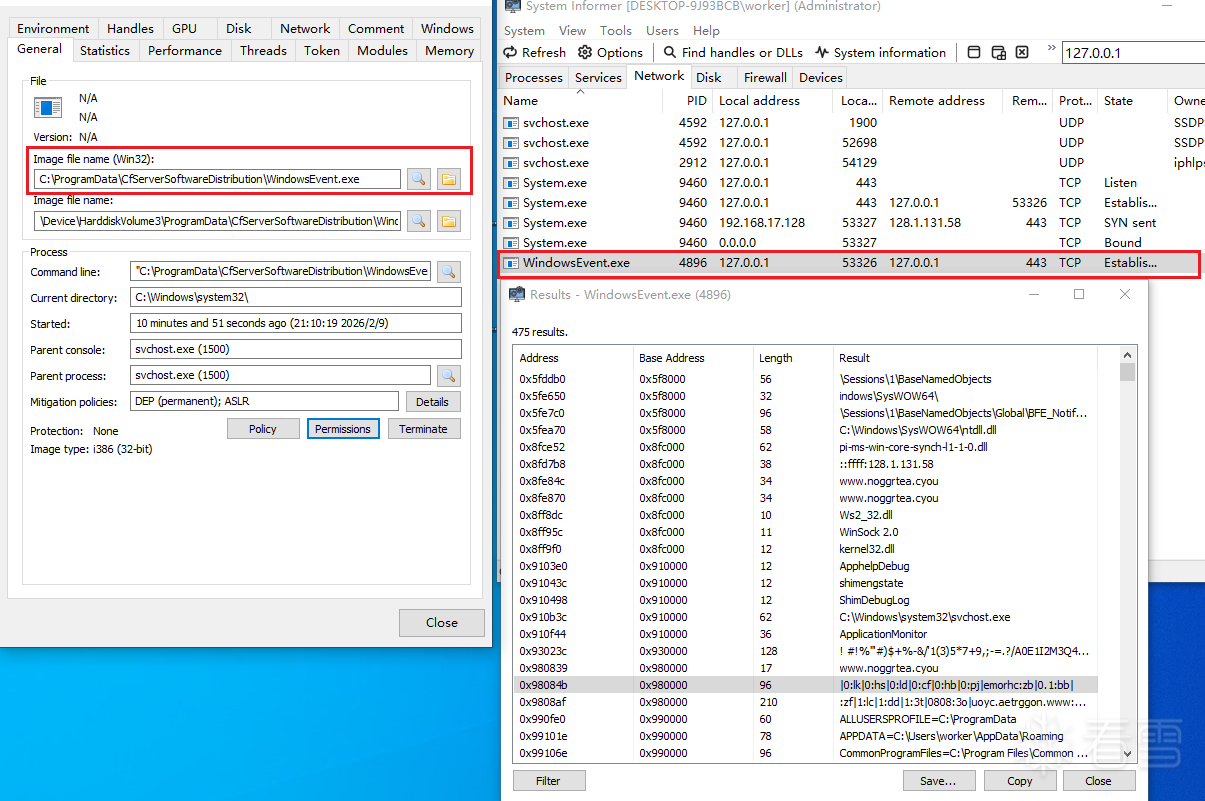

这个打包程序运行后会释放:create_cfserver_task.ps1。该 PowerShell 脚本首先删除已有同名计划任务MicrosoftCfServerUpdateTaskMachineCore,随后通过多种方式获取当前实际登录的交互用户,在该用户上下文下以最高权限创建一个“登录即触发”的计划任务,指向位于ProgramData目录下的可执行文件WindowsEvent.exe,并在注册完成后立即启动该任务,从而实现对该可疑程序的隐蔽持久化和持续执行。

相关进程创建行为可被OneSEC精准捕获。

加密流量代理出网

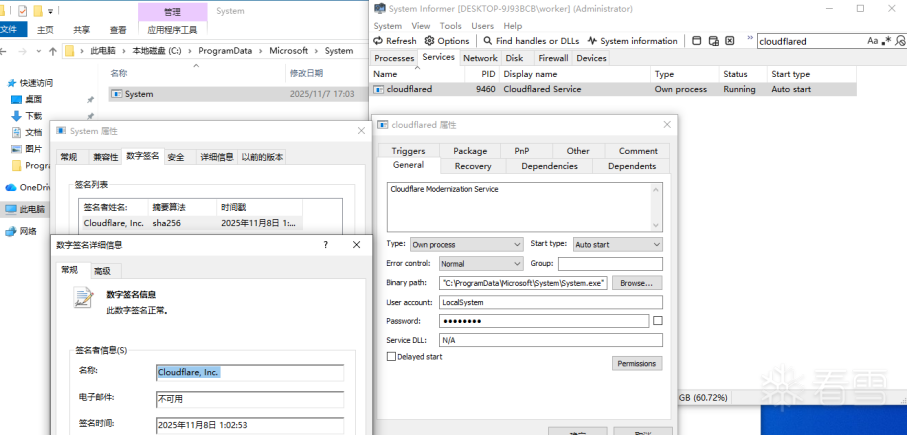

注册cloudflared服务运行:

这个服务会把本地的443端口流量转发给远程服务器2a8K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4c8S2L8h3g2A6i4K6u0W2j5%4W2G2N6b7`.`.

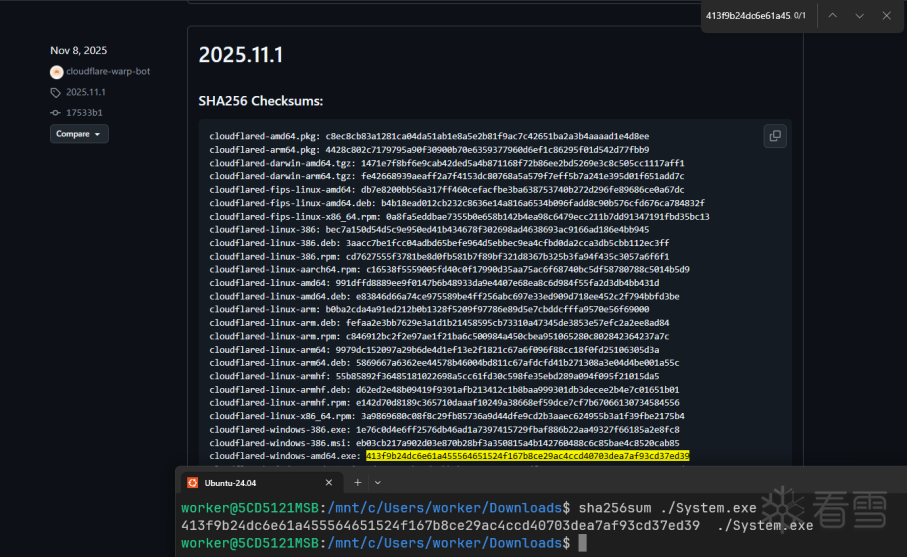

通过sha256对比,该可执行程序来自e52K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4K9i4c8Z5N6h3u0Q4x3X3g2U0L8$3#2Q4x3V1k6U0L8r3!0#2k6r3k6D9j5i4u0W2i4K6u0r3j5$3I4G2N6h3c8X3L8r3q4J5k6h3c8Q4c8e0W2Q4b7e0q4Q4b7U0W2Q4c8e0N6Q4z5f1u0Q4b7f1f1J5x3o6t1#2i4K6u0W2x3e0q4Q4x3X3f1I4i4@1f1#2i4K6S2r3i4K6V1I4i4@1f1#2i4@1t1^5i4K6R3K6i4@1f1%4i4K6W2m8i4K6R3@1j5$3I4G2N6h3c8X3L8r3q4J5k6h3c8Q4x3X3c8%4K9h3&6V1L8%4N6K6i4K6u0V1j5h3#2V1y4U0c8Q4x3X3g2W2P5r3g2Q4c8e0N6Q4b7e0S2Q4z5p5u0Q4c8e0g2Q4b7V1q4Q4z5p5k6Q4c8e0y4Q4z5o6m8Q4z5o6t1`.

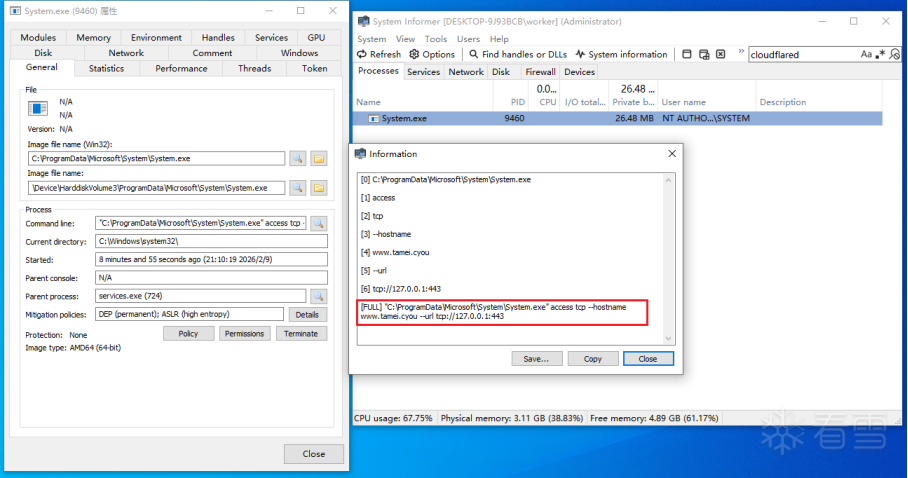

而银狐进程则会利用该代理服务,通过连接本地的443端口将远控流量转发到远端服务器:

OneSEC可捕获该反连行为。

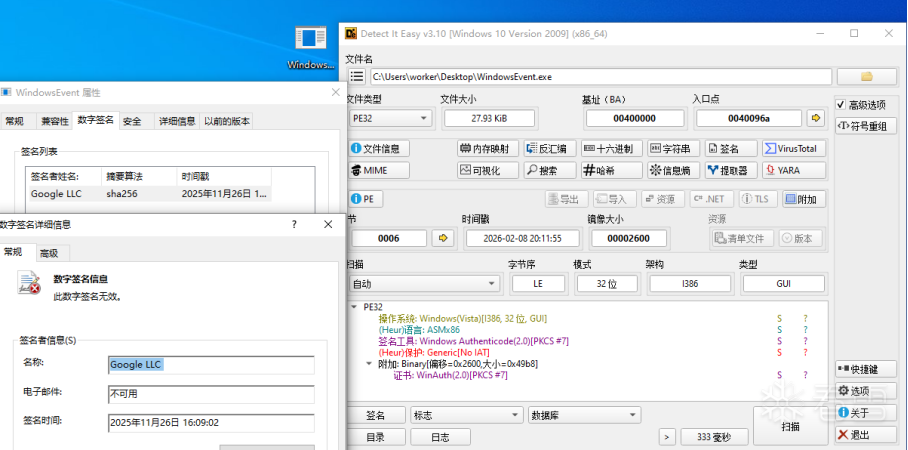

分析该银狐木马程序,该程序2026-02-08被编译,使用了无效的Google签名:

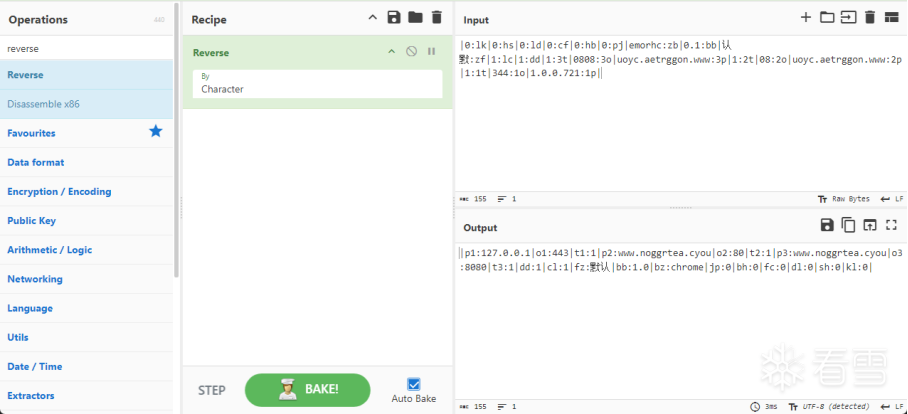

通过提取进程内存的字符串获取银狐配置:

得到银狐木马配置信息:

|p1:127.0.0.1|o1:443|t1:1|p2:7c7K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3&6G2k6$3N6J5N6r3g2S2i4K6u0W2j5%4W2G2N6g2)9%4b7$3)9J5i4K6y4m8z5o6m8Q4y4@1y4@1x3W2)9K6b7e0q4Q4y4@1y4H3x3#2)9K6b7i4N6%4N6#2)9J5k6h3&6G2k6$3N6J5N6r3g2S2i4K6u0W2j5%4W2G2N6g2)9%4b7$3)9K6i4K6y4m8z5o6l9^5x3q4)9%4b7%4b7K6i4K6y4m8x3g2)9%4b7$3c8V1i4K6y4m8x3g2)9%4b7$3y4D9i4K6y4m8x3g2)9%4b7$3k6*7i4K6y4m8i4@1f1&6i4@1u0n7i4K6V1^5i4@1f1^5i4@1q4q4i4@1p5@1i4K6N6o6j5X3u0Q4x3@1p5I4i4K6u0W2x3q4)9%4b7$3u0*7i4K6y4m8j5$3S2J5L8$3#2W2i4K6N6o6K9Y4m8Q4x3@1p5H3i4K6N6o6j5X3S2Q4x3@1p5H3i4K6N6o6k6X3y4Q4x3@1p5H3i4K6N6o6k6r3I4Q4x3@1p5H3i4K6N6o6M7$3S2Q4x3@1p5H3i4K6N6o6K9$3I4Q4x3@1p5H3i4K6N6o6

该样本配置了主备远控:主远控 127.0.0.1:443(这会被注册服务cloudflared转发到远端服务器824K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4c8S2L8h3g2A6i4K6u0W2j5%4W2G2N6g2!0q4c8W2!0n7b7#2)9^5z5g2!0q4c8W2!0n7b7#2)9^5b7#2!0q4y4g2!0m8y4q4)9^5y4#2!0q4z5q4!0n7c8W2)9&6b7#2!0q4y4W2)9^5c8g2!0m8y4H3`.`. 53eK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3&6G2k6$3N6J5N6r3g2S2i4K6u0W2j5%4W2G2N6b7`.`.会在主远控连接不上时请求连接。

附录:部分IOC

主C2域名(使用cloudflared转发)

099K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3!0J5M7$3W2K6L8s2W2Q4x3X3g2U0P5h3!0#2

a50K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4c8S2L8h3g2A6i4K6u0W2j5%4W2G2N6b7`.`.

327K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3!0H3N6r3c8F1N6g2)9J5k6h3y4G2L8b7`.`.

备选C2域名(配置在银狐木马中)

jun88online.com

greathomegear.com

1eeK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3&6G2k6$3N6J5N6r3g2S2i4K6u0W2j5%4W2G2N6b7`.`.

e1cK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3S2S2K9i4m8X3M7$3q4H3L8g2)9J5k6h3y4&6L8%4f1`.

6a5K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3y4S2N6r3N6A6N6q4)9J5k6h3y4G2L8g2)9J5y4X3&6T1M7%4m8Q4x3@1t1`.

[培训]《冰与火的战歌:Windows内核攻防实战》!从零到实战,融合AI与Windows内核攻防全技术栈,打造具备自动化能力的内核开发高手。

赞赏

- 第一手金融行业实战总结,来了 327

- Shai-Hulud投毒竞赛开场,npm639个版本被黑 744

- 这个边界还要咋整,才能安全? 713

- 从OA进,靠AI横移,半数都是RCE:2026红队攻击彻底变了 729

- macOS,正在大规模失陷 1002