-

-

[原创]某老板直聘四层switch反混淆

-

发表于: 2025-11-17 22:40 10805

-

老板直聘作为另一类型的多层switch混淆的代表还是很有研究价值的,主要的特点就是switch起始index是不固定的,是调用的时候传参确定的,传不同的index,那么就运行不同的代码。

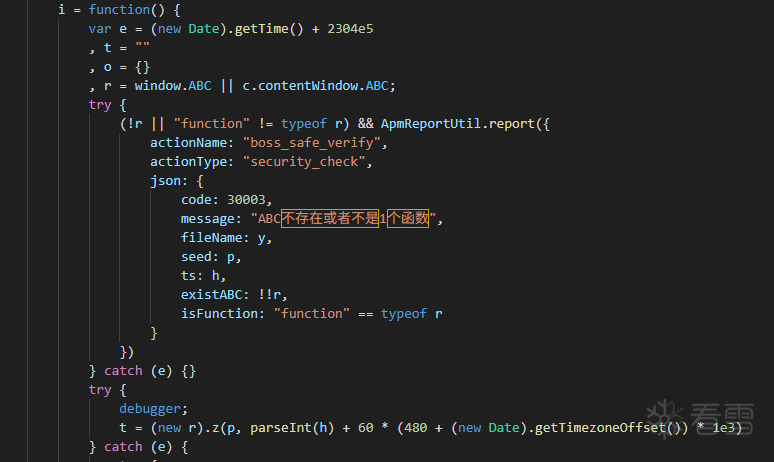

先上链接:aHR0cHM6Ly93d3cuemhpcGluLmNvbS93dWhhbi8/a2E9Y2l0eS1zaXRlcy0xMDEyMDAxMDA=,这个站chrome是抓不到包的,需要用fiddler抓包,先开启fiddler,然后打开网页直接找security-check.html这里是调用ABC生成cookie __zp_stoken__的地方,先用fidder替换掉这个文件,然后在调用处加上debugger。

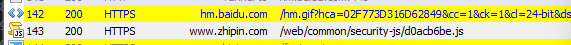

接着要找的第二个文件就是security-js文件夹下的js文件。后面的js文件名是一个随机的字符串,每天会变。

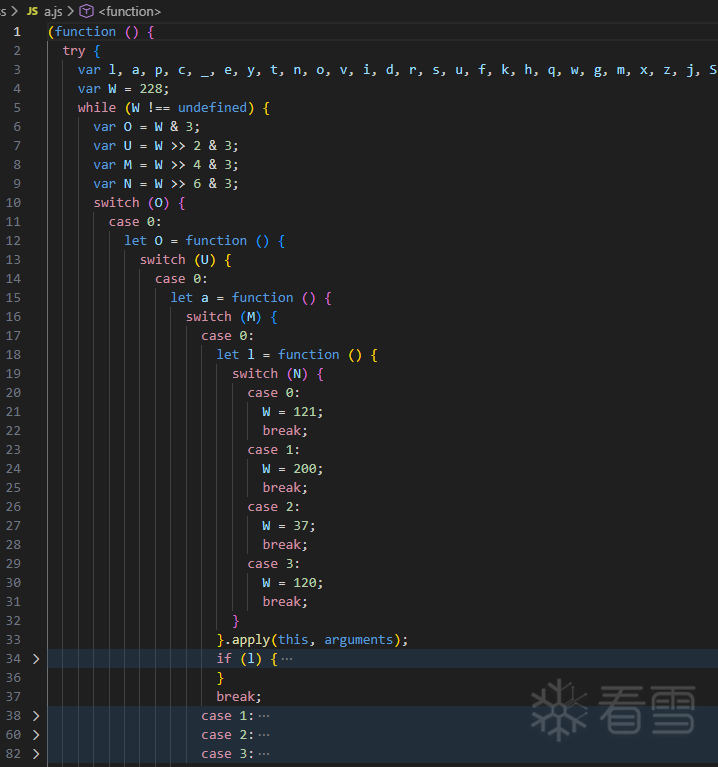

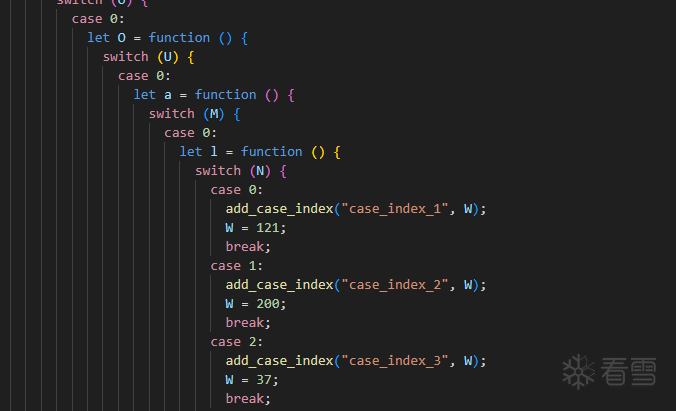

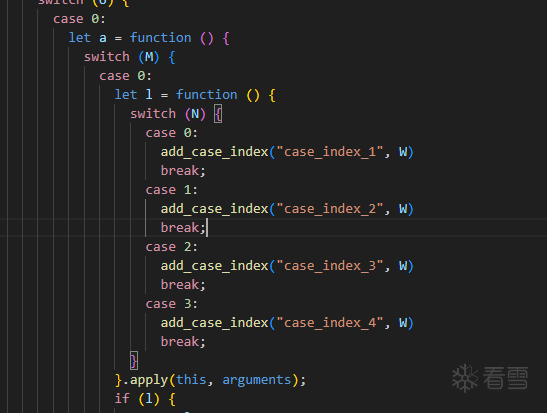

将js文件复制出来就可以看到整个混淆过后的js代码了。初步分析整个代码,选每一层的第一个switch和第一个case展开后开始分析,最内层的case代码运行后会一层一层的break返回最外层,而不会在中间的某一层停留,同样的如果最内层有return,那么也会一层一层的返回到最外层,而不会在中间层处理。那么可以认定整个switch由最外层的参数控制,可以将整个switch处理成只有最外层参数的一层switch.

整个文件的操作思路和阿里的231一致,首先收集到所有w的值,然后在最内层的case中插入收集进入这个case时w的值的代码,最后删掉case中其他的语句,只留下插入的代码和break语句。

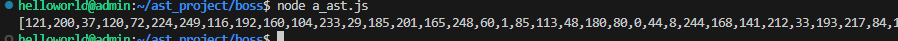

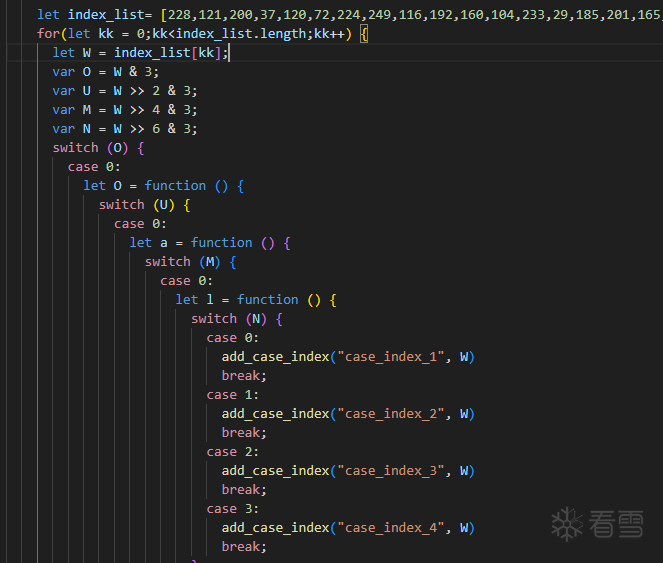

首先收集W的值

然后插入代码

最后删掉多余代码

将整个switch复制出去放在for循环中执行,得到每个case_index_X对应的w的值

[培训]《冰与火的战歌:Windows内核攻防实战》!从零到实战,融合AI与Windows内核攻防全技术栈,打造具备自动化能力的内核开发高手。