能力值:

( LV2,RANK:10 )

( LV2,RANK:10 )

|

-

-

2 楼

大佬 这是哪个版本的Typora啊?

|

能力值:

( LV2,RANK:10 )

( LV2,RANK:10 )

|

-

-

3 楼

解压密码呢?

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

4 楼

sblpp

解压密码呢?

sblpp

解压密码呢?

我重新上传了没有解压密码的附件了

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

5 楼

sblpp

大佬 这是哪个版本的Typora啊?

sblpp

大佬 这是哪个版本的Typora啊?

支持到现在最新版

|

能力值:

( LV2,RANK:10 )

( LV2,RANK:10 )

|

-

-

6 楼

你可以写个外部程序检查到这个框就给它点掉,如果是作者的话最烦的就是有人搞自己的软件。

|

能力值:

( LV4,RANK:50 )

( LV4,RANK:50 )

|

-

-

7 楼

1. 我这个分析思路正确吗?

--> 正确。

2. 为啥 X64dbg 搜不到这个字符串,CE 能搜到?

--> CE 是软件运行起来才搜到的。 因此 x64dbg 也是在相同情况下能搜到。

3. 为啥 CE 搜到的是另外一个模块的,而且我下一步该怎么办?

-->我在内存里面把模块名字改掉了。 是 _Write.dll 没错。

最后于 2025-11-7 09:38

被zenix编辑

,原因:

|

能力值:

( LV6,RANK:81 )

( LV6,RANK:81 )

|

-

-

8 楼

把作者都炸出来了

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

9 楼

哥哥别怪我 我单纯学习用的

|

能力值:

( LV4,RANK:50 )

( LV4,RANK:50 )

|

-

-

10 楼

mb_tjsiclqd

哥哥别怪我 我单纯学习用的[em_074]

mb_tjsiclqd

哥哥别怪我 我单纯学习用的[em_074]

怪你的话,我就不会回帖了。 来了论坛就是共同学习的,加油!

|

能力值:

(RANK:385 )

(RANK:385 )

|

-

-

11 楼

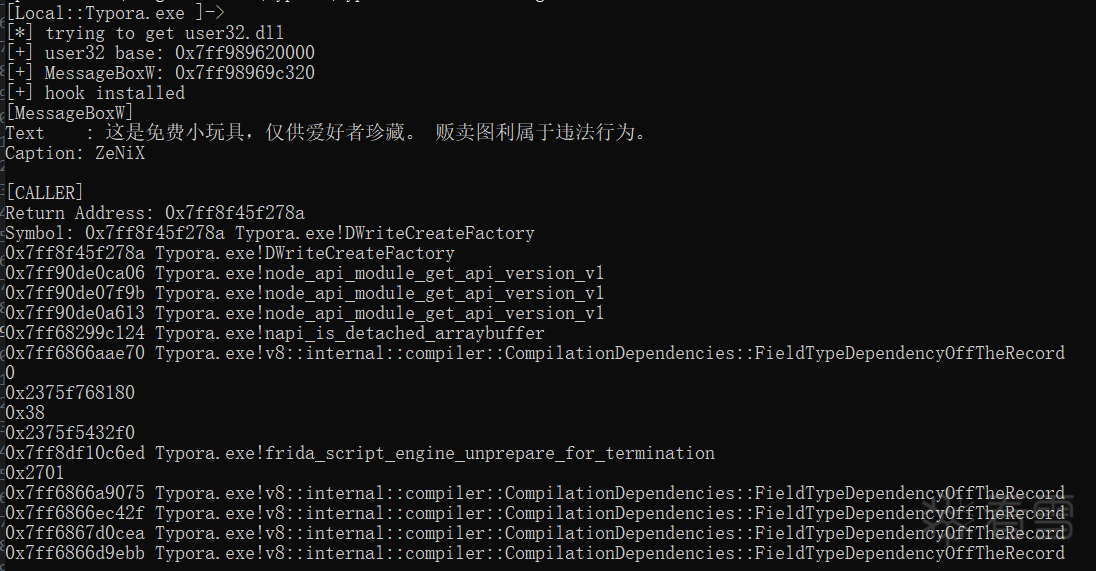

看了下.给破了. 自用.  看了下有混淆啥的. 不想看. x64dbg调试还有反调试.懒得过了. 直接看看运行流程. 会frida的就看看摊弹框位置的上下文.

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

12 楼

TkBinary

看了下.给破了. 自用.[em_014] 看了下有混淆啥的. 不想看. x64dbg调试还有反调试.懒得过了. 直接看看运行流程. 会frida的就看看摊弹框位置的上下文.

TkBinary

看了下.给破了. 自用.[em_014] 看了下有混淆啥的. 不想看. x64dbg调试还有反调试.懒得过了. 直接看看运行流程. 会frida的就看看摊弹框位置的上下文.

大佬。。菜鸡的我只能干瞪眼

|

能力值:

( LV2,RANK:10 )

( LV2,RANK:10 )

|

-

-

13 楼

下断点MessageBoxW看着应该就能跟到了

|

能力值:

( LV2,RANK:10 )

( LV2,RANK:10 )

|

-

-

14 楼

哈哈, 作者来了

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

15 楼

TkBinary

看了下.给破了. 自用.[em_014] 看了下有混淆啥的. 不想看. x64dbg调试还有反调试.懒得过了. 直接看看运行流程. 会frida的就看看摊弹框位置的上下文.

TkBinary

看了下.给破了. 自用.[em_014] 看了下有混淆啥的. 不想看. x64dbg调试还有反调试.懒得过了. 直接看看运行流程. 会frida的就看看摊弹框位置的上下文.

frida 还能逆DLL文件吗

|

能力值:

(RANK:385 )

(RANK:385 )

|

-

-

16 楼

mb_tjsiclqd

frida 还能逆DLL文件吗

mb_tjsiclqd

frida 还能逆DLL文件吗

frida是写脚本.本质是做个hook. hook dll打印流程.

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

17 楼

TkBinary

frida是写脚本.本质是做个hook. hook dll打印流程.

TkBinary

frida是写脚本.本质是做个hook. hook dll打印流程.

我找到了他的调用上层,但是是个混淆的,并不是我期待的 je xxx, call xxxx

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

18 楼

TkBinary

看了下.给破了. 自用.[em_014] 看了下有混淆啥的. 不想看. x64dbg调试还有反调试.懒得过了. 直接看看运行流程. 会frida的就看看摊弹框位置的上下文.

TkBinary

看了下.给破了. 自用.[em_014] 看了下有混淆啥的. 不想看. x64dbg调试还有反调试.懒得过了. 直接看看运行流程. 会frida的就看看摊弹框位置的上下文.

没思路了 还请指点12

|

|

|