-

-

[原创]大喊“我不想再输入frida命令啦!”之后,用AI做了这个utools插件

-

发表于:

2025-6-23 19:32

1484

-

[原创]大喊“我不想再输入frida命令啦!”之后,用AI做了这个utools插件

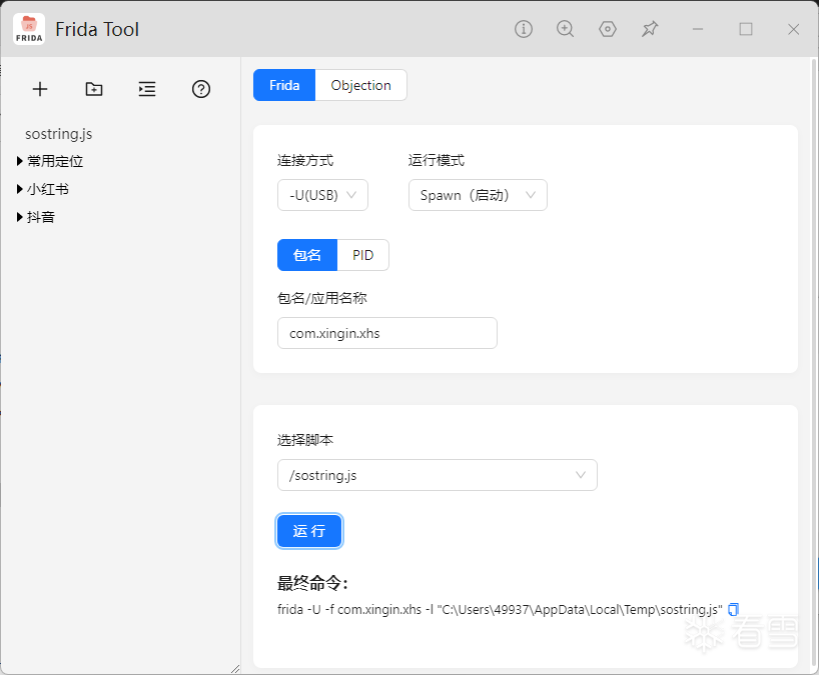

在 UTools 的插件市场搜索:Frida Tool

受够了每次调试都要重复敲 frida -U -f com.example.app -l hook.js?记不住复杂的 objection 参数?脚本文件散落各处,用的时候到处找?

我也是! 在无数次被命令行折磨后,我决定彻底解决这个小小的痛点,抽空用了一天时用AI制作了这个插件,免费给大家使用。

于是,有了它:一个专为逆向/移动安全工程师打造的 utools 插件!

它能做什么?(极简核心功能)

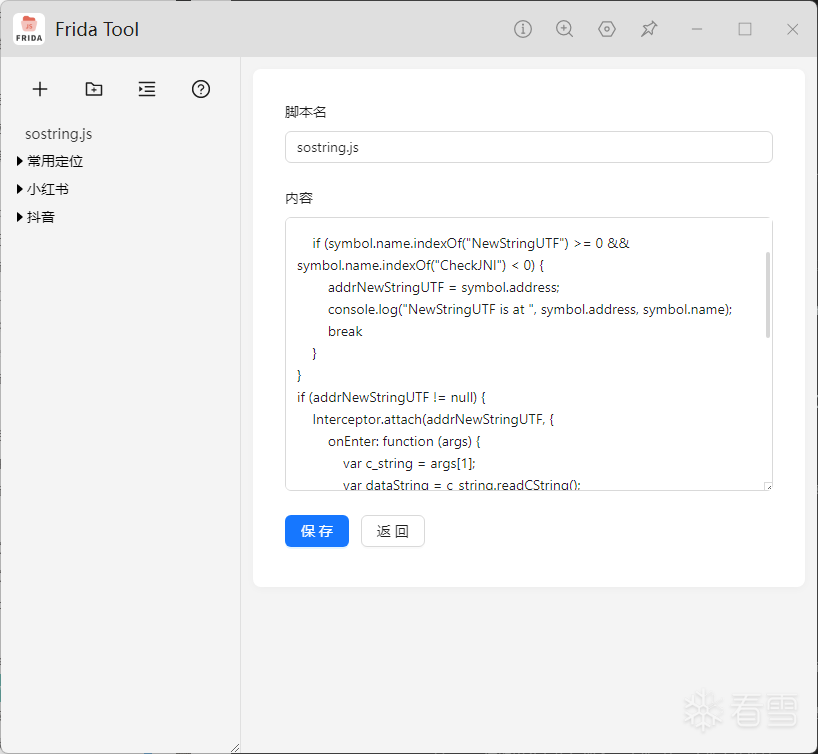

- Frida 脚本管家:

- 集中管理你所有的

.js 脚本,分类清晰,查找方便。

- 告别 在终端里写冗长脚本路径!

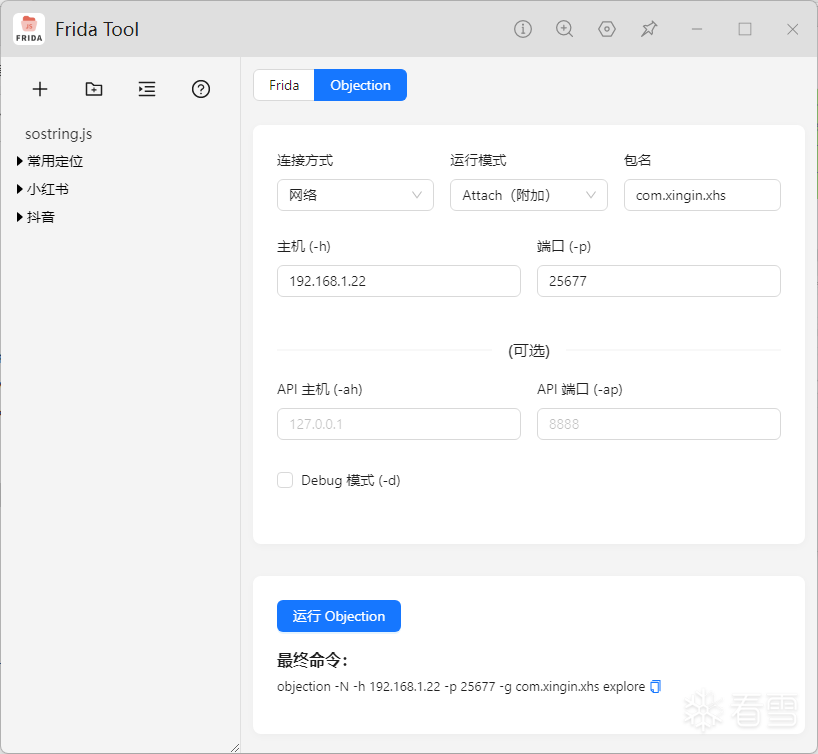

- Frida & Objection 命令:

- 常用命令模板(注入、附加、常用 Objection 命令)。

- 告别 记忆和手敲繁琐的命令行参数!

- 一键执行:

- 选中脚本 -> 点击命令 -> Done! 自动打开cmd窗口执行。

- 告别 复制粘贴、切换窗口、手敲命令!

- 无缝集成 UTools:

- 在你的效率神器里直接操作,无需打开额外终端或 IDE。

- 享受 UTools 的快速呼出、模糊搜索和流畅体验。

解决什么问题?

- 效率低下: 重复输入命令浪费时间。

- 操作繁琐: 管理脚本、切换窗口、复制粘贴。

- 记忆负担: 记住各种命令及其参数。

- 工作流割裂: 需要在不同工具间切换。

简单说:让你专注于分析本身,而不是命令行。

如何获取 & 使用?

- 在 UTools 的插件市场搜索:

Frida Tool 。

- 安装即可!

口号:把时间留给真正的漏洞分析,把命令交给工具!

(插件还在持续优化中,欢迎尝鲜反馈!) ^_^

传播安全知识、拓宽行业人脉——看雪讲师团队等你加入!

最后于 2025-6-23 19:34

被柳哈辣子编辑

,原因: