能力值:

( LV3,RANK:20 )

( LV3,RANK:20 )

|

-

-

2 楼

邦邦企业加固 在手上的测试机,打开就crash

|

能力值:

( LV9,RANK:153 )

( LV9,RANK:153 )

|

-

-

3 楼

New对象处

邦邦企业加固 在手上的测试机,打开就crash

New对象处

邦邦企业加固 在手上的测试机,打开就crash

我到现在还不清楚企不企业版区别,这个包看到有一些检测的,求个企业包

|

能力值:

( LV5,RANK:75 )

( LV5,RANK:75 )

|

-

-

4 楼

楼主方便发下案例学习一下吗

|

能力值:

( LV2,RANK:10 )

( LV2,RANK:10 )

|

-

-

5 楼

感谢分享

|

能力值:

( LV8,RANK:130 )

( LV8,RANK:130 )

|

-

-

6 楼

可以发下案例么,想跟着帖子学习学习

|

能力值:

( LV3,RANK:20 )

( LV3,RANK:20 )

|

-

-

7 楼

saidyou

我到现在还不清楚企不企业版区别,这个包看到有一些检测的,求个企业包

saidyou

我到现在还不清楚企不企业版区别,这个包看到有一些检测的,求个企业包

奶块这个游戏应该是企业版

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

8 楼

dump出来之后如何修复elf呢?

|

能力值:

( LV9,RANK:153 )

( LV9,RANK:153 )

|

-

-

9 楼

wx_柠檬七喜

dump出来之后如何修复elf呢?

wx_柠檬七喜

dump出来之后如何修复elf呢?

直接替换.text段就可以了

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

10 楼

saidyou

直接替换.text段就可以了

saidyou

直接替换.text段就可以了

可是dexhelper中没有.text这个section,text要收工添加吗

|

能力值:

( LV9,RANK:153 )

( LV9,RANK:153 )

|

-

-

11 楼

wx_柠檬七喜

可是dexhelper中没有.text这个section,text要收工添加吗

wx_柠檬七喜

可是dexhelper中没有.text这个section,text要收工添加吗

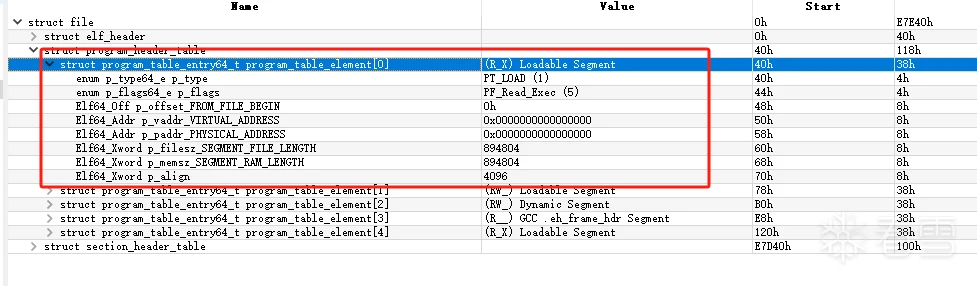

这个segment

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

12 楼

saidyou

这个segment

saidyou

这个segment

直接从0开始填充894804就可以了吗?

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

13 楼

企业版会把Dex里的部分方法vm保护

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

14 楼

怜渠客

企业版会把Dex里的部分方法vm保护

怜渠客

企业版会把Dex里的部分方法vm保护

是的dump了dex没用,还要分析dexjni.so

|

能力值:

( LV9,RANK:153 )

( LV9,RANK:153 )

|

-

-

15 楼

|

能力值:

( LV6,RANK:80 )

( LV6,RANK:80 )

|

-

-

16 楼

感谢分享

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

17 楼

saidyou

我到现在还不清楚企不企业版区别,这个包看到有一些检测的,求个企业包

saidyou

我到现在还不清楚企不企业版区别,这个包看到有一些检测的,求个企业包

山航掌上飞

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

18 楼

能再发一下这个附件吗,过期了

|

|

|