在前面的文章中我们已经讲述了Android加壳与脱壳的基本原理,也制作了简易的加壳机,本文主要分享一些网络上常使用的开源脱壳工具,这里收集并整理了,方便逆向工作者针对一代壳进行简易脱壳。

假设你手里有一台已经root过的测试机,但目前什么工具都没有安装,你想使用这部机器进行脱壳,你可以方便使用哪些工具呢?

你考虑使用frida,这里你可以考虑两种方案,第一自己写Frida脚本,看过我前面整体加壳和脱壳原理的,这里应该十分容易,这种方法更加具有灵活性,其次你可以使用网络上的开源框架,这里推荐使用网络上葫芦娃大佬的框架FRIDA-DEXDump

根据脱壳原理选择脱壳点,然后编写相应的hook脚本,然后通过frida进行hook上即可

葫芦娃大佬的框架针对第一代壳也十分好用,不想自己编写脚本的朋友,可以直接使用工具

工具链接:FRIDA-DEXDump

使用说明:

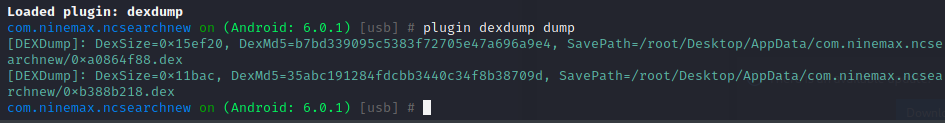

我们简单演示一下,这里结合objection一起使用

使用Frida的脱壳方式,需要root和frida两个要求,但是现在很多设备会对root进行检测以及frida进行检测,这样使得这种方式就不能很好的处理,当然针对root检测和frida检测都有相应的对抗方式,比如定制root以及定制frida,但是这样都比较麻烦。

比如这里我们遇到frida检测了,我们还可以在我们的设备上安装Xposed,通过编写Xposed模块来进行脱壳,Xposed脱壳原理和frida没有区别,只是编程语言有差异而已,这里我们直接给出一些已经开源的Xposed的模块

Xposed的安装十分简单:

这里收集了网上开源的Xposed脱壳模块,其中以FDex2和反射大师较为经典

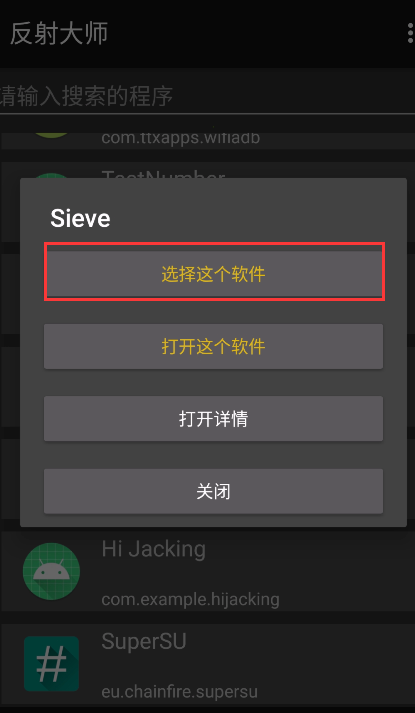

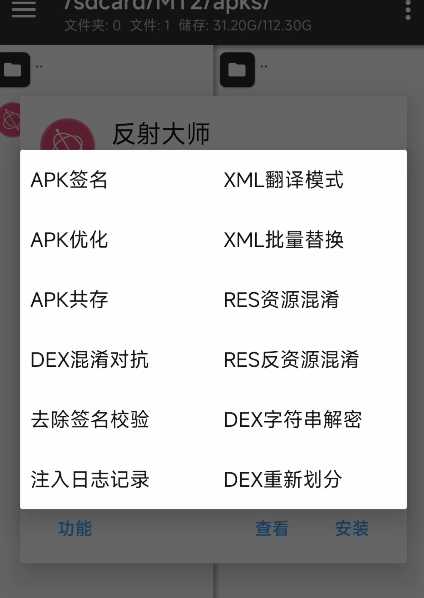

这里我们拿反射大师为例:

反射大师的使用流程十分简单,首先我们安装Xposed并装上反射大师的模块,打开反射大师

我们选择要脱壳的目标进程

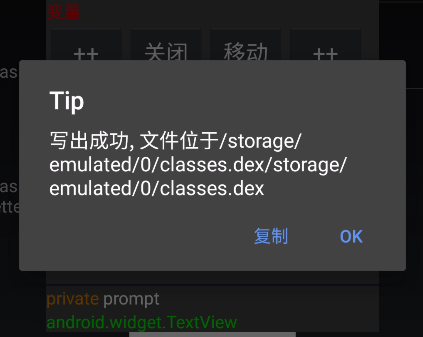

然后我们再次打开目标进程,点击中间的六芒星,然后选择当前Activity

然后我们写出Dex,就可以脱下dex文件,并在保存路径中可以拿出来

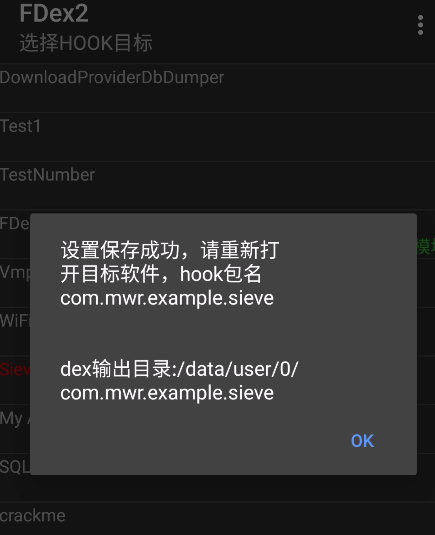

FDex2的原理更加简单,利用两个可导出的apigetDex、getBytes,使用流程也十分简单,直接单开选择目标进程hook即可

Xposed的安装较frida麻烦,最主要遇到检测Xposed的样本可能就无法使用,但是我们也可以对Xposed进行定制

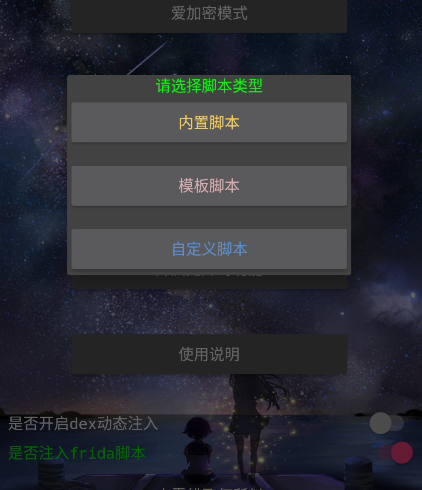

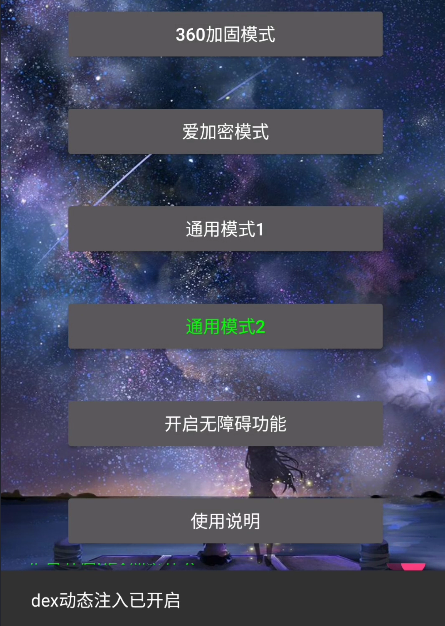

我们知道除了Xposed现在还有很多frida持久化的方案,这里我们就是一个支持Xposed动态注入和frida注入的模块

这里你可以选择动态注入但是安装Xposed,你也可以选择frida注入,后面我们演示了xposed,这里我们主要演示frida

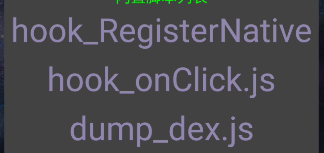

你可以选择内置脚本,自己也可以将我们前面写的脱壳脚本上传,这里我们就选内置脚本

选择一个脚本,配置成功,我们可以选择对应的模式,这里不同模式针对不同壳,这里我就选择通用模式

然后就可以脱壳成功,这里如果不成功可能是系统与脱壳脚本不匹配等问题

此时你拿到一些样本,你发现这个样本检测frida、检测Xposed、检测root,然后你不知道如何解决

Fart是寒冰大佬定制的针对Art的主动调用脱壳机,适用于一代壳和二代抽取壳

Fart现在开源出来的版本包含:

Fart的使用很简单,可以配合寒冰大佬的定制版jadx来进行恢复抽取壳,本文主要针对第一代壳的解决

使用说明:572K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4K9i4c8Z5N6h3u0Q4x3X3g2U0L8$3#2Q4x3V1k6Z5j5h3&6T1K9h3&6Y4L8r3g2F1k6%4W2#2k6g2)9J5c8V1k6m8f1W2b7`.

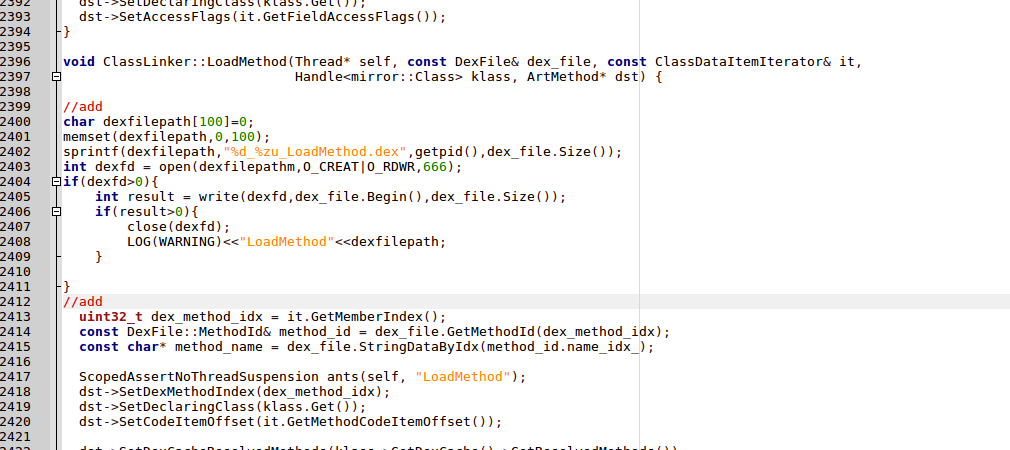

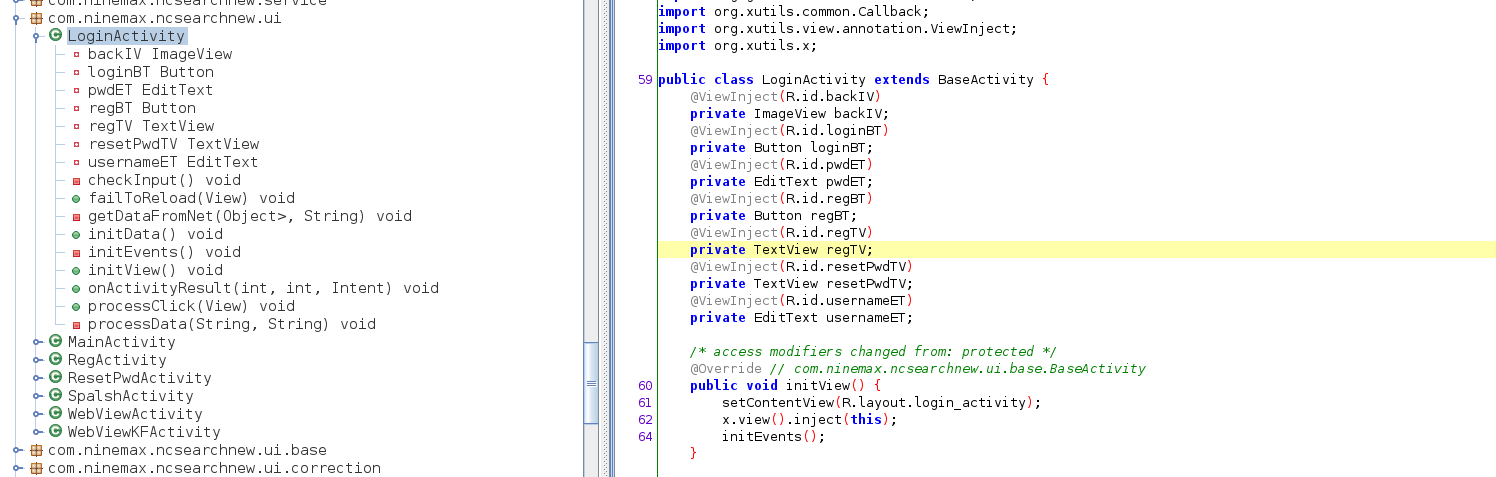

我们学习Fart的原理,可以发现第一代壳的定制化是很容易实现的,是在一些脱壳点进行插桩,然后保存dex,例如LoadMethod、DexFile等等

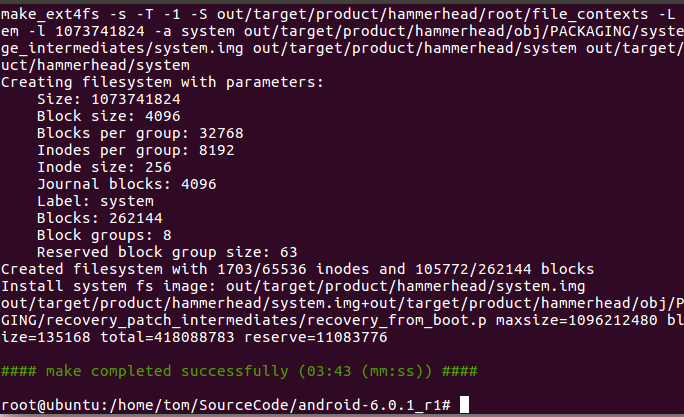

我们在源码编译(1)——Android6.0源码编译详解中已经讲述了如何编译源码,接下来我们进行插桩脱壳

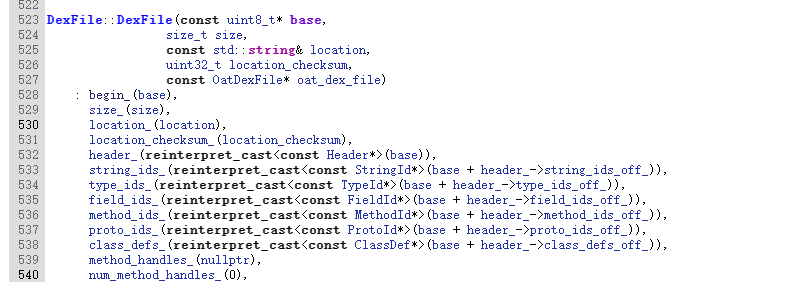

同理、还是定位脱壳点,我们还是随便定位一个脱壳点LoadMethod 然后进行插桩

同理我们在execute同样插桩此段代码,最后进行编译,编译成功

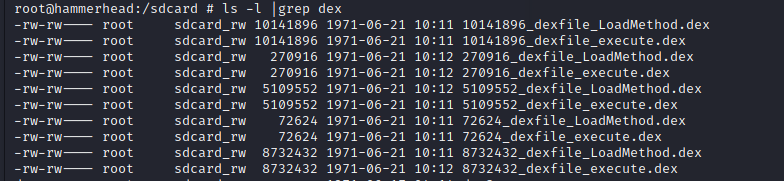

然后给程序授权sdcard权限,再次启动应用,就可以看见脱取的dex文件就保存在sdcard目录下

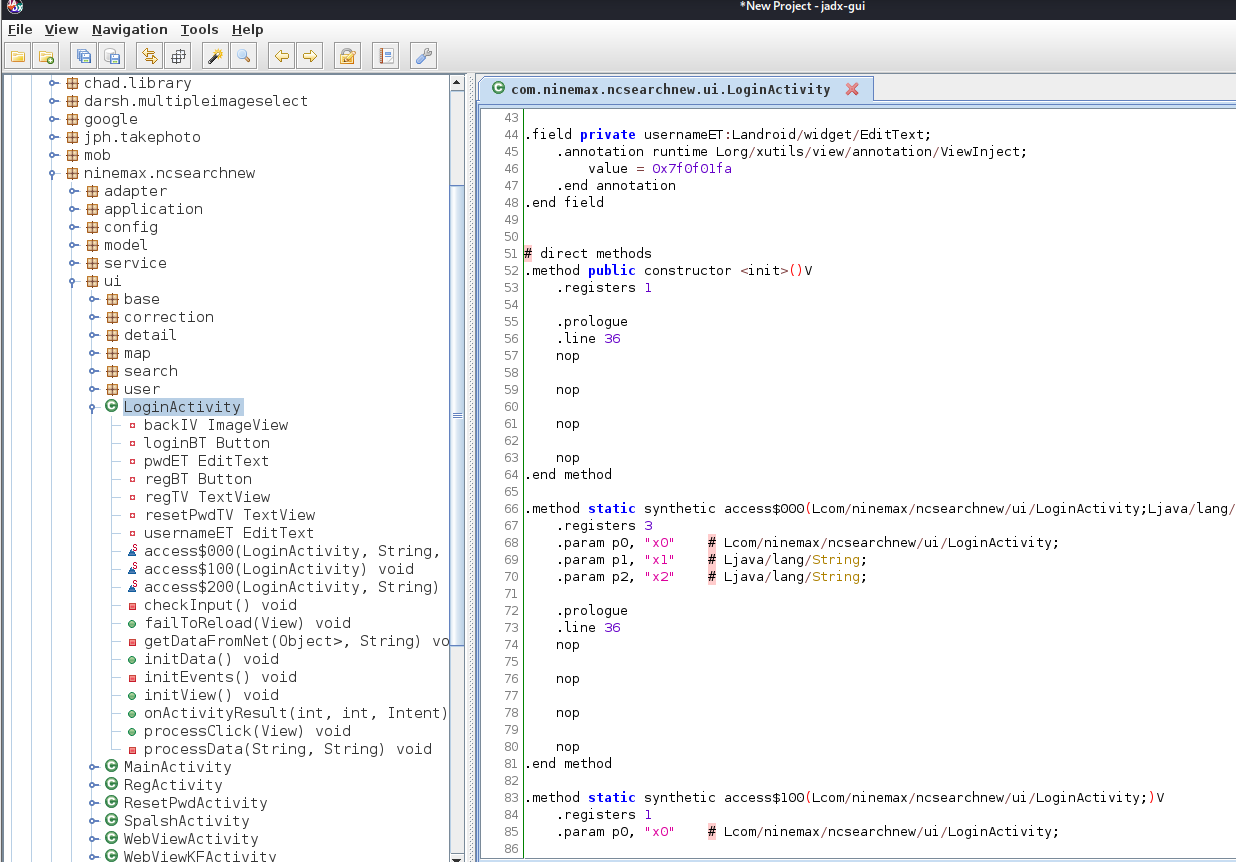

再次将sdcard下dex文件打开,这里我们已经看见了8732435这个文件,再次打开脱取成功

定制系统的方法对抗一代壳还是十分适用的,不过缺点是定制系统流程较为复杂,而且复杂的壳还可以通过检验crc码、对write进行hook来进行对抗

假如我们现在不想定制系统,样本也进行frida、Xposed的强检测

我们可以使用IDA、GDB进行动态调试,原理还是一样,找到脱壳点,编写相应的脚本即可

所谓动态调试法,核心原理和上面一样,就是我们在动态调试的过程中找到DexFile的起始地址和大小,然后执行脚本进行dump

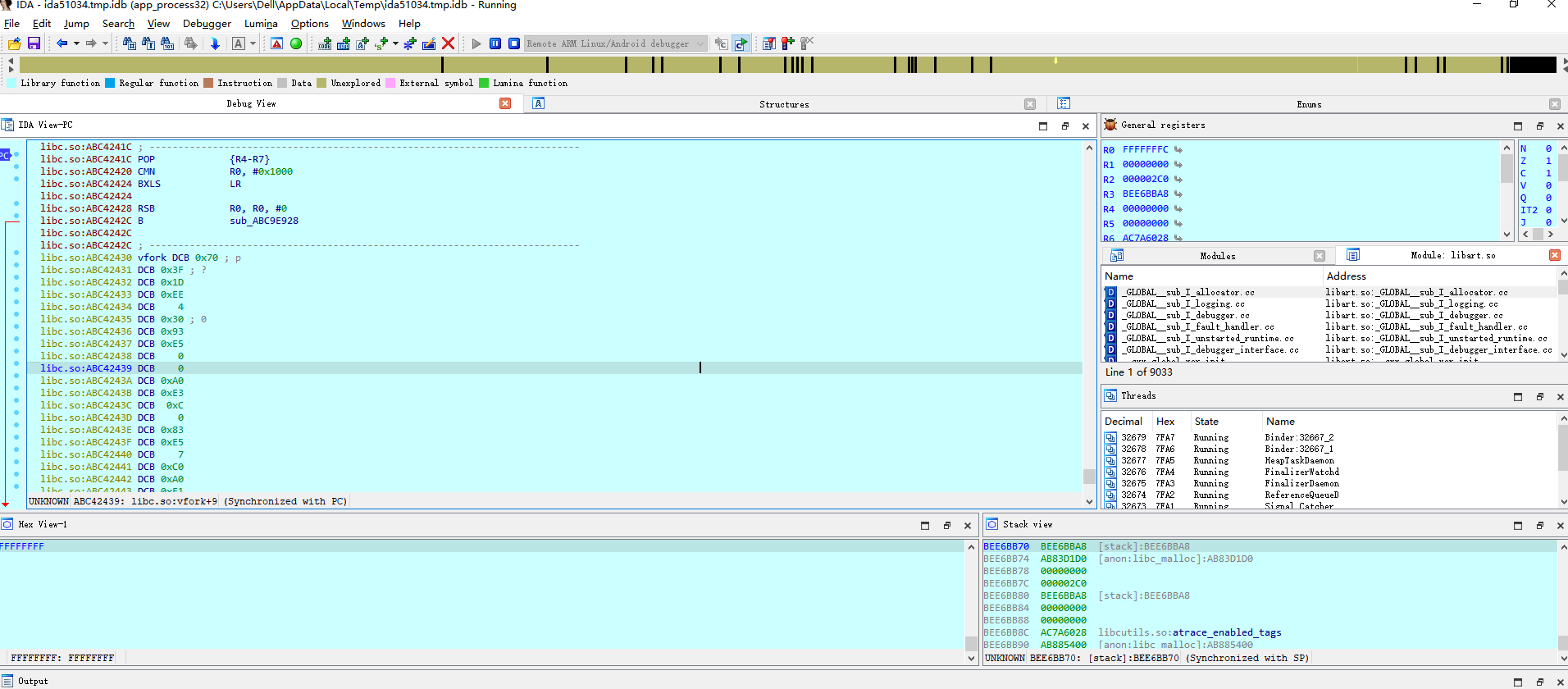

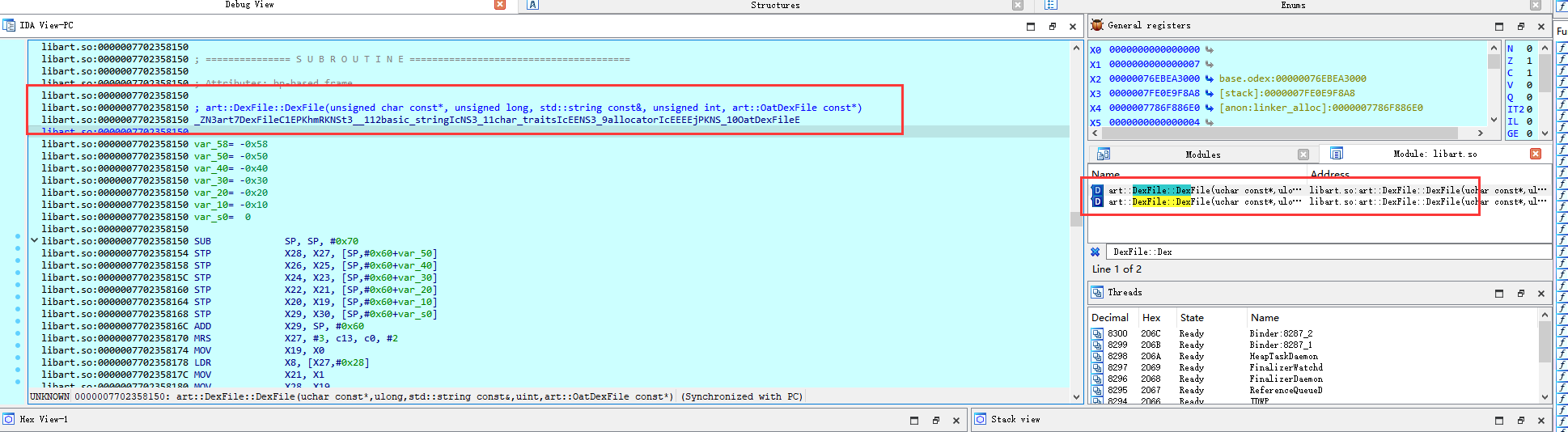

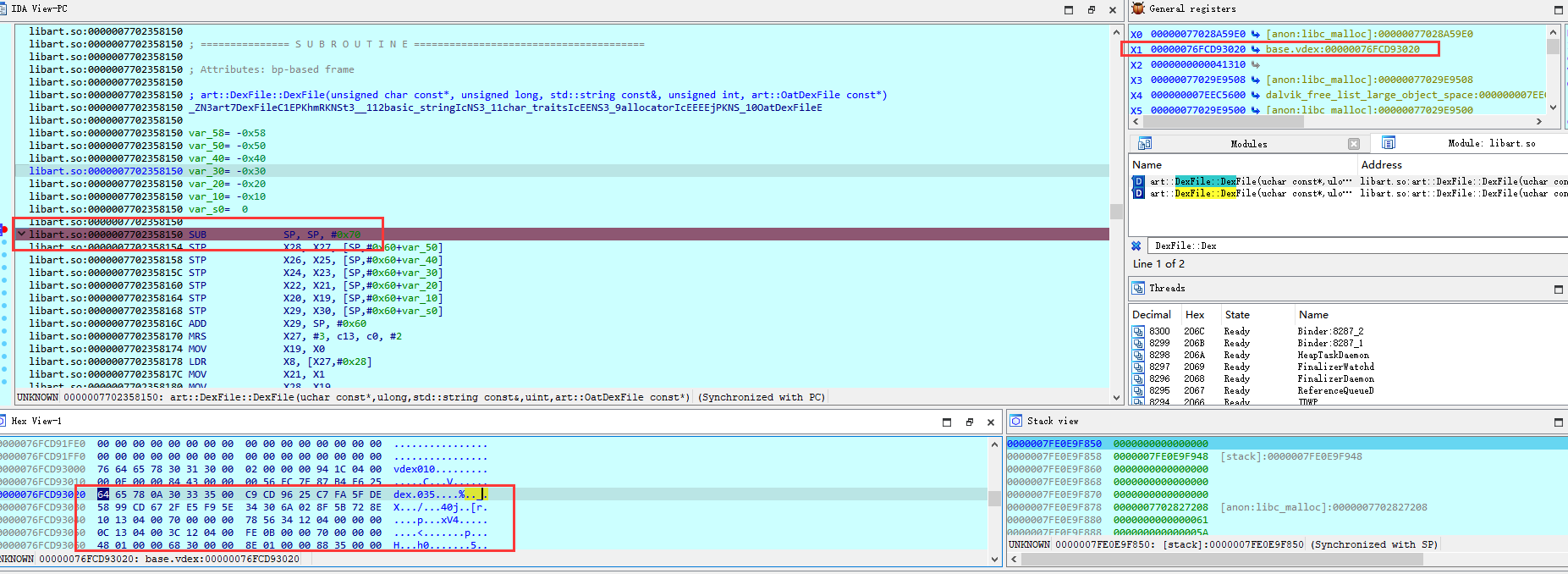

首先选取脱壳点,我们还是选择DexFile::DexFile

动态调试的步骤我在前面的文章中已经做了详细的讲解,不会的朋友去看前面的文章

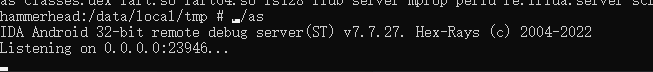

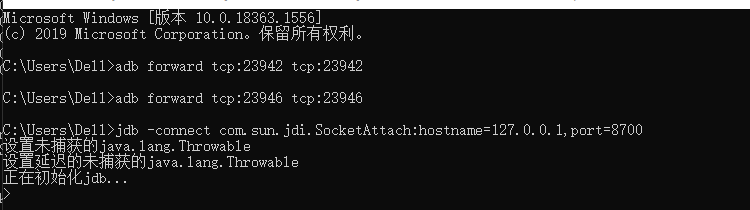

首先我们启动android_server

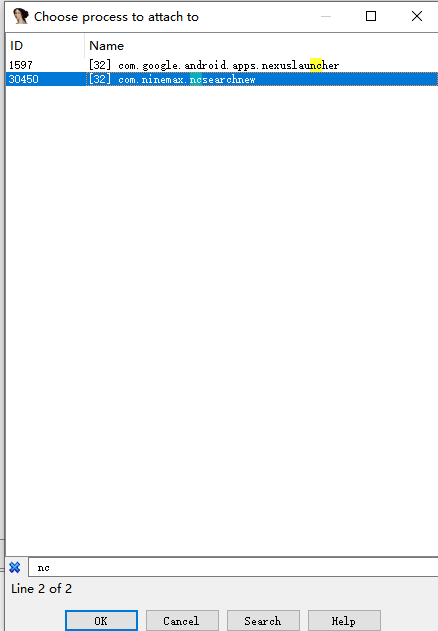

然后我们附加上进程

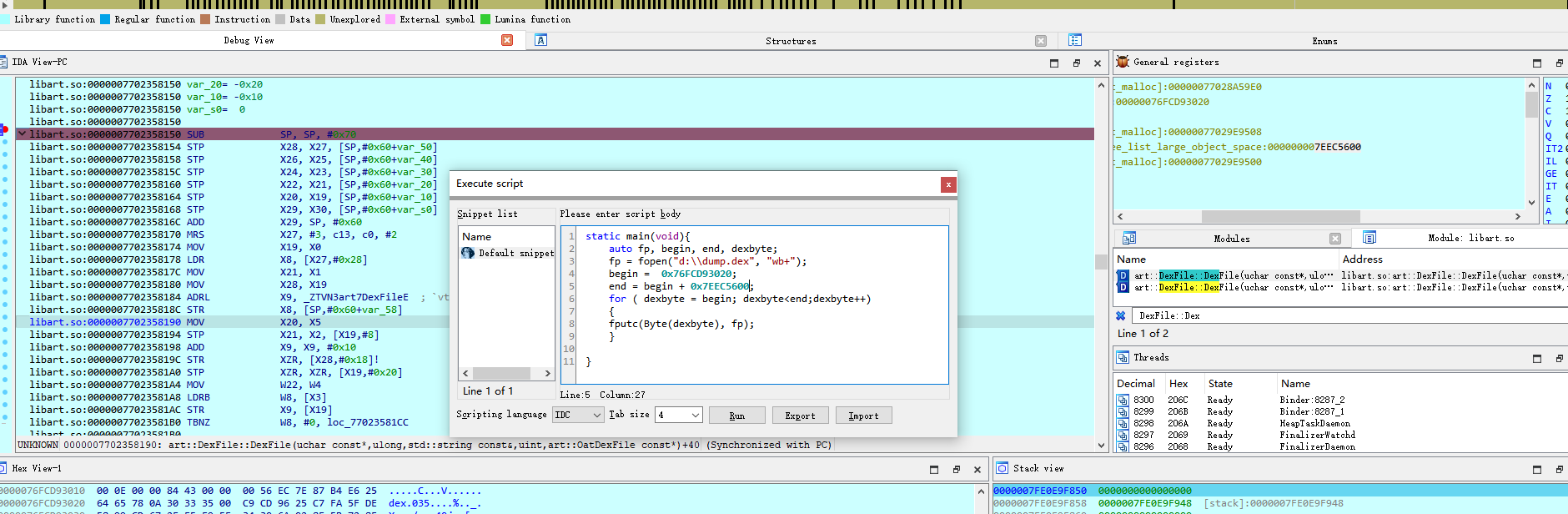

然后我们打开libart.so,并定位到DexFile::DexFile

然后在该函数下断点,然后F9过来

此处我们就可以很明显看到X1就是我们的起始地址,X4是我们的偏移值

编写脚本进行hook

直接运行run

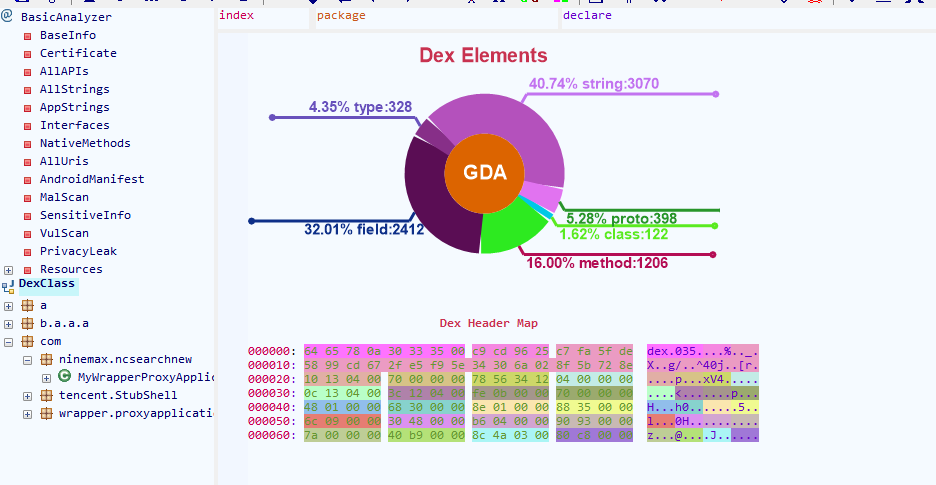

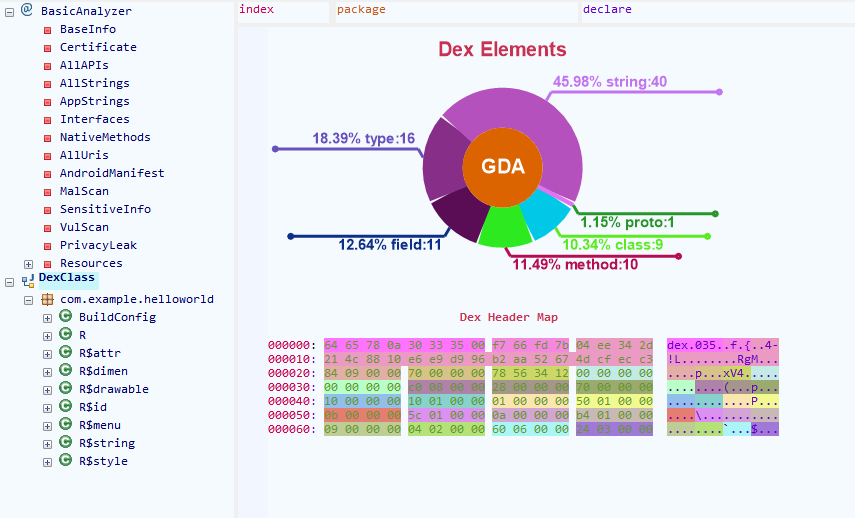

然后我们查看dump.dex文件

我们可以发现这里是代理类,还没有到我们想要的dex,我们再次F9,再次到这里,地址再次改变,再次结合长度来计算,我们每次计算可以取小点值,先试一下

发现还是不是,我们需要不停测试直到dump出dex为此

这里大家可以下去按照此方法尝试,或者换一个脱壳点来尝试

动态调试的方式遇到强反调的样本,就无法很好的使用了

假如我们的手机连root都无法做到,现在就是一个未解锁的正常手机,如何应对

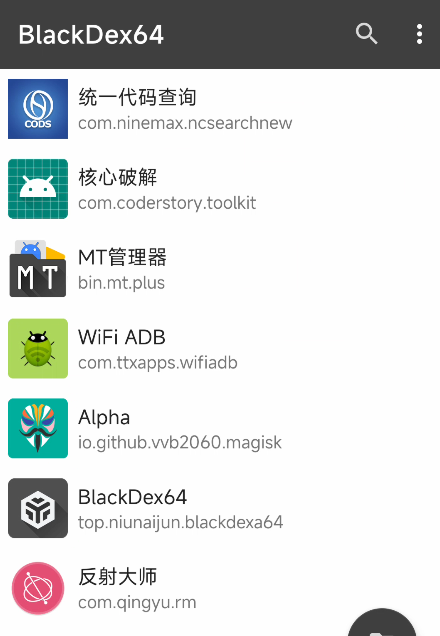

BlackDex利用虚拟化的技术,也就是IO重定向,原理和Vitualbox一致,好处是无需root,无需hook可以进行脱壳

我们打开BlackDex

我们只需要点击相应的应用,就可以进行脱壳

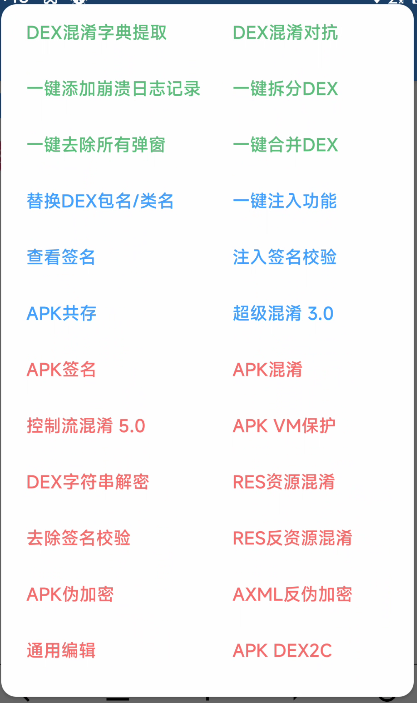

MT管理器是一个功能十分强大的逆向工具,一键傻瓜式逆向,收费不过相对偏移,可以针对简易的壳一键脱壳

NP管理器类似MT管理器,同样功能十分强大,关键是不收费,没错作者很nice,免费!!!

同样是功能十分的强大,还有加壳,绕过反调,去签等各种功能

这种方法十分适用,但难以应对虚拟化检测的样本,也无法解决后面的加壳技术

假如我们还是正常的手机,无法root,但是我们想要获得hook、root等一些操作,而且适配更多系统

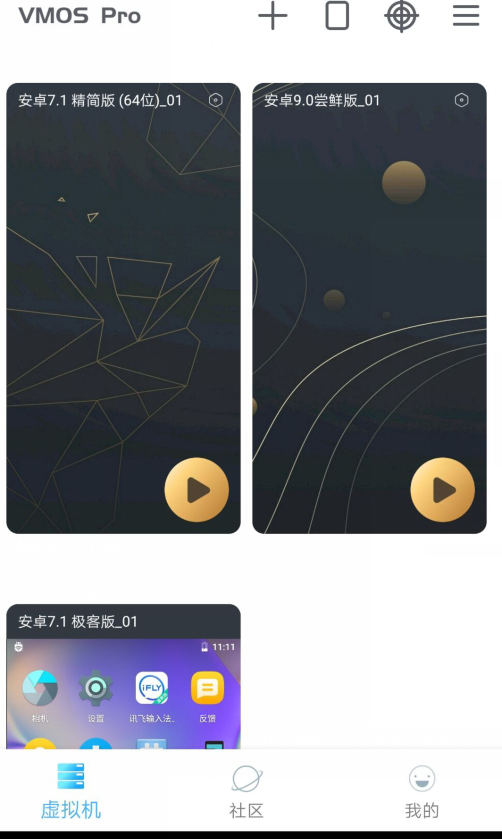

VMOS是一款手机虚拟机,让你无需root,自由切换安卓系统,一键开通root和Xposed权限,结合我们前面的脱壳模块,彻底掌握傻瓜式脱壳的快乐

VMOS可以提供不同版本的Android系统虚拟机,你可以根据需求来使用,这里我们拿Android7.1版来举例实操

开启虚拟机已经支持了Xposed和root权限,我们再安装上wifiadb,就可以十分方便的进行逆向工作了

我们测试一下root权限

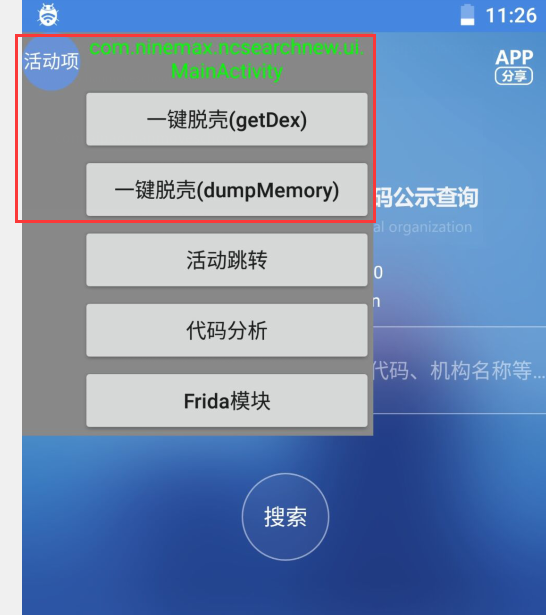

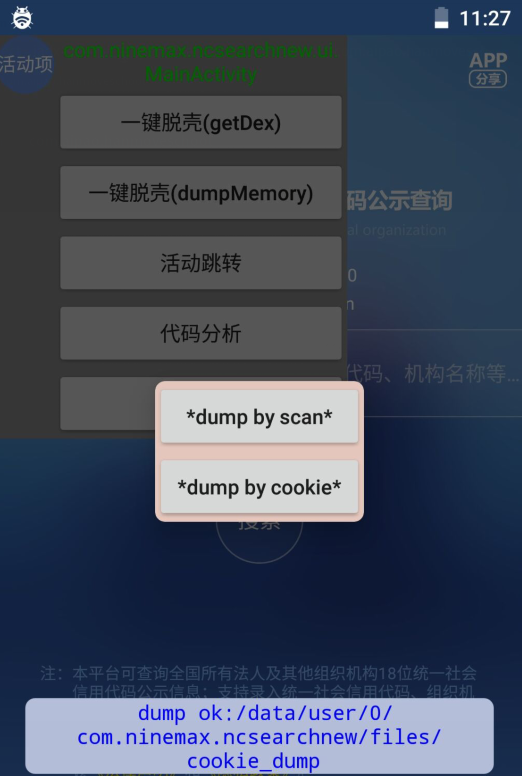

然后这里我们使用DITOR的脱壳模块进行快速脱壳

打开模块,我们可以选择动态注入就是Xposed,以及此模块还支持frida注入,但是虚拟机不支持frida,这里我们就选择动态注入

这里我们选择需要脱壳的目标应用,这里就选第一个

然后我们把保存的dex打开

成功的脱壳,这样是不是脱壳工作变得十分简单了

我们可以安装手机虚拟机,例如光遇虚拟机,然后在虚拟机中安装Magisk,安装Xposed,这样我们就可以使用前面功能,还可以应对更多场景

这样是不是一些有Magisk需求的朋友也可以快速的进行使用了

在一些场景还是受限,比如无法支持frida等

本文针对第一代壳的工具进行了整理和收集,助力大家进行快速的工作,本文的工具整理并上传知识星球,大家也可以前往微信公众号(安全后厨)回复:脱壳工具集,来获取工具集

后续也会上传github

github:d5cK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4K9i4c8Z5N6h3u0Q4x3X3g2U0L8$3#2Q4x3V1k6i4K9h3&6V1h3r3q4S2i4K6u0r3b7h3&6V1M7X3!0A6k6q4)9J5k6s2u0W2N6X3g2J5M7$3f1`.

var savepath = "/sdcard/"

function savedexfile(dexfileptr) {

try {

//将mCookie转换为对应的dexfile内存指针

var dexfilebegin = ptr(dexfileptr).add(Process.pointerSize*1).readPointer(); //dex的初始指针

var dexfilesize = ptr(dexfileptr).add(Process.pointerSize*2).readU32(); //dex的大小

var dex = new File(savepath+"_"+dexfilesize+".dex","a");

if(dex!=null){

var content = ptr(dexfilebegin).readByteArray(dexfilesize);

dex.write(content);

dex.flush();

dex.close();

console.warn("[dumpdex]"+savepath+"_"+dexfilesize+".dex");

}

} catch (e) {

}

}

function dumpDexBymCookie() {

Java.perform(function () {

var DexFileClass = Java.use("dalvik.system.DexFile");

Java.choose("dalvik.system.DexFile",{

onMatch:function (dexfile) {

var mCookie = dexfile.mCookie.value;

//获取类列表和dex路径

// var classlist = DexFileClass.getClassNameList(mCookie);

// classlist.forEach(function (classname) {

// console.log(dexfile.mFileName.value+"->"+classname);

// })

//console.log(mCookie.$className);

var Array = Java.use("java.lang.reflect.Array");

var size = Array.getLength(mCookie);

var i = 0;

for(i=0;i<size;i++){

//console.log(i+"->"+Array.getLong(mCookie,i));

var longvalue = Array.getLong(mCookie,i);

var dexfilestr = ptr(longvalue + "");

//console.log(dexfilestr);

savedexfile(dexfilestr)

}

},onComplete:function () {

console.warn("Search DexFile over!");

}

})

})

}

var savepath = "/sdcard/"

function savedexfile(dexfileptr) {

try {

//将mCookie转换为对应的dexfile内存指针

var dexfilebegin = ptr(dexfileptr).add(Process.pointerSize*1).readPointer(); //dex的初始指针

var dexfilesize = ptr(dexfileptr).add(Process.pointerSize*2).readU32(); //dex的大小

var dex = new File(savepath+"_"+dexfilesize+".dex","a");

if(dex!=null){

var content = ptr(dexfilebegin).readByteArray(dexfilesize);

dex.write(content);

dex.flush();

dex.close();

console.warn("[dumpdex]"+savepath+"_"+dexfilesize+".dex");

}

} catch (e) {

}

}

function dumpDexBymCookie() {

Java.perform(function () {

var DexFileClass = Java.use("dalvik.system.DexFile");

Java.choose("dalvik.system.DexFile",{

onMatch:function (dexfile) {

var mCookie = dexfile.mCookie.value;

//获取类列表和dex路径

// var classlist = DexFileClass.getClassNameList(mCookie);

// classlist.forEach(function (classname) {

// console.log(dexfile.mFileName.value+"->"+classname);

// })

//console.log(mCookie.$className);

var Array = Java.use("java.lang.reflect.Array");

var size = Array.getLength(mCookie);

var i = 0;

for(i=0;i<size;i++){

//console.log(i+"->"+Array.getLong(mCookie,i));

var longvalue = Array.getLong(mCookie,i);

var dexfilestr = ptr(longvalue + "");

//console.log(dexfilestr);

savedexfile(dexfilestr)

}

},onComplete:function () {

console.warn("Search DexFile over!");

}

})

})

}

[培训]《冰与火的战歌:Windows内核攻防实战》!从零到实战,融合AI与Windows内核攻防全技术栈,打造具备自动化能力的内核开发高手。

最后于 2022-10-20 12:05

被随风而行aa编辑

,原因: