-

-

[原创]Bingo.png图片逆向分析

-

发表于:

2021-6-17 20:01

15896

-

1、题意分析:

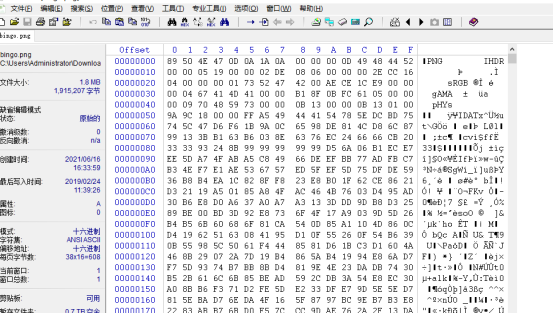

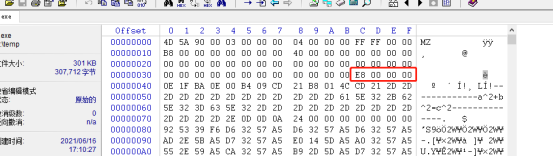

此题题目叫做勾股定理,看来算法和这个应该是有关系的,附件下载下来是一个可爱的妹纸的图片,bingo.png,大小为1.82M,这么小一个图片,竟然有这么胖的体积,肯定不正常,里面包含了文件了。用winhex打开一看,PNG头图片文件,简单的拖了一下,有2大段EE和22的数据,感觉嫌疑比较大隐藏文件在其中。

2、提取EXE文件:

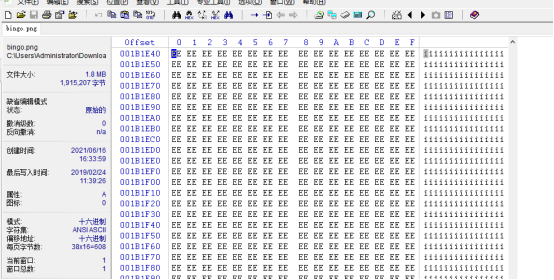

既然是有PNG文件,那么PNG文件结尾是啥,百度一下看看

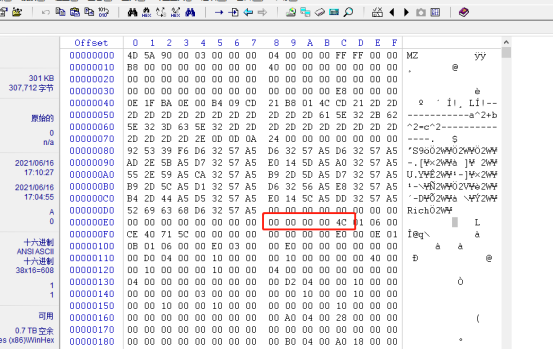

49454E44AE426082结束,winhex里面查找一下看看,果然发现了,后面带送了一个MZ打头的文件,哈哈,不就是一个EXE文件头吗?看来有戏

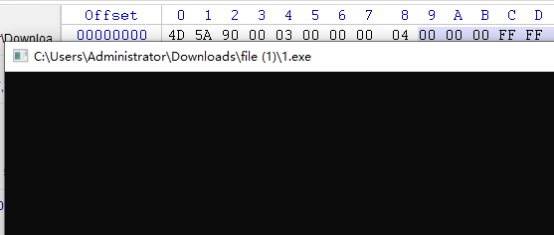

把MZ开始的地址 188748开始到最后复制出来,生成一个exe文件,看看。

3、修复PE头文件:

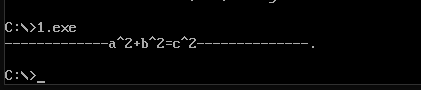

生成出来的EXE文件是无法执行的,但是DOS却可以执行。在DOSBOX下执行结果是一个勾股定理的公式。这个提示应该不可能是FLAG,完全没有卵用。

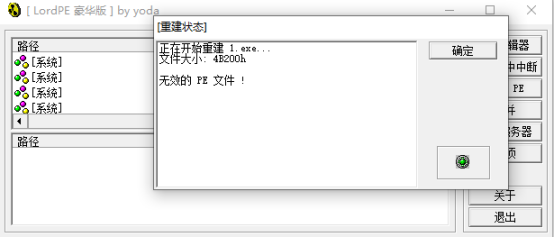

看来要修复PE头文件,使用LOADPE打开发现是无效的头文件,看来病的不清,要动大手术了。

查看PE头文件资料得知,

000000E8,是指向PE头的,查看一下E8,发现E8是空的,原来改掉了啊,我勒个去,手工加上看看,

填充5045 PE字样,MAGIC字符,

吆西,可以执行了,但出来的是黑框,直接跳掉,太可怕了,咋整。

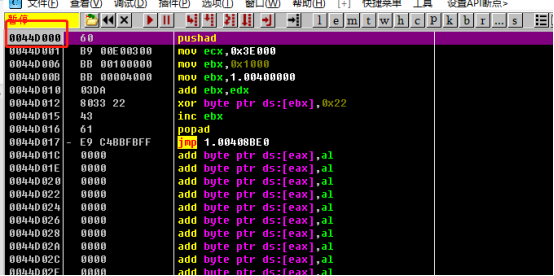

4、看来EXE本体也病的不清,OD载入看看,发现有壳的痕迹,点确定继续

入口点在44D000,执行后直接退出,这里花了不少时间分析,

执行到这一句就挂了,发现。

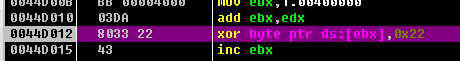

经过N次分析后发现,这个XOR应该是再解压缩壳,但是这个段代码没有写全,尝试补全,刚开始被

0044D017 - E9 C4BBFBFF jmp 1.00408BE0

这个误导了,以为入口地址OEP不对而已,走了不少弯路。

[注意]传递专业知识、拓宽行业人脉——看雪讲师团队等你加入!

最后于 2021-6-25 20:58

被yiting编辑

,原因: 附件重新上传