-

-

[原创]WannaRen病毒逆向分析报告

-

发表于:

2020-5-3 21:15

10526

-

这个病毒作者已经公开了私钥,解密工具也制作出来了,我就当是学习逆向对整个病毒进行分析一下。

虚拟机环境:win10x64 网络状态:飞行模式(因为不知道会不会内网感染)

病毒样本放在百度网盘了,在后面有下载链接。

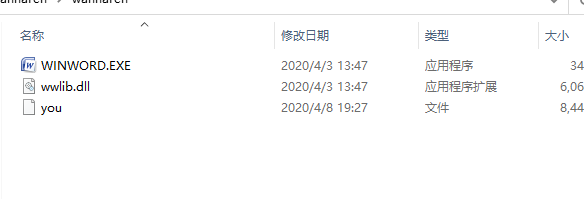

下载之后有三个文件,一开始我以为运行exe就会完蛋,但是想的太简单了。

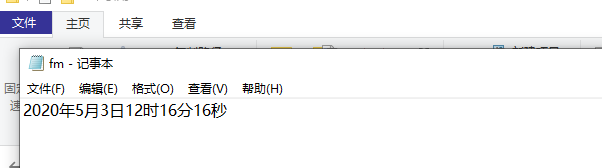

更具火绒发的报告,程序传输途径可以是某西下载园,所以exe需要放在C:\ProgramData目录下,然后还是不行,调用的的dll也要放到C:\ProgramData下,因为调用的是硬编码,应该是编程的时候放在项目文件下调用的,然后运行还是没啥动静,那个you文件是虚拟保护过的,没啥变化,最后根据收集到的信息,才知道you文件需要放到C:\Users\Public,下才可以。

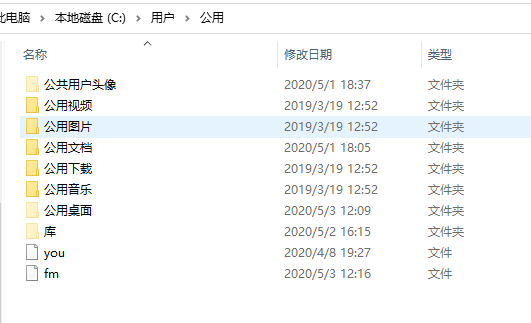

第一次运行exe会在C:\Users\Public生成一个fm文件:

里面记录了第一次运行的时间:

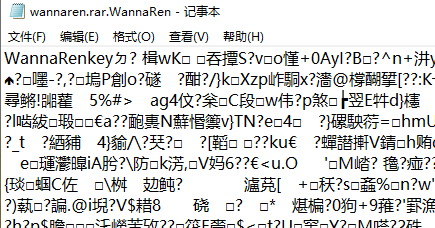

然后第二次运行,病毒就开始工作了,表现就是虚拟机的文件全部被加密了,包括文档和压缩包,后缀多一个.WannaRen:

用二进制编辑器打开,文件头尾都有特殊关键字:

桌面有勒索信和图:

打开欣赏一下:

(英文很有百度翻译的味道)

到这里整个复现就完成了,还是折腾了一点时间。

首先康康这个exe,很干净:

就一个导入结构,调用lib文件。

动态调试一下:

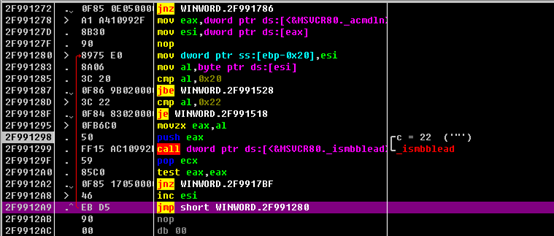

RVA1272检查路径是否在指定路径下:

然后调用这个DLL之后,就退出了程序,他用的是硬编码,编程的时候dll应该是和程序放在同一个目录下:

然后就退出程序了,连createfile都没调用,看来fm文件是在这个dll里面创建。

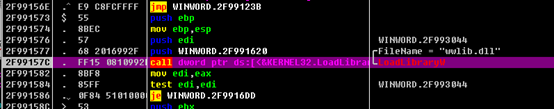

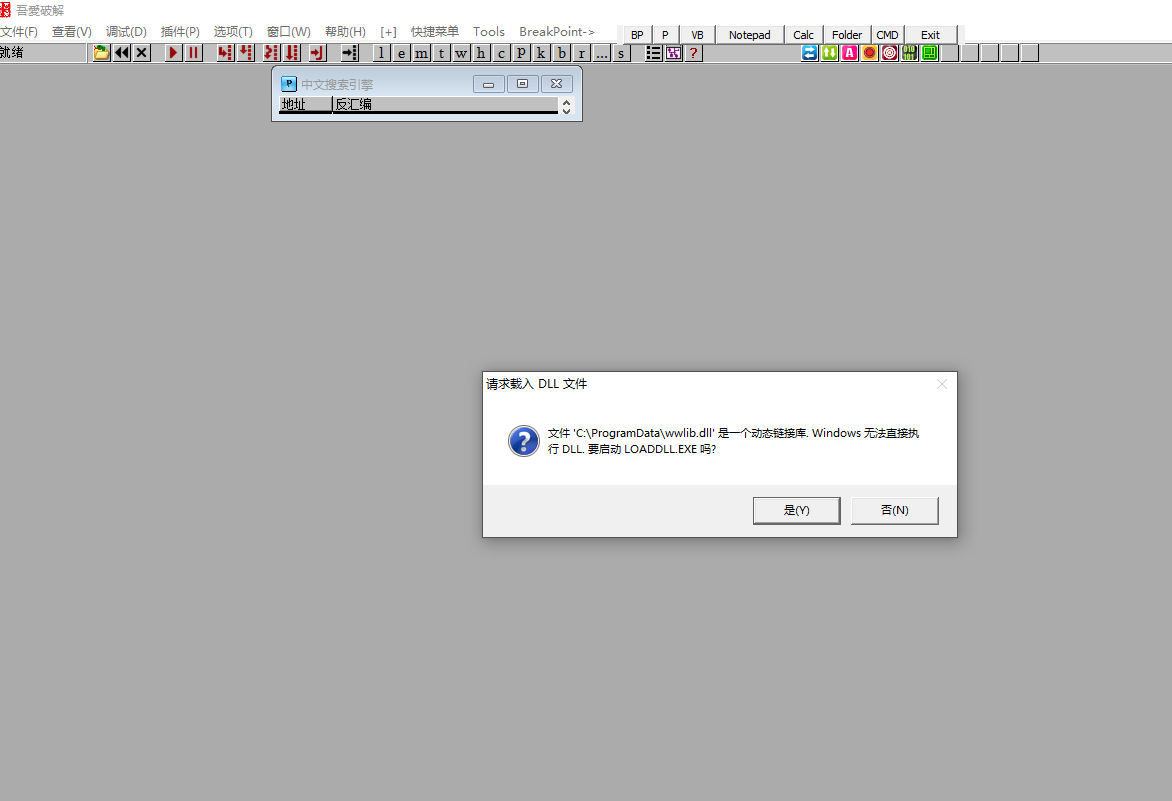

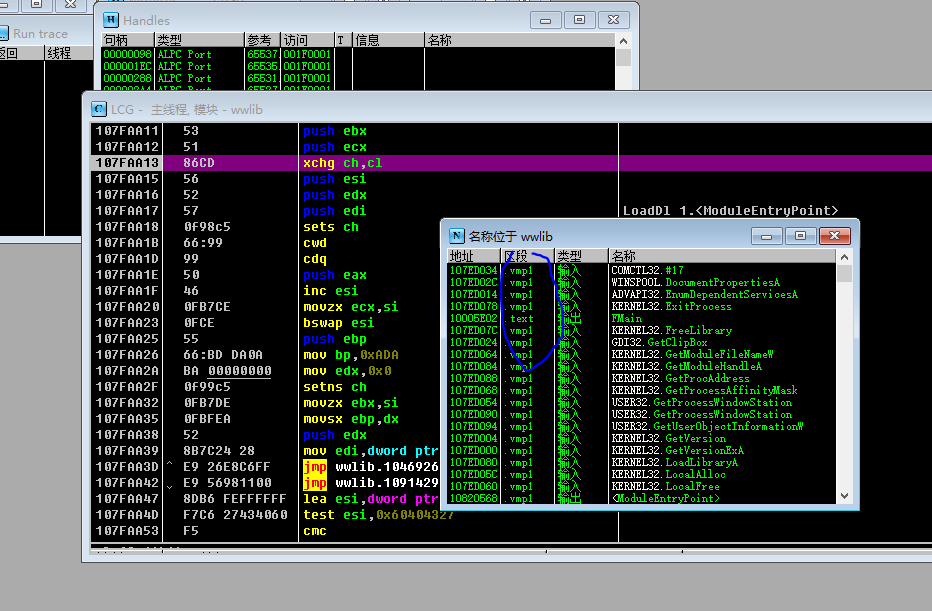

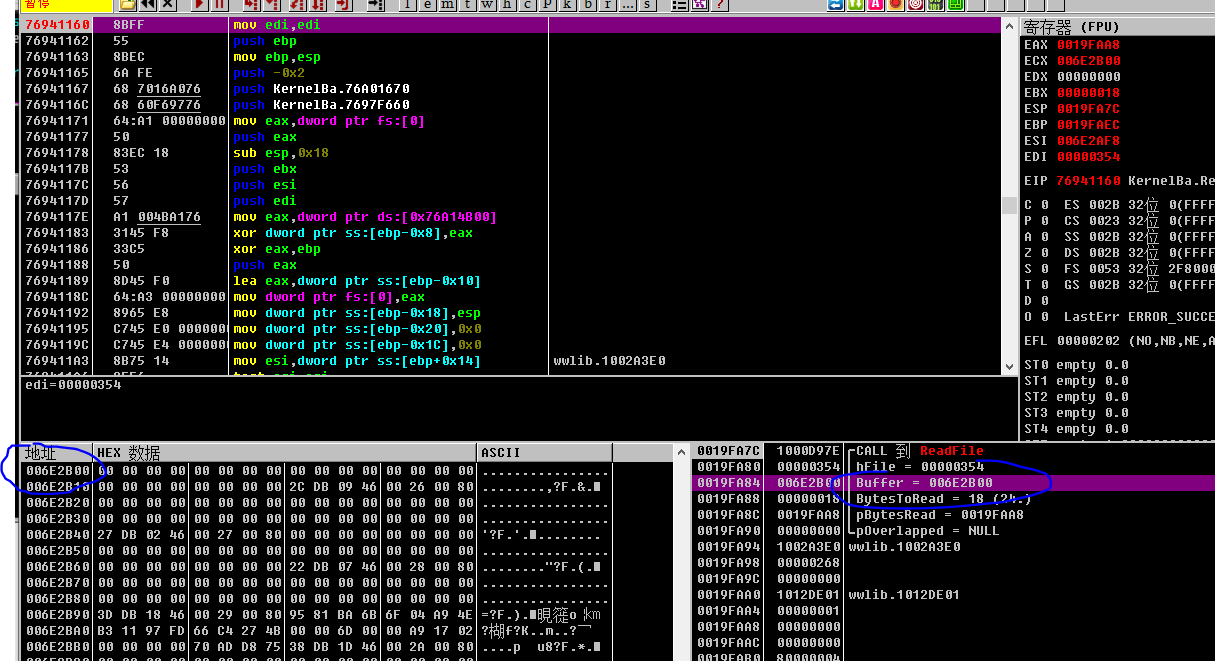

od载入这个病毒wwlib.dll:

如果第一次动态调试的话,应该停在下面位置:

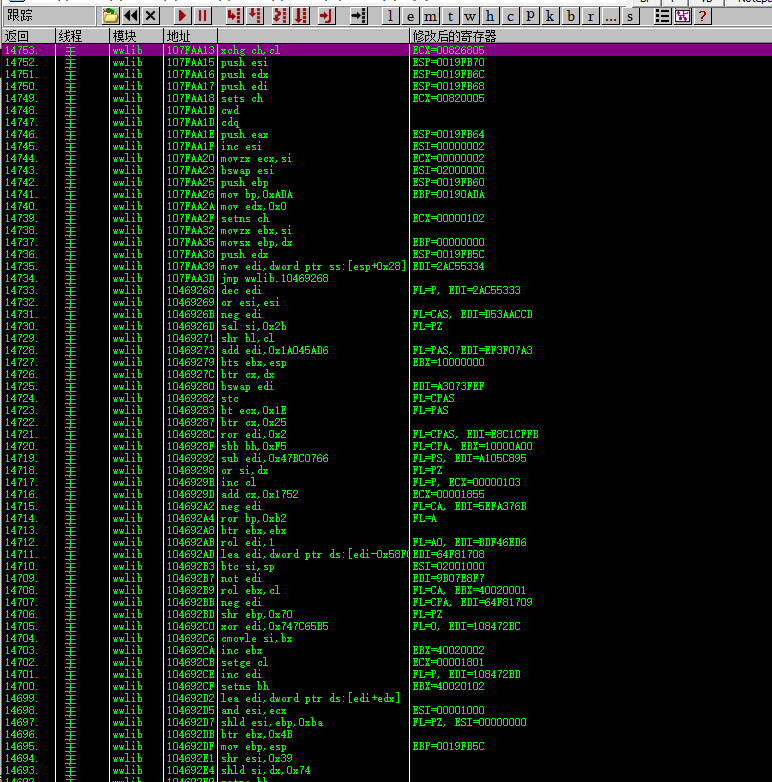

单步几下看看,程序被vmp过,而且没找到中心调度(可能有我没看到),也没找到跳转表,估计是保护全开了,程序大小也着实很大:

run跟踪也没什么看的,可读性很低:

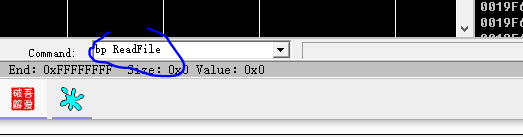

另辟其他路,之前运行的时候有创建fm这个文件,那就对CreateFileA,CreatFileW, readfile都下断点,调用这些win api是需要出虚拟机的:

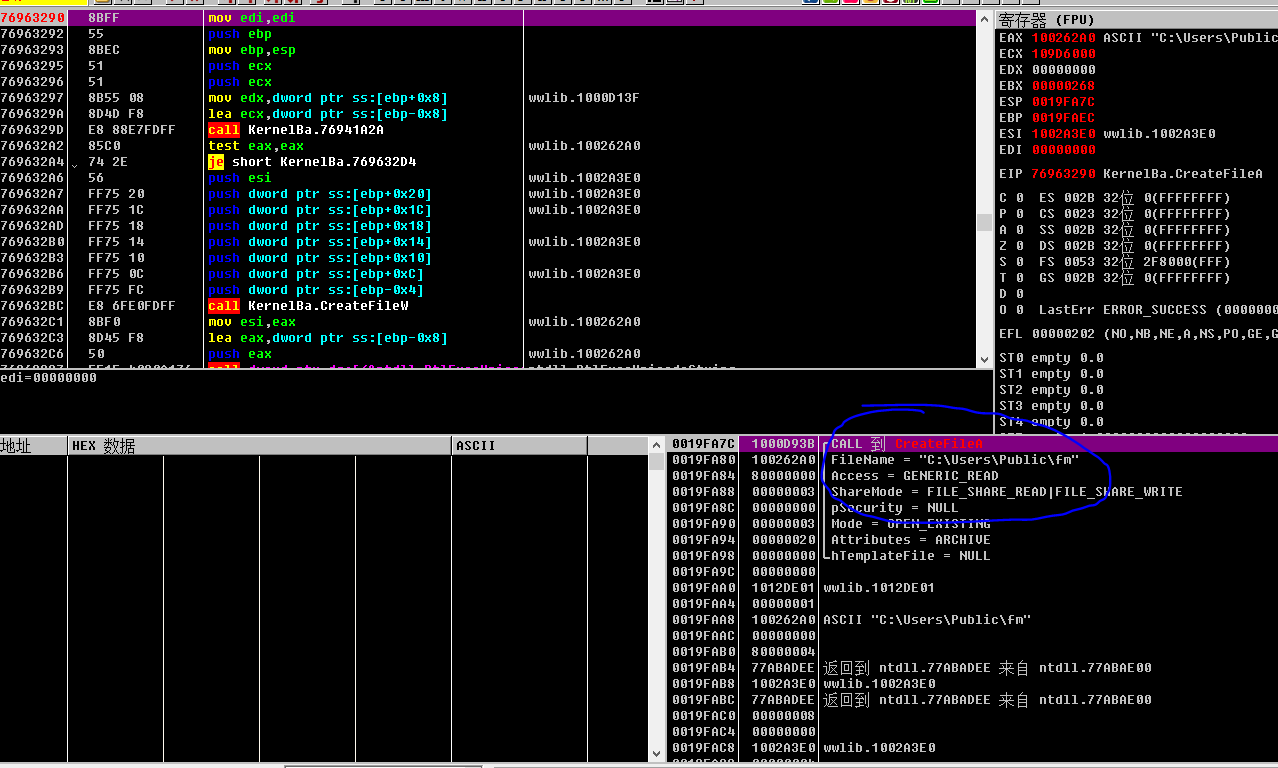

然后运行,有点收获,create文件,读写权限:

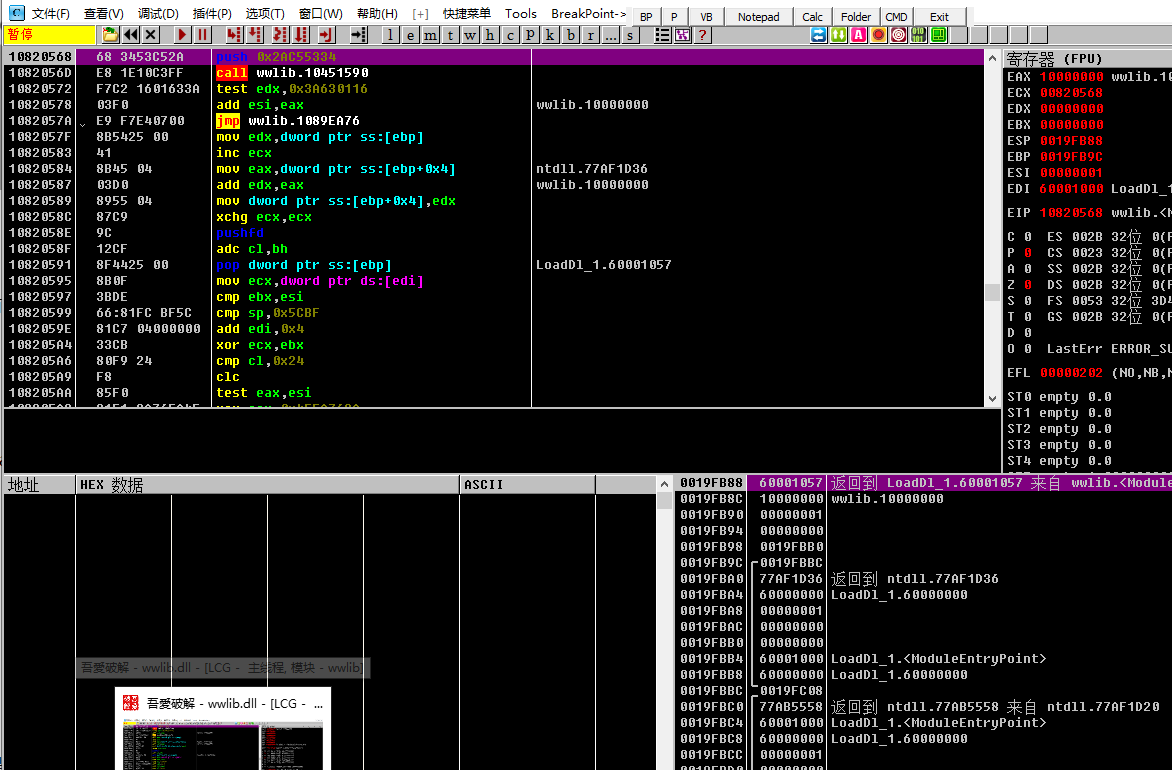

之后又是读取此文件,不知道干什么。

继续f9肯定会在readfile断下:

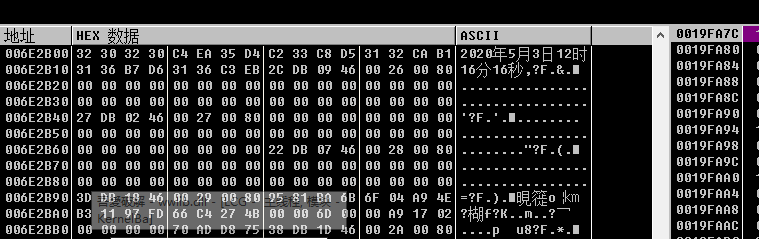

数据窗口跟随buffer,运行到ret,说明之前的create函数就是写入时间的:

[招生]系统0day安全班,企业级设备固件漏洞挖掘,Linux平台漏洞挖掘!

最后于 2020-5-3 22:36

被菜鸟m号编辑

,原因: 图片没了