能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

2 楼

时隔一整年,新的一届看雪安全开发者峰会终于来了,今天我给没来参加的小伙伴们来一个图文直播。 这次峰会的选址仍在国家会议中心,一进大门就看到了签到处,现在已经排起了长队。

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

3 楼

在签到处看到了看雪创始人段钢老师。我们的展台也围满了观众。

最后于 2019-7-20 13:12

被jirufeng编辑

,原因:

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

4 楼

会议马上就开始了,现在会场座无虚席。

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

5 楼

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

6 楼

首先是CSDN创始人&董事长蒋涛致辞 。蒋总讲了如今互联网老总早年间和反编译、破解之间的故事,安全事业源远流长,表达了对安全事业的支持和重视。

最后于 2019-7-20 09:27

被jirufeng编辑

,原因:

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

7 楼

接下来是看雪创始人段钢致辞。段钢讲了自己早年的经历,20年前通过反汇编逆向工程破解光盘序列码,从此进入了安全行业。看雪20年来以分享为核心理念,是看雪成功的经验。看雪运营人员16年开始全职运营,逐渐开展ctf、招聘等各专栏。 看雪合伙人胡勇介绍看雪最新的变化。看雪去年提供了对企业的众测;系统化的组织看雪ctf比赛,每个季度一次比赛,目前有几万人参加;组织了数场走进企业看安全。看雪启程创投计划,为创业赋能,提供全方位服务。

最后于 2019-7-20 13:13

被jirufeng编辑

,原因:

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

8 楼

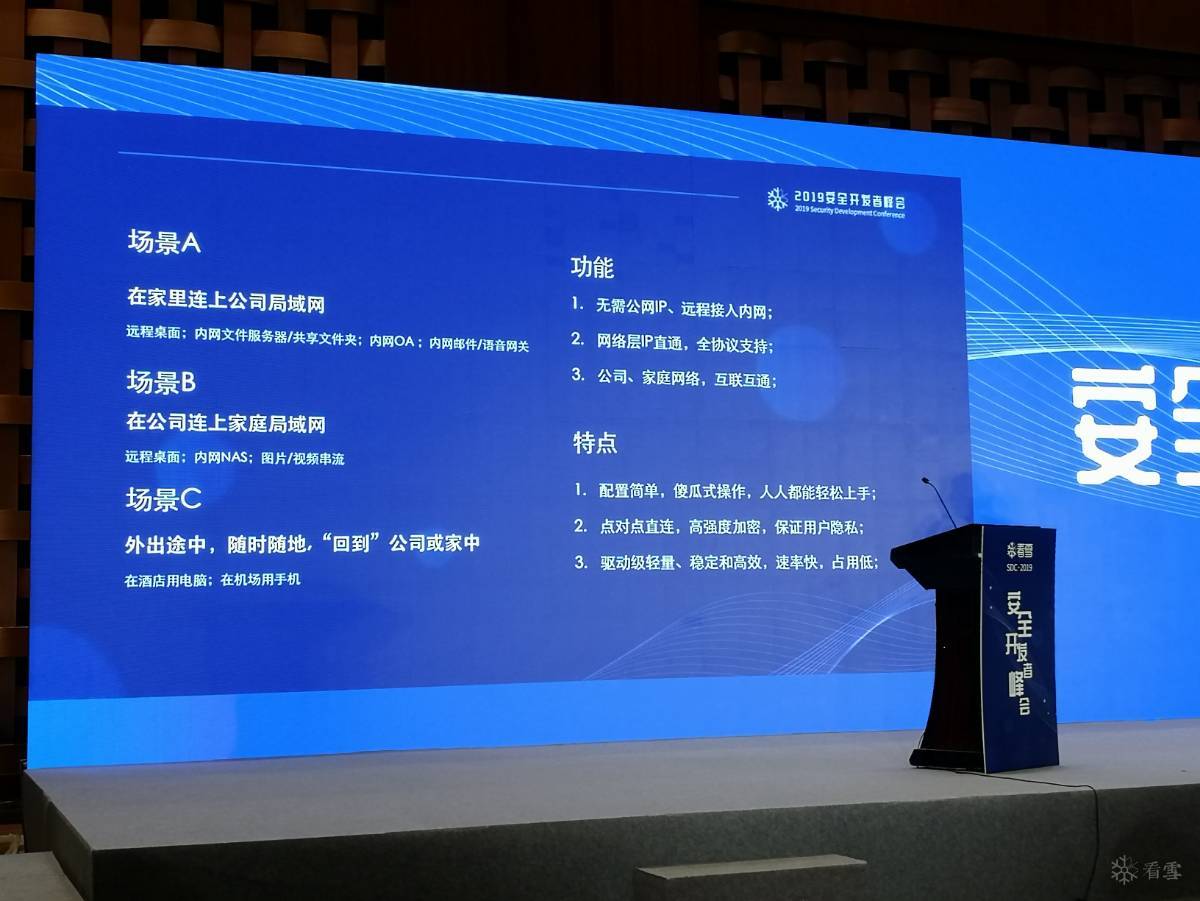

看雪版主陈佳林介绍看雪成功孵化的项目。看雪安全接入,无需公网ip就可以连接远程内网。

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

9 楼

接下来就是峰会的议题部分。

《新威胁对策:TSCM | 技术反窃密》

演讲者:

杨叔(Longas),RC2反窃密实验室负责人,ZerOne无线安全团队创始人,“商业安全&隐私保护”系列认证课程的创始人与推广人。

随着全球经济市场的峰回路转和国内“一带一路”的机遇不断,在国际贸易战的背景下,如何确保企业能够在商业竞争手段层出不穷的现代社会里,确保商业果实不被非法窃取,已经成为影响企业未来发展的关键因素之一。反技术窃密对策,作为目前最直接的商业安全防范技术方案,能有效防范各种利用技术手段开展的窃密及非法监控行为,越来越受到各国政府和企业的重视,需求日益增涨。

本次议题讲了:1)2019,企业面临的新威胁趋势;2)典型技术窃密的手段与案例;3)企业研发环境窃密手段分析;4)企业供应链窃密手段分析;5)TSCM,技术反窃密;6)企业物理风控防护的要素。

近年来源码泄露很多。

技术泄密的几个途径。

介绍本地规避策略

接着介绍了供应链层面窃密,目前中国企业对供应链层面窃密防御为0.

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

10 楼

《安全研究视角看macOS平台EDR安全能力建设》

演讲者:丰生强 (ID:非虫),奇安信安全威胁情报中心安全研究员,专注软件安全领域。《Android软件安全与逆向分析》、《MacOS软件安全与逆向分析》、《Android软件安全权威指南》作者。

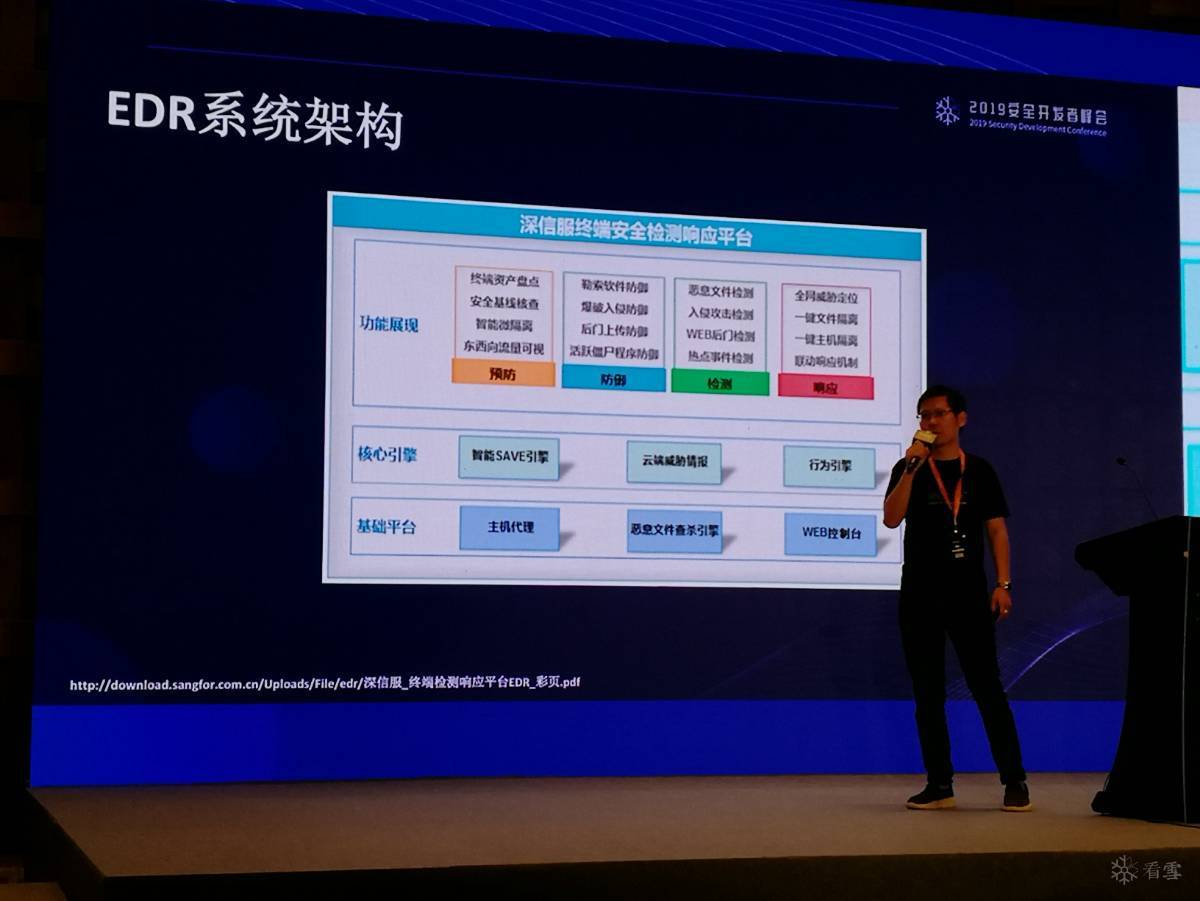

EDR终端检测与响应平台是近年最流行的安全产品之一。它强调防御、检测与响应一体化的安全解决方案。目前,国内外的安全厂商都在积极的响应与储备相应的安全能力。 本议题包括:1. EDR的功能与架构;2. macOS系统的安全特性与能力;3. macOS系统平台的终端Agent开发安全能力建设的技术方案;4. macOS平台Agent的限制与注意事项;本议题试图从安全研究与Agent实现的视角,讲解macOS平台的EDR安全能力建设。

安全能力象限。EDR不是一种安全产品,而是一种安全能力。

深信服的EDR架构分为三层。

macOS系统安全机制和macOS系统安全限制

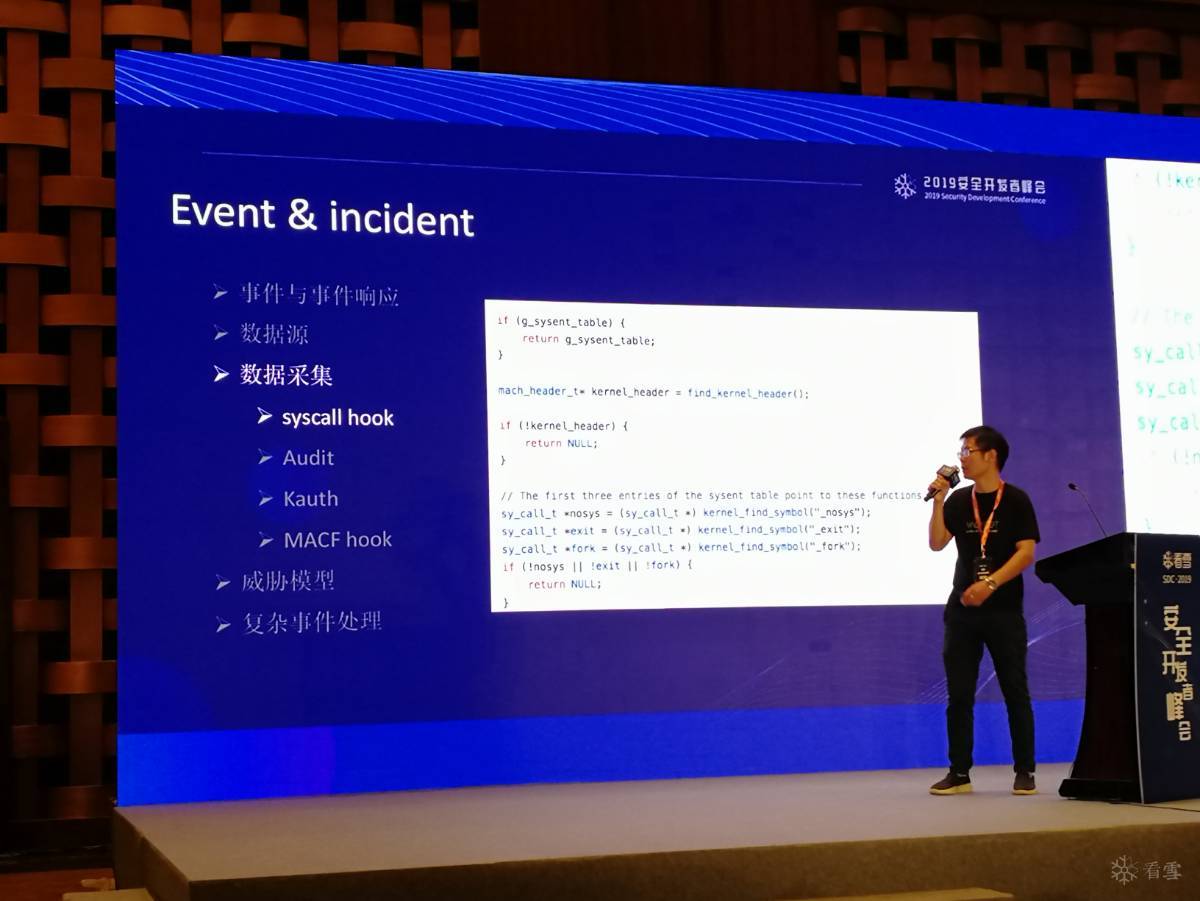

agent终端技术实现方案 数据采集包括syscall hook、Audit、Kauth、MACF hook。

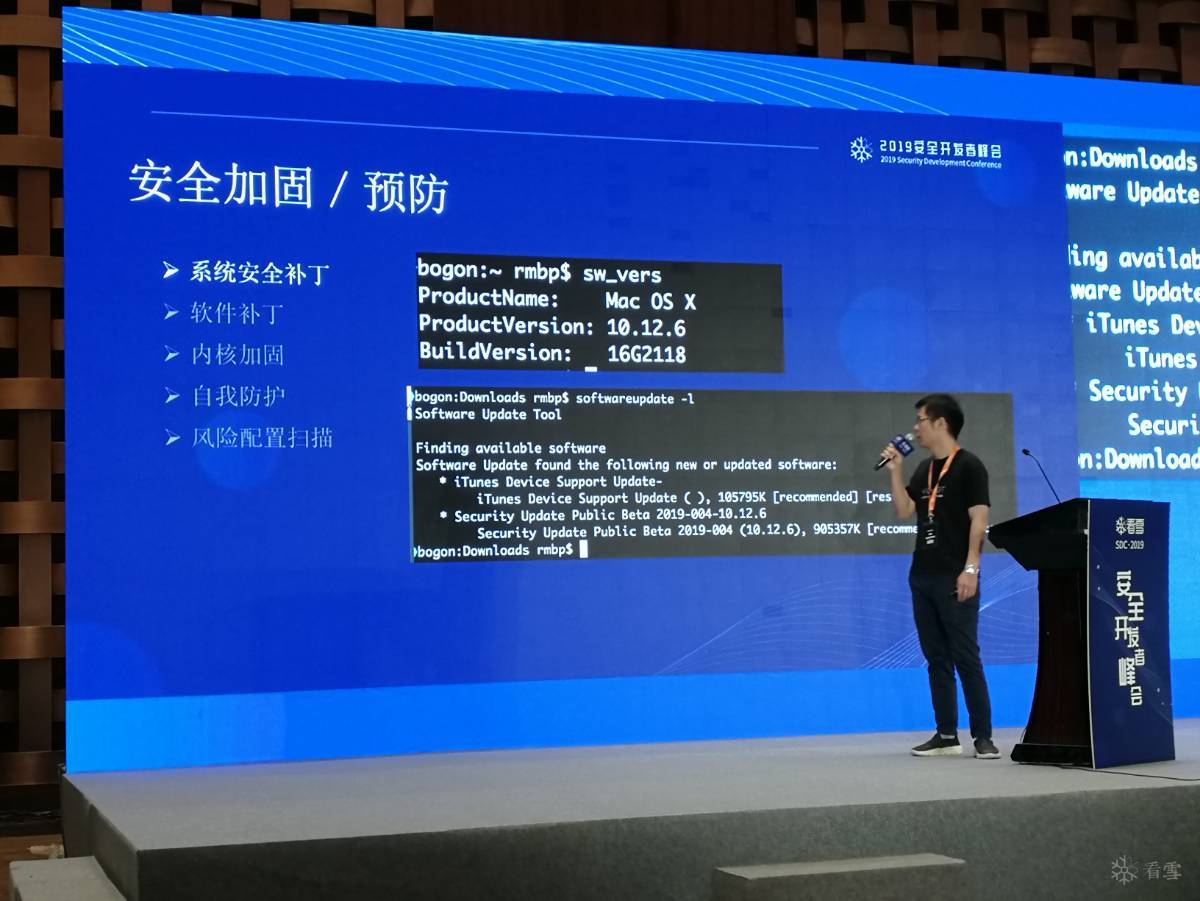

安全加固和预防。

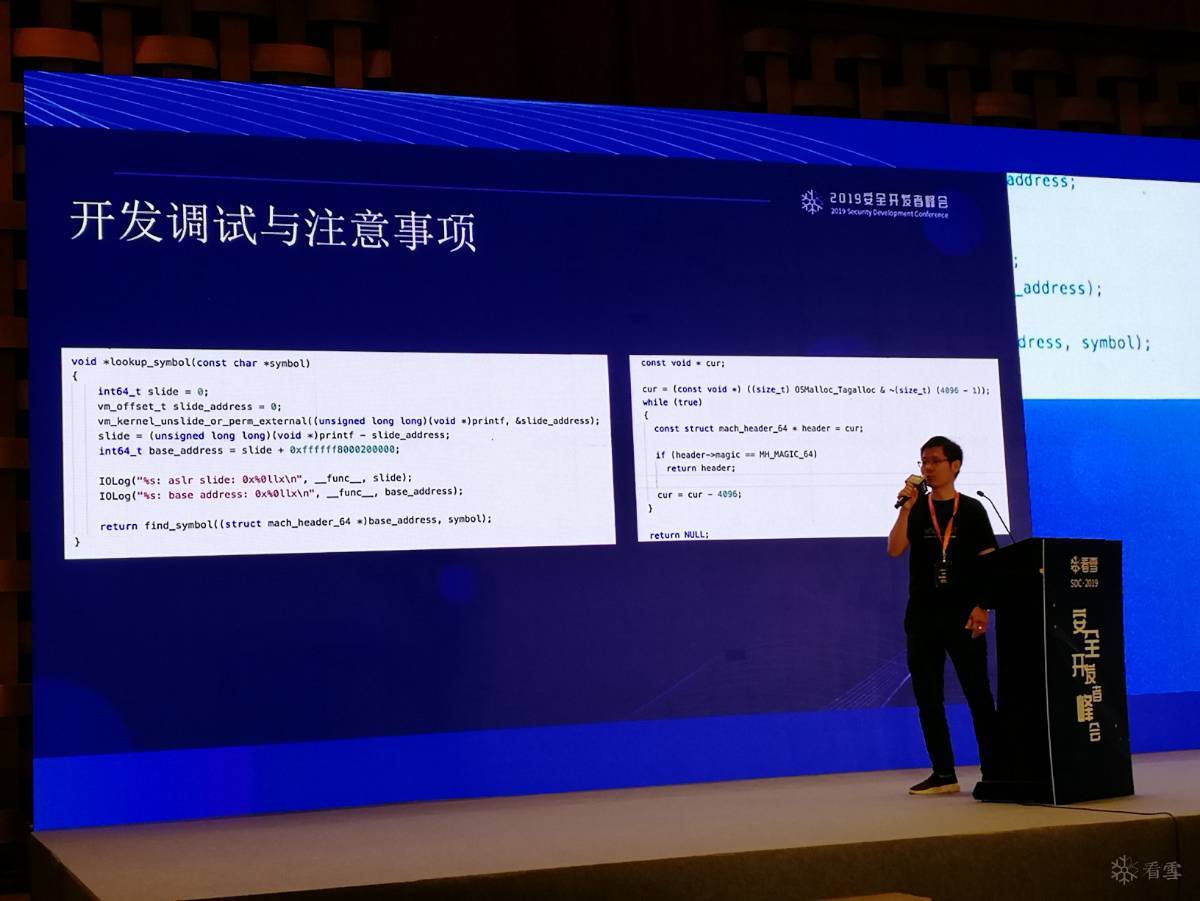

符号查找的代码如下:

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

11 楼

讲完了终端安全,下一个议题是云安全。

《基于云数据的司法取证技术》

演讲者:程勋德,万兴首席安全架构师。《加密与解密(第4版)》联合作者。

移动生态的封闭化,为司法取证带来很多挑战。但是iOS和Android数据云端化已成为一种行业趋势,虽然会带来一些安全隐患,但也给司法取证带来了新的机会。 本议题包括iOS、Android云端数据收集类型、数据获取技术难点,并提供相应的解决方案。

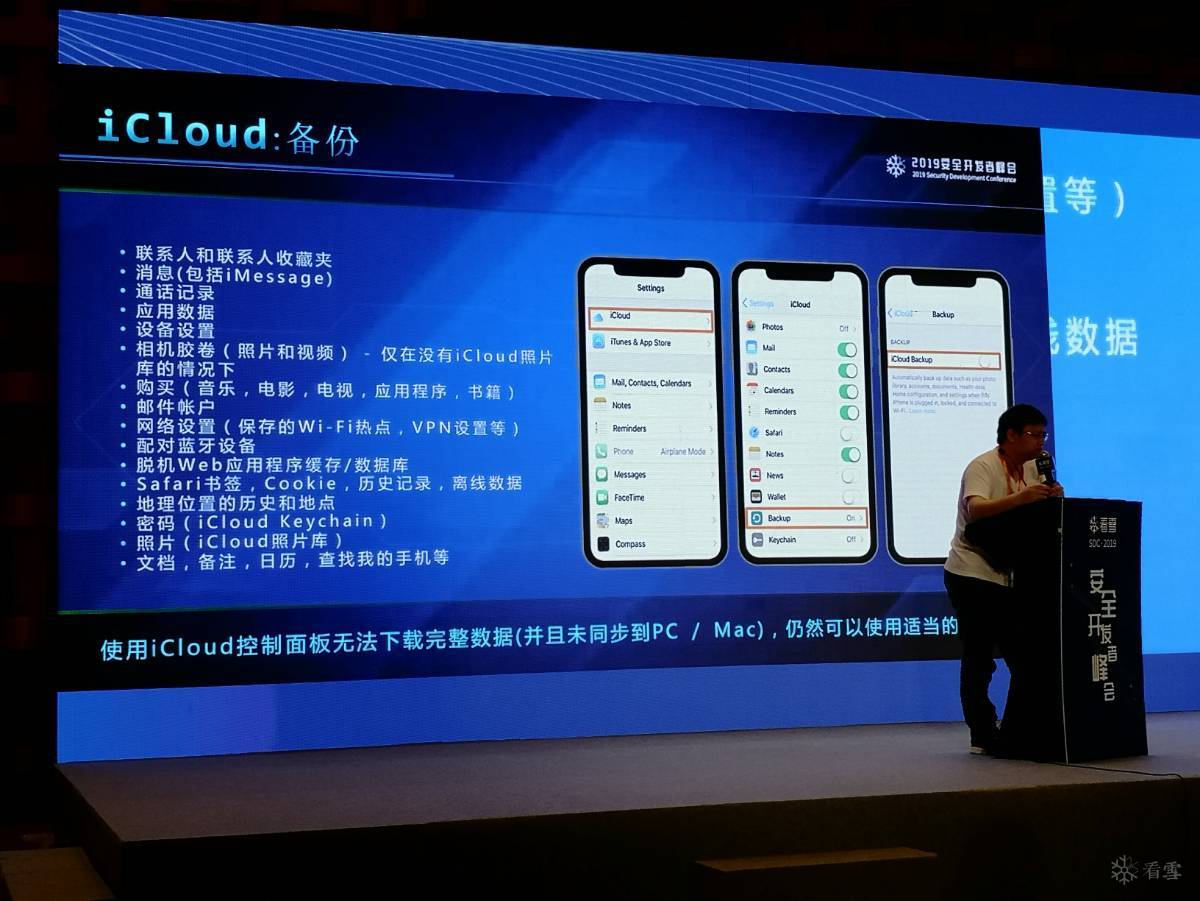

常见取证有三种方式:JTAG 物理读取 普通读写 iCloud备份的信息非常丰富,多年前的密码都会保存!!

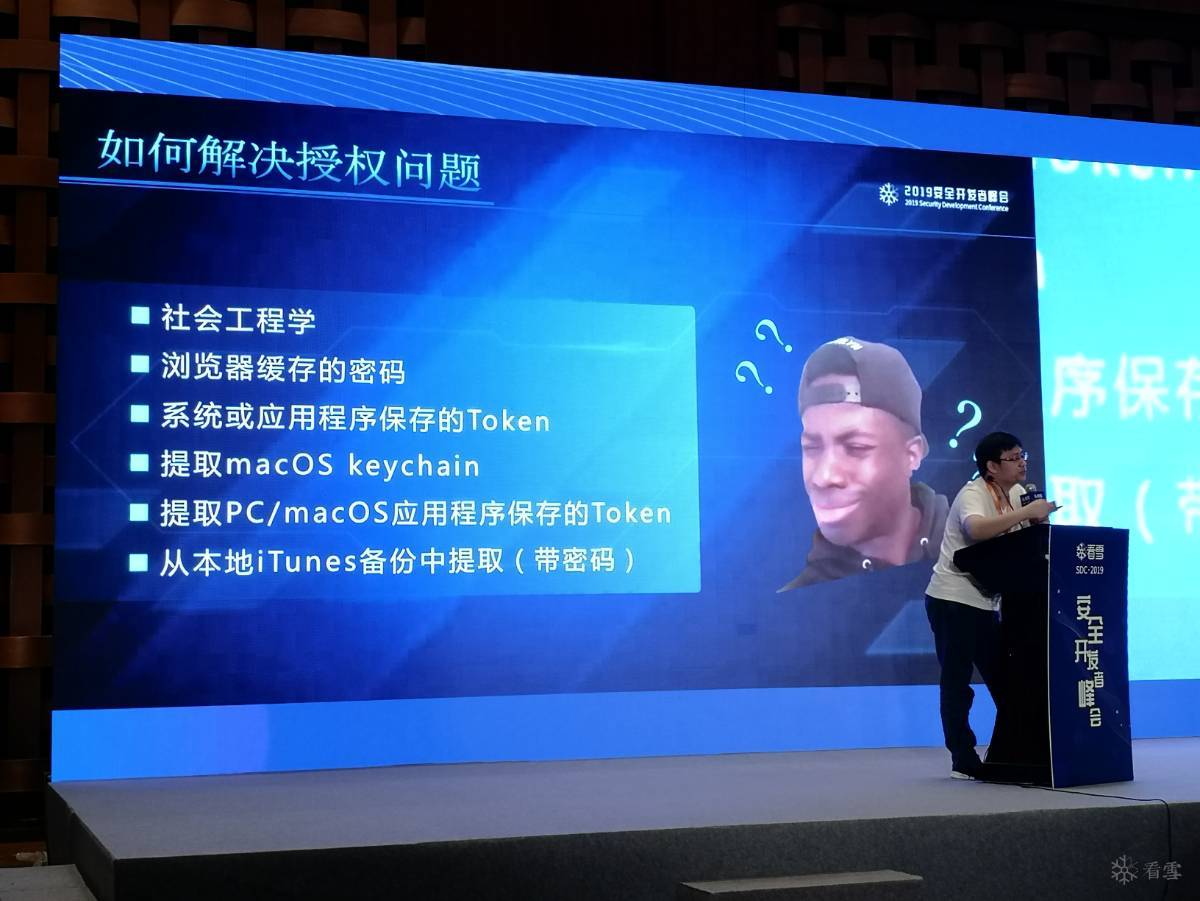

获取云数据会二次验证。使用来自设备的历史应用Token可以绕过。 解决授权问题的几种方法

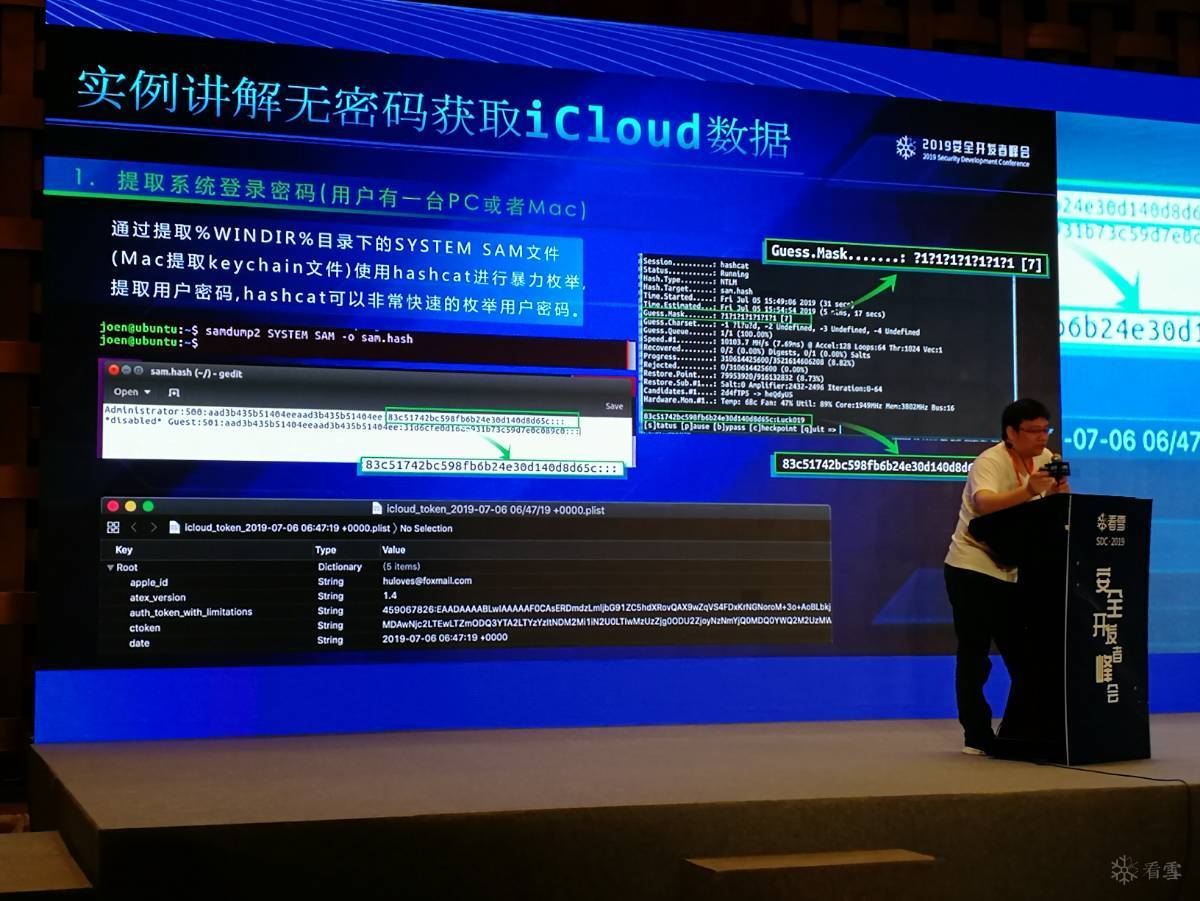

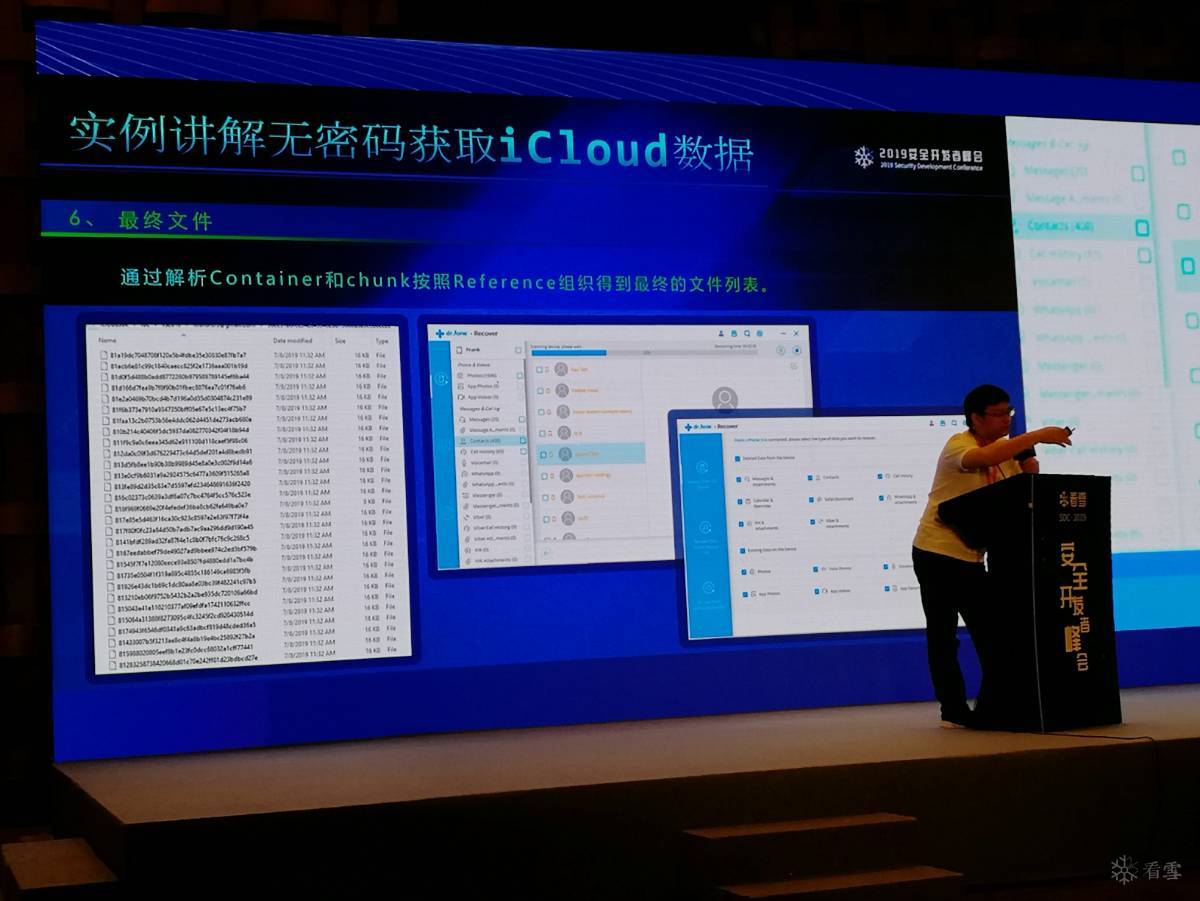

无密码获取iCloud数据

最终获得了解密文件

讲师大大说会后会在看雪发一个详细的帖子,期待!

最后于 2019-7-20 13:28

被jirufeng编辑

,原因:

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

12 楼

接下来来到了大家期待已久的RDP漏洞研究。 《RDP: 从补丁到远程代码执行》

演讲者:杨杰韬,腾讯科恩实验室安全研究员,主要研究二进制分析、漏洞挖掘与利用,腾讯eee战队成员,A*0*E联队成员,曾与团队成员多次参与国内外顶尖CTF比赛。

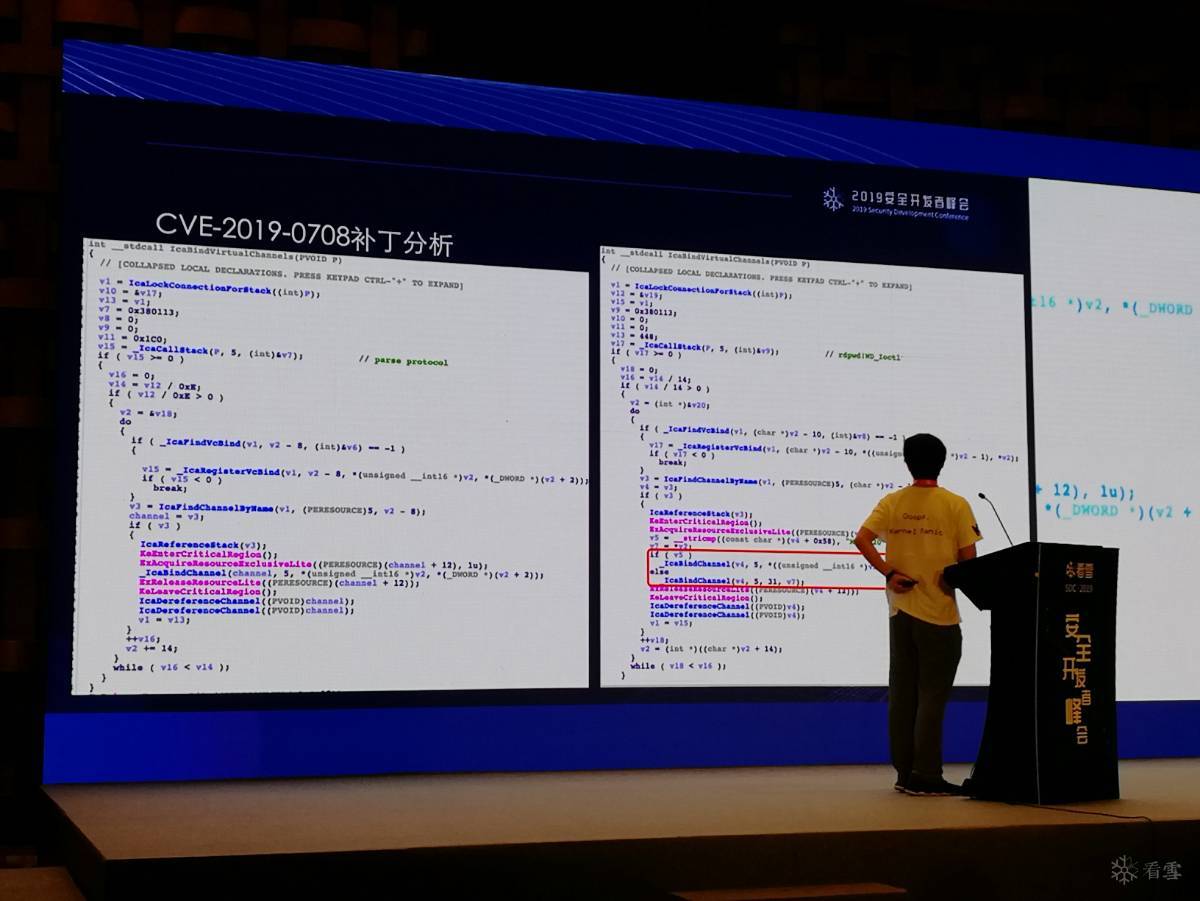

CVE-2019-0708是微软于今年5月14日修补的一个存在于Win7/Server2008R2等操作系统远程桌面服务上可造成远程代码执行问题的漏洞。此次漏洞长时间以来一直缺乏详细利用方法的资料。 本次演讲将讲述从补丁对比,相关服务二进制分析到最后远程代码执行的全过程,详细介绍漏洞相关的RDP协议内容,分析远程桌面服务的攻击面,最后介绍攻击缓解策略及其原理。

讲师大大幽默的介绍自己是练习超过6年的ctf选手阿左。lol膜拜

补丁分析。patch两个函数,比较了函数的名字。

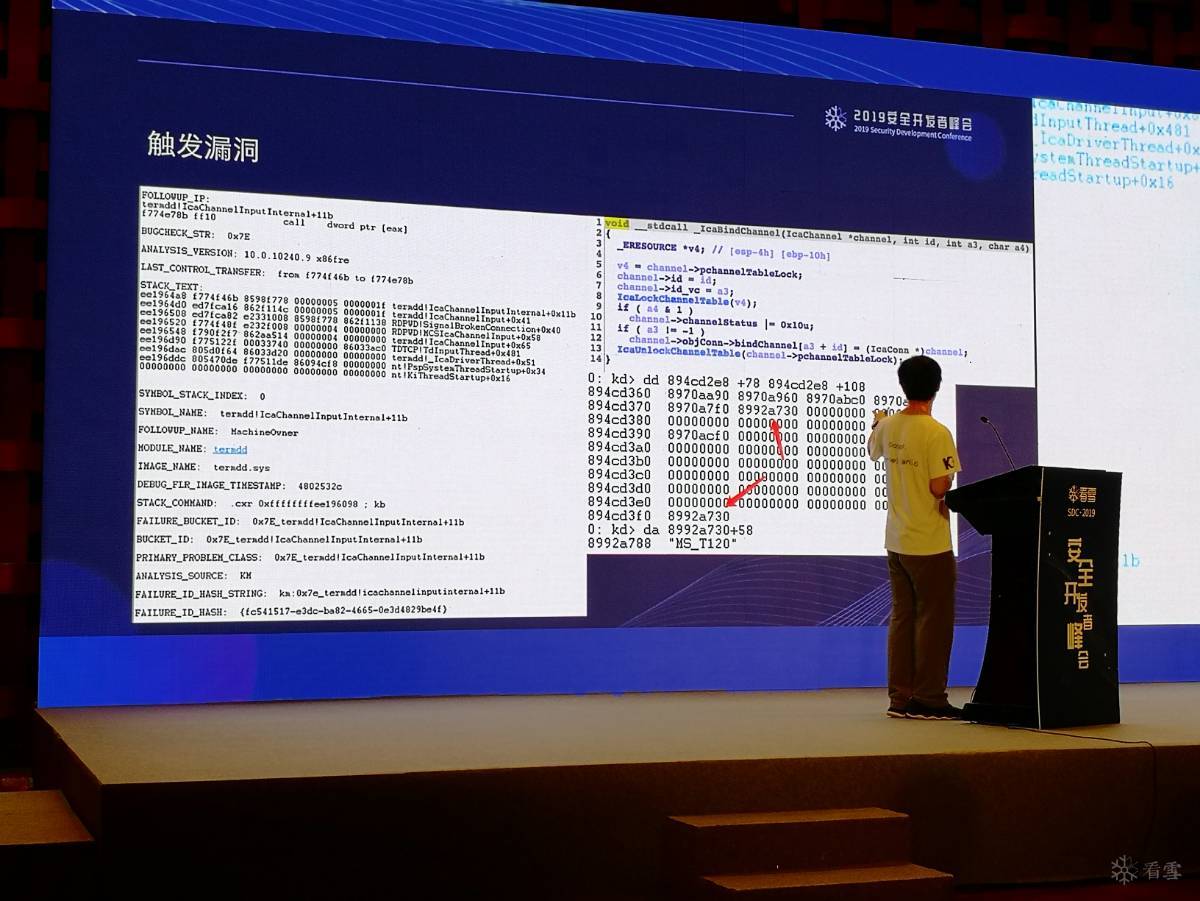

然后继续读文档。 下端点调试,从调用栈中看到MS_T120,分析文件

创建同名信道

调试。对数据下读写断点。对edi下断点,发现到了用户态。

触发漏洞。

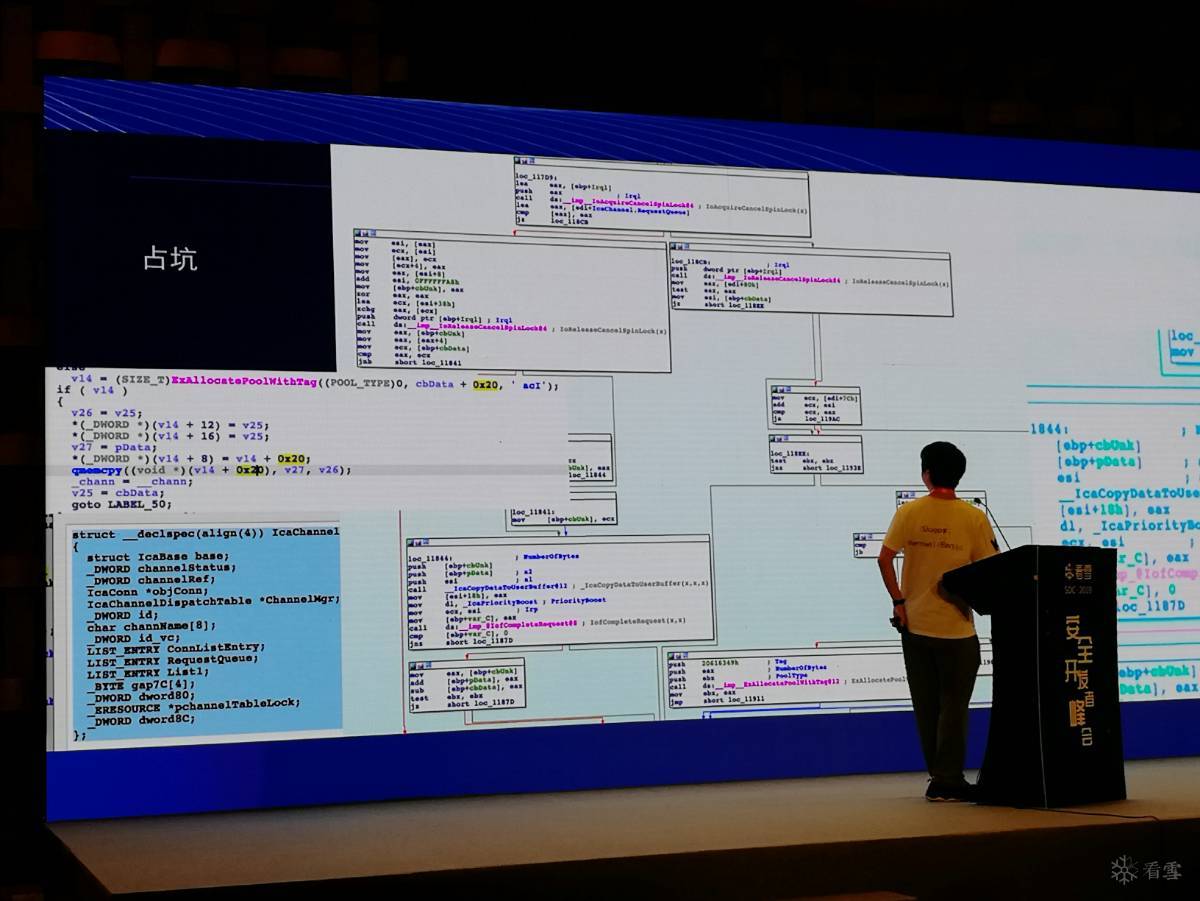

内核利用思路 类型 UAF 关联对象:IcaChannel 大小0x8c 推荐用FreeRDP或 rdesktop开发此漏洞利用程序。 堆的分配占位

最后经过了好多个坑,终于弹出了计算器。

最后于 2019-7-20 12:23

被jirufeng编辑

,原因:

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

13 楼

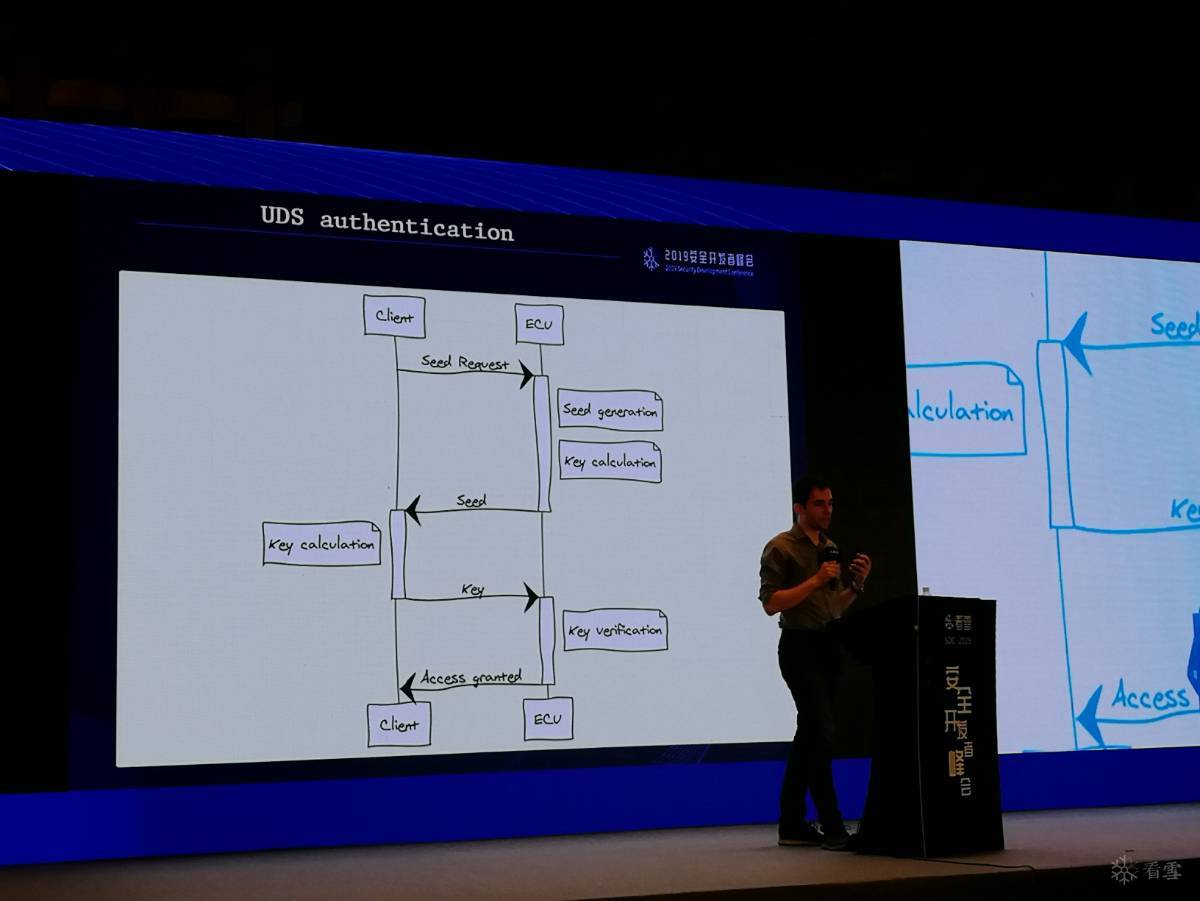

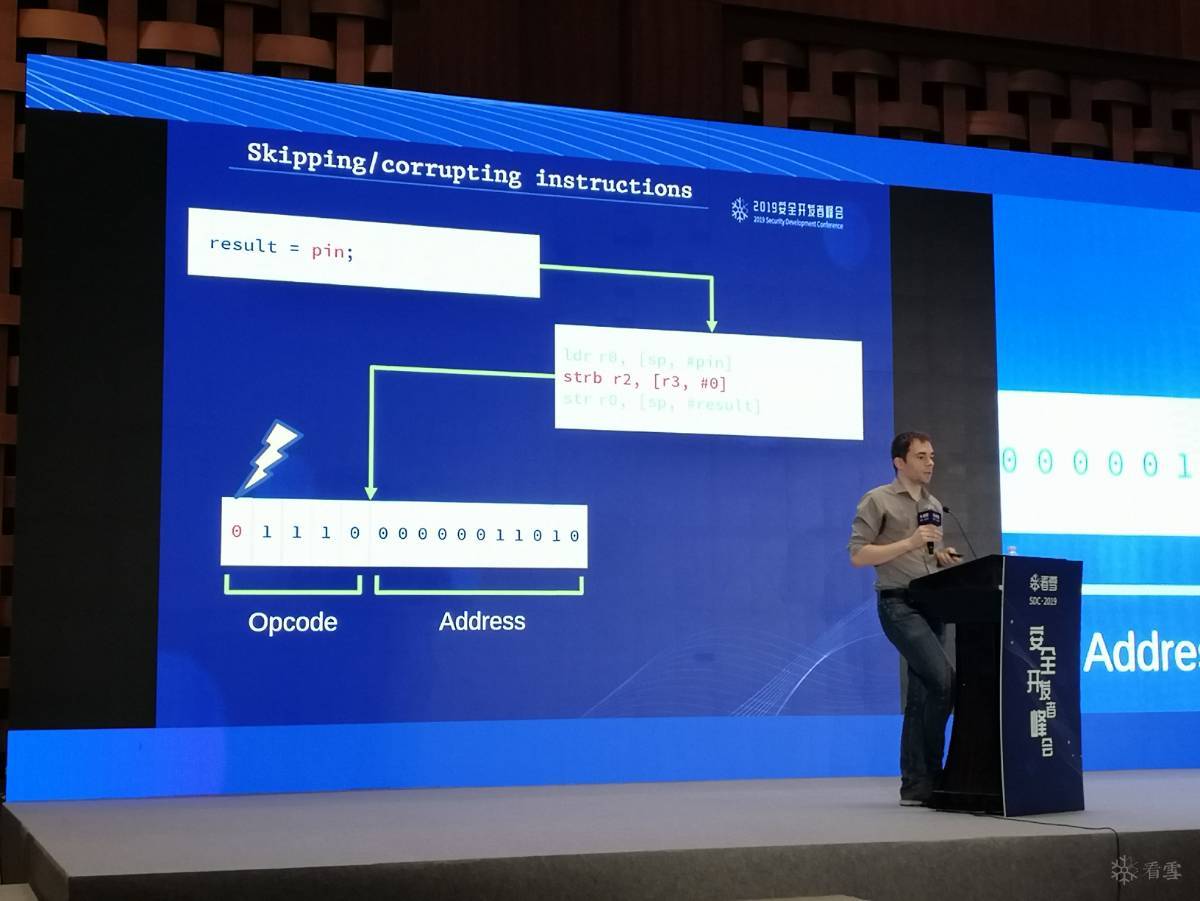

《汽车安全——有效地提取并分析汽车固件》

演讲者:Ramiro Pareja Riscure安全测试实验室的技术负责人

演示如何使用故障注入等硬件攻击手法来从不存在软件漏洞的安全ECU中提取固件。讨论有效分析汽车固件的成功方法。演示他们为其中一个目标(一个仪表板)编写的自定义模拟器,并展示它可以准确地执行动态分析。我们的模拟器使我们能够快速了解固件的功能,提取攻击者感兴趣的秘密,并将模糊测试应用于目标接口。最后,解释这些问题的真实影响,它们如何导致可扩展的攻击,以及如何保护今天的汽车。

通过篡改bit修改指令控制流

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

14 楼

抽奖环节,全场都在疯狂摇一摇,最终摇的次数最多的获得奖项。

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

15 楼

下午的议题即将开始

《Android容器和虚拟化》 演讲者:

邓维佳(ID:virjar)

毕业于四川大学软件工程专业。爱好爬虫、抓取相关技术。同时对移动安全有浓厚的兴趣,玩过iOS/Android逆向。目前最喜欢的是Android安全相关技术研究,包括App加固脱壳、Android群控技术、Android多开容器等。

自droidPlugin问世以来,各种热发插件框架变得越来越流行,在安全方面也发展出了各种Android多开容器的实现。伴随着YAFA、Epic这样的ARTHook框架问世,我们开启了容器内A pp的上帝模式,可以非常容易的控制App的内部逻辑。在ARTHook足够稳定的情况下,我们有各种思路实现对APK的代码注入,同时提供统一方案完成常见注入检测对抗。Android容器有开始又了各种新的玩儿法。 本议题围绕Android容器,介绍目前开源的容器方案,并探讨容器的实现原理、可能遇到的挑战,以及其他可能的实现方式和这些特定实现可能带来的魔力。

VirtualApp简介 可以让app无限多开。va的重要功能:io重定向、插装系统。 va变种

套壳容器的特点和启动过程

除了va,容器套壳,第三种技术是重打包

dex入口修改的过程和特点

最后于 2019-7-20 14:15

被jirufeng编辑

,原因:

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

16 楼

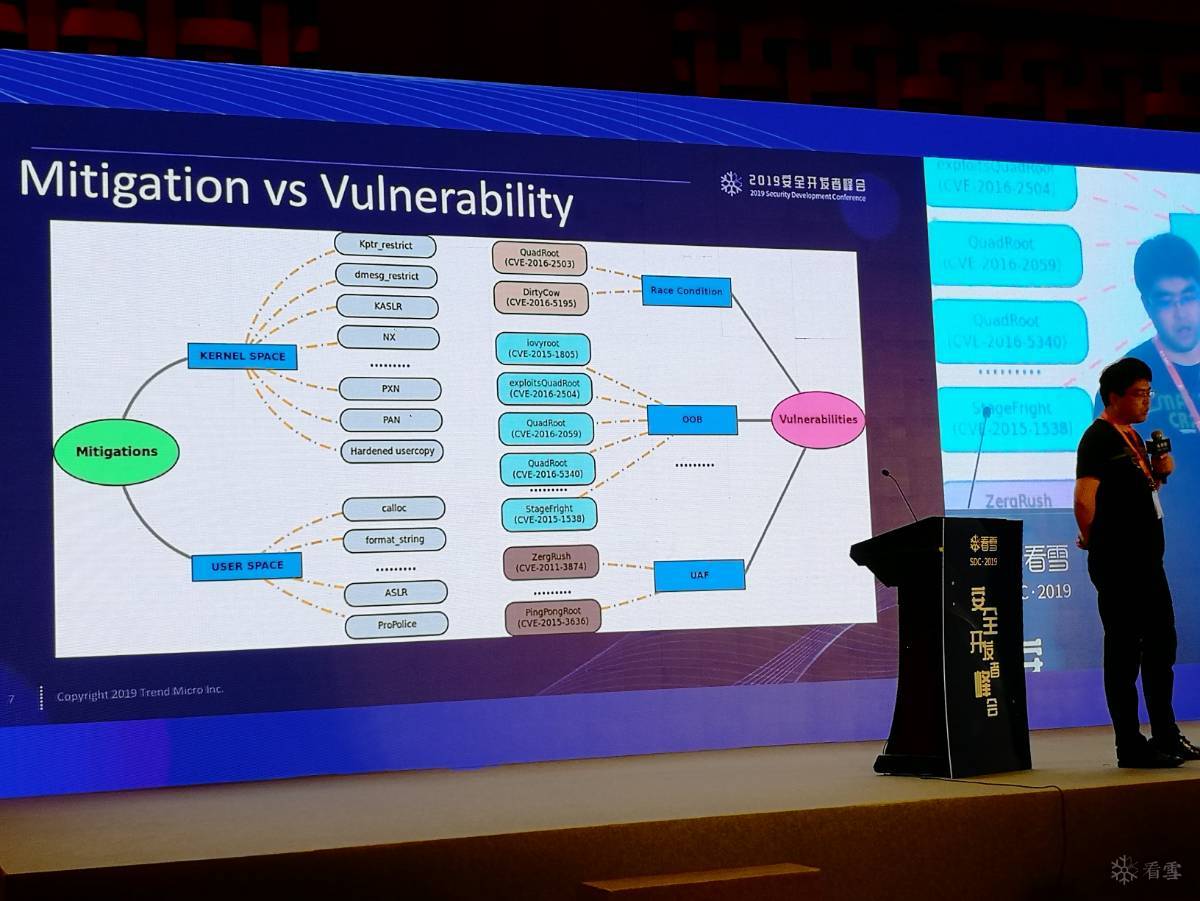

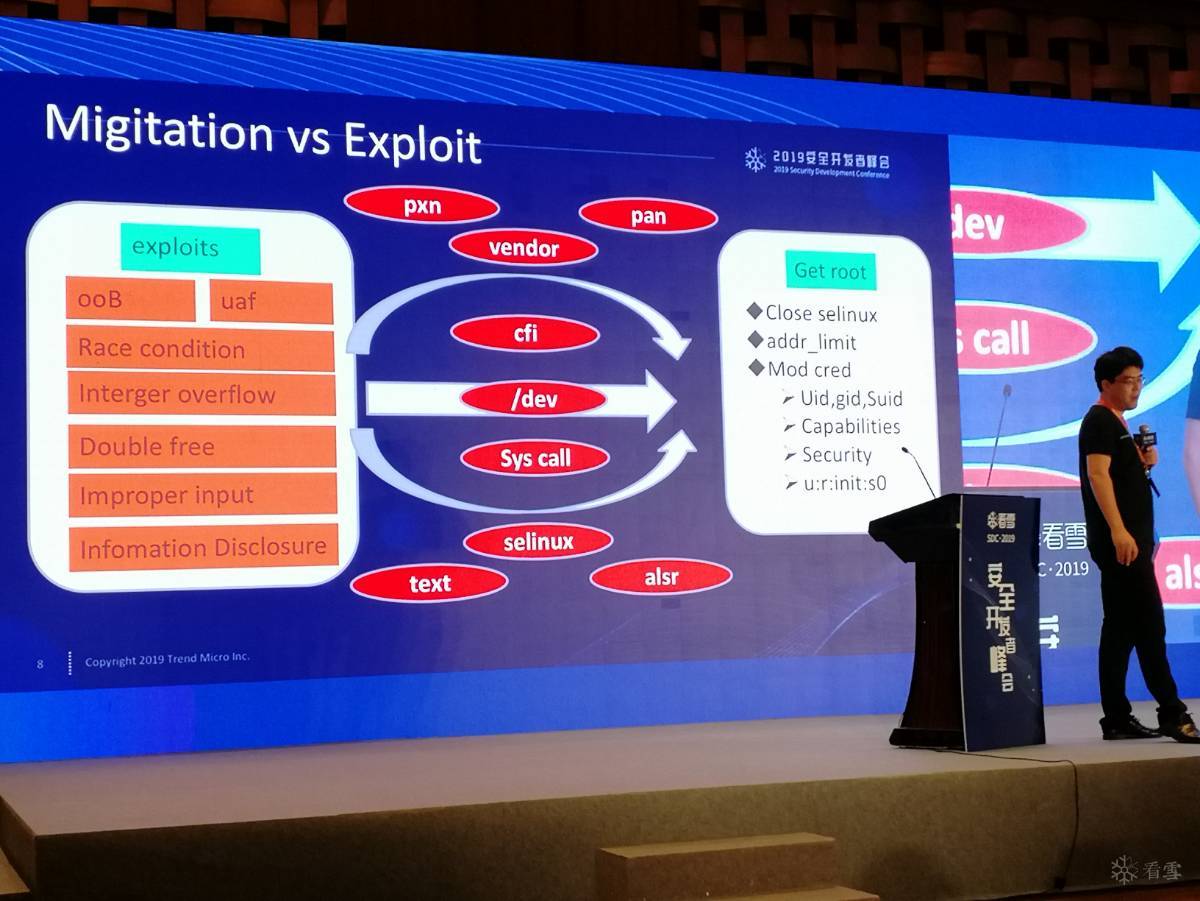

《Android漏洞检测沙箱的设计与实现》 演讲者 李月锋,趋势科技移动安全威胁研究组项目组长,9年安全开发经验,熟悉Windows、Mac安全沙箱开发;熟悉Android,iOS等平台漏洞挖掘与利用,攻防对抗。 作为演讲者参加过很多国际知名安全会议。 本议题介绍业界落地的0day攻击检测的Android安全沙箱的设计与实现,基于Frida Hook以及内核代码插桩技术实现了典型的0day漏洞利用技术的检测包括Heap Spray,ROP等检测技术。

首先介绍了安卓演进和演进过程中的漏洞。

检测漏洞的四个步骤 pattern收集 静态检测总览

最后于 2019-7-20 15:02

被jirufeng编辑

,原因:

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

17 楼

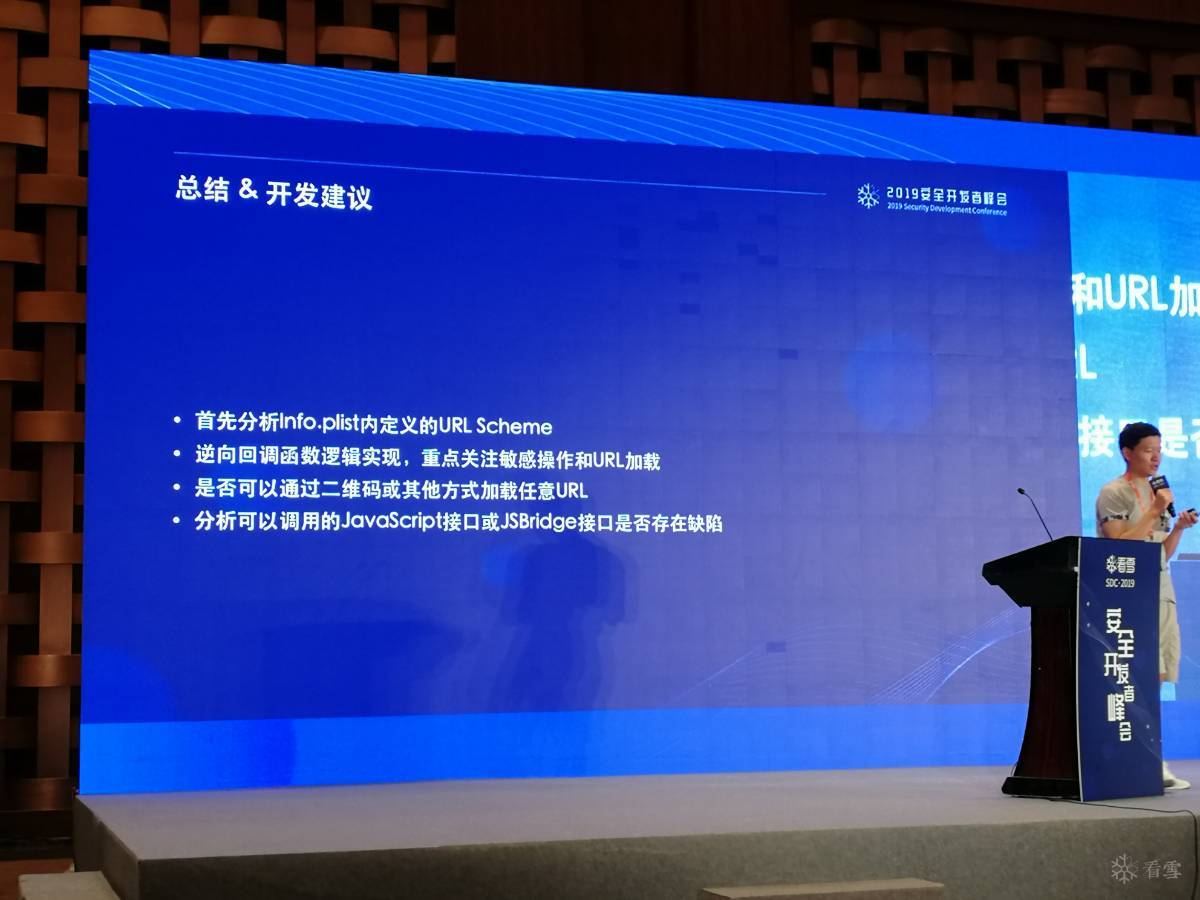

《是谁推开我的“窗”:iOS App接口安全分析》

演讲者:张一峰,北京长亭科技移动安全工程师,负责移动APP安全审计、源码审计等漏洞挖掘工作。

议题涉及接口有两种,分别是URL Scheme和JSBridge ,URL Scheme是iOS 系统提供的应用间跨进程通信机制,通过该接口允许应用相互调起并传递参数;JSBridge是使用Hybrid模式开发应用中JavaScript与Native代码的交互接口,以增强JavaScript与Native代码交互能力。在日常iOS APP审计过程中发现多个由于URL Scheme和JSBridge接口设置或鉴权不当导致的安全漏洞,结合应用其他漏洞可以实现如远程窃取Cookie、远程沙箱任意文件上传、存储型XSS及业务逻辑漏洞等。本次演讲首次披露由于iOS APP URL Scheme和JSBridge接口导致的安全漏洞。

IOS的漏洞基础

漏洞成因

poc如下

总结建议

最后于 2019-7-20 16:59

被jirufeng编辑

,原因:

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

18 楼

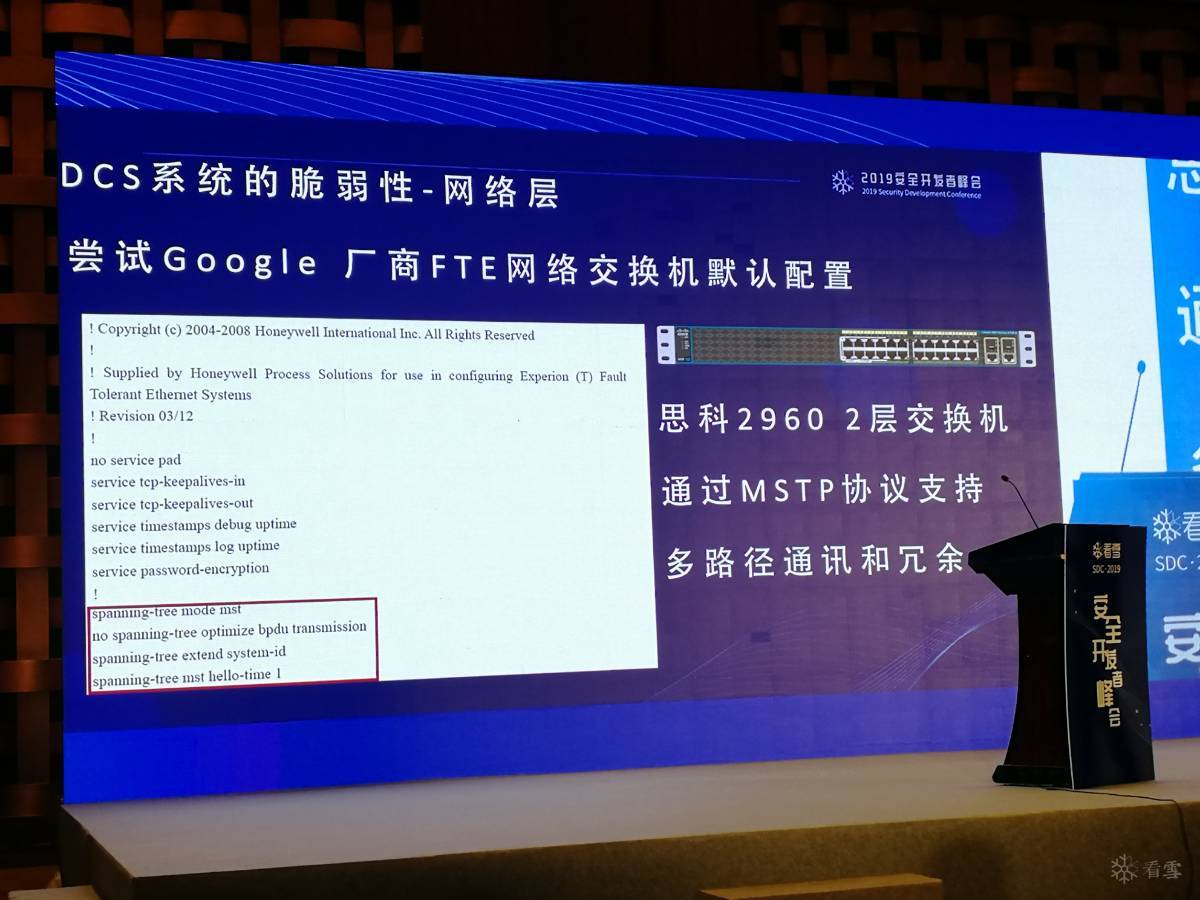

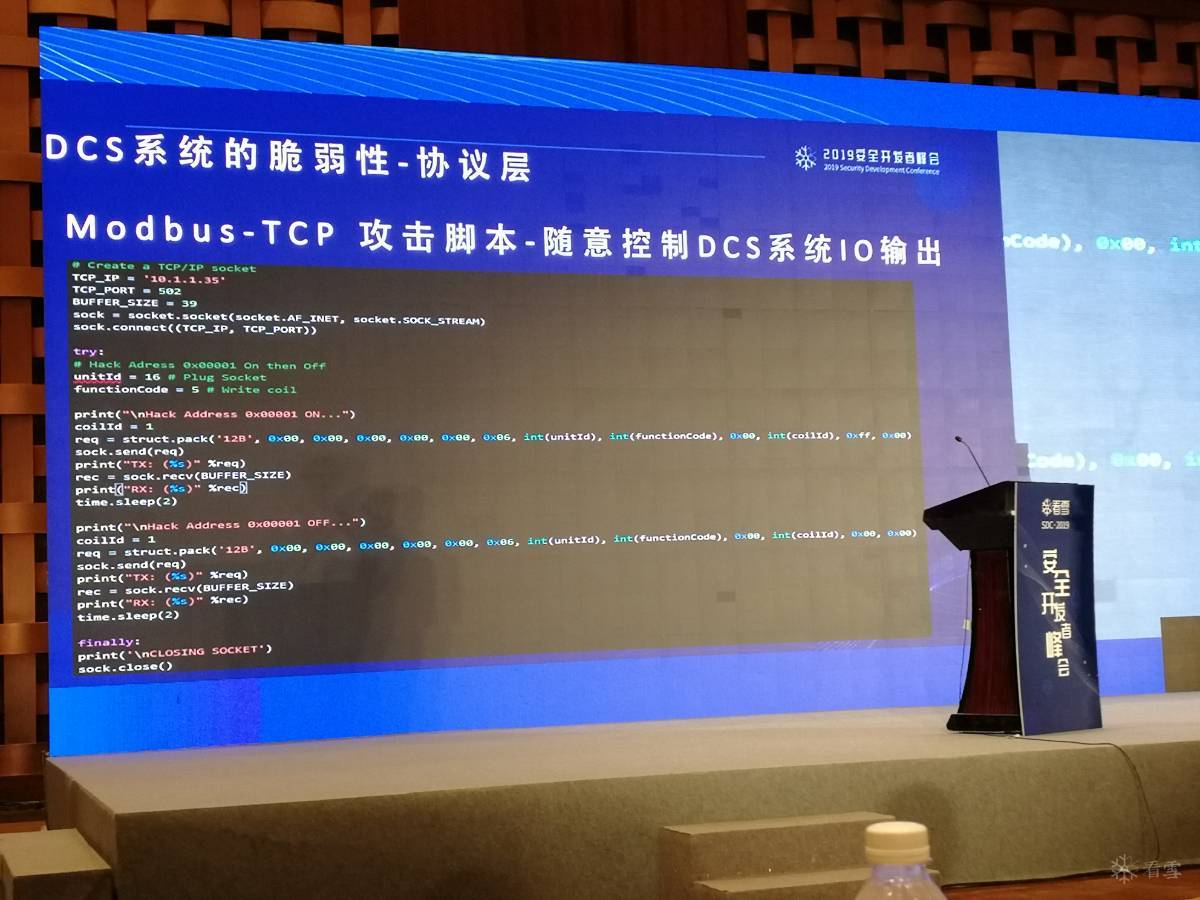

《工业集散控制系统的脆弱性分析》

演讲者:剑思庭,复旦大学软件工程硕士,暗影安全团队工控安全研究员,中国自动化学会理事,KCon2018讲师,开发Ethernet/IP协议嗅探工具。

工业集散控制系统为工控系统种类之一,主要分布在石油、化工、冶金、水泥、水系统,本演讲主要介绍工业集散控制系统系统结构,工业网络拓扑。在此系统结构上可能存在脆弱性的分析,针对工业集散控制系统的网络层引发的安全思考,同时提供针对工业集散控制系统的安全防护方法和措施。

DCS系统脆弱性: 配置可以从网络获得。

可以采用STP的BPDU的攻击方式产生网络的震荡。

可以采用思科的CVE-2018-0171缓冲器溢出攻击。 流量抓取-Mac泛洪 Mac地址表4k modulebus TCP 502协议有漏洞。

modulebus 利用代码。把变量先置1后置回0.

最后于 2019-7-20 16:35

被jirufeng编辑

,原因:

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

19 楼

最后一个议题就要来了。 《IoT中的SE芯片安全》 演讲者:潘少华,江苏知道创宇负责人、物联网安全研究团队负责人,中国区块链应用研究中心理事,中国互联网站状况及其安全报告编委会指导委员。

随着物联网的发展,IoT设备自身的安全性越来越重要,要做到端对端加密,SE芯片是最基础的一个环境。议题从SE芯片特性及SE芯片在IoT设备中提供的功能及加密引擎方面进行安全性的分析,来剖析如何通过恰当的使用SE芯片来实现更安全有效的IoT安全环境。共分为4个章节介绍:为IoT设备安全SE情况(以智能门锁场景为例),SE芯片具有的特性,SE芯片在IoT设备的实际设计中的硬件设计安全风险,SE芯片在IoT设备的实际设计中易产生的安全问题。

智能门锁的主要漏洞

两个产品中Se的不安全使用

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

20 楼

圆桌会谈--5G时代,车联网安全的未来与展望

主持人:于旸(TK) 腾讯玄武实验室掌门人

特邀嘉宾:百度安全事业部总经理 马杰、中国鹰派联盟网站创始人 万涛、360集团智能网联汽车安全事业部负责人 刘健皓、梆梆研究院院长 卢佐华、小鹏汽车物联安全高级专家 程紫尧

|

能力值:

( LV2,RANK:15 )

( LV2,RANK:15 )

|

-

-

21 楼

这位同学在摇一摇中获得冠军,成功获得大会的终极奖励macbook,好厉害呀!本次大会到此结束!

|

能力值:

( LV8,RANK:125 )

( LV8,RANK:125 )

|

-

-

22 楼

峰会的ppt会放出来吗

|

|

|